A new, really dangerous cryptocurrency miner infection has actually been spotted by safety and security researchers. The malware, called Startup.exe can infect target sufferers making use of a range of means. The main idea behind the Startup.exe miner is to utilize cryptocurrency miner tasks on the computers of victims in order to acquire Monero tokens at targets expense. The result of this miner is the elevated electricity costs as well as if you leave it for longer amount of times Startup.exe might even damage your computers parts.

Startup.exe: Distribution Methods

The Startup.exe malware utilizes 2 prominent techniques which are made use of to contaminate computer system targets:

- Payload Delivery by means of Prior Infections. If an older Startup.exe malware is released on the sufferer systems it can immediately upgrade itself or download a newer variation. This is possible using the built-in update command which obtains the launch. This is done by linking to a specific predefined hacker-controlled web server which gives the malware code. The downloaded virus will certainly obtain the name of a Windows service and also be positioned in the “%system% temp” place. Crucial buildings and operating system arrangement documents are transformed in order to allow a persistent and also quiet infection.

- Software Application Vulnerability Exploits. The most current version of the Startup.exe malware have been located to be caused by the some ventures, widely recognized for being used in the ransomware attacks. The infections are done by targeting open solutions through the TCP port. The assaults are automated by a hacker-controlled structure which seeks out if the port is open. If this problem is met it will certainly check the solution and fetch details regarding it, consisting of any kind of version and also setup data. Exploits and prominent username and also password combinations might be done. When the make use of is activated versus the prone code the miner will certainly be deployed in addition to the backdoor. This will offer the a dual infection.

In addition to these methods other approaches can be made use of also. Miners can be dispersed by phishing e-mails that are sent out in bulk in a SPAM-like way and depend on social engineering techniques in order to puzzle the sufferers into believing that they have received a message from a legit solution or firm. The virus data can be either directly affixed or put in the body components in multimedia material or message web links.

The wrongdoers can likewise produce malicious landing pages that can pose vendor download and install pages, software application download portals and also various other often accessed places. When they make use of comparable seeming domain names to reputable addresses as well as safety certificates the customers may be coerced into connecting with them. In many cases just opening them can activate the miner infection.

One more approach would certainly be to utilize payload service providers that can be spread using the above-mentioned techniques or through documents sharing networks, BitTorrent is among one of the most preferred ones. It is often utilized to distribute both reputable software application and also data and also pirate material. 2 of one of the most prominent haul service providers are the following:

Other approaches that can be thought about by the bad guys include making use of browser hijackers -dangerous plugins which are made compatible with one of the most popular web browsers. They are published to the pertinent repositories with phony individual reviews as well as programmer credentials. Oftentimes the descriptions may consist of screenshots, videos as well as elaborate summaries promising terrific function improvements and also efficiency optimizations. Nevertheless upon installment the actions of the influenced web browsers will certainly transform- customers will certainly locate that they will be redirected to a hacker-controlled landing page as well as their settings could be modified – the default web page, search engine and also new tabs web page.

Startup.exe: Analysis

The Startup.exe malware is a traditional situation of a cryptocurrency miner which depending upon its arrangement can create a wide variety of unsafe actions. Its primary objective is to perform complex mathematical jobs that will take advantage of the available system resources: CPU, GPU, memory and also hard drive area. The method they work is by linking to a special server called mining swimming pool where the called for code is downloaded. As quickly as among the tasks is downloaded it will be started simultaneously, multiple circumstances can be performed at when. When an offered task is finished another one will be downloaded in its location as well as the loop will continue up until the computer system is powered off, the infection is gotten rid of or another comparable event takes place. Cryptocurrency will certainly be rewarded to the criminal controllers (hacking group or a single cyberpunk) directly to their budgets.

A harmful characteristic of this group of malware is that examples similar to this one can take all system resources and also practically make the target computer unusable until the risk has actually been completely eliminated. Most of them include a persistent installation that makes them really challenging to get rid of. These commands will certainly make modifications to boot alternatives, setup data as well as Windows Registry values that will certainly make the Startup.exe malware begin automatically as soon as the computer is powered on. Accessibility to healing menus as well as alternatives might be obstructed which renders lots of hands-on elimination overviews practically pointless.

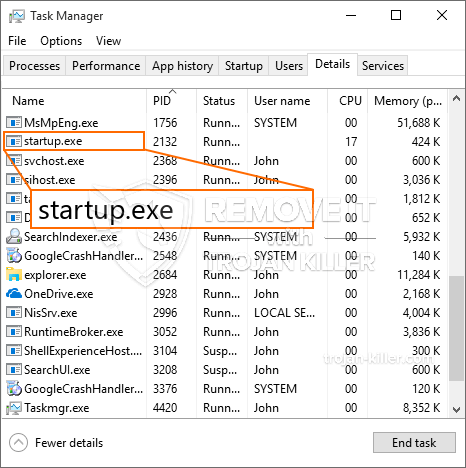

This certain infection will setup a Windows service for itself, adhering to the performed protection evaluation ther complying with actions have been observed:

. During the miner procedures the connected malware can attach to already running Windows services and third-party installed applications. By doing so the system administrators might not notice that the resource lots originates from a different procedure.

| Name | Startup.exe |

|---|---|

| Category | Trojan |

| Sub-category | Cryptocurrency Miner |

| Dangers | High CPU usage, Internet speed reduction, PC crashes and freezes and etc. |

| Main purpose | To make money for cyber criminals |

| Distribution | Torrents, Free Games, Cracked Apps, Email, Questionable Websites, Exploits |

| Removal | Install GridinSoft Anti-Malware to detect and remove Startup.exe |

id=”81904″ align=”aligncenter” width=”600″] Startup.exe

Startup.exe

These sort of malware infections are particularly efficient at performing advanced commands if set up so. They are based on a modular structure enabling the criminal controllers to coordinate all kinds of unsafe behavior. One of the popular instances is the adjustment of the Windows Registry – modifications strings associated by the operating system can trigger serious efficiency interruptions and the inability to access Windows services. Relying on the scope of adjustments it can additionally make the computer completely unusable. On the other hand adjustment of Registry values belonging to any type of third-party installed applications can sabotage them. Some applications may stop working to introduce entirely while others can unexpectedly stop working.

This certain miner in its existing variation is focused on extracting the Monero cryptocurrency including a customized version of XMRig CPU mining engine. If the campaigns show successful then future versions of the Startup.exe can be launched in the future. As the malware uses software program vulnerabilities to infect target hosts, it can be part of a dangerous co-infection with ransomware and also Trojans.

Removal of Startup.exe is strongly advised, considering that you take the chance of not only a big electricity expense if it is operating on your COMPUTER, however the miner may additionally carry out other unwanted tasks on it and also damage your PC permanently.

Startup.exe removal process

STEP 1. First of all, you need to download and install GridinSoft Anti-Malware.

STEP 2. Then you should choose “Quick scan” or “Full scan”.

STEP 3. Run to scan your computer

STEP 4. After the scan is completed, you need to click on “Apply” button to remove Startup.exe

STEP 5. Startup.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Startup.exe

How to prevent your PC from being reinfected with “Startup.exe” in the future.

A Powerful Antivirus solution that can detect and block fileless malware is what you need! Traditional solutions detect malware based on virus definitions, and hence they often cannot detect “Startup.exe”. GridinSoft Anti-Malware provides protection against all types of malware including fileless malware such as “Startup.exe”. GridinSoft Anti-Malware provides cloud-based behavior analyzer to block all unknown files including zero-day malware. Such technology can detect and completely remove “Startup.exe”.