En ny, virkelig usikker cryptocurrency miner infektion er blevet identificeret af sikkerheds-og sikkerhedsforskere. den malware, hedder svchost.exe kan inficere mållidte ved hjælp af et udvalg af metoder. Hovedideen bag Svchost.exe-miner er at bruge cryptocurrency miner-opgaver på computersystemer for mål for at erhverve Monero-tokens til måludgifter. Slutresultatet af denne minearbejder er de hævede eludgifter, og hvis du forlader det i længere perioder, kan Svchost.exe også skade dine computersystemelementer.

svchost.exe: distributionssystemer Metoder

Det svchost.exe malware bruger to fremtrædende teknikker, der bruges til at inficere computersystemmål:

- Payload Levering via Prior Infektioner. Hvis en ældre Svchost.exe malware er installeret på de syge systemer, kan den automatisk opgradere sig selv eller downloade og installere en nyere variation. Dette er muligt ved hjælp af den integrerede opgraderingskommando, der får frigivelsen. Dette gøres ved at binde sig til en bestemt foruddefineret hacker-kontrollerede server, som leverer malware kode. Den downloadede virus får bestemt navnet på en Windows-tjeneste og placeres i “%systemet% temp” areal. Vigtige boliger eller kommercielle ejendomme og også kørende systeminstallationsfiler ændres for at tillade en konsekvent og også stille infektion.

- Software Application sårbarhed udnytter. Den seneste variant af Svchost.exe malware er lokaliseret for at blive bragt videre af nogle ventures, populært forstået for at blive brugt i ransomware-angreb. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Overgrebene er automatiseret af en hacker-kontrolleret ramme som søger efter hvis porten er åben. Hvis dette problem opfyldes, vil det scanne tjenesten og få oplysninger om det, bestående af enhver version samt arrangement informationer. Ventures og også prominente brugernavn og adgangskode kombinationer kan gøres. Når manipuleringen er aktiveret i forhold til risikokoden, frigives minearbejderen helt sikkert ud over bagdøren. Dette vil præsentere en dobbelt infektion.

Bortset fra disse teknikker kan forskellige andre teknikker også anvendes. Gruvearbejdere kan spredes ved phishing-e-mails, der sendes engros på en SPAM-lignende måde og også stole på socialteknikker for at forvirre målene lige til at tro, at de har modtaget en besked fra en velrenommeret service eller firma. Infektionsdokumenterne kan enten være direkte påført eller indsat i kropsmaterialet i multimedieindhold eller tekstlink.

Forbrydere kan ligeledes producere skadelige destinationswebsider, der kan udgøre sig for leverandørens downloadsider, softwareprogram download websteder og forskellige andre ofte tilgængelige steder. Når de bruger et sammenligneligt klingende domæne med hæderlige adresser og sikkerheds- og sikkerhedscertifikater, kan brugerne overtales lige til at engagere sig med dem. I mange tilfælde blot åbne dem kan modregne minearbejder infektion.

En strategi mere ville bestemt være at gøre brug af transportfirmaer, der kan spredes ved hjælp af disse teknikker eller ved hjælp af fildelingsnetværk, BitTorrent er en af en af de mest populære dem. Det bruges regelmæssigt til at distribuere både legit softwareprogram såvel som filer og piratmateriale. To af de mest fremtrædende nyttelast tjenesteydere er følgende:

Forskellige andre teknikker, der kan overvejes af lovovertrædere, inkluderer brug af webbrowser-kaprere - skadelige plugins, der er gjort kompatible med de mest foretrukne internetbrowsere. De uploades til de relevante databaser med falske brugeranmeldelser samt udviklerkvalifikationer. I mange tilfælde kan beskrivelserne indeholde skærmbilleder, videoer og detaljerede beskrivelser, der appellerer til vidunderlige funktionsforbedringer såvel som præstationsoptimeringer. Ikke desto mindre vil handlingerne fra de påvirkede internetbrowsere bestemt ændres ved afbetaling- kunder vil helt sikkert opdage, at de vil blive omdirigeret til en hacker-kontrolleret touchdown-webside, såvel som deres opsætninger kan ændres – standard webside, søgemaskine og også helt nye faner webside.

svchost.exe: Analyse

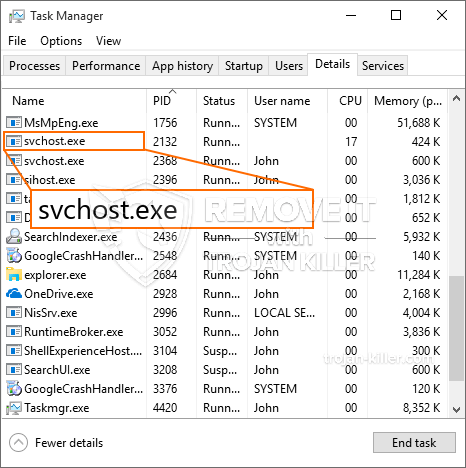

Svchost.exe-malware er et tidløst eksempel på en cryptocurrency-miner, der afhængigt af dens konfiguration kan forårsage en række farlige aktiviteter. Dets hovedmål er at udføre komplekse matematiske job, der helt sikkert vil gøre brug af de tilbudte systemressourcer: CPU, GPU, hukommelse samt harddisk plads. Den måde, de fungerer på, er ved at knytte sig til en speciel webserver kaldet mining swimmingpool, hvorfra den krævede kode downloades. Så hurtigt som blandt opgaverne downloades, vil det helt sikkert blive startet på én gang, talrige eksempler kan udføres ved når. Når en given opgave er afsluttet, vil en anden bestemt blive downloadet i sit område, og loopen fortsætter også, indtil computersystemet er slukket, infektionen fjernes, eller der forekommer en yderligere sammenlignelig lejlighed. Cryptocurrency vil blive kompenseret for de kriminelle controllere (hacking team eller en ensom cyberpunk) lige til deres budgetter.

Et farligt kendetegn ved denne klassificering af malware er, at eksempler som denne kan tage alle systemressourcer såvel som praktisk talt gøre det lidende computersystem ubrugeligt, indtil faren er blevet helt fjernet. Mange af dem inkluderer en sammenhængende rate, der gør dem virkelig udfordrende at fjerne. Disse kommandoer vil foretage ændringer til at starte valg, konfigurationsfiler og Windows Registry-værdier, der får Svchost.exe-malware til at begynde med det samme, når computersystemet er tændt. Tilgængeligheden til valg af madvarer og alternativer til bedring kan muligvis forhindres, hvilket gør flere praktiske oversigter over fjernelse næsten meningsløse.

Denne specifikke infektion installerer en Windows-tjeneste for sig selv, overholdelse af den udførte sikkerheds- og sikkerhedsanalyse er overholdelse af aktiviteter blevet observeret:

. I løbet af minerprocedurerne kan den tilknyttede malware oprette forbindelse til allerede kørende Windows-tjenester og også installerede applikationer fra tredjepart. Dermed bemærker systemadministratorerne muligvis ikke, at ressourcepartierne stammer fra en separat procedure.

| Navn | svchost.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware til at opdage og fjerne Svchost.exe |

id =”81604″ align =”aligncenter” width =”600″] svchost.exe

svchost.exe

Denne slags malware-infektioner er specifikt effektive til at udføre avancerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulopbygget ramme, der tillader de kriminelle kontrollører at styre al form for farlig adfærd. En af de fremtrædende tilfælde er justeringen af registreringsdatabasen i Windows – ændringsstrenge, der er tilknyttet os, kan skabe større ydelsesforstyrrelser og også manglende adgang til Windows-tjenester. Afhængig af omfanget af justeringer kan det desuden gøre computersystemet helt meningsløst. På den anden side kan justering af registerværdier, der tilhører tredjeparts installerede applikationer, undergrave dem. Nogle applikationer kan muligvis ikke starte helt, mens andre pludselig kan stoppe med at arbejde.

Denne specifikke miner i sin nuværende version er fokuseret på at udvinde Monero cryptocurrency bestående af en ændret variation af XMRig CPU-minedriftmotor. Hvis projekterne bekræfter effektive efter det, kan fremtidige variationer af Svchost.exe introduceres i fremtiden. Da malware gør brug af software program sårbarheder til at inficere target værter, det kan være del af en skadelig co-infektion med ransomware og også trojanske heste.

Fjernelse af Svchost.exe anbefales meget, i betragtning af at du tager chancen for ikke kun at koste store elektriske energiomkostninger, hvis det fungerer på din pc, dog kan miner også på samme måde udføre forskellige andre uønskede opgaver på det og også skade din COMPUTER fuldstændigt.

Svchost.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Svchost.exe

TRIN 5. Svchost.exe fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til at fjerne Svchost.exe

Hvordan undgår din pc fra at blive inficeret med “svchost.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “svchost.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “svchost.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “svchost.exe”.