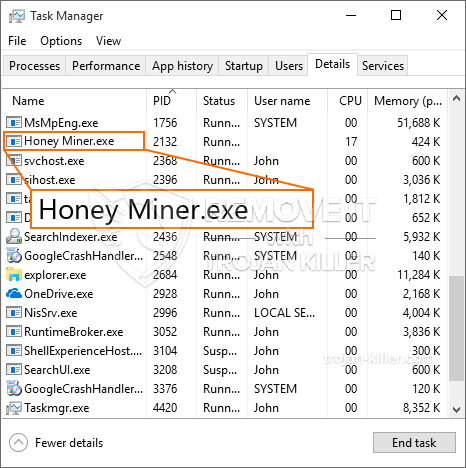

En ny, meget farlig kryptovaluta-minearbejdervirus er faktisk blevet set af sikkerhedsforskere. den malware, hedder Honey Miner.exe kan forurene måloffer ved hjælp af et udvalg af midler. Essensen bag Honey Miner.exe-minearbejderen er at udnytte cryptocurrency-minearbejderopgaver på de syges computere for at få Monero-tokens til målomkostninger. The outcome of this miner is the elevated electricity costs as well as if you leave it for longer amount of times Honey Miner.exe may also damage your computers elements.

Honey Miner.exe: distributionssystemer Metoder

Det Honey Miner.exe malware bruger to fremtrædende metoder, som bruges til at inficere computersystemmål:

- Payload Levering gennem Prior Infektioner. If an older Honey Miner.exe malware is deployed on the victim systems it can automatically update itself or download and install a newer variation. Dette er muligt via den indbyggede opdateringskommando, som henter udgivelsen. Dette gøres ved at tilknytte en bestemt foruddefineret hacker-styret webserver, der leverer malware-koden. Den downloadede virus vil få navnet på en Windows-tjeneste samt blive sat i “%systemet% temp” areal. Vigtige egenskaber såvel som operativsystemets opsætningsdokumenter ændres for at tillade en ubarmhjertig og tavs infektion.

- Software sårbarhed udnytter. The latest variation of the Honey Miner.exe malware have been found to be caused by the some ventures, almindeligt anerkendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Overgrebene er automatiseret af en hacker-kontrolleret ramme som søger efter hvis porten er åben. Hvis dette problem er opfyldt, vil det scanne løsningen og også indhente oplysninger om det, bestående af enhver version samt opsætningsinformation. Ventures såvel som fremtrædende brugernavn og også adgangskodekombinationer kan udføres. Når brugen af er forårsaget af den tilbøjelige kode miner vil helt sikkert blive indsat sammen med bagdøren. Dette vil danne en dobbelt infektion.

Ud over disse teknikker kan forskellige andre teknikker også bruges. Minearbejdere kan spredes af phishing-e-mails, der sendes engros på en SPAM-lignende måde, såvel som afhængige af sociale design-tricks for at forvirre ofrene til at tro, at de faktisk har fået en besked fra en velrenommeret tjeneste eller virksomhed. Infektionsfilerne kan enten forbindes direkte eller placeres i kropsindholdet i multimedieindhold eller tekstlinks.

Forbryderne kan desuden producere ondsindede touchdown-websider, der kan efterligne leverandørens download-websider, portaler til download af softwareapplikationer og også forskellige andre ofte tilgåede steder. Når de gør brug af et domæne, der kan sammenlignes med ægte adresser og sikkerhedscertifikater, kan personerne blive overtalt lige til at oprette forbindelse til dem. I nogle tilfælde kan bare åbning af dem aktivere minerinfektionen.

En anden teknik ville helt sikkert være at gøre brug af udbydere af transporttjenester, der kan spredes ud ved hjælp af de ovennævnte metoder eller via fildelingsnetværk, BitTorrent er blot en af en af de mest populære dem. Det bruges jævnligt til at distribuere både legitime softwareprogrammer og dokumenter og piratkopiere webindhold. 2 af de mest fremtrædende trækudbydere er følgende:

Andre tilgange, der kan overvejes af lovovertræderne, består i at bruge internet browser hijackers - farlige plugins, som er gjort egnede med en af de mest populære internet browsere. De udgives til de relevante databaser med falske brugerudtalelser og designerkvalifikationer. I mange tilfælde kan resuméerne bestå af skærmbilleder, videoklip og også omfattende resuméer, der tiltrækker fantastiske egenskabsforbedringer og effektivitetsoptimeringer. Ikke desto mindre vil adfærden for de berørte browsere ændre sig efter installationen- enkeltpersoner vil opdage, at de vil blive omdirigeret til en hacker-styret touchdown-side, ligesom deres indstillinger kan blive ændret – standard startside, søgemaskine på internettet og også helt nye faner webside.

Honey Miner.exe: Analyse

The Honey Miner.exe malware is a traditional instance of a cryptocurrency miner which depending on its arrangement can cause a variety of hazardous actions. Dens primære formål er at udføre komplicerede matematiske opgaver, der vil drage fordel af de let tilgængelige systemkilder: CPU, GPU, hukommelse samt plads på harddisken. The means they function is by linking to an unique web server called mining pool where the required code is downloaded. Så snart et af jobene er downloadet, startes det helt sikkert samtidigt, flere omstændigheder kan udføres på en gang. When a provided task is completed another one will be downloaded and install in its location and the loophole will continue till the computer system is powered off, infektionen elimineres, eller en anden sammenlignelig begivenhed forekommer. Cryptocurrency vil blive belønnet for de kriminelle controllere (hacking team eller en enkelt hacker) direkte til deres tegnebøger.

A dangerous quality of this category of malware is that samples similar to this one can take all system resources and also almost make the sufferer computer system unusable until the risk has actually been entirely eliminated. A lot of them include a persistent installation that makes them actually difficult to remove. Disse kommandoer vil foretage ændringer i opstartsmuligheder, setup documents and Windows Registry values that will certainly make the Honey Miner.exe malware start immediately as soon as the computer system is powered on. Access to healing food selections and also choices may be obstructed which provides several hands-on removal overviews practically worthless.

Denne specifikke infektion vil helt sikkert opsætte en Windows -løsning til sig selv, following the conducted security analysis ther complying with activities have been observed:

. During the miner operations the associated malware can attach to already running Windows services as well as third-party set up applications. Ved at gøre det opdager systemadministratorerne muligvis ikke, at kildepartierne kommer fra en separat proces.

| Navn | Honey Miner.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Honey Miner.exe |

These sort of malware infections are specifically reliable at carrying out innovative commands if configured so. They are based on a modular structure permitting the criminal controllers to orchestrate all sort of hazardous actions. Et af de populære eksempler er den ændring af Windows-registreringsdatabasen – modifications strings related by the os can cause significant efficiency interruptions and the inability to access Windows services. Depending upon the scope of adjustments it can likewise make the computer entirely pointless. On the other hand adjustment of Registry worths coming from any type of third-party mounted applications can undermine them. Nogle applikationer holder muligvis op med at fungere for at starte helt, mens andre pludselig kan holde op med at arbejde.

This specific miner in its current variation is focused on mining the Monero cryptocurrency consisting of a modified version of XMRig CPU mining engine. If the projects prove successful then future versions of the Honey Miner.exe can be introduced in the future. Da de malware gør brug af software program sårbarheder til at inficere target værter, det kan være del af en farlig co-infektion med ransomware og trojanske heste.

Elimination of Honey Miner.exe is highly advised, because you take the chance of not only a huge electricity expense if it is running on your COMPUTER, however the miner may also do various other unwanted tasks on it as well as even damage your COMPUTER completely.

Honey Miner.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Honey Miner.exe

TRIN 5. Honey Miner.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Honey Miner.exe

Hvordan undgår din pc fra at blive inficeret med “Honey Miner.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Honey Miner.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Honey Miner.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Honey Miner.exe”.