En ny, ekstremt farligt cryptocurrency minearbejder virus er faktisk blevet opdaget af sikkerhedsmæssige forskere. den malware, hedder Z-enemy.exe kan inficere target syge anvender en række forskellige måder. Hovedidéen bag Z-enemy.exe minearbejder er at ansætte cryptocurrency minearbejder opgaver på edb-systemerne i mål for at få Monero symboler på mål udgifter. Resultatet af denne minearbejder er hævet udgifter elektrisk energi og også hvis du lader det i længere tid mængde gange Z-enemy.exe måske endda skade din computer-systemer dele.

Z-enemy.exe: distributionssystemer Metoder

Det Z-enemy.exe malware anvender to fremtrædende metoder, som anvendes til kontaminere computer systemet mål:

- Nyttelast Levering ved hjælp af kendte Infektioner. Hvis en ældre Z-enemy.exe malware frigives på patient-systemer kan det straks opdatere sig selv eller downloade en nyere variation. Dette er muligt ved hjælp af den integrerede opdatering kommando, som får lanceringen. Dette gøres ved at binde til en bestemt foruddefineret hacker-kontrollerede server, som forsyner Malwarekoden. Den downloadede infektion vil helt sikkert få navnet på en Windows-tjeneste samt placeres i “%systemet% temp” areal. Vigtige bygninger samt kørende system setup dokumenter ændres for at muliggøre en vedvarende såvel som tavse infektion.

- Software Application sårbarhed udnytter. Den seneste variation af Z-enemy.exe malware har vist sig at være som følge af den nogle ventures, berømt forstået for at blive udnyttet i de ransomware angreb. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Angrebene er automatiseret af en hacker-kontrolleret struktur, som opsøger hvis porten er åben. Hvis denne betingelse er opfyldt, vil helt sikkert tjekke den service og også hente info om det, herunder enhver form for variation og også konfigurationsdata. Udnytter og foretrukne brugernavn og adgangskode kombinationer kan gøres. Når udnytte udløses versus i fare kode minearbejder vil blive frigivet i tillæg til bagdør. Dette vil danne en dobbelt infektion.

Ud over disse tilgange andre metoder kan gøres brug af såvel. Minearbejdere kan spredes ved phishing e-mails, der sendes ud gros i et SPAM-lignende måde samt stole på social engineering teknikker for at forvirre den syge ret til at tro, at de rent faktisk har fået en besked fra en ægte service eller virksomhed. data virus kan enten lige vedhæftet eller indsat i kroppen indhold i multimedie webindhold eller besked links.

De onde kan ligeledes skabe skadelige touchdown websider, der kan efterligner leverandør downloade og installere websider, software program downloade portaler samt forskellige andre ofte adgang steder. Når de gør brug af sammenlignelige kirkens domænenavne til legit adresser samt sikkerheds- og sikkerhedscertifikater brugerne kan blive tvunget lige ind interagere med dem. I nogle tilfælde blot at åbne dem kan modregne minearbejder infektion.

Endnu en teknik ville helt sikkert være at udnytte payload luftfartsselskaber, der kan spredes ud ved hjælp af de ovenfor nævnte metoder eller via datadeling netværk, BitTorrent er blot en af en af de mest fremtrædende dem. Det er jævnligt udnyttet til at sprede både lovlig software samt data samt pirat materiale. 2 af en af de mest populære nyttelast udbydere er følgende:

Forskellige andre metoder, der kan betragtes som de onde nævnes at gøre brug af web-browser flykaprere -hazardous plugins, der er lavet egnet med den mest fremtrædende internet-browsere. De er indsendt til de relevante databaser med falske brugerkonti evalueringer og også udvikler kvalifikationer. I mange tilfælde resuméerne kan omfatte skærmbilleder, videoklip og fancy beskrivelser tiltalende fantastiske funktion forbedringer og også effektiviseringer optimeringer. Ikke desto mindre ved installation adfærd de berørte webbrowsere vil helt sikkert ændre- brugere vil opleve, at de vil blive omdirigeret til en hacker-kontrollerede touchdown webside og også deres opsætninger kan ændres – standard webside, online søgemaskine og nye faner webside.

Z-enemy.exe: Analyse

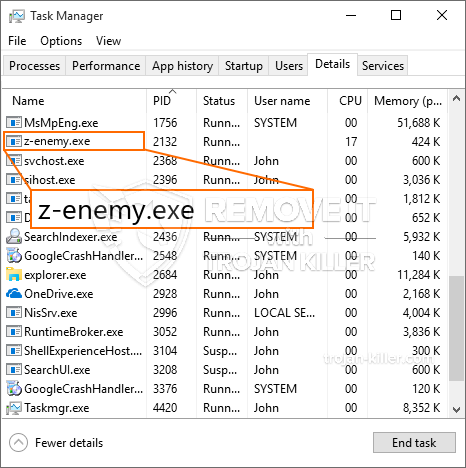

Z-enemy.exe malware er et klassisk eksempel på en cryptocurrency minearbejder som afhængigt af dens konfiguration kan udløse en række farlige aktioner. Dens største mål er at gøre komplicerede matematiske opgaver, der vil gøre brug af de let tilgængelige systemkilder: CPU, GPU, hukommelse samt harddisk område. Midlerne de arbejder er ved at linke til en særlig web-server kaldet minedrift swimmingpool, hvorfra den krævede kode er downloadet. Så hurtigt som blandt de arbejdspladser downloades det vil helt sikkert blive startet på samme tid, flere omstændigheder kan køre på, så snart. Når et tilbudt job er afsluttet endnu en vil helt sikkert blive hentet og installere på sin plads og også smuthul vil helt sikkert fortsætte, indtil computeren er slukket, infektionen elimineres eller en mere ens begivenhed indtræffer. Cryptocurrency vil helt sikkert blive belønnet for de kriminelle controllere (hacking team eller en ensom cyberpunk) direkte til deres tegnebøger.

En usikker træk ved denne klassifikation af malware er, at eksempler som denne kan tage alle system ressourcer og også næsten gøre den Lidende computer meningsløst, indtil faren er fjernet helt. De fleste af dem omfatter en sammenhængende installation, hvilket gør dem faktisk udfordrende at slippe af med. Disse kommandoer vil helt sikkert foretage ændringer i opstartsmuligheder, konfiguration dokumenter samt Windows Registry værdier, der vil gøre det Z-enemy.exe malware begynder med det samme, når edb-systemet er tændt. Tilgængelighed til rekreation menuer samt optioner kan være spærret som giver en lang række manuelle eliminering oversigter praktisk ubrugelig.

Denne vis infektion vil sætte en Windows-tjeneste for sig selv, efter den udførte sikkerhed analyse ther overholde aktiviteter er blevet observeret:

. I løbet af minearbejder procedurer den tilsluttede malware kan knytte til i øjeblikket kører Windows-tjenester og også tredjeparts sæt op applikationer. Ved at gøre dette systemets ledere måske ikke mærke til, at de ressourcemæssige tons stammer fra en anden procedure.

| Navn | Z-enemy.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware at opdage og fjerne Z-enemy.exe |

Disse slags malware infektioner er særligt effektive til at udføre innovative kommandoer, hvis sat op, så. De er baseret på en modulær ramme, der giver de kriminelle controllere til at styre alle slags farlige handlinger. Et af de populære eksempler er justeringen af Windows-registreringsdatabasen – ombygninger strings relateret af operativsystemet kan udløse større effektivitet afbrydelser samt den manglende adgang til Windows løsninger. Afhængig af omfanget af ændringer det kan ligeledes gøre det edb-system helt meningsløst. På de forskellige gengæld manipulation af Registry worths kommer fra en hvilken som helst form for tredjepart installeret programmer kan underminere dem. Nogle programmer kan falde kort til at lancere helt, mens andre uventet kan afslutte arbejdet.

Denne vis minearbejder i sin nuværende variation er fokuseret på at udvinde den Monero cryptocurrency herunder en modificeret version af XMRig CPU minedrift motor. Hvis projekterne lykkes efter at fremtidige versioner af Z-enemy.exe kan frigives i fremtiden. Da malware bruger sårbarheder i software til at inficere target værter, det kan være del af en farlig co-infektion med ransomware og også trojanske heste.

Eliminering af Z-enemy.exe meget anbefales, fordi du risikerer ikke bare en enorm elektrisk strøm regningen, hvis det fungerer på din pc, endnu minearbejder kan desuden gøre andre uønskede opgaver på det og også skade din computer permanent.

Z-enemy.exe fjernelse proces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Z-enemy.exe

TRIN 5. Z-enemy.exe Fjernet!

Video guide: Sådan bruger GridinSoft Anti-Malware til fjerne Z-enemy.exe

Hvordan undgår din pc fra at blive inficeret med “Z-enemy.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Z-enemy.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Z-enemy.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Z-enemy.exe”.