En ny, ekstremt farlig cryptocurrency miner infeksjon har blitt oppdaget av sikkerhetsforskere. den malware, kalt PostInstall.exe kan infisere målofre på en rekke måter. The main idea behind the PostInstall.exe miner is to use cryptocurrency miner activities on the computer systems of sufferers in order to acquire Monero tokens at victims expense. The end result of this miner is the elevated electrical power costs and if you leave it for longer time periods PostInstall.exe may even damage your computers elements.

PostInstall.exe: distribusjonsmetoder

De PostInstall.exe malware bruker to foretrukne teknikker som brukes til å infisere datamaskinmål:

- Nyttelast Levering via Tidligere infeksjoner. If an older PostInstall.exe malware is released on the sufferer systems it can automatically update itself or download and install a newer variation. Dette er mulig via den integrerte oppdateringskommandoen som henter lanseringen. Dette gjøres ved å feste til en bestemt forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede og installerte infeksjonen vil sikkert få navnet på en Windows-tjeneste, samt bli plassert i “%Systemet% temp” sted. Vitale hjem og også kjørende systemoppsettdokumenter endres for å tillate en nådeløs og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The most current variation of the PostInstall.exe malware have been found to be triggered by the some ventures, kjent for å bli brukt i løsepengevareovergrepene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatisert av et hackerstyrt rammeverk som ser opp hvis porten er åpen. Hvis denne betingelsen er oppfylt, vil den sjekke løsningen og gjenopprette detaljer om den, bestående av enhver type variasjon samt oppsettdata. Ventures og også ønsket brukernavn og også passord mikser kan gjøres. Når manipulasjonen er aktivert mot den mottakelige koden, vil gruvearbeideren bli løslatt i tillegg til bakdøren. Dette vil gi den en dual-smitte.

I tillegg til disse teknikkene kan andre metoder også brukes. Gruvearbeidere kan spres av phishing-e-poster som sendes ut i engros på en SPAM-lignende måte, i tillegg til at de er avhengige av sosiale designteknikker for å forvirre de lidende til å tro at de faktisk har fått en melding fra en anerkjent tjeneste eller et selskap. Virusdataene kan enten festes direkte eller legges inn i kroppsmaterialet i multimedienettinnhold eller tekstlenker.

De kriminelle kan også produsere skadelige touchdown-sider som kan etterligne leverandørnedlasting og installasjon av nettsider, nettsteder for nedlasting av programvare og andre ofte tilgjengelige steder. Når de bruker sammenlignbare domenenavn med anerkjente adresser og sikkerhetssertifikater, kan brukerne bli tvunget til å koble seg til dem. Noen ganger kan bare å åpne dem forårsake gruveinfeksjonen.

En annen teknikk ville være å benytte nyttelasttjenesteleverandører som kan spres ved bruk av de ovennevnte teknikkene eller gjennom fildelingsnettverk, BitTorrent er bare ett av de mest foretrukne seg. Det brukes ofte til å spre både legitimt programvare og filer og piratmateriale. To av de mest prominente hale tjenesteleverandører er følgende:

Ulike andre teknikker som kan vurderes av de kriminelle består av bruk av nettleserkaprere -usikre plugins som er laget egnet med en av de mest populære nettleserne. De sendes til de relevante depotene med falske kundeevalueringer og også programmererlegitimasjon. I mange tilfeller sammendragene kan inkludere skjermbilder, videoklipp og sofistikerte sammendrag som lover fantastiske funksjonsforbedringer samt ytelsesoptimaliseringer. Men ved avbetaling vil handlingene til de påvirkede nettleserne endres- brukere vil helt sikkert finne at de vil bli omdirigert til en hackerkontrollert touchdown-side, i tillegg til at innstillingene deres kan endres – standard startside, online søkemotoren, og også nye faner nettside.

PostInstall.exe: Analyse

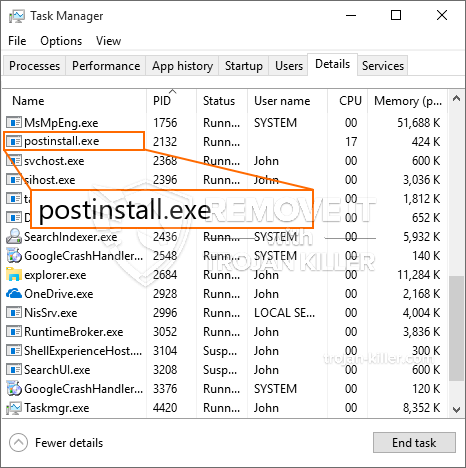

The PostInstall.exe malware is a traditional instance of a cryptocurrency miner which depending upon its configuration can create a variety of hazardous actions. Its primary objective is to carry out complex mathematical tasks that will certainly capitalize on the available system resources: prosessor, GPU, minne og også harddiskområdet. The way they function is by linking to a special web server called mining swimming pool where the needed code is downloaded and install. Så snart en av oppgavene er lastet ned, vil den bli startet på samme tid, flere forhold kan være borte for en gangs skyld. When a given job is finished another one will be downloaded and install in its place and the loophole will proceed until the computer is powered off, infeksjonen er blitt kvitt eller en mer lik anledning skjer. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking team eller en enkelt hacker) rett til sine budsjetter.

A harmful quality of this classification of malware is that samples like this one can take all system sources as well as almost make the target computer system unusable until the hazard has been entirely gotten rid of. A lot of them feature a relentless installment that makes them really tough to get rid of. Disse kommandoene vil foreta justeringer også alternativer, configuration data and Windows Registry values that will certainly make the PostInstall.exe malware beginning instantly as soon as the computer system is powered on. Accessibility to recovery food selections as well as alternatives might be obstructed which provides numerous hand-operated elimination guides almost ineffective.

Denne infeksjonen vil sikkert arrangement en Windows-løsning for seg selv, complying with the conducted safety analysis ther adhering to activities have actually been observed:

. Under gruvearbeider prosedyrer den tilhørende malware kan koble til kjører Windows løsninger og også tredjeparts installerte programmer. By doing so the system administrators might not see that the source tons originates from a separate process.

| Navn | PostInstall.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove PostInstall.exe |

Denne typen malware-infeksjoner er spesielt effektive til å utføre sofistikerte kommandoer hvis de er konfigurert slik. De er basert på et modulært rammeverk som gjør det mulig for de kriminelle kontrollørene å orkestrere all slags usikker oppførsel. Blant de prominente eksemplene er endring av Windows-registeret – endringsstrenger knyttet til operativsystemet kan skape store effektivitetsavbrudd og også manglende evne til å få tilgang til Windows-løsninger. Å stole på utvalget av modifikasjoner kan i tillegg gjøre datasystemet helt meningsløst. På den annen side kan kontroll av registerverdier som kommer fra alle slags tredjepartsinstallerte applikasjoner sabotere dem. Noen applikasjoner kan mislykkes i å introdusere helt, mens andre plutselig kan slutte å fungere.

Denne bestemte gruvearbeideren i sin nåværende variant er konsentrert om å trekke ut Monero-kryptovalutaen inkludert en modifisert versjon av XMRig CPU-gruvemotoren. If the projects confirm successful then future versions of the PostInstall.exe can be introduced in the future. Som malware bruker programmet susceptabilities å forurense målet verter, det kan være bestanddel av en skadelig samtidig infeksjon med ransomware og også trojanere.

Elimination of PostInstall.exe is strongly advised, gitt at du tar sjansen på ikke bare en enorm strømregning hvis den fungerer på din PC, men gruvearbeideren kan i tillegg utføre forskjellige andre uønskede aktiviteter på den, samt skade DATAMASKINEN din permanent.

PostInstall.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove PostInstall.exe

SKRITT 5. PostInstall.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove PostInstall.exe

Hvor å forhindre din PC blir infisert med “PostInstall.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “PostInstall.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “PostInstall.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “PostInstall.exe”.