En ny, veldig farlig kryptovaluta-gruvevirus har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Honey Miner.exe kan forurense målofre ved hjelp av et utvalg av midler. Essensen bak Honey Miner.exe-gruvearbeideren er å bruke kryptovalutaoppgavearbeid på datamaskiner til syke for å få Monero-tokens til målkostnad. Resultatet av denne gruvearbeideren er de forhøyede strømkostnadene, så vel som hvis du lar den stå i lengre tid. Honey Miner.exe kan også skade datamaskinelementene dine..

Honey Miner.exe: distribusjonsmetoder

De Honey Miner.exe malware bruker to fremtredende metoder som brukes til å infisere datamaskinsmål:

- Nyttelast Levering gjennom Tidligere infeksjoner. Hvis en eldre Honey Miner.exe malware blir distribuert på offerets systemer, kan den automatisk oppdatere seg selv eller laste ned og installere en nyere variant.. Dette er mulig via den innebygde oppdateringskommandoen som kjøper utgivelsen. Dette gjøres ved å feste til en spesiell forhånds hacker styrt web-server som gir den skadelige koden. Det nedlastede viruset vil skaffe seg navnet på en Windows-tjeneste og bli lagt i “%Systemet% temp” område. Viktige egenskaper så vel som oppsettdokumenter for operativsystemet endres for å tillate en nådeløs og lydløs infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den siste variasjonen av malware Honey Miner.exe har blitt funnet å være forårsaket av noen satsinger, ofte kjent for å være brukt i ransomware-angrepene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Overfallene er automatiserte av hackere styrt rammeverk som søker etter om porten er åpen. Hvis dette problemet oppfylles, vil det skanne løsningen og også få informasjon om det, bestående av hvilken som helst versjon samt oppsettinformasjon. Ventures så vel som fremtredende brukernavn og passordkombinasjoner kan gjøres. Når bruken er forårsaket mot den utsatte koden, vil gruvearbeideren absolutt bli distribuert sammen med bakdøren. Dette vil gi en dobbel infeksjon.

I tillegg til disse teknikkene kan forskjellige andre teknikker også brukes. Gruvearbeidere kan spres ved hjelp av phishing-e-post som sendes engros på en SPAM-lignende måte, samt avhenger av triks for sosialt design for å forvirre ofrene til å tro at de faktisk har fått en melding fra en anerkjent tjeneste eller et selskap. Infeksjonsfilene kan enten kobles direkte eller plasseres i kroppsinnholdet i multimediainnhold eller tekstlenker.

Forbrytere kan i tillegg produsere ondsinnede touchdown-sider som kan utgi seg for nedlastingssider fra leverandører, programvare nedlastingsportaler og også forskjellige andre steder som ofte er tilgjengelige. Når de bruker et tilsvarende domene som vises til ekte adresser og sikkerhetssertifikater, kan individene overtales til å koble seg til dem. I noen tilfeller kan bare å åpne dem aktivere gruveinfeksjonen.

En annen teknikk vil absolutt være å benytte transporttjenesteleverandører som kan spres ut ved hjelp av ovennevnte metoder eller via fildelingsnettverk., BitTorrent er bare en av en av de mest populære. Den brukes regelmessig til å distribuere både legit programvare og dokumenter og piratnettinnhold. 2 av de mest prominente hale leverandører er følgende:

Andre tilnærminger som kan vurderes av lovbryterne består i å bruke nettleserkaprere - farlige plugins som er egnet for en av de mest populære nettleserne. De blir publisert i aktuelle databaser med falske brukeranmeldelser og designerkvalifikasjoner. I mange tilfeller sammendragene kan bestå av skjermbilder, videoklipp og også utførlige sammendrag som tiltalende fantastiske attributtforbedringer og effektivitetsoptimaliseringer. Likevel vil oppførselen til de berørte nettleserne endres etter installasjonen- enkeltpersoner vil oppdage at de vil bli omdirigert til en hackerkontrollert touchdown-side, i tillegg til at innstillingene deres kan endres – standard startside, Internett-søkemotor, og også helt nye faner nettside.

Honey Miner.exe: Analyse

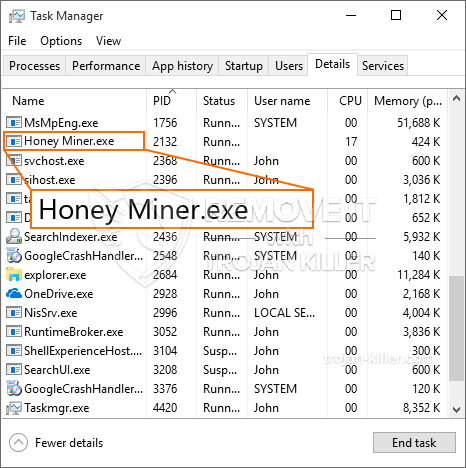

Honey Miner.exe-skadelig programvare er en tradisjonell forekomst av en gruvearbeider i kryptovaluta som avhengig av arrangementet kan forårsake en rekke farlige handlinger. Dens primære mål er å utføre kompliserte matematiske oppgaver som vil dra nytte av lett tilgjengelige system kilder: prosessor, GPU, minne samt plass på harddisken. Midlene de fungerer er ved å koble til en unik webserver kalt mining pool der den nødvendige koden lastes ned. Så snart en av jobbene er lastet ned, vil den helt sikkert startes samtidig, flere omstendigheter kan utføres på en gang. Når en gitt oppgave er fullført, blir en annen lastet ned og installert på stedet, og smutthullet vil fortsette til datasystemet er slått av., infeksjonen elimineres eller det oppstår en annen sammenlignbar hendelse. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking team eller en enkelt hacker) rett til sine lommebøker.

En farlig kvalitet på denne kategorien malware er at eksempler som ligner på denne kan ta alle systemressurser og også nesten gjøre den lidende datasystemet ubrukelig til risikoen faktisk er helt eliminert. Mange av dem inkluderer en vedvarende installasjon som gjør dem faktisk vanskelige å fjerne. Disse kommandoene vil gjøre endringer i oppstartsalternativene, sette opp dokumenter og Windows-registerverdier som sikkert vil få Honey Miner.exe malware til å starte umiddelbart så snart datasystemet er slått på. Tilgang til helbredende matvalg og også valg kan være hindret, noe som gir flere oversikter over fjerning praktisk talt verdiløse.

Denne spesifikke infeksjonen vil sikkert sette opp en Windows-løsning for seg selv, etter den gjennomførte sikkerhetsanalysen, er det observert å følge aktivitetene:

. Under gruveoperasjonene kan den tilknyttede malware knyttes til allerede kjørende Windows-tjenester, samt tredjepartsoppsatte applikasjoner. Ved å gjøre det, vil systemadministratorene kanskje ikke oppdage at kildelottene kommer fra en egen prosess.

| Navn | Honey Miner.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne Honey Miner.exe |

Denne typen malwareinfeksjoner er spesielt pålitelige for å utføre innovative kommandoer hvis de er konfigurert slik. De er basert på en modulstruktur som tillater kriminelle kontrollører å orkestrere alle slags farlige handlinger. En av de populære eksemplene er endring av Windows-registeret – modifikasjonsstrenger relatert til operativsystemet kan forårsake betydelige effektivitetsforstyrrelser og manglende evne til å få tilgang til Windows-tjenester. Avhengig av omfanget av justeringer kan det også gjøre datamaskinen helt meningsløs. På den annen side kan justering av registerverdier som kommer fra alle typer tredjepartsmonterte applikasjoner undergrave dem. Noen applikasjoner kan slutte å fungere for å starte helt, mens andre plutselig kan slutte å jobbe.

Denne spesifikke gruvearbeideren i sin nåværende variant er fokusert på gruvedrift av Monero cryptocurrency som består av en modifisert versjon av XMRig CPU gruvemotor. Hvis prosjektene viser seg å være vellykkede, kan fremtidige versjoner av Honey Miner.exe introduseres i fremtiden. Som malware gjør bruk av programvare applikasjonssårbarheter å infisere målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og trojanere.

Eliminering av Honey Miner.exe anbefales på det sterkeste, fordi du tar sjansen på ikke bare en enorm strømutgift hvis den kjører på DATAMASKINEN din, men gruvearbeideren kan også gjøre forskjellige andre uønskede oppgaver på den, og til og med skade datamaskinen din fullstendig.

Honey Miner.exe fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne Honey Miner.exe

SKRITT 5. Honey Miner.exe fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne Honey Miner.exe

Hvor å forhindre din PC blir infisert med “Honey Miner.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Honey Miner.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Honey Miner.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Honey Miner.exe”.