En helt ny, virkelig skadelig kryptovaluta-gruvevirus har blitt identifisert av beskyttelsesforskere. den malware, kalt MN32.exe kan forurense målofrene ved hjelp av et utvalg av metoder. Essensen bak MN32.exe-gruvearbeideren er å bruke kryptovalutaoppgavearbeid på datamaskiner til pasienter for å få Monero-tokens til kostnad for pasienter. The outcome of this miner is the raised electrical energy bills as well as if you leave it for longer amount of times MN32.exe might even harm your computer systems components.

MN32.exe: distribusjonsmetoder

De MN32.exe malware gjør bruk av 2 foretrukne tilnærminger som brukes for å infisere datamaskinmål:

- Nyttelast Levering via Tidligere infeksjoner. If an older MN32.exe malware is deployed on the sufferer systems it can instantly update itself or download and install a newer version. Dette er gjennomførbart ved hjelp av den integrerte oppgraderingskommandoen som anskaffer lanseringen. Dette gjøres ved å koble til en spesiell forhånds hacker styrt server som gir den skadelige koden. Den lastet ned og installere viruset vil sikkert få navnet på en Windows-tjeneste og plasseres i “%Systemet% temp” plassering. Viktige boligeiendommer eller kommersielle eiendommer så vel som kjører systemkonfigurasjonsdokumenter endres for å tillate en vedvarende og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The latest version of the MN32.exe malware have actually been found to be triggered by the some exploits, famously anerkjent for å bli tatt i bruk i ransomware angrep. Infeksjonene er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker etter om porten er åpen. Hvis dette problemet blir oppfylt, vil det sjekke tjenesten og også gjenopprette detaljer angående den, som består av alle typer variasjoner, samt konfigurasjonsinformasjon. Venturer, foretrukket brukernavn og passordblandinger kan gjøres. Når manipulasjonen er aktivert kontra risikokoden, vil gruvearbeideren sikkert bli distribuert sammen med bakdøren. Dette vil sikkert tilby en dobbel infeksjon.

I tillegg til disse teknikkene kan andre metoder også brukes. Gruvearbeidere kan spres ved hjelp av phishing-e-poster som blir sendt ut i bulk på en SPAM-lignende måte og er avhengige av sosialtekniske triks for å forvirre målene til å tro at de har fått en melding fra en ekte løsning eller virksomhet. Virusdataene kan enten rettes på eller plasseres i kroppens innhold i multimedia-webinnhold eller tekstweblinker.

Skurkene kan i tillegg produsere skadelige berøringssider som kan utgjøre seg for leverandørens nedlasting og installasjon, programvare nedlasting portaler, så vel som forskjellige andre områder som regelmessig er tilgjengelige. Når de bruker lignende tilsynelatende domene til legitime adresser og beskyttelsessertifiseringer, kan individene bli tvunget til å kommunisere med dem. I noen tilfeller bare åpne dem kan aktivere miner infeksjon.

En annen metode vil helt sikkert være å benytte seg av leverandører av nyttelasttjenester som kan spres ut ved å bruke de ovennevnte metodene eller ved hjelp av nettverk som deler nettverk, BitTorrent er en av en av de mest fremtredende. Det blir ofte brukt til å distribuere både legitim programvare og dokumenter og også piratinnhold på nettet. 2 av en av de mest foretrukne hale bærere er følgende:

Ulike andre metoder som lovbryterne kan tenke på inkluderer bruk av kapere av nettlesere - farlige plugins som er gjort egnet med en av de mest foretrukne nettlesere.. De blir lagt ut til de aktuelle depotene med falske brukerevalueringer og utviklerstatus. Ofte sammendragene kan inkludere skjermbilder, videoer og kompliserte beskrivelser som oppmuntrer til fantastiske funksjonsforbedringer så vel som effektiviseringsoptimaliseringer. Ikke desto mindre vil vanene til de påvirkede nettleserne endre seg ved avbetaling- enkeltpersoner vil finne ut at de sikkert vil bli omdirigert til en hacker-kontrollert destinasjonsside, så vel som at innstillingene deres kan bli endret – standard startside, Internett-søkemotor og splitter nye faner.

MN32.exe: Analyse

The MN32.exe malware is a timeless situation of a cryptocurrency miner which depending upon its configuration can trigger a variety of harmful actions. Hovedmålet er å utføre komplekse matematiske oppgaver som absolutt vil utnytte de tilgjengelige systemressursene: prosessor, GPU, minne og harddisk plass. Metoden de opererer er ved å koble til en unik server kalt gruvebasseng hvorfra den kalte koden lastes ned. Så snart en av oppgavene er lastet ned vil den sikkert startes samtidig, flere forekomster kan bli borte når. Når en tilbudt jobb er fullført, vil en ekstra jobb lastes ned og installeres i området, og løkken vil fortsette til datasystemet slås av, infeksjonen er fjernet eller en annen lignende hendelse skjer. Kryptovaluta vil sikkert deles ut til de kriminelle kontrollerne (hacking gruppe eller en enkelt cyberpunk) rett til sine lommebøker.

Et farlig trekk ved denne kategorien skadevare er at prøver som ligner på denne kan ta alle systemkilder og også praktisk talt gjøre det lidende datasystemet meningsløst inntil faren faktisk er blitt fullstendig kvitt. Mange av dem har en vedvarende del som gjør dem virkelig utfordrende å bli kvitt. Disse kommandoene vil foreta justeringer for å starte opp valg, setup documents and Windows Registry values that will certainly make the MN32.exe malware beginning automatically as soon as the computer system is powered on. Tilgjengelighet til helbredende matvalg og valg kan bli blokkert, noe som gjør mange håndbetjente elimineringsveiledninger praktisk talt ubrukelige.

Denne spesifikke infeksjonen vil sikkert konfigurasjons en Windows-løsning for seg selv, overholdelse av den utførte sikkerhets- og sikkerhetsanalysen og overholdelse av handlinger har faktisk blitt observert:

. Under gruvearbeider operasjoner den tilhørende malware kan koble til for tiden kjører Windows-tjenester og også tredjeparts installerte programmer. Ved å gjøre det kan det hende at systemansvarlige ikke oppdager at ressurstonnene stammer fra en annen prosedyre.

| Navn | MN32.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove MN32.exe |

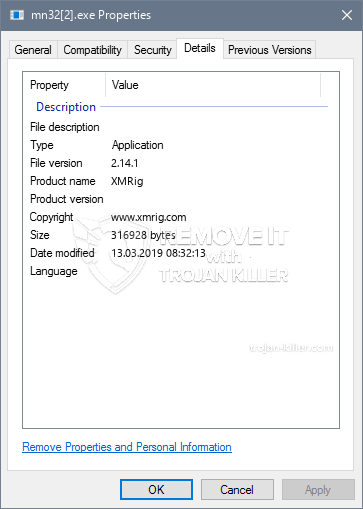

id =”83119″ juster =”aligncenter” width =”600″] MN32.exe

MN32.exe

These sort of malware infections are especially efficient at performing innovative commands if configured so. They are based upon a modular structure enabling the criminal controllers to coordinate all sort of hazardous habits. En av de foretrukne tilfeller er modifiseringen av Windows-registret – alterations strings related by the operating system can create major efficiency disturbances and the failure to gain access to Windows solutions. Depending upon the scope of changes it can likewise make the computer system entirely unusable. On the various other hand adjustment of Registry worths coming from any third-party set up applications can sabotage them. Some applications might fall short to introduce completely while others can suddenly quit working.

This certain miner in its present version is concentrated on mining the Monero cryptocurrency containing a customized version of XMRig CPU mining engine. If the projects prove effective then future versions of the MN32.exe can be launched in the future. Som malware gjør bruk av programvare susceptabilities å forurense målet verter, det kan være en del av en usikker samtidig infeksjon med ransomware samt trojanere.

Elimination of MN32.exe is strongly advised, given that you risk not just a huge power bill if it is running on your PC, yet the miner may also execute other unwanted activities on it and also harm your PC permanently.

MN32.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove MN32.exe

SKRITT 5. MN32.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove MN32.exe

Hvor å forhindre din PC blir infisert med “MN32.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “MN32.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “MN32.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “MN32.exe”.