En ny, svært skadelig kryptovaluta miner infeksjon har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Brt.exe kan infisere målet ofrene å gjøre bruk av et utvalg av metoder. Hovedpoenget bak Brt.exe miner er å ansette kryptovaluta miner aktiviteter på datasystemene til ofre for å erverve Monero Merker på mål bekostning. The result of this miner is the raised electrical power costs as well as if you leave it for longer periods of time Brt.exe may even harm your computer systems elements.

Brt.exe: distribusjonsmetoder

De Brt.exe malware benytter 2 foretrukne teknikker som brukes til å forurense datasystemmål:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. If an older Brt.exe malware is released on the target systems it can automatically update itself or download and install a more recent variation. Dette er mulig ved hjelp av den innebygde oppdateringskommandoen som anskaffer utgivelsen. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker-kontrollert server som gir malware-koden. Den nedlastede infeksjon vil sikkert få navnet på en Windows-tjeneste og bli satt i “%Systemet% temp” område. Vesentlige egenskaper og også kjører system setup data er endret for å tillate en ubøyelig og også stille infeksjon.

- Programvare Utnytter Program for sikkerhetsproblem. Den nyeste varianten av Brt.exe malware har blitt oppdaget å være forårsaket av noen exploits, allmenn kjent for å bli gjort bruk av i ransomware angrepene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatiserte av hackere styrt rammeverk som vender opp om porten er åpen. Hvis denne betingelsen er oppfylt vil det sikkert skanne tjenesten og også gjenopprette informasjon om det, inkludert alle typer variasjon og også sette opp data. Ventures og også populære brukernavn og passord mikser kan gjøres. Når den utnytter utløses versus den sårbare koden miner vil bli utplassert sammen med bakdør. Dette vil gi en dobbel infeksjon.

Bortsett fra disse tilnærminger diverse andre metoder kan benyttes så vel. Gruvearbeidere kan bli distribuert av phishing e-poster som er sendt ut i bulk i en spam-aktig måte, samt stole på sosiale designmetoder for å puslespill målene til høyre til å tro at de har fått en melding fra en pålitelig tjeneste eller selskap. Infeksjonen data kan enten være direkte forbundet eller plasseres i kroppen materialer i multimedia innhold eller tekst linker.

Synderne kan i tillegg produsere skadelige Touchdown sider som kan utgjøre leverandør nedlastingssidene, nedlasting av programvare portaler og diverse andre regelmessig tilgang til steder. Når de bruker liknende vises domenenavn til ekte adresser og også sikkerhetssertifikater enkeltpersoner kan bli overtalt til å koble med dem. I mange tilfeller rett og slett å åpne dem kan aktivere miner infeksjon.

One more strategy would certainly be to utilize haul providers that can be spread using those techniques or through file sharing networks, BitTorrent er en av de mest fremtredende. It is often utilized to distribute both legit software program and data and pirate material. To av en av de mest foretrukne hale leverandører er følgende:

Forskjellige andre metoder som kan være tenkt av skurkene består av å bruke web browser hijackers -harmful plugins som er laget passer med de mest populære nettlesere. De er lagt ut til de riktige repositories med falske brukeranmeldelser samt utvikler kvalifikasjoner. I mange tilfeller beskrivelsene kan bestå av skjermbilder, videoer samt fancy sammendrag tiltalende store funksjonsforbedringer og ytelsesoptimaliseringer. Likevel på setup handlingene til de berørte nettlesere vil endre seg- kunder vil sikkert oppdage at de vil bli omdirigert til en hacker-kontrollert landing side, så vel som deres innstillinger kan endres – standard nettside, Internett-søkemotor, og også helt nye faner siden.

Brt.exe: Analyse

Den Brt.exe skadelig er et klassisk eksempel på et kryptovaluta miner som i avhengighet av dens konfigurasjon kan utløse en rekke usikre handlinger. Dens hovedmål er å utføre intrikate matematiske oppgaver som vil kapitalisere på den lett tilgjengelige system kilder: prosessor, GPU, minne og harddiskplass. Måten de fungerer er ved å koble til en unik server kalt gruvedrift svømmebasseng hvor det kalles for koden lastes ned. Så snart en av jobbene er lastet ned vil det bli startet samtidig, flere forhold kan være borte så snart. Når en gitt oppgave er ferdig enda en vil sikkert lastes ned i sin beliggenhet samt smutthull vil fortsette til datamaskinen er slått av, infeksjonen er blitt kvitt eller en mer lik anledning skjer. Kryptovaluta vil sikkert bli kompensert for den kriminelle kontrollerne (hacking team eller en enkelt hacker) direkte til sine vesker.

En skadelig kvaliteten på denne gruppen av malware er at prøver som dette kan ta alle systemressurser, så vel som praktisk talt gjør offeret datamaskinen ubrukelig inntil risikoen er helt blitt kvitt. Mange av dem har en konsekvent oppsett som gjør dem faktisk vanskelig å bli kvitt. Disse kommandoene vil selvfølgelig gjøre endringer også opsjoner, konfigurasjonsfiler samt Windows Registry verdier som vil gjøre Brt.exe malware starter automatisk når datamaskinen er slått på. Tilgjengelighet til utvinning menyer og også alternativer kan bli hindret som gir massevis av manuelle eliminering guider praktisk talt ubrukelig.

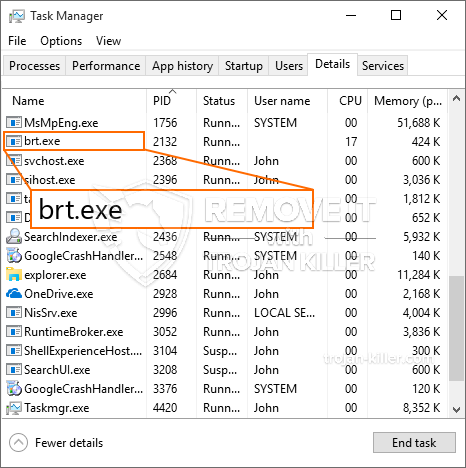

Denne bestemt infeksjon vil ordningen en Windows-tjeneste for seg selv, etter gjennomført sikkerhetsvurdering ther følgende handlinger har faktisk blitt observert:

. Under gruvearbeider operasjoner tilhørende malware kan feste til tiden kjører Windows-tjenester samt tredjeparts montert applikasjoner. Ved å gjøre dette systemet ledere kanskje ikke oppdage at ressurs mange stammer fra en egen prosedyre.

| Navn | Brt.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å detektere og fjerne Brt.exe |

Disse type skadelige infeksjoner er særlig pålitelig ved å utføre innovative kommandoer om å sette opp så. De er basert på en modulær struktur som tillater den kriminelle kontrollere for å håndtere alle typer usikre handlinger. Blant de foretrukne tilfeller er innstillingen av Windows-registret – forandringer trenger tilkoblet ved os kan skape betydelige effektiviserings avbrudd og manglende evne til å få tilgang til Windows-tjenester. Avhengig av omfanget av endringene kan også gjøre datamaskinen helt meningsløst. På den annen side kontroll av register worths kommer fra alle typer tredjeparts satt opp programmer kan sabotere dem. Noen programmer kan mislykkes i å slippe helt, mens andre kan plutselig slutter å fungere.

Denne spesifikke miner i sin nåværende versjon er fokusert på å ekstrahere Monero kryptovaluta inkludert en endret variant av XMRig CPU gruvedrift motoren. Hvis kampanjene være effektive etter at fremtidige versjoner av Brt.exe kan frigjøres i fremtiden. Som malware gjør bruk av programvare applikasjons susceptabilities forurense målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og trojanere.

Fjerning av Brt.exe er svært foreslått, gitt at du tar sjansen på ikke bare en stor elektrisk energi utgifter hvis det kjører på din PC, men miner kan også utføre ulike andre uønskede oppgaver på det, og også skade datamaskinen helt.

Brt.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Brt.exe

SKRITT 5. Brt.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Brt.exe

Hvor å forhindre din PC blir infisert med “Brt.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Brt.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Brt.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Brt.exe”.