Een gloednieuw, Het echt onveilige cryptocurrency miner-virus is daadwerkelijk opgemerkt door beveiligingsonderzoekers. de malware, riep PREVH0ST.EXE kan infecteren doel slachtoffers te maken van een selectie van middelen. Het belangrijkste idee achter de PREVH0ST.EXE-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten in te zetten op de computersystemen van patiënten om Monero-tokens te verkrijgen tegen kosten van de slachtoffers. The result of this miner is the raised power costs and also if you leave it for longer time periods PREVH0ST.EXE might even harm your computer systems components.

PREVH0ST.EXE: distributiemethoden

De PREVH0ST.EXE malware maakt gebruik 2 prominente technieken die worden gebruikt voor het computersysteem doelen verontreinigen:

- Payload Delivery gebruik Prior Infecties. If an older PREVH0ST.EXE malware is deployed on the victim systems it can instantly update itself or download and install a newer variation. Dit is mogelijk door middel van de ingebouwde upgrade commando dat de lancering verkrijgt. Dit gebeurt door het verbinden van een bepaalde vooraf gedefinieerde hacker gecontroleerde webserver die malware code voorziet. De gedownloade en installeer virus zal zeker krijgen de naam van een Windows-service en ook in de worden geplaatst “%systeem% temp” plaats. Cruciaal woningen en installeren van het besturingssysteem documenten worden gewijzigd om een consistente en ook stil infectie toestaan.

- Software programma Kwetsbaarheid Exploits. The most current version of the PREVH0ST.EXE malware have been located to be brought on by the some exploits, bekend om te worden gebruikt in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend diensten met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader dat bedoeld indien de poort open. Als dit probleem wordt voldaan zal het zeker scan de service evenals halen informatie omtrent deze, bestaande uit een versie en configuratie-informatie. Ventures en ook de voorkeur gebruikersnaam en wachtwoord mixen kan worden gedaan. Bij het gebruik maken van wordt geactiveerd ten opzichte van de in gevaar code van de mijnwerker zal worden uitgebracht in aanvulling op de achterdeur. Dit zal zeker bieden een dubbele infectie.

Naast deze benaderingen kunnen verschillende andere benaderingen gebruik worden gemaakt van zowel. Mijnwerkers kunnen worden verspreid door phishing e-mails die zijn groothandel in een SPAM-achtige wijze alsmede op social engineering technieken om de slachtoffers in verwarring te laten denken dat ze daadwerkelijk een bericht hebt ontvangen van een legitieme oplossing of onderneming verzonden afhangen. Het virus documenten kunnen ofwel recht aangebracht, of, in het lichaam geplaatst materialen in multimedia materiaal of tekstlinks.

De criminelen kunt ook kwaadaardige landing pages die leverancier download kan imiteren en installeren van webpagina's, software download portals en diverse andere veelgebruikte locaties. Wanneer zij gebruik vergelijkbaar verschijnen domeinnamen aan echte adressen, alsmede de veiligheid en de beveiligingscertificaten van de gebruikers kan worden overgehaald tot interactie met hen. In sommige gevallen is ze gewoon het openen kan de mijnwerker infectie veroorzaken.

Nog een strategie zou zijn om payload providers dat het gebruik van deze methoden kan worden verspreid of via documenten delen van netwerken gebruiken, BitTorrent is slechts een van de meest prominente. Het wordt vaak gebruikt om zowel legit softwaretoepassing en ook bestanden en ook piraten inhoud te verspreiden. Twee van één van de meest populaire haul service providers zijn de volgende:

Diverse andere technieken die door de criminelen kunnen worden beschouwd zijn het gebruik van browser hijackers -Schadelijk plug-ins die geschikt zijn gemaakt met één van de meest populaire internet browsers. Ze worden aan de relevante databases ingediend met nep gebruiker getuigenissen en ook designer kwalificaties. In de meeste gevallen kunnen de samenvattingen uit schermafbeeldingen, videoclips evenals geavanceerde samenvattingen veelbelovende geweldige functie verbeteringen evenals de prestaties optimalisaties. Maar bij het instellen van de gedrag van de getroffen webbrowsers zal veranderen- gebruikers zal zeker vinden dat zij zullen worden omgeleid naar een hacker gecontroleerde landing page evenals hun opstellingen kunnen worden gewijzigd – de standaard webpagina, zoekmachine en ook nieuwe tabbladen webpagina.

PREVH0ST.EXE: Analyse

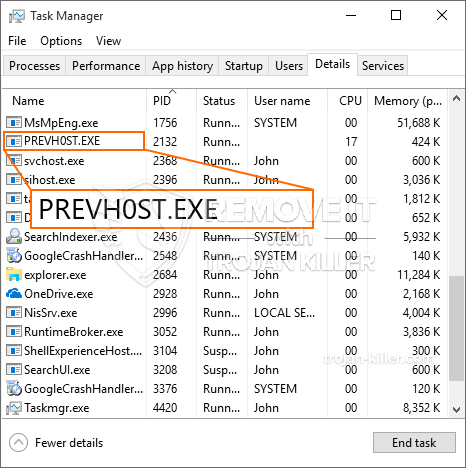

The PREVH0ST.EXE malware is a timeless situation of a cryptocurrency miner which relying on its arrangement can trigger a wide variety of unsafe actions. Its major goal is to perform complex mathematical tasks that will capitalize on the readily available system sources: processor, GPU, geheugen en ruimte op de harde schijf. De middelen ze werken is door te linken naar een speciale server genaamd mijnbouw zwembad van waaruit de benodigde code is gedownload en geïnstalleerd. Zodra één van de taken is gedownload zal het zeker worden begonnen in een keer, verschillende omstandigheden kan worden uitgevoerd in een keer. When an offered task is completed an additional one will certainly be downloaded in its area as well as the loophole will proceed till the computer system is powered off, the infection is removed or one more similar occasion happens. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken team of een enkele cyberpunk) direct naar hun portemonnee.

A harmful quality of this classification of malware is that samples such as this one can take all system resources and almost make the sufferer computer pointless till the hazard has been entirely gotten rid of. A lot of them include a relentless installation that makes them really tough to get rid of. Deze commando's zullen zeker aanpassingen maken aan alternatieven, setup files and also Windows Registry values that will make the PREVH0ST.EXE malware begin automatically when the computer system is powered on. Accessibility to healing food selections as well as choices may be blocked which makes lots of hand-operated removal overviews virtually worthless.

Dit bepaalde infectie zal zeker de configuratie van een Windows-service voor zichzelf, complying with the carried out security analysis ther following activities have been observed:

. During the miner procedures the associated malware can connect to already running Windows services as well as third-party installed applications. Door dit te doen, zien de systeembeheerders mogelijk niet dat de hoeveelheid bronnen afkomstig is van een afzonderlijk proces.

| Naam | PREVH0ST.EXE |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove PREVH0ST.EXE |

Dit soort malware-infecties zijn vooral betrouwbaar bij het vervullen van geavanceerde commando's als zo opgezet. They are based on a modular structure enabling the criminal controllers to manage all kinds of unsafe habits. Een van de favoriete gevallen is de wijziging van het Windows-register – alterations strings associated by the os can create major performance disturbances and the inability to access Windows services. Depending on the range of adjustments it can also make the computer system totally pointless. Aan de andere kant de controle over Registry waardes afkomstig van elke vorm van derden opgezet toepassingen kan ze saboteren. Some applications might fail to launch entirely while others can unexpectedly stop working.

This particular miner in its existing variation is focused on mining the Monero cryptocurrency including a modified version of XMRig CPU mining engine. If the projects show effective after that future variations of the PREVH0ST.EXE can be introduced in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts besmetten, het kan zijn onderdeel van een schadelijke co-infectie met ransomware en ook Trojaanse paarden.

Elimination of PREVH0ST.EXE is strongly suggested, considering that you risk not just a large electrical energy costs if it is working on your COMPUTER, yet the miner might also execute other unwanted activities on it and also damage your COMPUTER permanently.

PREVH0ST.EXE removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove PREVH0ST.EXE

STAP 5. PREVH0ST.EXE Removed!

video Guide: How to use GridinSoft Anti-Malware for remove PREVH0ST.EXE

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “PREVH0ST.EXE” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “PREVH0ST.EXE”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “PREVH0ST.EXE”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “PREVH0ST.EXE”.