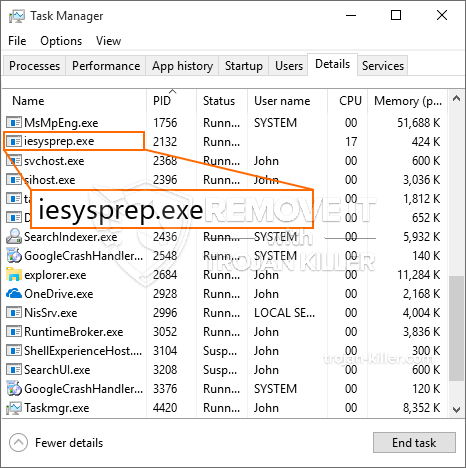

Een gloednieuw, extreem gevaarlijk cryptocurrency-mijnwerkervirus is feitelijk geïdentificeerd door veiligheids- en beveiligingswetenschappers. de malware, riep Iesysprep.exe kan doelwit slachtoffers besmetten door gebruik te maken van verschillende methoden. The main idea behind the Iesysprep.exe miner is to utilize cryptocurrency miner tasks on the computers of victims in order to obtain Monero symbols at targets expense. The end result of this miner is the elevated power bills and if you leave it for longer time periods Iesysprep.exe may also harm your computer systems components.

Iesysprep.exe: distributiemethoden

De Iesysprep.exe malware maakt gebruik van 2 prominente technieken die worden gebruikt om computersysteemdoelen te besmetten:

- Payload Delivery gebruik Prior Infecties. If an older Iesysprep.exe malware is released on the sufferer systems it can immediately upgrade itself or download and install a more recent version. Dit is mogelijk door middel van de ingebouwde upgrade commando dat de lancering krijgt. Dit wordt gedaan door aansluiting op een speciaal vooraf bepaald hacker-gecontroleerde server die de malware code voorziet. Het gedownloade virus krijgt de naam van een Windows-oplossing en wordt in de “%systeem% temp” Gebied. Belangrijke gebouwen en actieve systeemindelingsbestanden worden gewijzigd om een consistente en stille infectie mogelijk te maken.

- Software Vulnerability Exploits. The latest variation of the Iesysprep.exe malware have actually been discovered to be triggered by the some ventures, algemeen duidelijk is voor toepassing in de ransomware strikes. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die opgezocht als de poort open. Als aan dit probleem wordt voldaan, zal het zeker de oplossing controleren en ook informatie hierover krijgen, bestaande uit elk type variatie en ook arrangementgegevens. Ventures en ook prominente gebruikersnaam en wachtwoordmixen kunnen worden gedaan. Wanneer de exploit wordt veroorzaakt tegen de gevoelige code, zal de miner zeker worden vrijgegeven naast de achterdeur. Dit zal zeker bieden een dubbele infectie.

Naast deze methoden kunnen ook andere strategieën worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk worden verzonden op een SPAM-achtige manier en ook afhankelijk zijn van trucs voor sociale ontwerpen om de patiënten te verwarren met de overtuiging dat ze een bericht hebben ontvangen van een legitieme oplossing of bedrijf. De infectiegegevens kunnen rechtstreeks worden aangesloten of in de lichaamsonderdelen worden geplaatst in multimediamateriaal of tekstweblinks.

De daders kunnen ook kwaadaardige bestemmingswebpagina's produceren die de download van de leverancier kunnen imiteren en webpagina's kunnen installeren, portals voor het downloaden van softwaretoepassingen en andere regelmatig bezochte gebieden. Wanneer ze vergelijkbare verschijnende domeinnamen gebruiken voor legitieme adressen, evenals veiligheids- en beveiligingscertificaten, kunnen de gebruikers worden gedwongen rechtstreeks met hen te communiceren. Soms zijn ze alleen maar te openen kan verrekenen de mijnwerker infectie.

Een aanvullende techniek zou zeker zijn om gebruik te maken van aanbieders van payload-diensten die via die technieken of via netwerken voor het delen van bestanden kunnen worden verspreid, BitTorrent is slechts een van de meest geprefereerde. Er wordt regelmatig gebruik van gemaakt om zowel legitieme softwaretoepassingen als gegevens en piratenmateriaal te verspreiden. Twee van één van de meest populaire haul service providers zijn de volgende:

Andere benaderingen waarmee de overtreders rekening kunnen houden, zijn onder meer het gebruik van browserkapers - gevaarlijke plug-ins die compatibel zijn gemaakt met de meest populaire internetbrowsers. Ze worden in de juiste databases geplaatst met nepgetuigenissen van klanten en ook kwalificaties voor ontwerpers. Vaak is het zo samenvattingen kunnen screenshots omvatten, videoclips en geavanceerde beschrijvingen die uitstekende functieverbeteringen en prestatie-optimalisaties beloven. Desalniettemin zullen de gewoonten van de getroffen browsers tijdens de installatie zeker veranderen- individuen zullen zeker ontdekken dat ze worden omgeleid naar een door een hacker bestuurde bestemmingspagina en dat ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en ook nieuwe tabbladen webpagina.

Iesysprep.exe: Analyse

The Iesysprep.exe malware is a traditional instance of a cryptocurrency miner which depending on its arrangement can trigger a variety of hazardous actions. Its main objective is to do complex mathematical tasks that will certainly benefit from the available system sources: processor, GPU, geheugen en ook de ruimte op de harde schijf. De methode die ze werken is door het aan te sluiten op een speciale webserver genaamd mining zwembad waar de benodigde code wordt gedownload. Zodra een van de taken is gedownload, wordt deze meteen gestart, talrijke gevallen kan worden gegaan voor een keer. When a given task is finished another one will be downloaded and install in its location and also the loop will proceed until the computer system is powered off, de infectie wordt weggedaan of één meer vergelijkbare gelegenheid gebeurt. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken groep of een enkele hacker) rechtstreeks naar hun begrotingen.

A harmful feature of this classification of malware is that examples such as this one can take all system sources and also almost make the sufferer computer unusable till the danger has been entirely removed. A lot of them feature a persistent setup which makes them really difficult to get rid of. Deze commando's zullen veranderingen ook keuzes te maken, configuration data and Windows Registry values that will certainly make the Iesysprep.exe malware begin immediately once the computer is powered on. Access to recuperation menus as well as options might be blocked which provides lots of hands-on elimination guides virtually useless.

Deze bijzondere infectie zal zeker het opzetten van een Windows-service voor zichzelf, complying with the carried out safety and security analysis ther adhering to activities have been observed:

. Tijdens de mijnwerker procedures kunnen de gekoppelde malware te koppelen aan reeds met Windows oplossingen en ook van derden gemonteerd toepassingen. By doing so the system administrators may not observe that the source lots comes from a different procedure.

| Naam | Iesysprep.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Iesysprep.exe |

Dit soort malware-infecties zijn bijzonder efficiënt bij het uitvoeren van geavanceerde commando's, indien zo ingesteld. Ze zijn gebaseerd op een modulair kader dat de criminele controllers om alle soorten van gevaarlijke gewoontes orkestreren. Onder de populaire gevallen is de wijziging van het Windows-register – modificaties strings verbonden door het besturingssysteem kan leiden tot ernstige efficiency onderbrekingen en het onvermogen om Windows oplossingen toegankelijkheid. Afhankelijk van de omvang van de aanpassingen kan ook maken van de computer compleet zinloos. Aan de andere kant manipulatie van de Register-waarden afkomstig van elke vorm van derden opgezet toepassingen kan ze saboteren. Sommige toepassingen kunnen te kort schieten om volledig vrij te geven, terwijl anderen plotseling kunnen stoppen met werken.

Dit bepaalde mijnwerker in de huidige variant is gericht op het extraheren van de Monero cryptogeld waaronder een aangepaste versie van XMRig CPU mijnbouw motor. If the projects prove effective then future versions of the Iesysprep.exe can be introduced in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, het kan deel uitmaken van een schadelijke co-infectie met ransomware en ook Trojaanse paarden.

Elimination of Iesysprep.exe is highly recommended, omdat je het risico van het niet alleen een grote energiekosten lopen als deze wordt uitgevoerd op uw computer, maar de mijnwerker kunnen dat ook doen andere ongewenste taken op en ook zelfs uw pc volledig beschadigen.

Iesysprep.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Iesysprep.exe

STAP 5. Iesysprep.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Iesysprep.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Iesysprep.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Iesysprep.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Iesysprep.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Iesysprep.exe”.