Een gloednieuw, zeer gevaarlijke cryptocurrency-mijnwerkerinfectie is gedetecteerd door veiligheidswetenschappers. de malware, riep Gpapi.exe can infect target victims utilizing a variety of ways. De essentie achter de Gpapi.exe-mijnwerker is het gebruik van cryptocurrency-mijnwerker-taken op de computers van slachtoffers om Monero-tokens op kosten van de slachtoffers te verkrijgen. The outcome of this miner is the elevated power expenses and also if you leave it for longer time periods Gpapi.exe might even harm your computer systems components.

Gpapi.exe: distributiemethoden

De Gpapi.exe malware utilizes two popular approaches which are used to infect computer targets:

- Payload bezorging via Prior Infecties. If an older Gpapi.exe malware is deployed on the target systems it can automatically upgrade itself or download a newer variation. This is possible using the integrated update command which obtains the release. Dit gebeurt door aan een bepaalde vooraf vastgestelde-hacker gecontroleerde webserver die malware code geeft. Het gedownloade virus krijgt de naam van een Windows-oplossing en wordt in het “%systeem% temp” plaats. Vital residential or commercial properties and also running system setup files are transformed in order to allow a relentless and also silent infection.

- Software programma Kwetsbaarheid Exploits. The most current version of the Gpapi.exe malware have actually been discovered to be triggered by the some ventures, algemeen bekend voor het gebruik bij de aanvallen met ransomware. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De slagen worden geautomatiseerd door een hacker gecontroleerd kader waarvan opgezocht als de poort open. If this problem is fulfilled it will check the service and retrieve information about it, bestaande uit elk type variatie en instellingsgegevens. Exploits en prominente gebruikersnaam en wachtwoord mixen kan worden gedaan. Wanneer de exploit tegen de kwetsbare code wordt geactiveerd, zal de miner zeker samen met de achterdeur worden vrijgegeven. Dit zal een dubbele infectie presenteren.

In addition to these approaches other methods can be used as well. Miners can be dispersed by phishing emails that are sent in bulk in a SPAM-like fashion and rely on social engineering tricks in order to confuse the sufferers right into thinking that they have actually obtained a message from a legit service or business. The infection data can be either directly connected or put in the body contents in multimedia content or message web links.

The bad guys can also develop harmful landing pages that can pose vendor download web pages, software download websites and various other frequently accessed areas. When they use comparable appearing domain to legitimate addresses and protection certifications the users may be pushed into engaging with them. In sommige gevallen alleen het openen van hen kan de mijnwerker een infectie veroorzaken.

One more approach would be to utilize payload carriers that can be spread out utilizing those methods or via file sharing networks, BitTorrent is slechts een van de meest geprefereerde. It is regularly used to disperse both reputable software and also documents and also pirate web content. Twee van de meest populaire haul providers zijn de volgende:

Other approaches that can be taken into consideration by the lawbreakers consist of making use of web browser hijackers -hazardous plugins which are made suitable with the most preferred web browsers. They are posted to the appropriate databases with phony user testimonials and programmer credentials. In de meeste gevallen zijn de samenvattingen kunnen zijn screenshots, videos and also elaborate descriptions encouraging fantastic feature improvements and performance optimizations. Niettemin na aflevering van de acties van de getroffen internet browsers zal transformeren- users will discover that they will certainly be redirected to a hacker-controlled touchdown web page as well as their settings might be altered – de standaard startpagina, zoekmachine op internet, alsmede nieuwe tabbladen webpagina.

Gpapi.exe: Analyse

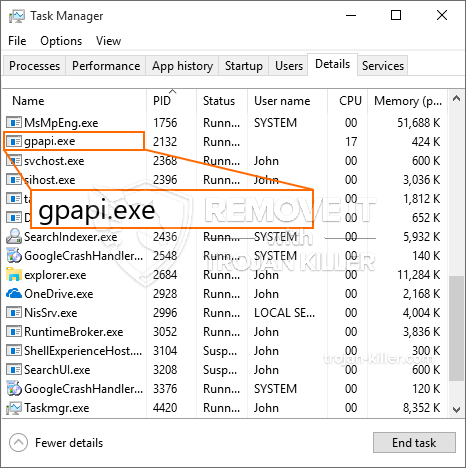

The Gpapi.exe malware is a traditional situation of a cryptocurrency miner which depending on its setup can cause a wide range of harmful activities. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die gebruik maken van de direct beschikbare systeembronnen: processor, GPU, geheugen en ook de harde schijf ruimte. De manier waarop ze werken is door te linken naar een unieke server genaamd mijnbouwzwembad waar de opgeroepen code wordt gedownload en geïnstalleerd. Zodra een van de taken is gedownload, wordt deze meteen gestart, meerdere omstandigheden kunnen worden uitgevoerd op zodra. Wanneer een bepaalde taak is voltooid, wordt er nog een gedownload en op zijn plaats geïnstalleerd en ook de maas in de wet gaat door totdat de computer wordt uitgeschakeld, de infectie wordt geëlimineerd of nog een vergelijkbare gelegenheid gebeurt. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een eenzame cyberpunk) rechtstreeks naar hun portemonnee.

Een schadelijk kenmerk van deze categorie malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en het computersysteem van het slachtoffer praktisch onbruikbaar kunnen maken totdat de dreiging volledig is verwijderd. Veel van hen hebben een aanhoudende installatie waardoor ze erg moeilijk te verwijderen zijn. Deze commando's zullen zeker aanpassingen om keuzes te starten maken, setup documents as well as Windows Registry values that will certainly make the Gpapi.exe malware begin instantly once the computer system is powered on. Toegang tot genezende voedselkeuzes en keuzes kan worden belemmerd, waardoor veel praktische verwijderingsoverzichten vrijwel zinloos zijn.

Deze specifieke infectie zal opstelling een Windows-service voor zichzelf, na de uitgevoerde beschermingsanalyse zijn er volgende acties waargenomen:

. Tijdens de mijnwerkzaamheden kan de aangesloten malware verbinding maken met reeds draaiende Windows-oplossingen en geïnstalleerde applicaties van derden. Hierdoor ontdekken de systeembeheerders mogelijk niet dat de bronbelasting afkomstig is van een afzonderlijke procedure.

| Naam | Gpapi.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Gpapi.exe |

Dit soort malware-infecties zijn in het bijzonder efficiënt bij het uitvoeren van geavanceerde commando's als zo geconfigureerd. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers om allerlei gevaarlijke gedrag te beheren. Een van de geprefereerde voorbeelden is het aanpassen van het Windows register – wijzigingen strings gerelateerd door de os kan leiden tot ernstige prestaties verstoringen en ook het gebrek aan toegankelijkheid Windows-services. Afhankelijk van de omvang van de aanpassingen kan bovendien maken het computersysteem volledig onbruikbaar. Aan de andere kant de controle over Registry waardes afkomstig van derden set up applicaties kan ze saboteren. Sommige toepassingen kunnen stoppen met werken volledig vrij te geven, terwijl anderen plotseling kunnen stoppen met werken.

Deze specifieke miner in zijn huidige variant is gericht op de mijnbouw Monero cryptogeld een veranderde versie van XMRig CPU mining engine. If the projects verify successful then future versions of the Gpapi.exe can be released in the future. Als de malware gebruik maakt van de zwakke plekken in software om de beoogde gastheer te infecteren, Het kan deel uitmaken van een onveilige co-infectie met ransomware en Trojaanse paarden.

Elimination of Gpapi.exe is strongly suggested, omdat je de kans om niet alleen een groot elektrisch vermogen kosten nemen als het werkt op uw computer, maar de mijnwerker kan bovendien doen andere ongewenste taken op en ook zelfs uw computer volledig beschadigen.

Gpapi.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Gpapi.exe

STAP 5. Gpapi.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Gpapi.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Gpapi.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Gpapi.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Gpapi.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Gpapi.exe”.