Het bedrijf zei dat er een onbekende groep van cybercriminelen in real-aanvallen is al actief gebruik te maken van dit veiligheidsprobleem.

TDe kwetsbaarheid heeft een identifier gekregen CVE-2019-27296, En, volgens de schaal CVSS, ontving 9.8 wijst uit 10.“Als gevolg van de ernst van dit beveiligingslek, Oracle raadt ten zeerste aan klanten om updates zo snel mogelijk toe te passen”, - waarschuwen in Oracle.

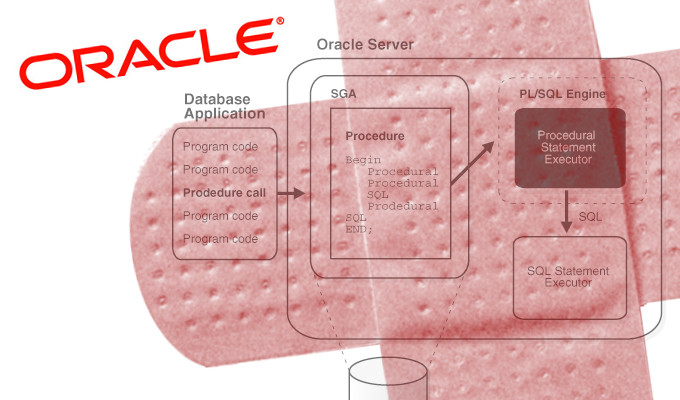

De inbreuk wordt beschreven als een deserialisatieprobleem in Oracle WebLogic Server Web Services via XMLDecoder, waardoor een niet-geautoriseerde aanvaller op afstand willekeurige code kan uitvoeren op de server van het slachtoffer. Dit resulteert in volledige controle over de aangevallen server.

Lees ook: Aanvallers actief exploit eerder ontdekte kwetsbaarheid in Oracle WebLogic

“De kwetsbaarheid van het uitvoeren van externe code kan worden misbruikt zonder het authenticatieproces te hoeven doorlopen. Dus, een aanvaller kan een beveiligingsprobleem gebruiken zonder gebruikersnaam of wachtwoord,” – zei in de Oracle-melding.

Het bedrijf merkte ook een verband op tussen dit beveiligingslek en een eerder niet genoemd probleem van deserialisatie onder de identificatie CVE-2019-2725. Ze was ook aanwezig bij Oracle WebLogic Server, Maar werd in april van dit jaar gepatcht.

Bron: https://www.oracle.com