Aandacht voor iedereen! Er is goed nieuws binnengekomen. Elke gebruiker die het slachtoffer is geworden van Diavol-ransomware kan nu zijn bestanden herstellen met een gratis decoderingstool.

Hoe de gratis decoderingstool te gebruiken??

Overweeg het volgende voordat u de tool gebruikt:. Het is belangrijk voor het succesvolle gebruik van de decoderingsoplossing. Zorg ervoor dat u de malware in quarantaine plaatst, zodat deze niet terugkomt wanneer u klaar bent met het herstellen van uw bestanden.

Ook adviseren cyberbeveiligingsexperts als uw systeem is gecompromitteerd via de Windows Remote Desktop-functie, u onmiddellijk de wachtwoorden van alle gebruikers die toegang hebben moet wijzigen en de lokale gebruikersaccounts moet controleren waar aanvallers mogelijk extra accounts hebben toegevoegd.

Het advies zou ook zijn om de bestandsnamen van de originele en versleutelde bestanden niet te wijzigen. De decryptor zal de bestandsnaamvergelijkingen uitvoeren om de juiste bestandsextensie te kiezen die voor de codering is gebruikt.

De decoderingstool vraagt u om toegang tot een bestandspaar dat moet bestaan uit één gecodeerd bestand en het originele bestand, een niet-versleutelde versie van het versleutelde bestand. Dat is nodig om de coderingssleutels te reconstrueren om de rest van uw gegevens te decoderen. Het bestand moet dichtbij zijn 20 kb groot of groter.

Om een instructie te lezen over het gebruik van de decoderingstool, gelieve Om een instructie te lezen over het gebruik van de decoderingstool, gelieve.

Wat is Diavol-ransomware?

Om een instructie te lezen over het gebruik van de decoderingstool, gelieve 2021 Om een instructie te lezen over het gebruik van de decoderingstool, gelieve. Om een instructie te lezen over het gebruik van de decoderingstool, gelieve.

Tovenaar Spin, Om een instructie te lezen over het gebruik van de decoderingstool, gelieve continu Om een instructie te lezen over het gebruik van de decoderingstool, gelieve, Om een instructie te lezen over het gebruik van de decoderingstool, gelieve.

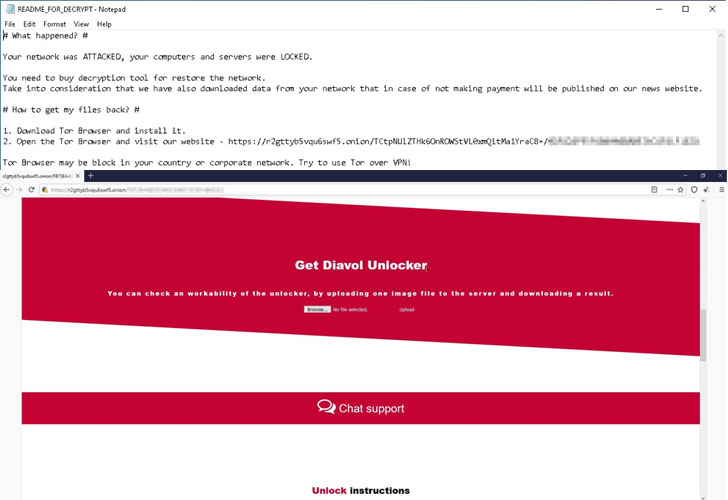

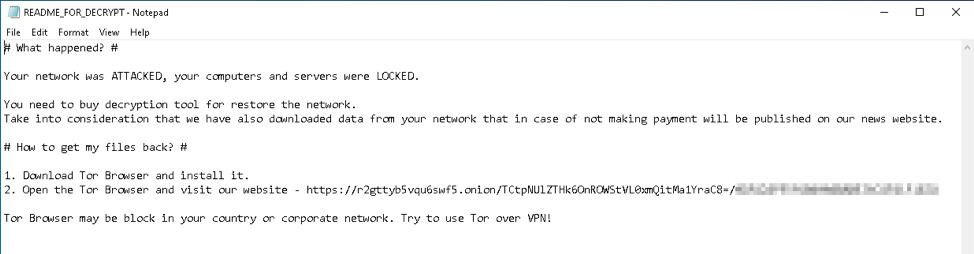

Deze ransomware-familie maakt gebruik van RSA-codering en richt zich specifiek op bestandstypen die door de operators worden vermeld. De malware wijst elk bestand aan met de extensie ".lock64" en laat vervolgens een losgeldbrief met instructies achter.

De ransomware genereert voor de computer van elk slachtoffer een unieke identificatiecode en probeert vervolgens verbinding te maken met een hard gecodeerde opdracht en controle (C&C) Server.

Volgens de FBI-onderzoek de losgeldeisen van de Diavol gaan omhoog $500,000 met de laagste som van $10,000.

De TrickBot-bende beheert de Diavol-ransomware

Het woord “Duivel” komt uit het Roemeens en betekent Duivel. De cybersecurity-onderzoekers zagen het samen met Conti ransomware De cybersecurity-onderzoekers zagen het samen met Conti 2021 De cybersecurity-onderzoekers zagen het samen met Conti.

De cybersecurity-onderzoekers zagen het samen met Conti. De cybersecurity-onderzoekers zagen het samen met Conti. De cybersecurity-onderzoekers zagen het samen met Conti.

De cybersecurity-onderzoekers zagen het samen met Conti, onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot, onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot. onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot, onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot.

onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot 2022 onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot. In aanvulling op, onderzoekers van IBM X-Force ontdekten ook een sterke verbinding tussen TrickBot.

De analyse van de Diavol-ransomware

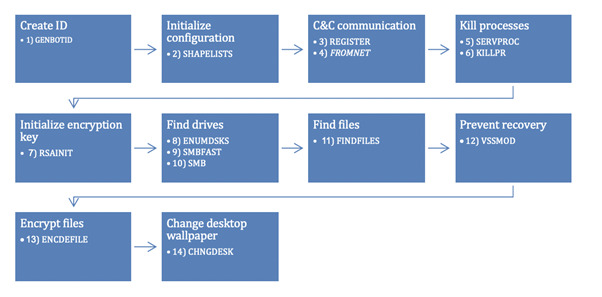

Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen’ Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen. Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen.

Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen 14 Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen:

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen ;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Tijdens een uitvoering op een gecompromitteerde machine haalt de ransomware de code uit de afbeeldingen;

- Stopt services en processen;

- Schrijft in bij de C&C-server en werkt de configuratie bij.

Als alles netjes is gedaan, verandert de Diavol-ransomware de achtergrond van elk gecodeerd Windows-apparaat in een zwarte achtergrond bij het volgende bericht: “Al uw bestanden worden versleuteld! Zie README-FOR-DECRYPT.txt voor meer informatie”

De Diavol-ransomware mist enige vertroebeling omdat het geen anti-demontagetrucs of verpakking gebruikt. Hoewel het de analyse moeilijker maakt door de hoofdroutines op te slaan in bitmapafbeeldingen.

Over de coderingsprocedure gesproken, de ransomware gebruikt gebruikersmodus Asynchronous Procedure Calls (APC's) met een asymmetrisch versleutelingsalgoritme.

Dat is wat deze ransomware-familie onderscheidt van de anderen, aangezien andere ransomware-families symmetrische algoritmen gebruiken die het coderingsproces aanzienlijk versnellen.

Aanbevolen maatregelen tegen de Diavol-ransomware

De gebruiker kan de volgende maatregelen toepassen om het risico op ransomware-aanvallen te verminderen:

- Gericht op bewustwording en training op het gebied van cyberbeveiliging. Het is meer aan de werkgevers om hun werknemers te informeren over nieuwe opkomende dreigingen en wat te doen in geval van een aanval;

- Alleen beveiligde privénetwerken gebruiken en de openbare netwerken vermijden. U kunt ook overwegen een VPN te installeren en te gebruiken;

- Waar mogelijk gebruik maken van multi-factor authenticatie;

- Hyperlinks in e-mails uitschakelen;

- Het installeren en regelmatig updaten van antivirussoftware op alle hosts maakt ook real-time detectie mogelijk;

- Updates installeren zodra ze zijn uitgebracht;

- Regelmatig een back-up maken van gegevens. Schakel ook wachtwoordbeveiliging in via offline back-ups. Zorg er daarnaast voor dat de back-upgegevens niet toegankelijk zijn voor ongeoorloofde wijzigingen;

- Netwerksegmentatie implementeren en de offline back-up van de gegevens bijhouden.

Niet wetend waar de ransomware-verrassing vandaan zou kunnen komen, het is altijd beter om enkele garanties te hebben in het geval van een echte aanval.

Om de laatste te zeggen, zeggen veel cyberbeveiligingsspecialisten dat het criminele ecosysteem van ransomware steeds groter wordt, vooral nu alles snel naar een digitaal bestaan gaat. Om de laatste te zeggen, zeggen veel cyberbeveiligingsspecialisten dat het criminele ecosysteem van ransomware steeds groter wordt, vooral nu alles snel naar een digitaal bestaan gaat. Om de laatste te zeggen, zeggen veel cyberbeveiligingsspecialisten dat het criminele ecosysteem van ransomware steeds groter wordt, vooral nu alles snel naar een digitaal bestaan gaat Om de laatste te zeggen, zeggen veel cyberbeveiligingsspecialisten dat het criminele ecosysteem van ransomware steeds groter wordt, vooral nu alles snel naar een digitaal bestaan gaat Om de laatste te zeggen, zeggen veel cyberbeveiligingsspecialisten dat het criminele ecosysteem van ransomware steeds groter wordt, vooral nu alles snel naar een digitaal bestaan gaat.