Un nuevo, Los investigadores de seguridad han detectado una infección de minero de criptomonedas muy peligrosa. el software malicioso, llamado Winzip.exe puede infectar a los enfermos de diana usando una variedad de métodos. La esencia detrás del minero Winzip.exe es emplear tareas de minería de criptomonedas en los sistemas informáticos de los pacientes para obtener símbolos de Monero a expensas de los pacientes.. The end result of this miner is the elevated power costs and also if you leave it for longer periods of time Winzip.exe may also damage your computers components.

Winzip.exe: Métodos de distribución de

los Winzip.exe el malware utiliza dos métodos preferidos que se utilizan para contaminar los objetivos del sistema informático:

- Entrega de carga útil a través de infecciones previas. If an older Winzip.exe malware is deployed on the victim systems it can immediately upgrade itself or download a more recent variation. Esto es factible mediante el comando integrado de actualización que recibe el lanzamiento. Esto se realiza mediante la unión a una predefinida servidor web pirata informático controlado particular que da el código de malware. El virus descargado e instalar sin duda adquirir el nombre de un servicio de Windows, así como poner en el “%sistema% temp” ubicación. Los datos vitales de la configuración del sistema operativo y los edificios se modifican para permitir una infección incesante y silenciosa.

- El aprovechamiento de vulnerabilidades de software de aplicaciones. The newest version of the Winzip.exe malware have been discovered to be triggered by the some ventures, entendido popularmente para ser hecho uso de en los ataques ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los ataques son automatizados por un marco Hacker-controlada que busca si el puerto está abierto. Si se resuelve este problema, escaneará el servicio y también recuperará información al respecto., incluyendo cualquier tipo de variación y la información de configuración. Empresas, así como mezclas de usuario y clave populares que se podría hacer. Cuando se activa la manipulación contra el código propenso, el minero se desplegará junto con la puerta trasera. Esto sin duda ofrecer la infección dual.

Además de estas técnicas, se pueden utilizar otras técnicas. Los mineros pueden dispersarse enviando correos electrónicos de phishing que se envían a granel de manera similar al SPAM, así como también dependen de trucos de diseño social para confundir a las víctimas y hacerles creer que han recibido un mensaje de un servicio o empresa legítima.. Los datos de infección pueden adjuntarse directamente o insertarse en los materiales del cuerpo en contenido web multimedia o enlaces de texto.

Los delincuentes también pueden crear páginas de destino maliciosas que pueden presentar páginas de descarga de proveedores, sitios de descarga programa de software, así como otros lugares de acceso frecuente. Cuando usan nombres de dominio parecidos similares a direcciones acreditadas y certificados de seguridad, los individuos pueden verse obligados a conectarse con ellos.. En muchos casos simplemente abrirlos pueden desencadenar la infección minero.

Una estrategia adicional sería utilizar proveedores de carga útil que se puedan distribuir utilizando esos enfoques o mediante redes de intercambio de archivos, BitTorrent es una de las más preferidas. Se utiliza regularmente para distribuir tanto programas de software legítimos como datos y contenido web pirata. 2 de uno de los proveedores de servicios de acarreo más populares son los siguientes:

Otros métodos que los infractores de la ley pueden tener en cuenta incluyen el uso de secuestradores de navegador web, complementos peligrosos que se hacen compatibles con uno de los navegadores de Internet más populares.. Se envían a las bases de datos relevantes con testimonios de usuarios falsos y credenciales de programador.. Muchas veces los descripciones pueden incluir capturas de pantalla, videos y descripciones elegantes que prometen fantásticas mejoras de características y optimizaciones de rendimiento. Sin embargo, una vez configurado, el comportamiento de los navegadores afectados se transformará- los clientes seguramente encontrarán que sin duda serán redirigidos a una página de inicio controlada por piratas informáticos y también se puede cambiar su configuración – la página de inicio por defecto, motor de búsqueda en línea y también la página web nueva pestañas.

Winzip.exe: Análisis

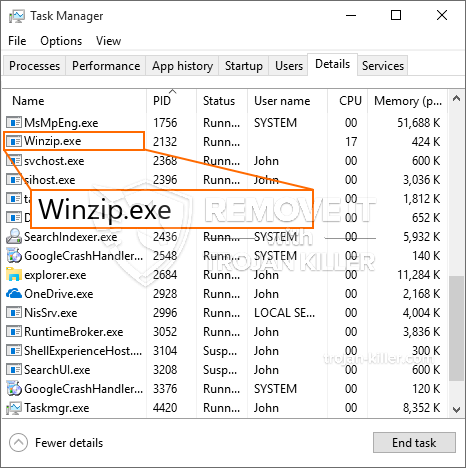

The Winzip.exe malware is a traditional case of a cryptocurrency miner which depending on its arrangement can create a variety of hazardous activities. Su objetivo principal es hacer las tareas matemáticas complicadas que sin duda beneficiarse de los recursos del sistema disponibles: UPC, GPU, memoria y también área del disco duro. La forma de trabajar es mediante la vinculación a un servidor llamado piscina especial de la minería desde donde se descarga el código necesario. Tan rápidamente como uno de los puestos de trabajo se descarga sin duda va a ser iniciado al mismo tiempo,, numerosos casos se pueden ejecutar en cuanto. Cuando se completa una tarea que ofrece una más uno se descargará e instalar en su lugar y también el bucle sin duda continuará hasta que el sistema de ordenador está apagado, la infección se elimina o se produce una ocasión más comparable. Criptomoneda ciertamente será compensado a los controladores criminales (piratería equipo o de un hacker solitario) directamente a sus presupuestos.

Un atributo peligroso de este grupo de malware es que ejemplos como éste puede tomar todos los recursos del sistema, así como casi hacer que el equipo de destino inutilizable hasta que el peligro de hecho ha sido eliminado por completo. La mayoría de ellos cuentan con una configuración persistente que les hace realmente un reto para deshacerse de. Estos comandos sin duda hará que los cambios también alternativas, arrangement documents as well as Windows Registry values that will certainly make the Winzip.exe malware start automatically when the computer system is powered on. La accesibilidad a las selecciones de alimentos y opciones de recuperación podría ser obstruido que hace un montón de vistas generales de eliminación manual de prácticamente inútiles.

Esta infección particular, será sin duda disposición una solución de Windows por sí mismo, adhiriéndose a la protección análisis realizado allí el cumplimiento de las actividades que se han observado:

. Durante los procedimientos mineros el malware relacionado se puede conectar a la ejecución actualmente soluciones y aplicaciones de Windows también de terceros montados. Al hacerlo los administradores del sistema pueden no descubrir que las toneladas de origen origina a partir de un procedimiento separado.

| Nombre | Winzip.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Winzip.exe |

Este tipo de infecciones de malware son especialmente fiable en la realización de comandos avanzados caso de estar configurada. Se basan en un marco modular que permite a los controladores criminales para gestionar todo tipo de comportamientos peligrosos. Entre los ejemplos más destacados es el ajuste del registro de Windows – modificaciones cadenas relacionadas con el sistema operativo pueden causar interrupciones significativas en el rendimiento y también la falta de soluciones de accesibilidad de Windows. Dependiendo de la extensión de los ajustes que asimismo puede hacer que el sistema informático totalmente inútil. Por otro lado el control de valores de las partes de Registro pertenecientes a cualquiera de terceros instalado aplicaciones pueden socavar ellas. Algunas aplicaciones pueden dejar de funcionar para introducir por completo, mientras que otros pueden todos de una interrupción súbita de trabajo.

Este minero específico en su variación existente se concentra en la extracción de la criptomoneda Monero que consiste en una variación cambiada de motor minería CPU XMRig. If the campaigns confirm successful after that future variations of the Winzip.exe can be introduced in the future. A medida que el malware utiliza susceptabilities de software para infectar a los hosts de destino, que puede ser parte de un co-infección peligrosa con ransomware y troyanos.

Elimination of Winzip.exe is highly suggested, porque se corre el riesgo de no sólo un gran gasto de energía eléctrica si se está ejecutando en el PC, sin embargo, la minera podría ejecutar, además, otras tareas indeseables en él, así como también dañar su PC de forma permanente.

Winzip.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Winzip.exe

PASO 5. Winzip.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Winzip.exe

Cómo evitar que su PC de reinfección con “Winzip.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Winzip.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Winzip.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Winzip.exe”.