Un nuevo, extremadamente virus de la minera criptomoneda insegura realidad ha sido descubierto por los científicos de seguridad. el software malicioso, llamado TrustedInsteller.exe puede contaminar los enfermos de diana usando una gama de métodos. La idea principal detrás del minero TrustedInsteller.exe es emplear actividades de minero de criptomonedas en las computadoras de los objetivos para adquirir símbolos de Monero al costo de los pacientes.. The result of this miner is the raised electrical energy costs and also if you leave it for longer amount of times TrustedInsteller.exe might even harm your computer systems parts.

TrustedInsteller.exe: Métodos de distribución de

los TrustedInsteller.exe utiliza de malware 2 técnicas preferidas que se utilizan para infectar los objetivos del sistema de ordenador:

- Entrega de carga útil a través de infecciones previas. If an older TrustedInsteller.exe malware is released on the sufferer systems it can instantly update itself or download a newer version. Esto es factible mediante el comando de actualización integrada que adquiere el lanzamiento. Esto se hace mediante la vinculación a un servidor pirata informático controlado predefinido particular que ofrece el código de malware. The downloaded infection will certainly acquire the name of a Windows solution and also be positioned in the “%sistema% temp” zona. Essential homes and also operating system arrangement documents are transformed in order to allow a relentless and silent infection.

- El aprovechamiento de vulnerabilidades de software Programa. The latest variation of the TrustedInsteller.exe malware have actually been located to be brought on by the some exploits, comúnmente conocido por ser hecho uso de en las huelgas ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los asaltos son automatizados por un marco Hacker-controlada que busca si el puerto está abierto. If this condition is fulfilled it will check the solution as well as recover info concerning it, incluyendo cualquier versión y la información de configuración. Empresas, así como nombre de usuario prominentes y también combinaciones de contraseñas se pueden hacer. When the manipulate is activated versus the at risk code the miner will be released along with the backdoor. Esto sin duda presentará la infección dual.

Aside from these approaches various other strategies can be utilized also. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like manner as well as depend upon social design tricks in order to puzzle the victims right into believing that they have gotten a message from a legitimate solution or company. The infection data can be either directly affixed or inserted in the body contents in multimedia material or message web links.

The bad guys can additionally create destructive landing pages that can pose supplier download pages, software application download sites and also various other regularly accessed areas. When they use similar sounding domain names to legitimate addresses and protection certificates the users might be persuaded into communicating with them. A veces simplemente abrirlos puede activar la infección minero.

Another method would be to utilize payload carriers that can be spread utilizing those approaches or through data sharing networks, BitTorrent es uno de los más populares. It is regularly utilized to distribute both reputable software application and documents and also pirate material. 2 de uno de los portadores de carga más destacados son los siguientes:

Other techniques that can be taken into consideration by the criminals include the use of web browser hijackers -unsafe plugins which are made suitable with one of the most preferred internet browsers. They are uploaded to the appropriate repositories with fake individual testimonials and programmer credentials. En la mayoría de los casos, las descripciones pueden consistir de capturas de pantalla, videos as well as sophisticated descriptions encouraging great attribute improvements and performance optimizations. Sin embargo, una vez configurados, las acciones de los navegadores afectados cambiarán- users will locate that they will be redirected to a hacker-controlled landing page as well as their setups might be altered – la página de inicio por defecto, motor de búsqueda de Internet, así como la nueva página de pestañas.

TrustedInsteller.exe: Análisis

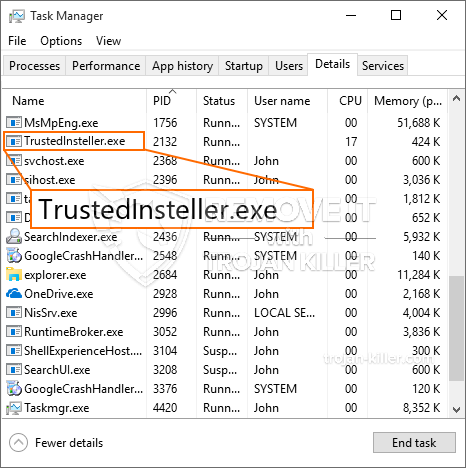

The TrustedInsteller.exe malware is a traditional case of a cryptocurrency miner which depending on its arrangement can create a wide array of dangerous actions. Its primary goal is to do complicated mathematical tasks that will certainly benefit from the readily available system resources: UPC, GPU, memoria y espacio en disco duro. The way they operate is by linking to an unique web server called mining pool where the required code is downloaded and install. Tan pronto como una de las tareas que se descarga se iniciará simultáneamente, múltiples circunstancias pueden haber desaparecido para cuando. When a provided task is completed another one will be downloaded in its place and the loophole will certainly continue up until the computer system is powered off, la infección es librado de o se produce otro evento comparable. Criptomoneda será otorgado a los controladores de criminales (grupo de hackers o un solo cyberpunk) directamente a sus bolsillos.

An unsafe feature of this group of malware is that examples similar to this one can take all system sources as well as almost make the target computer system unusable till the hazard has been totally removed. Most of them feature a persistent installation which makes them actually challenging to eliminate. Estos comandos harán modificaciones también opciones, configuration data as well as Windows Registry values that will make the TrustedInsteller.exe malware begin immediately once the computer is powered on. Accessibility to recuperation menus and also options may be obstructed which renders lots of manual removal overviews virtually worthless.

Este será sin duda cierta infección configurar un servicio de Windows por sí mismo, following the conducted protection evaluation ther adhering to actions have been observed:

. During the miner operations the linked malware can attach to currently running Windows services as well as third-party set up applications. By doing so the system managers might not see that the source tons originates from a separate procedure.

| Nombre | TrustedInsteller.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove TrustedInsteller.exe |

Este tipo de infecciones de malware son especialmente efectivas en la ejecución de comandos avanzados si se configuran así. They are based on a modular framework enabling the criminal controllers to coordinate all type of dangerous behavior. Entre los ejemplos más destacados es el ajuste del registro de Windows – alterations strings associated by the os can create severe performance disturbances as well as the lack of ability to gain access to Windows solutions. Dependiendo de la gama de modificaciones también puede hacer que el sistema informático totalmente inutilizable. On the other hand manipulation of Registry values belonging to any kind of third-party set up applications can undermine them. Some applications may stop working to introduce entirely while others can suddenly quit working.

This particular miner in its current variation is focused on extracting the Monero cryptocurrency containing a changed version of XMRig CPU mining engine. If the projects show successful then future variations of the TrustedInsteller.exe can be released in the future. A medida que el malware utiliza susceptabilities programa de software para contaminar los hosts de destino, que puede ser componente de un co-infección inseguro con ransomware y troyanos.

Removal of TrustedInsteller.exe is highly suggested, since you take the chance of not only a huge electricity costs if it is operating on your PC, but the miner might likewise execute various other unwanted activities on it and also even harm your PC permanently.

TrustedInsteller.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove TrustedInsteller.exe

PASO 5. TrustedInsteller.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove TrustedInsteller.exe

Cómo evitar que su PC de reinfección con “TrustedInsteller.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “TrustedInsteller.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “TrustedInsteller.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “TrustedInsteller.exe”.