Un nuevo, Realmente infección insegura criptomoneda minero en realidad ha sido encontrado por los investigadores de seguridad. el software malicioso, llamado Msgpiowin32fwbase.exe puede contaminar a las víctimas objetivo haciendo uso de una variedad de formas. La idea principal detrás de la minera Msgpiowin32fwbase.exe es utilizar las actividades minero criptomoneda en los ordenadores de las víctimas con el fin de obtener símbolos Monero al gasto víctimas. The end result of this miner is the raised electricity expenses as well as if you leave it for longer amount of times Msgpiowin32fwbase.exe may even harm your computer systems components.

Msgpiowin32fwbase.exe: Métodos de distribución de

los Msgpiowin32fwbase.exe El malware utiliza dos métodos preferidos que se utilizan para contaminar los objetivos del sistema informático.:

- Entrega de carga útil a través de infecciones previas. If an older Msgpiowin32fwbase.exe malware is released on the victim systems it can immediately update itself or download and install a more recent variation. Esto es posible a través del comando de actualización incorporado que obtiene el lanzamiento. Esto se hace mediante la unión a un determinado servidor pirata informático controlado predefinido que ofrece el código de malware. La infección descargado obtener el nombre de un servicio de Windows y se coloca en el “%sistema% temp” zona. Las propiedades residenciales o comerciales importantes, así como los archivos de disposición del sistema en ejecución, se transforman para permitir una infección persistente y silenciosa..

- El aprovechamiento de vulnerabilidades de software de aplicaciones. The latest variation of the Msgpiowin32fwbase.exe malware have actually been found to be triggered by the some ventures, entendido popularmente para ser hecho uso de en los ataques ransomware. Las infecciones se llevan a cabo por la orientación soluciones abiertas utilizando el puerto TCP. Los ataques son automatizados por un marco Hacker-controlada que mira hacia arriba si el puerto está abierto. Si se resuelve este problema, escaneará el servicio y obtendrá detalles al respecto., incluyendo cualquier variación, así como información de disposición. Se pueden realizar exploits y también combinaciones preferidas de nombre de usuario y contraseña.. Cuando el manipulador se activa contra el código propenso, el minero se implementará junto con la puerta trasera.. Esto presentará la infección dual.

Además de estas técnicas, también se pueden utilizar otros métodos.. Los mineros pueden ser distribuidos mediante correos electrónicos de phishing que se envían en masa de forma similar al SPAM y también se basan en métodos de ingeniería social para confundir a los objetivos haciéndoles creer que han recibido un mensaje de un servicio o empresa legítimos.. Los documentos de infección pueden adjuntarse directamente o insertarse en los componentes del cuerpo en contenido web multimedia o enlaces de texto.

Los delincuentes también pueden generar páginas web maliciosas que pueden hacerse pasar por páginas de descarga de proveedores., sitios web de descarga de aplicaciones de software y varias otras áreas a las que se accede con frecuencia. Cuando usan un dominio aparente similar a direcciones confiables y también certificaciones de seguridad, los usuarios pueden ser persuadidos para conectarse con ellos.. En algunos casos simplemente abrirlos puede activar la infección minero.

Sin duda, un método adicional sería hacer uso de portadores de carga útil que se pueden propagar utilizando los enfoques mencionados anteriormente o a través de redes de intercambio de archivos., BitTorrent se encuentra entre uno de los más populares. Se utiliza con frecuencia para distribuir software y documentos originales y también material pirata.. 2 de uno de los proveedores de acarreo más populares son los siguientes:

Varias otras técnicas en las que los delincuentes pueden pensar incluyen el uso de secuestradores de navegador web, complementos peligrosos que se adaptan a los navegadores web más populares.. Se suben a las bases de datos relevantes con evaluaciones individuales falsas, así como calificaciones de programadores.. A menudo las descripciones pueden consistir de capturas de pantalla, clips de video y descripciones sofisticadas que fomentan excelentes mejoras de atributos y optimizaciones de rendimiento. No obstante, tras la instalación, el comportamiento de los navegadores afectados cambiará- las personas descubrirán que serán redirigidos a una página de destino controlada por piratas informáticos y que sus configuraciones podrían verse alteradas – la página de inicio por defecto, motor de búsqueda en línea, así como la página pestañas nuevo.

Msgpiowin32fwbase.exe: Análisis

The Msgpiowin32fwbase.exe malware is a classic situation of a cryptocurrency miner which depending on its setup can create a variety of dangerous actions. Its primary goal is to execute complex mathematical tasks that will make use of the offered system resources: UPC, GPU, la memoria y el área del disco duro. The way they function is by attaching to an unique server called mining pool where the required code is downloaded and install. As quickly as among the jobs is downloaded it will be begun at the same time, múltiples circunstancias pueden haber desaparecido para cuando. When a given job is completed one more one will be downloaded in its place and also the loophole will proceed until the computer system is powered off, la infección se elimina o ocurre una ocasión similar adicional. Criptomoneda se compensará a los controladores criminales (grupo de hackers o un solo cyberpunk) directamente a sus bolsillos.

A harmful attribute of this classification of malware is that samples like this one can take all system sources as well as practically make the target computer system unusable until the hazard has been entirely eliminated. A lot of them include a persistent installation that makes them truly hard to get rid of. Estos comandos sin duda hará ajustes a las alternativas de arranque, setup files and Windows Registry values that will certainly make the Msgpiowin32fwbase.exe malware begin instantly once the computer system is powered on. Accessibility to recuperation food selections as well as choices may be obstructed which makes numerous hand-operated elimination guides virtually useless.

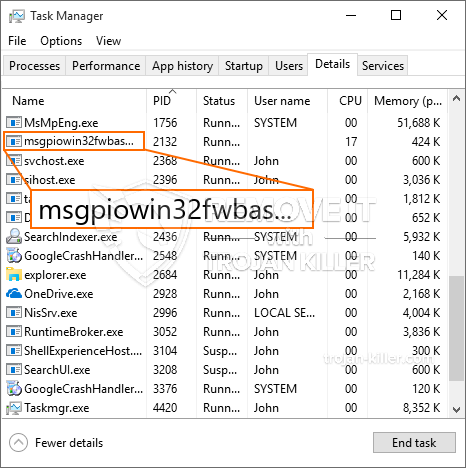

Esta infección específica de configuración será un servicio de Windows por sí mismo, cumpliendo con el análisis de seguridad realizado se han observado las siguientes actividades:

. Durante los procedimientos de minería, el malware vinculado puede conectarse a los servicios de Windows que se están ejecutando actualmente, así como a las aplicaciones instaladas por terceros.. By doing so the system managers might not notice that the source tons comes from a separate process.

| Nombre | Msgpiowin32fwbase.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Msgpiowin32fwbase.exe |

These type of malware infections are especially reliable at performing innovative commands if set up so. They are based on a modular structure permitting the criminal controllers to manage all kinds of dangerous behavior. Entre los casos destacados es el ajuste del registro de Windows – alterations strings connected by the os can trigger significant performance disturbances and also the inability to accessibility Windows solutions. Basándose en la serie de modificaciones que también puede hacer que el equipo completamente inútil. On the other hand manipulation of Registry worths coming from any third-party installed applications can undermine them. Algunas aplicaciones pueden dejar de funcionar para introducir por completo, mientras que otros pueden dejar de funcionar de forma inesperada.

This specific miner in its current variation is focused on mining the Monero cryptocurrency having a modified variation of XMRig CPU mining engine. If the campaigns confirm effective after that future versions of the Msgpiowin32fwbase.exe can be launched in the future. A medida que el malware utiliza vulnerabilidades de software para contaminar los hosts de destino, que puede ser parte de una coinfección con ransomware perjudiciales, así como troyanos.

Elimination of Msgpiowin32fwbase.exe is highly advised, considering that you take the chance of not only a big electrical power expense if it is running on your COMPUTER, however the miner may additionally do various other undesirable tasks on it and also damage your COMPUTER completely.

Msgpiowin32fwbase.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Msgpiowin32fwbase.exe

PASO 5. Msgpiowin32fwbase.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Msgpiowin32fwbase.exe

Cómo evitar que su PC de reinfección con “Msgpiowin32fwbase.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Msgpiowin32fwbase.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Msgpiowin32fwbase.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Msgpiowin32fwbase.exe”.