Acerca de la CCI

CPI se clasifica por nuestro equipo de antivirus como el género cryptoware DJVU. Otras variantes de esta familia aquí: Acerca de STOP/Djvu Ransomware. Hay ciertos programas de protección que lo ignoran, así como por lo tanto, lo que permite su irrupción. actualmente, tenemos que llamarlo de esa manera, debido a la “.CPI” extensión que se une al final de sus documentos.

Vamos a aclarar. Iicc ransomware ataca tu computadora portátil a través de astucia y habilidad también. Después de esto, una vez que se entrometió se aplica AES o RSA métodos de cifrado para almacenar los datos.

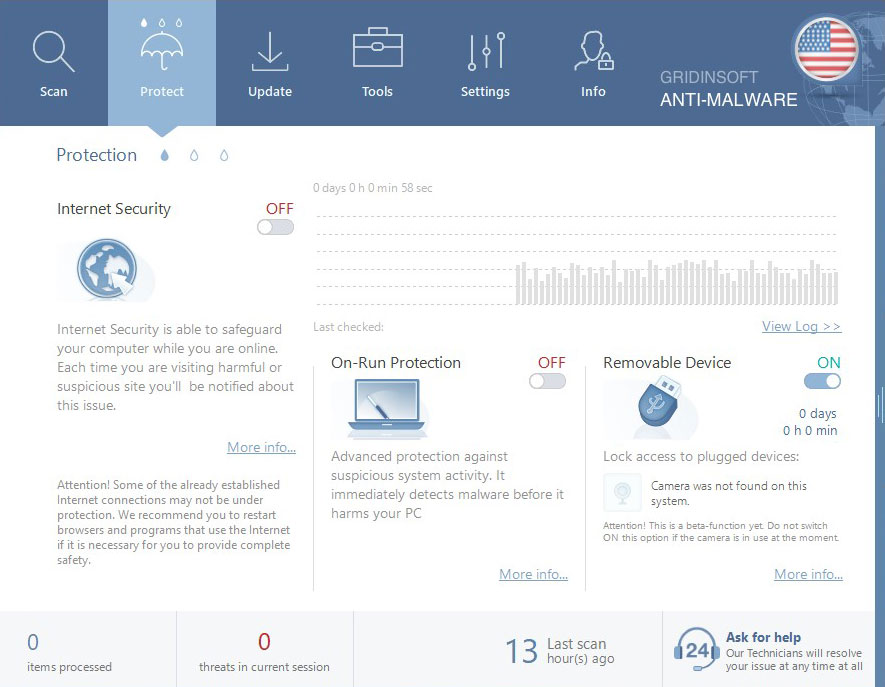

CPI cifrado de sus archivos, pero que podría no ser el único daño que recibes. Los virus todavía podrían estar en su ordenador. Para eliminarlos, se sugiere descargar GridinSoft Anti-Malware.

Descargar GridinSoft Anti-Malware

Revisión GridinSoft Anti-Malware, Como llegar de prueba gratuito?, EULA, y Política de privacidad.

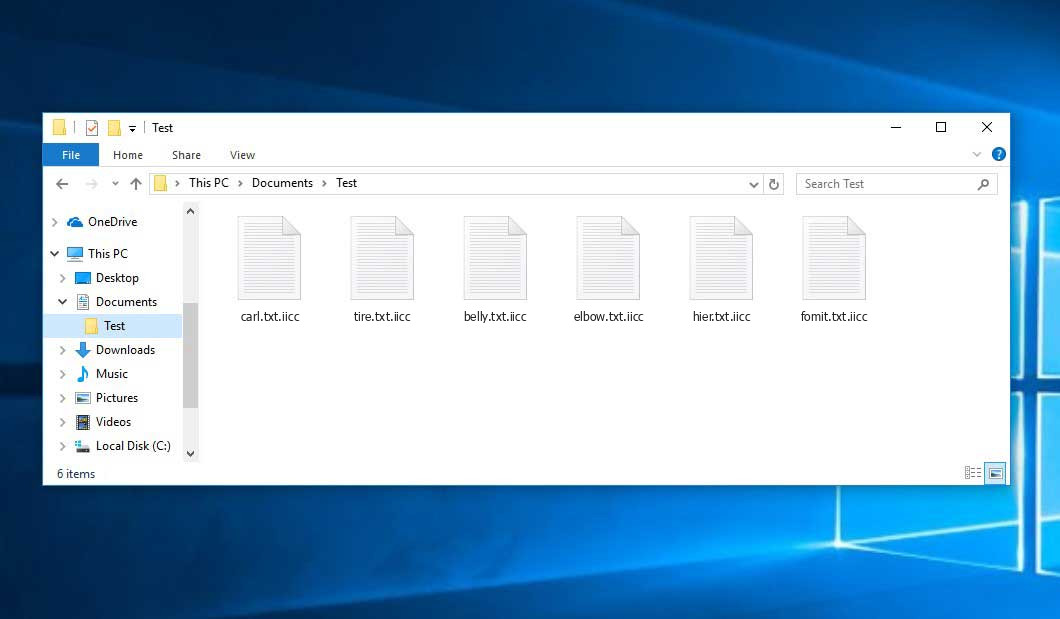

Después de esto, te chantajean para su decodificación. Después de que Iicc se evade directamente a su dispositivo, se coloca cada uno de sus documentos en proceso de cierre. Se añade su propia extensión “.CPI” al final, con lo que los documentos inaccesibles.

Los archivos con “.CPI” extensión adjunto por el virus Iicc:

Se dirige a los archivos, carpetas, fotos, mp3, filmaciones, todo ello! Después de eso, Ya no se puede verlas. Cambiar archivos o redefinirlos no ayudará. El único medio para liberar sus datos de virus’ Keep es descifrar. El virus espera que usted desembolse dinero en efectivo para el canje si desea recuperar sus archivos.. Se lo deja claro (en el mensaje de chantaje) que decodifica los datos después del pago.

La nota es normalmente un archivo de texto, deja en el escritorio. También puede ubicarlo en cualquier directorio que tenga archivos encriptados. En él se describen sus problemas y también le ofrece una decisión. Según el Iicc, El único remedio para liberar sus archivos es con un único código de descifrado.. Y también, para obtenerlo hay que pagar una compra. La cantidad es $980, así como se le pidió en general bitcoins.

La nota del virus Iicc establece la siguiente información.:

Atención! No se preocupe, Se pueden recuperar todos sus archivos! Todos los archivos como fotos, bases de datos, y otros documentos importantes se cifran con cifrado y la clave única. El único método de recuperación de archivos es la compra de herramienta de descifrado y la clave única para usted. Este software descifrar todos los archivos cifrados. Lo que garantiza que usted tiene? Se puede enviar a uno de su archivo encriptado desde su PC y descifrar de forma gratuita. Pero sólo podemos descifrar 1 presentar de forma gratuita. El archivo no debe contener información valiosa. Es posible obtener y de vídeo herramienta de la descripción descifrar mirar: https://we.tl/t-WbgTMF1Jmw Precio de la clave privada y el software de descifrado es $980. Descuento 50% si se comunica con nosotros primero 72 horas, ese es el precio para usted es $490. Tenga en cuenta que nunca va a restaurar los datos sin el pago. Consultar su correo electrónico "Correo no deseado" o "Basura" carpeta si usted no consigue responder a más de 6 horas. Para conseguir este software que necesita escribir en nuestro correo electrónico: restorealldata@firemail.cc Reserve la dirección de correo electrónico para contactarnos: gorentos@bitmessage.ch Nuestra cuenta Telegrama: @datarestore Su identificación personal: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

No pague por descifrar de “CPI” archivos!

El ransomware Iicc garantiza, que le envíe el código después de renderizar. Tanto como, Eso es. Eso es todo lo que obtienes - una promesa. No tiene garantías de que los resultados de la conformidad en algo apropiado. No se apoye en palabras de fraudes virtuales. Esa es la gente, que se hace doble cruzar. No les paga un centavo. No llame a ellos no cumplan con sus necesidades.

¿Cómo Iicc dañó mi PC??

Sus computadoras se contaminan con el malware Iicc debido a su incapacidad para estar atentos.. Algunas personas no prestan atención a detalles importantes mientras navegan por la web o instalan diversos software..

El malware Iicc utiliza métodos antiguos pero rapaces para engañarte. Y se arrastra en desapercibido. Esto implica ocultar detrás de enlaces web defectuosos, sitios, y torrentes. Se aplica el software libre como una forma de ocultarse. Y las formas como un sistema falso o actualización de la aplicación. Me gusta, Reproductor de Flash o Java.

Sin embargo, más a menudo de lo que sí no, que utiliza mensajes de correo electrónico basura. Se puede obtener un correo electrónico que parece encontrar a partir de una conocida marca. Me gusta, Amazon o PayPal. y, el correo electrónico le pide que visite un enlace web, o descargar e instalar una herramienta. Si lo haces, se termina con el virus.

Tenga en cuenta que este tipo de riesgos están engañando a su inadvertencia. Que hay que darse prisa y perder haciendo la debida diligencia. Que facilita su infiltración oculta. Llevan en que deje a su suerte al azar. No haga! No recoger la precipitación sobre la atención. Se tiene virus cabo. El otro les da la bienvenida en.

Por consiguiente, no les desembolsar una cuota. No conecte a los secuestradores virtuales. Si lo haces, te arrepentirás. Es un vano intento de restaurar sus registros., así como que no va a terminar bien para usted. A continuación es la razón.

Hay algunas ocasiones que pueden explicar cuándo ve el mensaje de compra de moneda en su pantalla. Reclamación, a resolver para conformar. Se conecta a los chantajistas, dar a sus fondos de redención, y espera. Espera de ellos que le envíe el truco descifrado aseguraron. Bien, ¿qué ocurre si no lo hacen?

sin embargo, usted no tiene garantías. Todos, quietud de, es una promesa. ¿Se le ocurre absolutamente palabras de fraudes cibernéticos? La respuesta es ‘No’ Se trata de personas, que seguramente fallará usted. No envíe dinero! Hay también otra forma.

Se le puede enviar una clave de desciframiento. sin embargo, cuando se intenta aplicarla, que no funciona.

Sí, se le puede enviar la clave infiel. Después de esto, usted tiene mucho menos fondos, así como sus archivos continúa siendo bloqueado. No desembolsar! Y también su caso óptimo no es una razón para el disfrute. Lo que ocurre después de enviar la moneda de chantaje, obtener el truco adecuado, así como totalmente libre de sus documentos? Bien? Considéralo. Que pagó cuota para eliminar un signo y síntoma, aún no desencadenar el malware se.

Asi que, se elimina la codificación, sin embargo, el criptoware Iicc permanece. Todavía está rondando en las esquinas de su sistema, gratuito para atacar una vez más. Después de esto, que está de vuelta en un nuevo comienzo.

¿Por qué Iicc no es seguro??

Futhermore, para codificar los archivos de un lesionadas, la infección Iicc también ha comenzado a instalar Azorult Spyware en la PC para robar contraseñas de cuentas, carteras criptomoneda, archivos de escritorio, y más.

Asi que, Su dispositivo fue atacado por Iicc y probablemente haya perdido tiempo tratando de eliminarlo manualmente.. Estamos absolutamente seguros de que el siguiente remedio será útil para eliminar Iicc de forma automática..

Cómo proteger la PC del ransomware Iicc?

sin embargo, Inicialmente vamos a hablar de la inhabilitación de tales invasiones ransomware en el futuro. No existe algo que se puede hacer para evitar este tipo de amenaza desagradable de entrar en su computadora de antemano?

Hay un par de cosas que queremos hablar aquí. El primero es su responsabilidad privada por ser increíblemente cuidadoso mientras utiliza su dispositivo y, en gran medida, mientras navega por la web.. Al inspeccionar su correo electrónico y ver algunos accesorios sospechosas consistieron, no se apresure a abrirlos.

similar, cuando llegue en Facebook y las redes sociales también alguien se comunica con le envía mensajes, incluidos los accesorios, ten mucho cuidado, especialmente si estos son algunos de los archivos .exe.

La segunda cosa a tener en cuenta es investigar la confiabilidad de su programa antimalware actual. Desafortunadamente, Hay muchos softwares de seguridad y protección hoy en día que simplemente dicen ser confiables., mientras que en tiempos de intrusiones de infecciones reales simplemente no cumplen con la tarea como se indica.

En caso de que Iicc invadiera su computadora portátil, esto especifica que su herramienta de seguridad actual no cumplió con el propósito anunciado y que realmente no logró proteger su sistema.. Entonces, obviamente, es una proporción para que usted sobreestime sus opciones y también definitivamente cambie a algún otro software que pueda garantizar con mayor precisión el nivel de seguridad deseado..

No todos los antivirus son buenos

Podemos discutir, además, una parte de los usuarios que les gusta no tener ningún tipo de programa de software de seguridad en absoluto. Seguro, esto es un gran error de su parte, Debido al hecho de que actualmente Internet tiene muchos peligros virtuales que pueden invadir secretamente los sistemas vulnerables., especialmente aquellos que no están equipados con un cierto grado de seguridad estándar.

Asi que, Tener una herramienta de protección funcionando incesantemente y protegiendo su computadora es un punto imprescindible en el mundo actual de Internet..

Iicc está poniendo de los nervios a muchas personas, por lo que no es su única víctima.

La gente se pregunta cómo solucionar el problema de manera efectiva. Deshacerse de la infección de forma manual puede ser una tarea larga duración y puede dañar otros archivos importantes del sistema. Escanee su PC con GridinSoft Anti-Malware para detectar y eliminar Iicc de la manera correcta.

15 Razones para elegir GridinSoft, Como llegar de prueba gratuito?, EULA, y Política de privacidad.

guía de eliminación de Iicc

PASO 1. Recuperar archivos del cifrado de ransomware Iicc

Puede descargar la herramienta de descifrado de forma gratuita aquí: Descifrador de PARADA Djvu. Pero funciona cuando el virus Iicc usó una clave fuera de línea para el cifrado.

Si no encontró clave, nosotros consejo para restaurar su PC

Hay una gran cantidad de diferentes virus ransomware en Internet. Algunos de ellos son más peligrosos que los otros porque no sólo dejando los procesos maliciosos para protegerse, sino también la eliminación de las copias de seguridad de su sistema para hacer que el proceso de recuperación imposible.

Tenga en cuenta: No todas las infecciones ransomware son capaces de eliminar las copias de seguridad de su sistema de, por lo que siempre vale la pena intentar una recuperación de Windows.

Recomendamos el uso Modo seguro con símbolo del sistema para realizar con seguridad una recuperación de sus archivos. Tendrá que reiniciar el ordenador, así que es mejor guardar esta instrucción:

Cómo restaurar archivos desde una copia de seguridad en Windows 7/8/10

PASO 2. Eliminación de archivos maliciosos del ransomware Iicc

Una vez que el proceso de recuperación es completa, usted debe considerar el escaneo de su ordenador con una GridinSoft Anti-Malware para encontrar cualquier rastro de infección por Iicc. Aunque algunos virus ransomware son la eliminación de sí mismos inmediatamente después de la encriptación de los archivos, algunos pueden salir de los procesos maliciosos en el ordenador para fines especiales de los ciberdelincuentes.

-

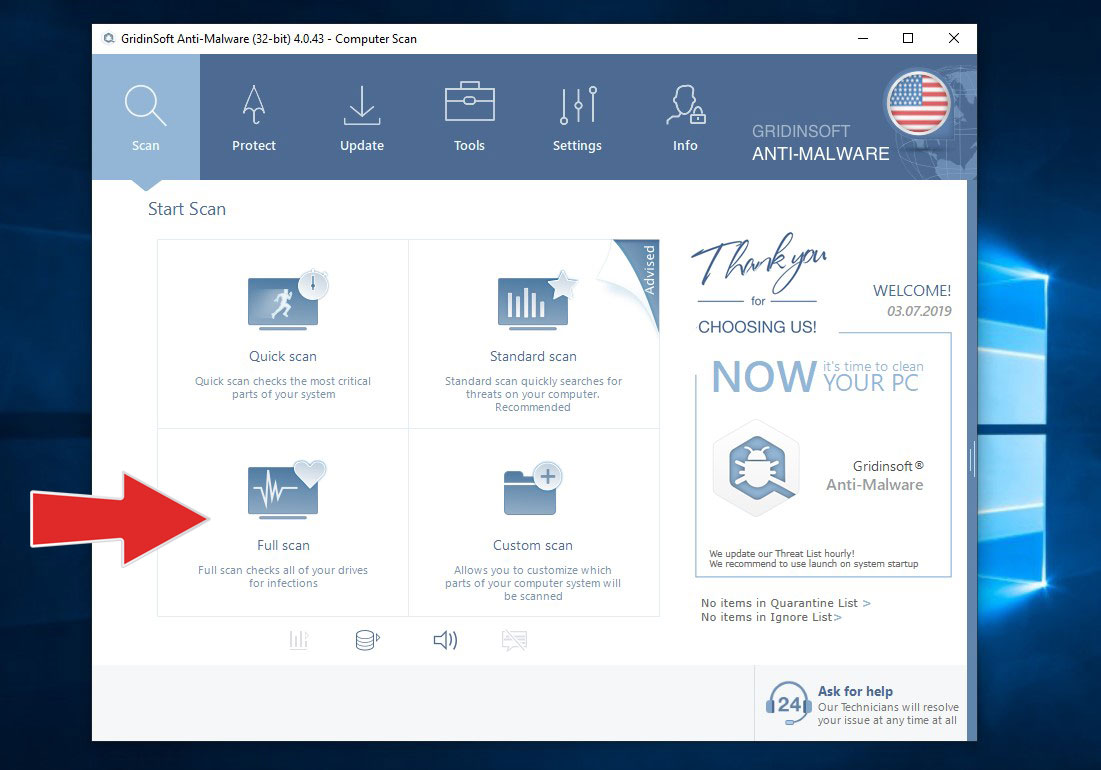

Ejecutar GridinSoft Anti-Malware y elegir el tipo de escaneo, que es adecuado para sus necesidades. Por supuesto, de los resultados del análisis accuratest le recomendamos que elija el “Análisis completo”.

-

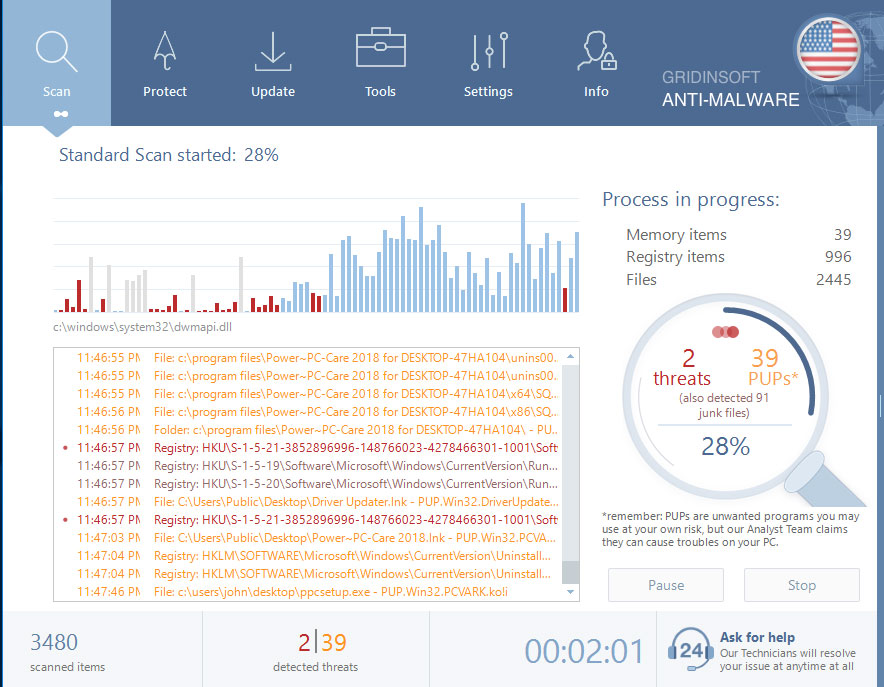

Dar Anti-Malware un poco de tiempo para comprobar su sistema:

-

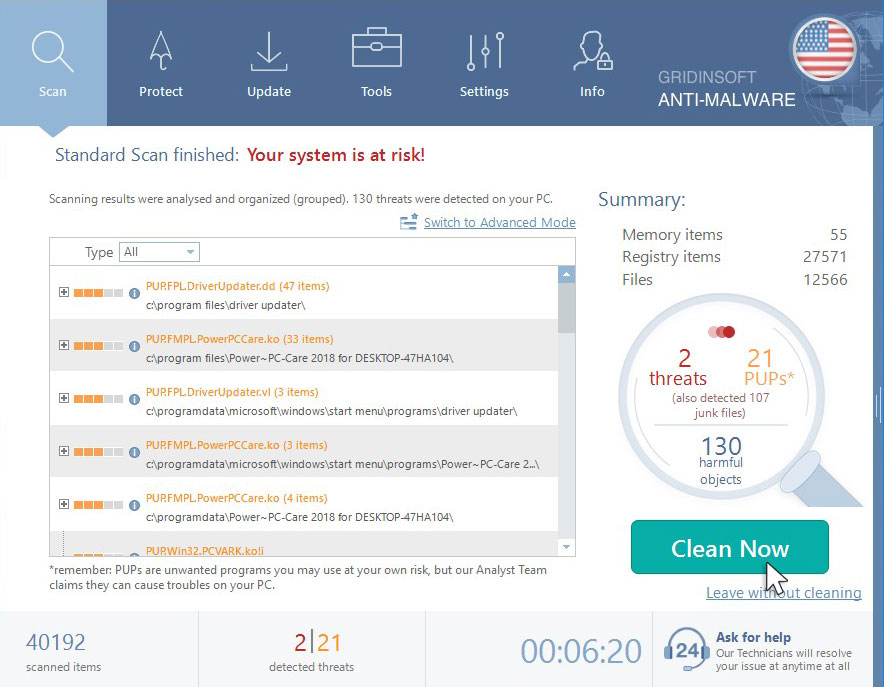

Mover a cuarentena todos los virus y archivos no deseados, que se ve en la lista de resultados:

-

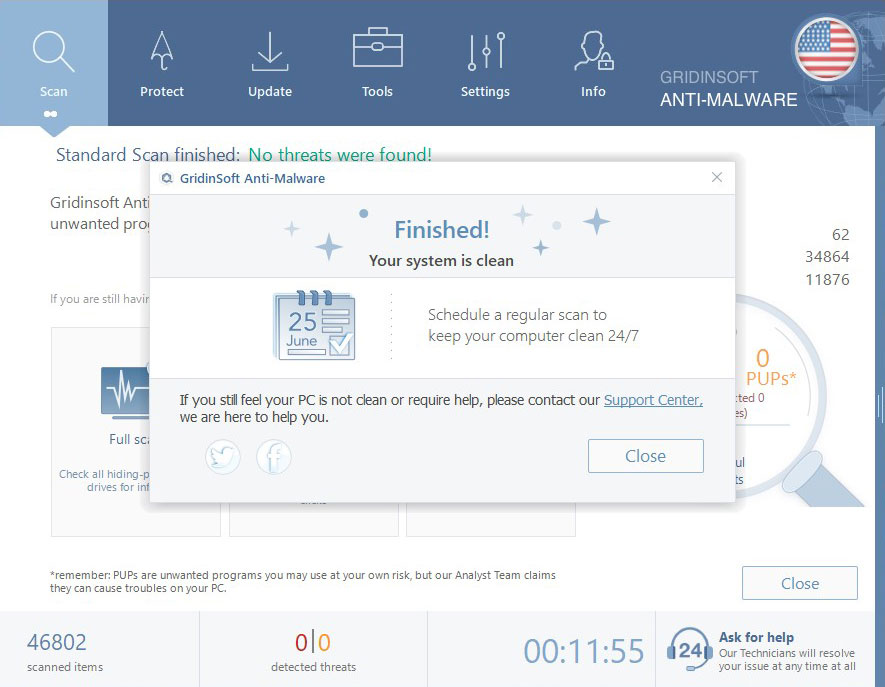

Disfrutar el proceso de eliminación de malware:

-

Uso de En carreras de protección puede impedir adicionalmente diferentes tipos de ataques cibernéticos, nuestra protección puede marcar al descargador del ransomware como una aplicación maliciosa que impide la descarga de Iicc.

PASO 3. Prevenir la infección por el virus Iicc

Además de la herramienta de protección, usted debe leer y aprender algunas reglas simples. Siga ellos cada vez que se trabaja en su computadora y su disminuirá las posibilidades de su infección al mínimo:

- No abra las cartas sospechosas. De ninguna manera! Tenga mucho cuidado con las descargas. Descargar e instalar aplicaciones de preferencia de su sitio web de confianza.

- Hacer copias de seguridad de sus archivos importantes con regularidad. Almacenar sus archivos realmente importantes en pocos lugares diferentes es una buena decisión.

- Mantener su sistema libre de adware, secuestradores y PUP El equipo infectado será más probable comprometida con otro software malicioso, y ransomware no es una excepción en este caso.

- No se asuste y ser razonable. No pagar la tarifa de rescate justo después de que se infectó, siempre es mejor buscar en el Internet para algunas respuestas. Es posible que alguien ha desarrollado una herramienta de descifrado que podría ayudarle.