Un completamente nuevo, muy perjudicial virus de la minera criptomoneda realidad ha sido identificado por los científicos de protección y seguridad. el software malicioso, llamado Cli.exe puede contaminar a las víctimas objetivo utilizando una variedad de formas. El punto principal detrás de la minera cli.exe es emplear tareas criptomoneda minero en los sistemas informáticos de los objetivos con el fin de obtener Monero fichas a expensas de las víctimas. The end result of this miner is the raised electrical power expenses and if you leave it for longer time periods Cli.exe might also harm your computers components.

Cli.exe: Métodos de distribución de

los Cli.exe malware utiliza dos enfoques populares que se utilizan para contaminar los objetivos del sistema informático:

- Entrega de carga útil a través de infecciones previas. If an older Cli.exe malware is deployed on the sufferer systems it can immediately update itself or download and install a more recent variation. Esto es factible mediante el comando de actualización integrada que adquiere el lanzamiento. Esto se hace mediante la unión a un servidor pirata informático controlado específico predefinido que suministra el código de malware. La infección descargado e instalar sin duda obtener el nombre de una solución de Windows y puede poner en el “%sistema% temp” lugar. Crucial residential or commercial properties and also operating system setup files are transformed in order to allow a persistent as well as silent infection.

- El aprovechamiento de vulnerabilidades de software Programa. The latest version of the Cli.exe malware have been located to be caused by the some ventures, comúnmente conocido por ser utilizado en los asaltos ransomware. Las infecciones se llevan a cabo por la orientación soluciones abiertas a través del puerto TCP. Los ataques se realizan automáticamente por un marco pirata informático controlado que tiene por objeto determinar si el puerto está abierto. If this problem is satisfied it will check the solution and also fetch details about it, que consiste en cualquier variación, así como datos de configuración. Empresas, así como nombre de usuario populares y también combinaciones de contraseñas se pueden hacer. When the make use of is caused against the at risk code the miner will be released along with the backdoor. Esto presentará la una doble infección.

Apart from these techniques other approaches can be utilized also. Miners can be dispersed by phishing e-mails that are sent in bulk in a SPAM-like way and rely on social engineering tricks in order to puzzle the sufferers into believing that they have actually gotten a message from a reputable solution or business. The infection files can be either directly attached or placed in the body components in multimedia content or message links.

The lawbreakers can also develop destructive landing pages that can impersonate vendor download and install pages, sitios de descarga de software y también otras áreas de acceso frecuente. When they make use of similar seeming domain to legitimate addresses and safety certificates the individuals might be pushed into connecting with them. En algunos casos se limitó a abrirlos pueden desencadenar la infección minero.

One more strategy would be to utilize payload providers that can be spread out making use of the above-mentioned methods or by means of documents sharing networks, BitTorrent es uno de los más preferidos. It is often utilized to distribute both legitimate software application and documents and also pirate web content. 2 de los proveedores de carga útil más preferidos son los siguientes:

Other methods that can be thought about by the offenders consist of using internet browser hijackers -harmful plugins which are made compatible with the most preferred web internet browsers. They are published to the appropriate databases with fake user testimonials and programmer credentials. En muchos casos, los resúmenes pueden incluir capturas de pantalla, videos and also elaborate descriptions appealing fantastic function enhancements and performance optimizations. Nevertheless upon installation the actions of the impacted web browsers will transform- individuals will discover that they will be redirected to a hacker-controlled landing web page as well as their settings might be changed – la página de inicio por defecto, motor de búsqueda de Internet y también nuevas pestañas página Web.

Cli.exe: Análisis

The Cli.exe malware is a classic case of a cryptocurrency miner which depending on its configuration can trigger a wide variety of hazardous activities. Su principal objetivo es hacer trabajos matemáticos complicados que sin duda tomar ventaja de las fuentes disponibles del sistema: UPC, GPU, memoria y espacio en disco duro. El método es que funcionan mediante la vinculación a un servidor llamado piscina especial de la minería desde donde se descarga el código necesario. Tan rápidamente como una de las tareas que se descarga se comenzará a la vez, varias circunstancias pueden haber desaparecido para cuando. Cuando se completa una tarea prevista otra duda se descargará e instalar en su lugar y también la laguna sin duda proceder hasta que el ordenador está apagado, la infección se ha librado de otro evento o similar se lleva a cabo. Criptomoneda ciertamente será otorgado a los controladores de criminales (grupo de hackers o un hacker solitario) directamente a sus bolsillos.

Un atributo insegura de esta clasificación de malware es que ejemplos como éste puede tomar todas las fuentes del sistema, así como casi hacer que el equipo de destino sin sentido hasta que el peligro ha sido totalmente eliminada. La mayoría de ellas disponen de una instalación consistente que los hace muy difíciles de eliminar. Estos comandos harán modificaciones para arrancar alternativas, arrangement documents and also Windows Registry values that will certainly make the Cli.exe malware begin automatically when the computer system is powered on. El acceso a las selecciones de alimentos y opciones de recuperación puede ser obstruida que hace un montón de manos-en la eliminación Panorámicas del prácticamente inútil.

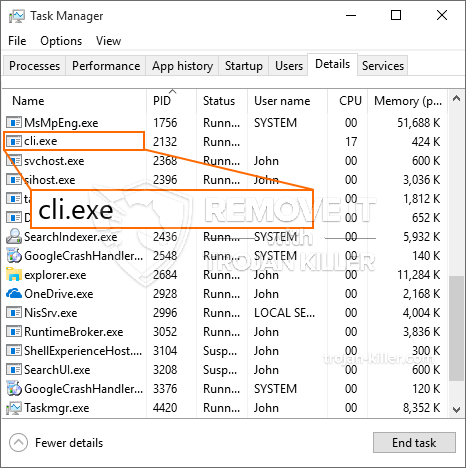

Esta configuración determinada infección voluntad un servicio de Windows por sí mismo, cumplir con la evaluación del ther llevado a cabo actividades de protección después de que se han observado:

. Durante las operaciones minero el malware conectado puede conectarse a correr actualmente soluciones y aplicaciones de Windows también de terceros instaladas. Al hacerlo los administradores del sistema pueden no descubrir que la carga de recursos proviene de un proceso diferente.

| Nombre | Cli.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Cli.exe |

Este tipo de infecciones de malware son particularmente eficientes en la ejecución de comandos avanzados caso de estar configurada. Se basan en un marco modular que permite a los controladores criminales orquestar todo tipo de hábitos peligrosos.. Entre los ejemplos populares es la alteración del registro de Windows – Las cadenas de modificaciones asociadas por el sistema operativo pueden desencadenar graves interrupciones en la eficiencia y la imposibilidad de acceder a las soluciones de Windows.. Dependiendo del alcance de los ajustes que asimismo puede hacer que el equipo totalmente inútil. En los demás manipulación manual de los valores de registro procedentes de cualquier tipo de terceros configurar aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden quedarse cortas para lanzarse por completo, mientras que otras pueden dejar de funcionar repentinamente.

Este minero en su variación actual se centra en extraer la criptomoneda Monero, incluida una versión modificada del motor de minería de CPU XMRig. If the projects prove effective then future versions of the Cli.exe can be introduced in the future. A medida que el malware utiliza vulnerabilidades de las aplicaciones de software para infectar a los hosts de destino, que puede ser parte de una coinfección con ransomware perjudiciales y también troyanos.

Elimination of Cli.exe is highly recommended, ya que corre el riesgo no solo de grandes costos de energía si está funcionando en su COMPUTADORA, Sin embargo, el minero también puede realizar otras tareas no deseadas en él e incluso dañar su PC por completo..

Cli.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Cli.exe

PASO 5. Cli.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Cli.exe

Cómo evitar que su PC de reinfección con “Cli.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Cli.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Cli.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Cli.exe”.