Un completamente nuevo, Realmente infección minero criptomoneda insegura ha sido descubierto por los científicos de protección. el software malicioso, llamado Aticonto.exe puede infectar a las víctimas de destino haciendo uso de una variedad de métodos. El punto principal detrás de la minera Aticonto.exe es a tareas minero empleo criptomoneda en los equipos de los enfermos con el fin de obtener símbolos Monero a un costo objetivos. The result of this miner is the elevated power expenses and also if you leave it for longer amount of times Aticonto.exe may also harm your computer systems elements.

Aticonto.exe: Métodos de distribución de

los Aticonto.exe utiliza de malware 2 enfoques importantes que se utilizan para los objetivos del sistema de ordenador contaminar:

- Entrega de carga útil usando infecciones previas. If an older Aticonto.exe malware is released on the target systems it can automatically upgrade itself or download and install a newer version. Esto es posible a través del comando de actualización integrada que adquiere la liberación. Esto se hace mediante la vinculación a un servidor web predefinido pirata informático controlado en particular que ofrece el código de malware. La infección descargado e instalar sin duda obtener el nombre de una solución de Windows y también se puede colocar en el “%sistema% temp” ubicación. Las propiedades residenciales importantes y los documentos de configuración del sistema en ejecución se modifican para permitir una infección implacable y también silenciosa.

- El aprovechamiento de vulnerabilidades de software. The most recent variation of the Aticonto.exe malware have been discovered to be triggered by the some ventures, ampliamente conocido por ser utilizado en los asaltos ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los asaltos son automatizados por un marco pirata informático controlado que busca determinar si el puerto está abierto. Si se cumple esta condición se comprobará el servicio y recuperar información acerca de ella, que consiste en cualquier versión, así como información de arreglos. Se pueden realizar empresas y también nombres de usuario prominentes y también combinaciones de contraseñas. Cuando el uso se produce contra el código de riesgo, el minero se implementará junto con la puerta trasera.. Esto sin duda proporcionará la doble infección.

Además de estos métodos de otras técnicas pueden ser utilizadas, así. Los mineros pueden dispersarse mediante correos electrónicos de phishing que se envían a granel de forma similar al SPAM y se basan en métodos de diseño social para confundir a las víctimas haciéndoles creer que han recibido un mensaje de un servicio o empresa de buena reputación.. Los documentos de infección pueden ser rectas pegadas o poner en el contenido del cuerpo en el contenido web multimedia o enlaces de mensajes.

Los infractores también pueden producir páginas de touchdown maliciosas que pueden hacerse pasar por las páginas de descarga e instalación del proveedor., portales de descarga de software y otras ubicaciones de acceso frecuente. Cuando hacen uso de un dominio aparente comparable a direcciones legítimas, así como certificados de seguridad, se puede persuadir a los usuarios para que se conecten con ellos.. En algunos casos simplemente abrirlos puede activar la infección minero.

Un método más sería, sin duda, utilizar proveedores de servicios de carga útil que se puedan difundir utilizando las técnicas mencionadas anteriormente o mediante redes de intercambio de archivos., BitTorrent es sólo uno de uno de los más destacados. Se utiliza regularmente para distribuir aplicaciones de software legítimas y también archivos, así como contenido pirata.. Dos de los más destacados proveedores de servicios de carga útil son los siguientes:

Otros enfoques en los que pueden pensar los delincuentes consisten en utilizar secuestradores de navegadores de Internet, complementos peligrosos que se adaptan a los navegadores de Internet más destacados.. Se publican en los repositorios pertinentes con testimonios de clientes falsos y también credenciales de desarrollador.. A menudo los resúmenes podrían consistir en imágenes, videoclips y también descripciones elaboradas que fomentan fantásticas mejoras de funciones y optimizaciones de eficiencia. Sin embargo después de la instalación de los hábitos de los navegadores web afectadas duda va a cambiar- los clientes seguramente encontrarán que serán redirigidos a una página de touchdown controlada por piratas informáticos y que su configuración podría verse alterada – la página web por defecto, motor de búsqueda en Internet y también la página web de pestañas nuevo.

Aticonto.exe: Análisis

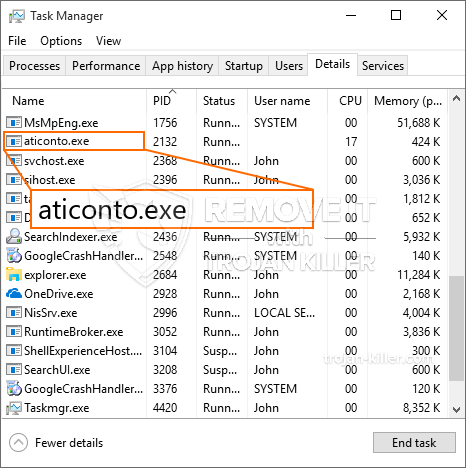

The Aticonto.exe malware is a traditional instance of a cryptocurrency miner which relying on its arrangement can trigger a wide range of hazardous activities. Its main goal is to execute complicated mathematical jobs that will certainly capitalize on the available system sources: UPC, GPU, la memoria y la sala de disco duro. The means they function is by connecting to an unique web server called mining pool from where the needed code is downloaded and install. Tan pronto como una de las tareas que se descarga se comenzará simultáneamente, varios casos se pueden ejecutar a la vez. When a provided task is completed another one will be downloaded and install in its area as well as the loophole will continue up until the computer is powered off, la infección se elimina o una ocasión más comparable tiene lugar. Criptomoneda será otorgado a los controladores de criminales (piratería equipo o un solo cyberpunk) directamente a sus bolsillos.

A harmful quality of this classification of malware is that examples similar to this one can take all system sources and practically make the target computer unusable till the threat has actually been totally eliminated. Most of them include a consistent setup that makes them really challenging to eliminate. Estos comandos harán ajustes también opciones, setup data as well as Windows Registry values that will make the Aticonto.exe malware start instantly as soon as the computer system is powered on. Access to recuperation menus and options may be blocked which renders numerous hands-on elimination guides virtually useless.

Este será sin duda cierta infección de configuración de un servicio de Windows por sí mismo, complying with the performed security analysis ther following activities have actually been observed:

. During the miner operations the associated malware can attach to already running Windows services and also third-party mounted applications. By doing so the system managers may not discover that the resource load comes from a different procedure.

| Nombre | Aticonto.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware para detectar y eliminar Aticonto.exe |

Este tipo de infecciones de malware son especialmente efectivas en la ejecución de comandos avanzados si se configuran así. They are based upon a modular framework allowing the criminal controllers to orchestrate all type of hazardous behavior. Entre los casos destacados es el ajuste del registro de Windows – modifications strings associated by the operating system can cause serious performance disruptions and also the inability to accessibility Windows solutions. Relying on the extent of modifications it can additionally make the computer entirely pointless. En los demás ajustes mano de los valores del registro procedente de cualquier tercero creados aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden fallar para lanzarse por completo, mientras que otras pueden dejar de funcionar inesperadamente.

This particular miner in its existing variation is focused on extracting the Monero cryptocurrency containing a customized variation of XMRig CPU mining engine. If the campaigns prove effective then future versions of the Aticonto.exe can be launched in the future. A medida que el software malicioso hace uso de vulnerabilidades de las aplicaciones de software para infectar a los hosts de destino, que puede ser parte de un co-infección peligrosa con ransomware así como troyanos.

Elimination of Aticonto.exe is strongly recommended, given that you take the chance of not just a large electrical energy bill if it is running on your COMPUTER, yet the miner may also do other unwanted activities on it and also damage your COMPUTER completely.

proceso de eliminación Aticonto.exe

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” botón para eliminar Aticonto.exe

PASO 5. Eliminado Aticonto.exe!

Guía de vídeo: Cómo utilizar GridinSoft anti-malware para quitar Aticonto.exe

Cómo evitar que su PC de reinfección con “Aticonto.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Aticonto.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Aticonto.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Aticonto.exe”.