especialistas Sophos publicó un informe, dedicada al aumento de la actividad de MegaCortex criptógrafo.

Tsu extorsionista está orientado mayormente del sector empresarial y utilizado en los ataques dirigidos cuidadosamente planificadas.Este tipo de incidentes son una tendencia real en el último momento, y muchas grandes empresas sufrieron ataques dirigidos: vale la pena recordar LockerGoga “acciones heroicas”. Su víctima era uno de los principales productores de aluminio del mundo de Norsk Hydro, y una serie de grandes empresas químicas.

Otras amenazas que son enfoque similar Ryuk, BitPaymer, dharma, samsam y Matriz.

Sophos dijo que analysist megacortex fue descubierto en enero 2019, cuando alguien subido ejemplar de malware en VirusTotal. Dado que el número de ataques de tiempo crece constantemente: en el total de los expertos se señaló 76 incidentes, con 47 de ellos (casi las dos terceras partes) ocurrido en la última semana.

empresas ataques MegaCortex afectados en los Estados Unidos, Canadá, Países Bajos, Irlanda, Italia y Francia.

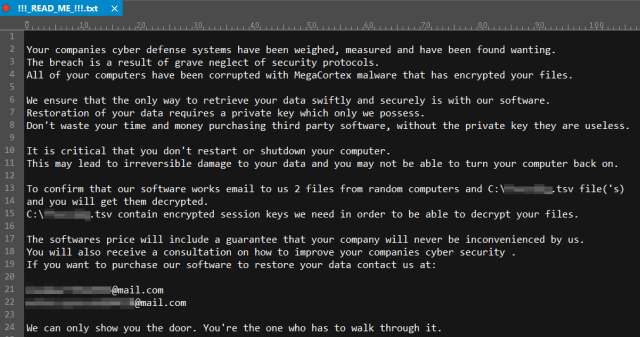

operadores criptógrafos tratan tan pronto como sea posible para llegar a los controladores de dominio y la amenaza de propagación tanto sistemas como sea posible. “Reconocer” MegaCortex es ealy debido al mensaje de extorsionistas que se puede ver a continuación, o por cambios extensiones de los archivos como el malware que cambia en secuencia aleatoria de ocho símbolos.

En el informe de los investigadores de Sophos reconocen que no pudo detectar cómo extorsionista pone en huéspedes infectados. A su momento, TI-expertos escriben en las redes sociales que supuestamente MegaCortex utiliza para ello cargador Rietpoof. Esta observación es muy interesante ya que por lo general criptógrafos consiguen en las redes a través de la Fuerzabruta de los criterios de valoración RDP-mal protegidos o como una carga útil de la segunda fase del ataque, justo después de la infección de máquinas con emote o Trickbot Malware.

A medida que el ataque parece indicar que una contraseña de administración fue abusado por los delincuentes, recomendamos la adopción generalizada de la autenticación de dos factores para todo lo que en la actualidad sólo requiere una contraseña, y puede utilizar 2FA.

Mantener copias de seguridad de sus datos más importantes y actuales en un dispositivo de almacenamiento fuera de línea es la mejor manera de evitar tener que pagar un rescate completo.

Fuente: https://news.sophos.com