La seguridad cibernética advierte a todos los entusiastas del software pirateado que tengan cuidado con la infección de Cryptbot. Detectaron un incidente en el que este infostealer fue lanzado por un instalador falso de KMSPico. Los piratas informáticos han aplicado diferentes medios para distribuir el malware.. Recientemente, los especialistas observaron su implementación a través de software "crackeado" y, en particular, los actores de amenazas lo disfrazaron como KMSPico..

Junto con esto, muchas organizaciones utilizan KMSPico ilegítimo

Muchos usan KMSPico para activar todas las funciones de los productos de Microsoft Windows y Office sin una clave de licencia real. Normalmente, una organización utilizaría licencias KMS legítimas para instalar un servidor KMS en una ubicación central.. Después de esto, usan objetos de política de grupo. (GPO) para configurar los clientes para que se comuniquen con él. Esta es una tecnología legítima para otorgar licencias de productos de Microsoft a través de redes empresariales.. Junto con esto, muchas organizaciones usan KMSPico ilegítimo que básicamente emula un servidor KMS localmente en el sistema afectado para activar la licencia del endpoint.. Tales acciones simplemente lo eluden.

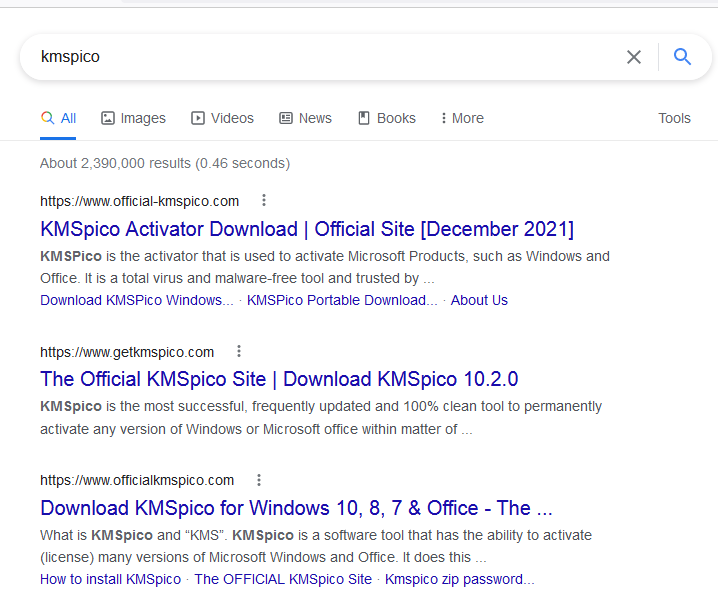

El problema aquí y como con todo el software pirateado es que alguien puede buscar el KMSPico real pero en su lugar descargará algún tipo de Malware. Numerosos proveedores de anti-malware detectan el software de elusión de licencias como un programa potencialmente no deseado (cachorro corto). Es por eso que KMSPico se distribuye a menudo con instrucciones y exenciones de responsabilidad para desactivar los productos antimalware antes de instalarlos.. No solo en tal caso el usuario se deja abierto a cualquier cosa sospechosa, sino que la descarga encontrada también puede ser una sorpresa.. Microsoft solo admite la activación legítima en Windows.

A pesar de la prolífica ofuscación, los especialistas aún podían detectar el malware.

En la distribución de Cryptbot los especialistas en malware observan tendencias similares a las de Yellow Cockatoo / Jupyter. Yellow Cockatoo es un conjunto de actividades que implica la ejecución de un troyano de acceso remoto .NET (RATA) que se ejecuta en la memoria y suelta otras cargas útiles. Y Jupyter es un infostealer que se dirige principalmente a Chrome., Datos del navegador Firefox y Chromium. Los actores de amenazas usan criptomonedas, empaquetadores y métodos de evasión para obstruir las herramientas basadas en firmas, como las reglas YARA y el antivirus. En el caso de Cryptbot, los actores de amenazas utilizaron el cifrador CypherIT AutoIT para ofuscarlo.. Pero los especialistas en seguridad cibernética dicen que, a pesar de la prolífica ofuscación, aún podrían detectar el malware si se enfocan en los comportamientos que entregaron y desofuscaron el malware..

también el especialista advertir que el malware Cryptbot recopila la información confidencial de las siguientes aplicaciones: