Ukrainische Strafverfolgungsbehörden blockierten die Aktivitäten von Mitgliedern einer transnationalen Hackergruppe. Berichten zufolge arbeiteten die Verdächtigen an der Legalisierung von Geld aus dem Darknet. Die Polizei führte mehrere Durchsuchungen nach Verdächtigen durch und extrahierte anschließend Software, die von Angreifern verwendet wurde, um Zugang zu den Opfern zu erhalten’ digitale Geldbörsen. Die ukrainische Polizei arbeitete mit den gemeinsamen Kräften des Sicherheitsdienstes der Ukraine unter der Verfahrensführung der Generalstaatsanwaltschaft zusammen. Das ist ein weiterer erfolgreicher Job der ukrainischen Exekutivbehörden zur Zerstörung der Infrastruktur für Cyberkriminalität.

Die ukrainische Polizei verhaftete Verdächtige, weil sie schmutziges Geld legalisiert hatten

Bei den Ermittlungen stellte die Polizei fest, dass sich Verdächtige im Darknet-Netzwerk unter verschiedenen Spitznamen verkleidet hatten. Sie nutzten ein großes Netzwerk von fiktiven Personen und Finanzdienstleistungen. Verdächtige führten im Rahmen von Cyberkriminalität komplexe Operationen zur Legalisierung krimineller Gewinne durch. Nach Durchführung der autorisierten Durchsuchungen, Als Ergebnis, Polizei stoppte die illegale Herstellung, Verkauf und Nutzung von selbstgebauter Soft- und Hardware. All diese illegal hergestellten Geräte, die Kriminelle verbreitet haben Malware und Zugang zu den digitalen Geldbörsen der Opfer erhalten. Ermittlungsverfahren gehen weiter. Ausländische Kunden dieser kriminellen Machenschaften werden in Kürze vor Gericht gestellt.1

Was ist Darknet?, oder Dark Web?

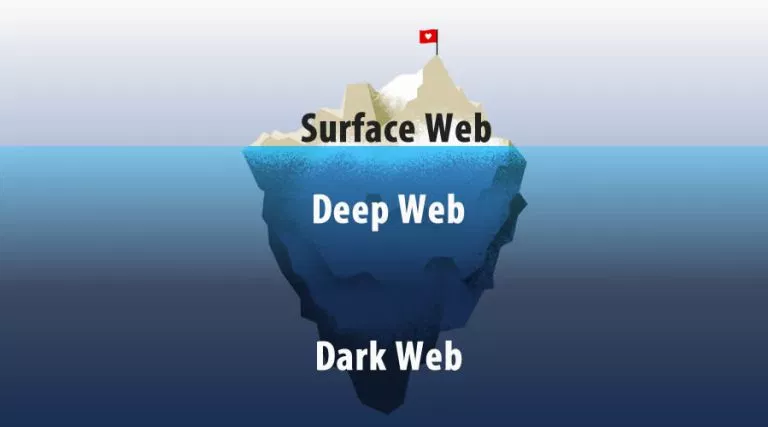

Darknet oder Dark Web hat sich einen sehr düsteren Ruf erarbeitet. tatsächlich, Es wird diesem Namen gerecht. Dieser Ort beherbergt alle möglichen Kriminellen aus der ganzen Welt. Es ist auch wichtig, zwischen dem Dark Web und dem Deep Web zu unterscheiden. Die zweite umfasst einfach alles, was Anmeldedaten erfordert oder hinter einer Paywall platziert wird. Auch spezielle Inhalte, die von der Indexierung gesperrt sind, werden hier angezeigt. Kostenpflichtige Inhalte, Mitglieder-Websites, vertrauliche Unternehmenswebseiten und Krankenakten bilden das Deep Web. Experten schätzen, dass zwischen 96% und 99% des Internets geht ins Deep Web.

Ein weiterer Teil des Internets ein „clear web“. Standard-Webbrowser ermöglichen den Zugriff auf diesen winzigen Teil des Webs. Darknet oder Darknet präsentiert sich wiederum als Teilmenge des Deep Web. Es ist absichtlich versteckt und erfordert einen bestimmten Browser – Tor – um darauf zuzugreifen. Niemand kann die Gesamtgröße des Dark Web mit Sicherheit abschätzen. Manche sagen, es summiert sich auf ungefähr 5% des gesamten Internets.

Warum Cyberkriminelle das Dark Web so lieben?

Im Dark Web kann man alle möglichen Drogen kaufen, Waffen, Kreditkartennummern, Falschgeld, gehackte Netflix-Konten, gestohlene Anmeldeinformationen und bösartige Software. Sie können Hacker beauftragen, Angriffe in Ihrem Namen durchzuführen. Forscher Thomas Rid und Daniel Moore des King’s College in London bewerteten die Inhalte von 2,723 Live-Dark-Websites über einen Zeitraum von fünf Wochen in 2015 und kam zu dem Ergebnis, dass 57% illegales Material hosten.

EIN 2019 Studie, Ins Web des Profits, gehalten von Dr. Michael McGuires von der University of Surrey, zeigt, dass die Dinge eskaliert sind. Die Zahl der Dark-Web-Einträge, die eine Gefahr für ein Unternehmen darstellen, ist um . gestiegen 20% Schon seit 2016. Von allen Auflistungen (außer denen, die Drogen verkaufen), 60% kann Unternehmen potenziell schaden.