Ein neuer, Sicherheitsforscher haben tatsächlich ein wirklich gefährliches Cryptocurrency-Miner-Virus entdeckt. die Malware, namens Mmnrsksf.exe Ziel Opfer unter Verwendung einer Auswahl von Methoden infizieren kann. Der Hauptpunkt hinter dem Mmnrsksf.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aktivitäten auf den Computersystemen von Zielen, um Monero-Symbole bei Zielausgaben zu erfassen. The end result of this miner is the elevated electrical power costs and also if you leave it for longer amount of times Mmnrsksf.exe might even damage your computer systems components.

Mmnrsksf.exe: Verteilungsmethoden

Das Mmnrsksf.exe Malware-Anwendungen 2 prominent Verfahren, die Computer-Ziele kontaminieren werden verwendet,:

- Payload Lieferung mit Vor-Infektionen. If an older Mmnrsksf.exe malware is released on the victim systems it can automatically upgrade itself or download and install a more recent version. Dies ist über den integrierten Upgrade-Befehl möglich, die den Start erwirbt. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installiert Infektion wird sicherlich den Namen einer Windows-Lösung und auch in der positioniert werden “%System% temp” Standort. Wichtige Gebäude und Betriebssystem-Anordnung Dateien werden verändert, um eine dauerhafte und stille Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. The most current version of the Mmnrsksf.exe malware have actually been found to be brought on by the some exploits, berühmt bekannt für die Verwendung von in der Ransomware Streiks gemacht wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker gesteuerte Struktur automatisiert die oben schaut, ob der Port offen ist. Ist diese Bedingung erfüllt ist, wird es den Dienst scannen und erhalten Informationen, die sie in Bezug auf, einschließlich jeder Art von Variation und Einstelldaten. Ventures und auch prominente Benutzername und auch Passwort-Kombinationen durchgeführt werden können. Wenn der Exploit gegen die verursacht gefährdet Code wird sicherlich der Bergmann zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Abgesehen von diesen Methoden können verschiedene andere Ansätze zu nutzen. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einem SPAM artig und stützen sich auf Social-Engineering-Techniken, um die Betroffenen geschickt werden Recht auf perplex zu denken, dass sie tatsächlich eine Nachricht von einem seriösen Lösung oder Unternehmen erhalten. Die Infektion Daten können entweder gerade oder in den Körper Inhalte in Multimedia-Material oder Textlinks setzen befestigt.

Die Kriminellen können zusätzlich destruktiven Zielseiten produzieren, die Lieferanten Download Webseiten ausgeben können, Software-Download-Websites und auch andere häufig zugegriffen Bereiche. Wenn sie Verwendung vergleichbarer erscheinen Domäne legitime Adressen und Sicherheitszertifizierungen machen können die Kunden in mit ihnen in Eingriff werden dazu gezwungen. In einigen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Eine andere Strategie wäre sicherlich Nutzlast Service-Provider zu verwenden, die verteilt werden können, die oben genannten Methoden oder über gemeinsame Nutzung von Daten-Netzwerken unter Verwendung von, BitTorrent gehört zu den beliebtesten. Es wird häufig Verwendung zu verteilen sowohl legit Software und Dokumente sowie Piraten Inhalt gemacht. Zwei eines der beliebtesten Streckenträger sind die folgenden:

Andere Methoden, die von den Rechtsbrechern daran gedacht werden kann, bestehen aus der Nutzung von Internet-Browser-Hijackern -harmful Plugins, die mit einem der beliebtesten Web-Browsern kompatibel gemacht werden. Sie sind mit falschen User-Bewertungen auf die entsprechenden Datenbanken eingereicht und auch Entwickler-Anmeldeinformationen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videoclips und auch anspruchsvolle Zusammenfassungen versprechend hervorragende Funktion Verbesserungen sowie Effizienz-Optimierungen. Jedoch bei der Installation der Aktionen des betroffenen Internet-Browser verwandeln- Einzelpersonen werden sicherlich feststellen, dass sie auf jeden Fall zu einem Hacker gesteuerte Landung Seite und ihre Setups können geändert werden umgeleitet werden – die Standard-Webseite, Suchmaschine und auch neue Registerkarten Seite.

Mmnrsksf.exe: Analyse

The Mmnrsksf.exe malware is a timeless instance of a cryptocurrency miner which relying on its arrangement can create a wide variety of dangerous actions. Its major goal is to carry out intricate mathematical jobs that will make use of the offered system resources: Zentralprozessor, GPU, Speicher und auch Festplattenspeicher. The method they operate is by connecting to an unique web server called mining pool where the called for code is downloaded. So schnell, wie bei den Aufgaben heruntergeladen wird es gleichzeitig wird damit begonnen,, zahlreiche Umstände können sofort ausgeführt werden. When a provided task is finished another one will certainly be downloaded and install in its area as well as the loop will certainly proceed until the computer is powered off, the infection is eliminated or another similar event occurs. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder eine einzelne cyber) gerade auf ihre Budgets.

A harmful attribute of this classification of malware is that examples similar to this one can take all system sources as well as practically make the sufferer computer system pointless until the danger has been completely eliminated. Most of them feature a relentless installment that makes them actually difficult to remove. Diese Befehle werden sicherlich Änderungen zu Optionen machen, configuration data and also Windows Registry values that will make the Mmnrsksf.exe malware start immediately once the computer is powered on. Access to recuperation menus and also choices might be obstructed which renders many manual removal guides virtually useless.

Diese besondere Infektion Anordnung ein Windows-Dienst für sich, im Anschluss an die Tätigkeiten haben die Einhaltung ther Sicherheitsanalyse durchgeführt tatsächlich beobachtet worden:

. During the miner procedures the linked malware can attach to already running Windows services as well as third-party mounted applications. By doing so the system managers might not see that the resource tons originates from a separate process.

| Name | Mmnrsksf.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Mmnrsksf.exe |

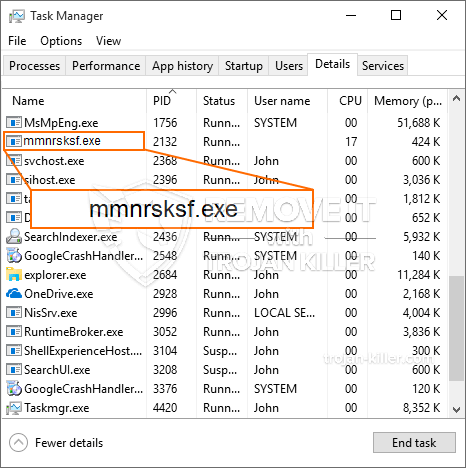

id =”81508″ align =”Aligncenter” width =”600″] Mmnrsksf.exe

Mmnrsksf.exe

These sort of malware infections are particularly reliable at carrying out sophisticated commands if set up so. They are based upon a modular framework permitting the criminal controllers to manage all kinds of unsafe habits. Unter den prominenten Fällen ist die Änderung der Windows-Registrierung – modifications strings associated by the operating system can trigger severe performance interruptions and also the inability to gain access to Windows solutions. Je nach Umfang der Änderungen kann es zusätzlich den Computer völlig unbrauchbar machen. On the various other hand adjustment of Registry worths belonging to any type of third-party installed applications can sabotage them. Some applications may fall short to launch completely while others can unexpectedly stop working.

This particular miner in its existing variation is concentrated on mining the Monero cryptocurrency containing a modified version of XMRig CPU mining engine. If the campaigns confirm effective then future variations of the Mmnrsksf.exe can be launched in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann Teil eines schädlichen Koinfektion mit Ransomware sowie Trojaner sein.

Removal of Mmnrsksf.exe is highly suggested, given that you risk not only a big electricity expense if it is operating on your PC, but the miner may also do other unwanted tasks on it as well as even damage your COMPUTER permanently.

Mmnrsksf.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Mmnrsksf.exe

SCHRITT 5. Mmnrsksf.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Mmnrsksf.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Mmnrsksf.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Mmnrsksf.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Mmnrsksf.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Mmnrsksf.exe”.