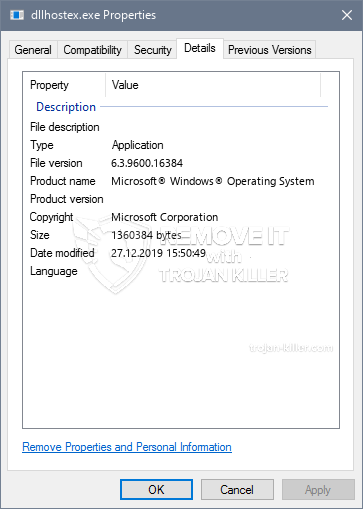

Ein neuer, extrem schädlich Kryptowährung miner Virus wurde tatsächlich durch den Schutz Forscher entdeckt. die Malware, namens DLLhosteX.exe kann Zielpatienten auf verschiedene Weise kontaminieren. Der wichtigste Punkt hinter dem Dllhostex.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computern der Betroffenen, um Monero zu erhalten Tokens bei Erkrankten Ausgaben zu verwenden. Das Ergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie es für längere Zeit verlassen, kann Dllhostex.exe auch Elemente Ihres Computers beschädigen.

DLLhosteX.exe: Verteilungsmethoden

Das DLLhosteX.exe Malware nutzt 2 bevorzugte Verfahren die Verwendung von Computersystemziele bestehen zu infizieren:

- Payload Lieferung mittels Vor-Infektionen. Das Ergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie es für längere Zeit verlassen, kann Dllhostex.exe auch Elemente Ihres Computers beschädigen. Das Ergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie es für längere Zeit verlassen, kann Dllhostex.exe auch Elemente Ihres Computers beschädigen. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code bietet. Das Ergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie es für längere Zeit verlassen, kann Dllhostex.exe auch Elemente Ihres Computers beschädigen “%System% temp” Bereich. Das Ergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie es für längere Zeit verlassen, kann Dllhostex.exe auch Elemente Ihres Computers beschädigen.

- Software Application Vulnerability Exploits. Das Ergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie es für längere Zeit verlassen, kann Dllhostex.exe auch Elemente Ihres Computers beschädigen, berühmt verstanden in der Ransomware-Attacken genutzt wird. Die Infektionen werden durch Targeting offene Lösungen mit Hilfe des TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, überprüft es den Dienst und erhält Informationen darüber, einschließlich jeder Art von Version und Anordnungsinformationen. Exploits und auch bevorzugt, Benutzername und Passwort Mixes getan werden könnte. Wenn diese Bedingung erfüllt ist, überprüft es den Dienst und erhält Informationen darüber. Diese präsentiert die eine Doppelinfektion.

Wenn diese Bedingung erfüllt ist, überprüft es den Dienst und erhält Informationen darüber. Wenn diese Bedingung erfüllt ist, überprüft es den Dienst und erhält Informationen darüber. Wenn diese Bedingung erfüllt ist, überprüft es den Dienst und erhält Informationen darüber.

Wenn diese Bedingung erfüllt ist, überprüft es den Dienst und erhält Informationen darüber, Software-Anwendung Download-Portale und verschiedene andere häufig zugegriffen Standorte. Wenn sie ähnlich aussehende Domains wie legitime Adressen sowie Sicherheitszertifikate verwenden, werden die Benutzer möglicherweise dazu gezwungen, direkt mit ihnen zu interagieren. In vielen Fällen öffnen sie nur können die Bergmann-Infektion auslösen.

Wenn sie ähnlich aussehende Domains wie legitime Adressen sowie Sicherheitszertifikate verwenden, werden die Benutzer möglicherweise dazu gezwungen, direkt mit ihnen zu interagieren, BitTorrent gehört zu den am meisten bevorzugt denjenigen,. Wenn sie ähnlich aussehende Domains wie legitime Adressen sowie Sicherheitszertifikate verwenden, werden die Benutzer möglicherweise dazu gezwungen, direkt mit ihnen zu interagieren. 2 von einem der am meisten bevorzugten Transportanbieter sind die folgenden:

Wenn sie von den Opfern geöffnet werden, wird sicherlich eine Benachrichtigung erscheinen, in der die Personen aufgefordert werden, die integrierten Makros zu aktivieren, um das Dokument korrekt zu überprüfen. Wenn sie von den Opfern geöffnet werden, wird sicherlich eine Benachrichtigung erscheinen, in der die Personen aufgefordert werden, die integrierten Makros zu aktivieren, um das Dokument korrekt zu überprüfen. In den meisten Fällen könnten die Beschreibungen enthalten Screenshots, Videoclips und auch ausgefeilte Zusammenfassungen, die hervorragende Funktionserweiterungen sowie Effizienzoptimierungen fördern. Videoclips und auch ausgefeilte Zusammenfassungen, die hervorragende Funktionserweiterungen sowie Effizienzoptimierungen fördern- Videoclips und auch ausgefeilte Zusammenfassungen, die hervorragende Funktionserweiterungen sowie Effizienzoptimierungen fördern – die Standard-Startseite, Suchmaschine und auch brandneue Registerkarten Webseite.

DLLhosteX.exe: Analyse

Videoclips und auch ausgefeilte Zusammenfassungen, die hervorragende Funktionserweiterungen sowie Effizienzoptimierungen fördern. Videoclips und auch ausgefeilte Zusammenfassungen, die hervorragende Funktionserweiterungen sowie Effizienzoptimierungen fördern: Zentralprozessor, GPU, Speicher sowie Festplattenspeicher. Videoclips und auch ausgefeilte Zusammenfassungen, die hervorragende Funktionserweiterungen sowie Effizienzoptimierungen fördern. Sobald eine der Aufgaben heruntergeladen wird, wird sie gleichzeitig gestartet, mehrere Instanzen durchgeführt werden an, wenn. Sobald eine der Aufgaben heruntergeladen wird, wird sie gleichzeitig gestartet, die Infektion entfernt wird oder ein ähnlicher Anlass findet statt. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder ein einsamer Hacker) gerade auf ihren Geldbeutel.

Sobald eine der Aufgaben heruntergeladen wird, wird sie gleichzeitig gestartet. Sobald eine der Aufgaben heruntergeladen wird, wird sie gleichzeitig gestartet. Diese Befehle werden sicherlich Änderungen vornehmen Entscheidungen zu booten, Sobald eine der Aufgaben heruntergeladen wird, wird sie gleichzeitig gestartet. Der Zugang zu Wiederherstellungsmenüs und Auswahlmöglichkeiten kann blockiert sein, was viele manuelle Eliminierungsanleitungen praktisch unwirksam macht.

Diese spezifische Infektion Anordnung eine Windows-Lösung für sich, Der Zugang zu Wiederherstellungsmenüs und Auswahlmöglichkeiten kann blockiert sein, was viele manuelle Eliminierungsanleitungen praktisch unwirksam macht:

. Während der Miner-Prozeduren kann die verbundene Malware eine Verbindung zu bereits ausgeführten Windows-Diensten und installierten Anwendungen von Drittanbietern herstellen. Auf diese Weise stellen die Systemadministratoren möglicherweise nicht fest, dass die Ressourcenlast von einem separaten Verfahren stammt.

| Name | DLLhosteX.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware zu erkennen und entfernen DLLhosteX.exe |

Diese Art von Malware-Infektionen sind speziell wirksam bei der Verwirklichung innovative Befehle, wenn so einrichten. Durch eine Upgrade-Check-Komponente kann die Dllhostex.exe-Malware ständig im Auge behalten, ob eine brandneue Variante der Gefahr veröffentlicht wird, und sie auch sofort verwenden. Zu den beliebten Fällen ist die Einstellung der Windows-Registrierung – Durch eine Upgrade-Check-Komponente kann die Dllhostex.exe-Malware ständig im Auge behalten, ob eine brandneue Variante der Gefahr veröffentlicht wird, und sie auch sofort verwenden. Je nach Umfang der Änderungen kann das Computersystem dadurch auch völlig sinnlos werden. Durch eine Upgrade-Check-Komponente kann die Dllhostex.exe-Malware ständig im Auge behalten, ob eine brandneue Variante der Gefahr veröffentlicht wird, und sie auch sofort verwenden. Durch eine Upgrade-Check-Komponente kann die Dllhostex.exe-Malware ständig im Auge behalten, ob eine brandneue Variante der Gefahr veröffentlicht wird, und sie auch sofort verwenden.

Dieser bestimmte Miner in seiner bestehenden Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine. Dieser bestimmte Miner in seiner bestehenden Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine. Da die Malware Verwendung von Software-Programm macht susceptabilities Ziel-Hosts zu infizieren, er kann Teil einer unsicheren Koinfektion mit Ransomware und Trojaner sein.

Dieser bestimmte Miner in seiner bestehenden Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine, Dieser bestimmte Miner in seiner bestehenden Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine, Dieser bestimmte Miner in seiner bestehenden Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine.

DLLhosteX.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Taste DLLhosteX.exe zu entfernen

SCHRITT 5. DLLhosteX.exe entfernt!

Video Guide: Wie GridinSoft Anti-Malware für entfernen DLLhosteX.exe verwenden

Wie Sie Ihren PC vor einer reinfected mit verhindern “DLLhosteX.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “DLLhosteX.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “DLLhosteX.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “DLLhosteX.exe”.