Wenn Sie sich jemals gefragt haben, wie viel diese Hacker verdienen, können Sie jetzt einen Blick darauf werfen. im Februar 27, 2022 Wenn Sie sich jemals gefragt haben, wie viel diese Hacker verdienen, können Sie jetzt einen Blick darauf werfen.

“Wenn Sie sich jemals gefragt haben, wie viel diese Hacker verdienen, können Sie jetzt einen Blick darauf werfen, Wenn Sie sich jemals gefragt haben, wie viel diese Hacker verdienen, können Sie jetzt einen Blick darauf werfen, Wenn Sie sich jemals gefragt haben, wie viel diese Hacker verdienen, können Sie jetzt einen Blick darauf werfen”

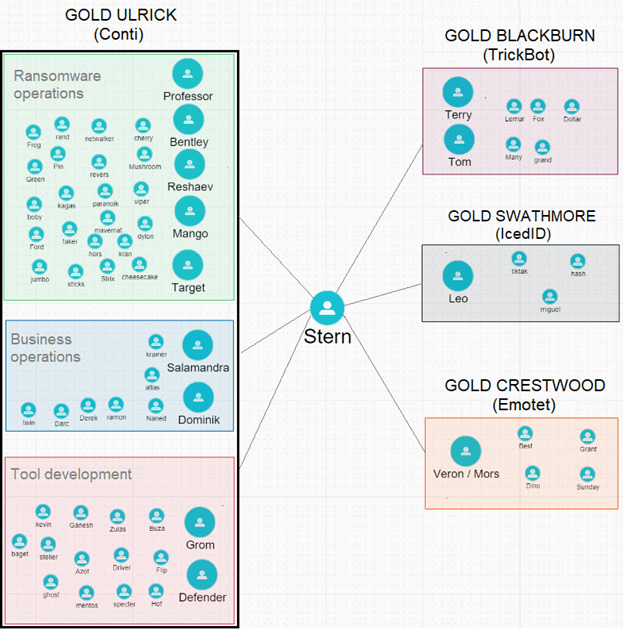

Die Lecks betreffen hauptsächlich Gold Blackburn und Gold Ulrick und mehr als 160,000 Nachrichten offenbaren Kommunikationen, die zwischen fast ausgetauscht wurden 500 Bedrohungsakteure in der Zeit zwischen Januar 2020 und März 2022. Darüber hinaus gab es durchgesickerte Quellcode- und Tool-Repositories; eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen.

eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen – eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, möchte ein paar Sprachanrufe tätigen 🙂 reshaev/cyberganster – eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen. eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen – eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen! eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen , eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen!

— eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen (eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen) März 19, 2022

eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen durchgesickerte Daten eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, Bankkontonummern, Telefonnummern, eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen, Namen, Fotos. Cybersicherheitsspezialisten können die Motive der Macher bisher nicht ermitteln, gehen aber davon aus, dass einige Bedrohungsakteure möglicherweise nicht mit den pro-russischen Äußerungen einverstanden sind, die Gold Ulrick auf seiner Leak-Site veröffentlicht hat. Auch ihre Identität ist nicht bekannt.

Was sind Gold Ulrick und Gold Blackburn??

Die meisten der durchgesickerten Daten betreffen zwei verschiedene, aber stark kooperierende Bedrohungsgruppen. Sie haben ihre Identifizierungsnamen von der Secureworks® Counter Threat Unit™ erhalten (CTU) Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde.

Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde, Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde, Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde. Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde 2018 Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde 2021 Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde 2020. Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde Ransomware.

Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde, Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde Forscher, die beobachteten, dass die Aktivität, auf die in den durchgesickerten Daten verwiesen wird, mit den Bedrohungsgruppen Gold Blackburn und Gold Ulrick in Verbindung gebracht wurde, die seit Juni aktiv ist 2014. Trickbot malware, Buer-Loader, Zlader, Anker, BazarLoader gehören alle zur Urheberschaft dieser Gruppe.

Wie bereits erwähnt, sind dies sehr unterschiedliche Bedrohungsgruppen, aber sie zeigen ein nicht geringeres Maß an Zusammenarbeit. CTU-Forscher beobachteten, dass Betreiber von Conti- und Ryuk-Ransomware BazarLoader verwendeten, TrickBot oder so Malware Payload, herausgegeben von der Gold Blackburn Threat Group. Cobalt Strike Beacon und PowerShell Empire befehlen und kontrollieren (C2) Server, die bei den von den Bedrohungsgruppen durchgeführten Angriffen verwendet wurden, teilten sich TrickBot, und das könnte möglicherweise ein Zeichen dafür sein, dass eine einzige Einheit die Infrastruktur für beide verwaltet. Was deutlich eines der zahlreichen engen Freundschaftszeichen unter ihnen zeigt.

Aber auch andere Bedrohungsgruppen haben die Malware wie LockBit verwendet, Maze und RansomExx (auch bekannt als 777).

Was im Conti-Ransomware-Leck aufgedeckt wurde?

Die durchgesickerten Nachrichten, wie wir sagten, warf ein Licht auf die Wirtschaft der Unterwelt und enthüllten auch einige zuvor unbekannte Ressourcen.

Nachdem Sie das ausgetretene Material beobachtet haben, Cyber-Sicherheitsspezialisten haben mehrere Annahmen darüber getroffen, was durchgesickert ist und was die Spezialisten auf ihrem Gebiet aus den Informationen entnehmen könnten.

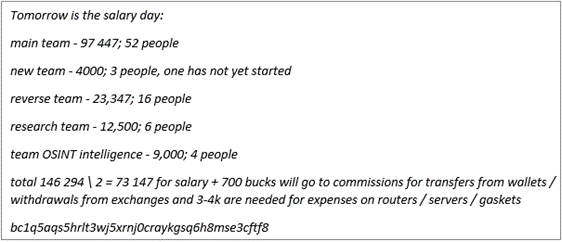

“Stern” Persona wurde in den enthüllten Botschaften am häufigsten erwähnt. Dieser Account scheint mit einem breiten Kreis von Angestellten der Unterwelt zu interagieren, was sie zum mutmaßlichen Anführer macht. Laut Nachrichten trifft dieses Konto wichtige organisatorische Entscheidungen, meistert Krisen, kommuniziert mit anderen Bedrohungsgruppen und gibt Gehaltsabrechnungen aus.

“Stern” Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern Ransomware Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern, Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern. Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern.

Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern “Stern” Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern. Darunter: Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern (IcedID),Durchgesickerte Gehaltsabrechnungsnachricht von Mango Persona an Gruppenleiter Stern (Lockbit), Gold Crestwood (emote). Aber Forscher warnen davor, dass trotz seiner Verbindung zu vielen genannten Gruppen, Sie können nicht vorschlagen, dass diese Person alle Gruppen leitet.

Eine der Schlussfolgerungen, die Forscher aus den Leaks ziehen konnten, war, dass sie sicherlich zeigten, dass die Reife gut organisiert war Kriminelles Ökosystem mit vielen Bedrohungsgruppen. Einfach, Sie arbeiten nicht alleine, sondern helfen sich gegenseitig; man kann sogar sagen, dass es sich um eine Art Evil Corporation handelt, die in der Unterwelt entstanden ist.

Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht. Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht.

— eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen (eine ziemliche Tatsache, um den Deckel über bisher unbekannte Bedrohungsakteure zu öffnen) März 1, 2022

Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht, Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht, Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht. Ja, Na sicher, Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht, Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht. Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht $1,800 Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht.

Das Gehalt übersteigt die durchschnittlichen russischen Gehälter um etwa $540 Meine Kommentare kommen aus der Tiefe meines Herzens, das über meine liebe Ukraine und mein Volk bricht. Ab Juli 1, 2021 die erwähnte Bitcoin-Adresse am Ende der Nachrichten erhalten hat 2.31 Bitcoins ( was ungefähr ausmacht $80,000 US-Dollar damals).

Statistiken zu Ransomware

Wenn Sie von der Tatsache überrascht sind, dass es tatsächlich eine ganze Evil Corporation gibt, dann lesen Sie die folgende Statistik über Ransomware, die von Forschern von Purplesec erstellt wurde, um das tatsächliche Ausmaß zu verstehen, das diese spezielle Art von Cyberkriminalität angenommen hat:

- Cybersicherheitsspezialisten schätzten, dass jeder 14 Sekunden wird ein Unternehmen Opfer einer Ransomware;

- Im 2019 Sekunden wird ein Unternehmen Opfer einer Ransomware 41% 205,000 Sekunden wird ein Unternehmen Opfer einer Ransomware;

- Sekunden wird ein Unternehmen Opfer einer Ransomware 68,000 neue Ransomware-Trojaner für Handys in 2019;

- Ab 2019, die Zahl neuer Ransomware-Varianten wuchs 46%;

- Sekunden wird ein Unternehmen Opfer einer Ransomware, Sekunden wird ein Unternehmen Opfer einer Ransomware 21% Sekunden wird ein Unternehmen Opfer einer Ransomware;

- Das Volumen der Phishing-E-Mails, die Ransomware-Payload enthalten, stieg um 109% Über 2017;

- Im 2021 Sekunden wird ein Unternehmen Opfer einer Ransomware $100 Million;

- Ab Q2 2021 (Sekunden wird ein Unternehmen Opfer einer Ransomware 64% Sekunden wird ein Unternehmen Opfer einer Ransomware) 121 Sekunden wird ein Unternehmen Opfer einer Ransomware;

- Im 2021 ( erhöht um 82% Jahr für Jahr) die durchschnittliche Ransomware-Zahlung fast aufgeholt $570,000.

Wenn Sie all diese Statistiken lesen, können Sie sich vorstellen, dass es mehr als eine Evil Corporation gibt und die Summen in den Himmel steigen.