En ny, virkelig usikker kryptokurverminearbejder er blevet opdaget af beskyttelsesforskere. den malware, hedder MicroMiner.exe kan inficere målofre ved hjælp af et udvalg af måder. Hovedidéen bag MicroMiner.exe-minearbejderen er at udnytte cryptocurrency-minearbejderopgaver på de syges computersystemer for at få Monero-tokens til ofre for omkostninger. The outcome of this miner is the raised electricity costs and if you leave it for longer time periods MicroMiner.exe might also damage your computer systems parts.

MicroMiner.exe: distributionssystemer Metoder

Det MicroMiner.exe malware udnytter 2 prominente teknikker, som bruges til at forurene edb-system mål:

- Payload Levering hjælp Prior Infektioner. If an older MicroMiner.exe malware is deployed on the victim systems it can instantly update itself or download and install a newer variation. Dette er muligt gennem den indbyggede opgradering kommando, som opnår lanceringen. Dette gøres ved at forbinde til en bestemt foruddefineret hacker-kontrollerede webserver, der tilvejebringer den Malwarekoden. Den hentet og installere virus vil helt sikkert få navnet på en Windows service og også placeres i den “%systemet% temp” Beliggenhed. Afgørende boliger og operativsystem setup dokumenter ændres for at muliggøre en konsekvent og også tavs infektion.

- Software programmet sårbarhed udnytter. The most current version of the MicroMiner.exe malware have been located to be brought on by the some exploits, almindeligt kendt for at blive udnyttet i de ransomware angreb. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Overgrebene er automatiseret af en hacker-kontrolleret ramme som opsøger hvis porten er åben. Hvis problemet er opfyldt det vil helt sikkert scanne tjenesten samt hente info om det, bestående af enhver version og konfiguration. Ventures og også foretrukne brugernavn og adgangskode blandinger kan gøres. Når gøre brug af udløses versus i fare kode minearbejder vil blive frigivet i tillæg til bagdør. Dette vil helt sikkert give det en dobbelt infektion.

Udover disse tilgange forskellige andre tilgange kan gøres brug af såvel. Minearbejdere kan spredes ved phishing-e-mails, der sendes engros i en SPAM-lignende måde samt afhængige af social engineering teknikker for at puslespillet ofrene til at tro, at de rent faktisk har modtaget en besked fra en legitim løsning eller virksomhed. De virus dokumenter kan være enten lige fastgjort eller anbringes i kroppen materialer i multimedie materiale eller tekstlinks.

De kriminelle kan også oprette ondsindede destinationssider, der kan efterligner leverandør downloade og installere websider, software download portaler og forskellige andre ofte adgang placeringer. Når de bruger sammenlignelige vises domænenavne til ægte adresser samt sikkerhed og sikkerhedscertifikater brugerne kan overtales til at interagere med dem. I nogle tilfælde blot åbne dem kan udløse minearbejder infektion.

Endnu en strategi ville være at udnytte payload udbydere, der kan spredes ved hjælp af disse metoder eller via dokumenter deler netværk, BitTorrent er blot en af de mest fremtrædende dem. Det er ofte bruges til at distribuere både legit softwareprogram og også filer og også pirat indhold. To af en af de mest populære træk udbydere er følgende:

Forskellige andre teknikker, der kan betragtes som de kriminelle omfatter brug af browser flykaprere -harmful plugins, der er lavet egnet med en af de mest populære internet-browsere. De er sendt til de relevante databaser med falske brugerkonti Begejstring og også designer kvalifikationer. I de fleste tilfælde resuméerne kan bestå af skærmbilleder, videoklip samt avancerede oversigter lovende fantastisk funktion forbedringer samt ydeevne optimeringer. Dog ved opsætning adfærd påvirkede webbrowsere vil ændre- brugere vil sikkert opleve, at de vil blive omdirigeret til en hacker-kontrolleret landing page samt deres opsætninger kunne ændres – standard webside, søgemaskine og også nye faner webside.

MicroMiner.exe: Analyse

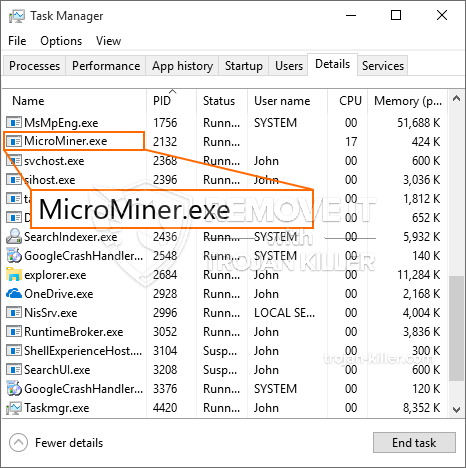

The MicroMiner.exe malware is a traditional case of a cryptocurrency miner which depending on its arrangement can create a variety of dangerous actions. Dets primære mål er at udføre komplekse matematiske job, der helt sikkert vil udnytte de tilgængelige systemressourcer: CPU, GPU, hukommelse og harddisk plads. Den metode, de bruger, er ved at oprette forbindelse til en speciel webserver kaldet minedrift, hvorfra den nødvendige kode downloades og installeres. Så snart blandt opgaverne er downloadet, begynder den med det samme, flere omstændigheder kan køres på en gang. Når en bestemt opgave er afsluttet, vil en helt sikkert blive downloadet og installeret på dens placering, og sløjfen vil helt sikkert fortsætte, indtil computersystemet er slukket, infektionen elimineres, eller der opstår en yderligere lignende lejlighed. Cryptocurrency vil blive belønnet for de kriminelle controllere (hacking gruppe eller en enkelt cyberpunk) direkte til deres budgetter.

En usikker kvalitet ved denne klassificering af malware er, at eksempler som denne kan tage alle systemkilder og næsten gøre offerets computersystem meningsløst, indtil faren faktisk er fuldstændig elimineret. De fleste af dem inkluderer en konsekvent opsætning, der gør dem virkelig svære at eliminere. Disse kommandoer vil helt sikkert foretage justeringer også muligheder, arrangement files and also Windows Registry values that will certainly make the MicroMiner.exe malware begin automatically once the computer is powered on. Adgang til gendannelse af valg af fødevarer og alternativer kan blive blokeret, hvilket giver mange praktiske fjernelsesvejledninger næsten ineffektive.

Denne særlige infektion vil sætte en Windows-løsning for sig selv, fulgt en politik med gennemførte sikkerhed og evaluering sikkerhed ther følgende handlinger rent faktisk er blevet observeret:

. Under minearbejdsprocedurerne kan den tilknyttede malware oprette forbindelse til allerede kørende Windows-tjenester og installerede applikationer fra tredjepart. Ved at gøre det opdager systemadministratorerne muligvis ikke, at ressourcetonnerne kommer fra en separat proces.

| Navn | MicroMiner.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove MicroMiner.exe |

Denne type malwareinfektioner er især effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret således. They are based upon a modular structure enabling the criminal controllers to manage all type of unsafe behavior. Blandt de fremtrædende eksempler er justeringen af registreringsdatabasen i Windows – modifications strings associated by the operating system can trigger severe performance interruptions and also the failure to access Windows solutions. Relying on the range of changes it can also make the computer totally unusable. On the various other hand control of Registry worths belonging to any third-party installed applications can undermine them. Some applications might stop working to introduce entirely while others can unexpectedly quit working.

This specific miner in its present variation is concentrated on extracting the Monero cryptocurrency containing a customized variation of XMRig CPU mining engine. If the campaigns show effective then future variations of the MicroMiner.exe can be released in the future. Da malware udnytter software program sårbarheder til at inficere target værter, det kan være en del af en usikker co-infektion med ransomware og trojanske heste.

Elimination of MicroMiner.exe is highly suggested, because you take the chance of not only a large electricity bill if it is working on your PC, however the miner might also carry out various other undesirable activities on it and even harm your PC completely.

MicroMiner.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove MicroMiner.exe

TRIN 5. MicroMiner.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove MicroMiner.exe

Hvordan undgår din pc fra at blive inficeret med “MicroMiner.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “MicroMiner.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “MicroMiner.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “MicroMiner.exe”.