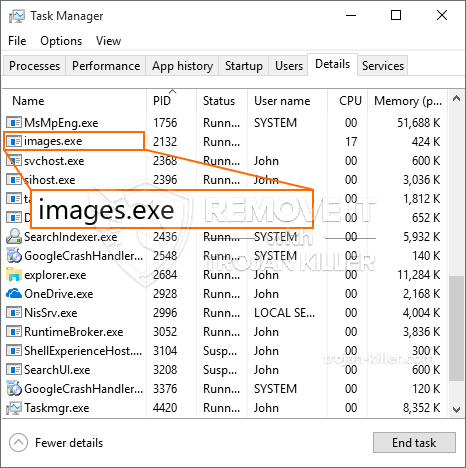

Et helt nyt, ekstremt skadeligt cryptocurrency minearbejder virus er faktisk blevet opdaget af sikkerhed og sikring forskere. den malware, hedder Images.exe kan inficere målramte ved at bruge et udvalg af metoder. Essensen bag Images.exe-minearbejderen er at anvende cryptocurrency-minearbejder på ofres computersystemer for at opnå Monero-symboler til ofre for omkostninger. Resultatet af denne minearbejder er de forhøjede elregninger, og hvis du lader den stå i længere tid, kan Images.exe endda skade dine computers dele.

Images.exe: distributionssystemer Metoder

Det Images.exe malware anvendelser 2 foretrukne fremgangsmåder, som anvendes til at forurene edb-system mål:

- Nyttelast Levering ved hjælp af kendte Infektioner. Hvis en ældre Images.exe malware frigives på de syge systemer, kan den øjeblikkeligt opdatere sig selv eller downloade og installere en nyere version. Dette er muligt via den indbyggede opdatering kommando, som opnår frigivelse. Dette gøres ved at knytte sig til en specifik foruddefineret hacker-styret webserver, som tilbyder malware-koden. Den downloadede infektion vil helt sikkert få navnet på en Windows-tjeneste og også blive placeret i “%systemet% temp” placere. Vigtige hjem såvel som operativsystemets konfigurationsfiler er ændret for at tillade en ubarmhjertig såvel som tavs infektion.

- Software sårbarhed udnytter. Den nyeste variant af Images.exe-malwaren har vist sig at være forårsaget af nogle udnyttelser, bredt forstået for at blive udnyttet i de ransomware angreb. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Angrebene automatiseres af en hacker-kontrolleret struktur, der ser op, hvis porten er åben. Hvis denne betingelse er opfyldt, vil den scanne løsningen samt få information om den, bestående af enhver form for variation samt arrangementsdata. Udnyttelse og populære brugernavn samt adgangskodemix kan muligvis udføres. Når brugen af er modregnet i forhold til den sårbare kode, vil minearbejderen helt sikkert blive frigivet sammen med bagdøren. Dette vil bestemt præsentere en dobbelt infektion.

Ud over disse teknikker kan andre strategier også bruges. Minearbejdere kan spredes ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde og er afhængige af social engineering-teknikker for at forvirre de syge lige til at tro, at de har fået en besked fra en ægte tjeneste eller virksomhed. Virusfilerne kan enten være direkte forbundet eller lægges i kroppens indhold i multimediemateriale eller meddelelsesweblinks.

Forbryderne kan desuden oprette destruktive touchdown-sider, der kan efterligne leverandørens download- og installationssider, websteder til download af software og andre hyppigt tilgåede områder. Når de bruger lignende domæne til legitime adresser samt beskyttelsescertificeringer, kan brugerne blive skubbet til at interagere med dem. I nogle tilfælde bare åbne dem kan udløse minearbejder infektion.

En anden strategi ville helt sikkert være at gøre brug af udbydere af nyttelasttjenester, der kan spredes ved brug af de ovennævnte metoder eller gennem datadelingsnetværk, BitTorrent er blandt en af de mest populære. Det bliver jævnligt brugt til at distribuere både ægte softwareapplikationer og også filer og pirat-webindhold. 2 af en af de mest foretrukne leverandører af transporttjenester er følgende:

Andre teknikker, der kan tænkes på af skurkene inkluderer brug af webbrowser-hijackers -skadelige plugins, som er gjort egnede med en af de mest foretrukne internetbrowsere. De uploades til de relevante arkiver med falske brugerevalueringer og udviklerkvalifikationer. I de fleste tilfælde resuméerne kan bestå af skærmbilleder, videoklip og også indviklede resuméer, der tiltrækker store funktionsforbedringer samt effektivitetsoptimeringer. Ikke desto mindre vil adfærden af de berørte webbrowsere efter afdrag helt sikkert ændre sig- enkeltpersoner vil opdage, at de helt sikkert vil blive omdirigeret til en hacker-styret touchdown-side, og deres opsætninger kan blive ændret – standard startside, søgemaskine samt nye faner webside.

Images.exe: Analyse

Images.exe malware er et traditionelt tilfælde af en cryptocurrency minearbejder, som afhængigt af dens konfiguration kan udløse en lang række skadelige aktiviteter. Dens hovedmål er at udføre indviklede matematiske opgaver, der vil gøre brug af de tilbudte systemkilder: CPU, GPU, hukommelse såvel som harddiskområdet. Metoden de bruger er ved at oprette forbindelse til en unik webserver kaldet mining pool, hvorfra den kaldede kode downloades og installeres. Så hurtigt som en af opgaverne er downloadet, vil den helt sikkert blive startet med det samme, flere omstændigheder kan udføres ved så snart. Når en opgave er færdig, vil en anden blive downloadet i sit område, og også smuthullet vil fortsætte, indtil computersystemet slukkes, infektionen er fjernet, eller der finder en anden sammenlignelig lejlighed sted. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en enkelt cyberpunk) direkte til deres tegnebøger.

En farlig egenskab ved denne kategori af malware er, at eksempler som denne kan tage alle systemressourcer og også praktisk talt gøre målcomputeren meningsløs, indtil faren faktisk er blevet fuldstændig fjernet. Mange af dem inkluderer en vedvarende rate, som gør dem virkelig svære at slippe af med. Disse kommandoer vil helt sikkert foretage ændringer i bootvalg, konfigurationsdokumenter samt Windows Registry-værdier, der vil få Images.exe-malwaren til at starte øjeblikkeligt, så snart computersystemet tændes. Tilgængeligheden til rekreationsmenuer og også alternativer kan være blokeret, hvilket giver flere manuelle fjernelsesoversigter næsten værdiløse.

Denne specifikke infektion vil konfigurationshåndtering en Windows løsning for sig selv, efter den udførte sikkerhedsanalyse er der observeret overholdelse af handlinger:

. Under minedriftsprocedurerne kan den tilsluttede malware oprette forbindelse til aktuelt kørende Windows-løsninger såvel som tredjeparts opsætningsapplikationer. Ved at gøre det opdager systemadministratorerne muligvis ikke, at kildebelastningen stammer fra en anden procedure.

| Navn | Images.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at finde og fjerne Images.exe |

Denne slags malware-infektioner er særligt effektive til at udføre innovative kommandoer, hvis de er konfigureret. De er baseret på en modulær struktur, der tillader de kriminelle kontroller at håndtere alle former for skadelig adfærd. En af de foretrukne tilfælde er justeringen af Windows-registreringsdatabasen – ændringsstrenge forbundet med operativsystemet kan forårsage alvorlige effektivitetsforstyrrelser såvel som manglende evne til at få adgang til Windows-løsninger. Afhængigt af rækken af ændringer kan det også gøre computeren fuldstændig ubrugelig. På den anden side kan justering af registreringsværdier, der kommer fra enhver form for tredjepartsmonterede applikationer, underminere dem. Nogle applikationer frigives muligvis ikke helt, mens andre uventet kan stoppe med at fungere.

Denne særlige minearbejder i sin nuværende version er fokuseret på at udvinde Monero cryptocurrency inklusive en modificeret variation af XMRig CPU minedrift motor. Hvis kampagnerne viser sig at være succesfulde efter det, kan fremtidige varianter af Images.exe introduceres i fremtiden. Da malware udnytter software program susceptabilities at forurene mål værter, det kan være bestanddel af en usikker co-infektion med ransomware og trojanske heste.

Eliminering af Images.exe anbefales stærkt, i betragtning af, at du ikke kun risikerer en kæmpe elregning, hvis den virker på din pc, dog kan minearbejderen også udføre forskellige andre uønskede opgaver på den og endda beskadige din COMPUTER permanent.

Images.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Images.exe

TRIN 5. Images.exe er fjernet!

Video guide: Sådan bruger du GridinSoft Anti-Malware til at fjerne Images.exe

Hvordan undgår din pc fra at blive inficeret med “Images.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Images.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Images.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Images.exe”.