Cybersikkerhedsspecialister advarer brugere om en ny trussel, der dukker op - Borat Rat. Den nye malware viser multifunktionelle kapaciteter af utrolig spøgelse.

Cybersikkerhedsspecialister advarer brugere om en ny trussel, der dukker op - Borat Rat (ROTTE) Cybersikkerhedsspecialister advarer brugere om en ny trussel, der dukker op - Borat Rat.

Cybersikkerhedsspecialister advarer brugere om en ny trussel, der dukker op - Borat Rat, ransomware.

Det er navnet, som malwaren fik efter en sort komedie mockumentary-film “Borat”. Trusselskuespillere satte også billedet af Sacha Baron Cohen som en “Forside” der spillede rollen som Borat i samme navngivne film.

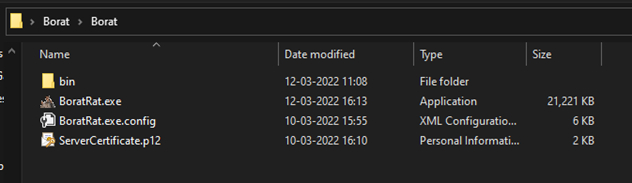

Tekniske detaljer for Borat RAT

Trusselaktører bruger RAT eller Remote Access Trojan til at opnå fjernbetjening og fuld adgang på en brugers system, blandt andet mus og tastaturkontrol,Trusselaktører bruger RAT eller Remote Access Trojan til at opnå fjernbetjening og fuld adgang på en brugers system, blandt andet mus og tastaturkontrol.

Trusselaktører bruger RAT eller Remote Access Trojan til at opnå fjernbetjening og fuld adgang på en brugers system, blandt andet mus og tastaturkontrol, Trusselaktører bruger RAT eller Remote Access Trojan til at opnå fjernbetjening og fuld adgang på en brugers system, blandt andet mus og tastaturkontrol, etc. Trusselaktører bruger RAT eller Remote Access Trojan til at opnå fjernbetjening og fuld adgang på en brugers system, blandt andet mus og tastaturkontrol.

Trusselaktører bruger RAT eller Remote Access Trojan til at opnå fjernbetjening og fuld adgang på en brugers system, blandt andet mus og tastaturkontrol?

Fjernaktiviteter med Borat RAT

For at skræmme og distrahere offeret vil RAT udføre: For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre.

Discord-tokenstyveri

For at skræmme og distrahere offeret vil RAT udføre.

Stjæling af browseroplysninger

For at skræmme og distrahere offeret vil RAT udføre, For at skræmme og distrahere offeret vil RAT udføre,For at skræmme og distrahere offeret vil RAT udføre, Google Chrome, etc.

Udhulningsproces

Ved hjælp af denne RAT-trussel kan aktører bruge en udhulende proces, som betyder indsprøjtning af ondsindet kode i legitime processer.

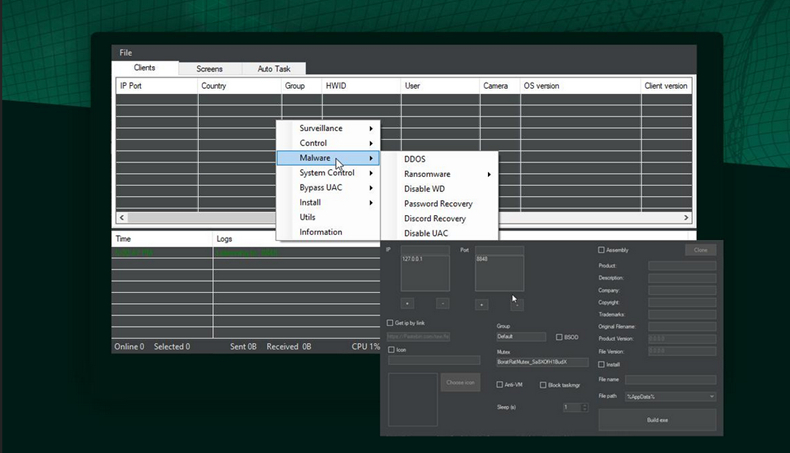

[billedtekst id="vedhæftet fil_56424" align ="aligncenter" width ="790"] Borat RAT Dashboard

Borat RAT DashboardIndsamling af enhedsoplysninger

Borat RAT indsamler også forskellige oplysninger om ofrets maskine, herunder systemmodel, OS-version, OS navn, etc.

Omvendt proxy

Borat RAT giver også angribere mulighed for at skjule deres identitet i kommunikation med de kompromitterede servere. Denne malware har kode, der gør det muligt for den omvendte proxy at udføre RAT-aktiviteter anonymt.

Fjernskrivebord

Malwaren udfører fjernskrivebordet på ofrets maskine. Det giver trusselsaktørerne de nødvendige rettigheder til at kontrollere ofrets tastatur, mus, maskine og fange skærmen. Med kontrol af offerets maskine, trusselsaktører kan udføre eksekvering af en ransomware i den kompromitterede maskine, sletning af filerne.

Webcam og lydoptagelse

Borat RAT kan også prøve at finde et webcam eller en mikrofon, og hvis nogen af disse er til stede, vil den starte den hemmelige optagelse og gemme alt i den udpegede fold.

DDOS

Malwaren har også evnerne til at forstyrre den normale trafik på en målrettet server.

ransomware

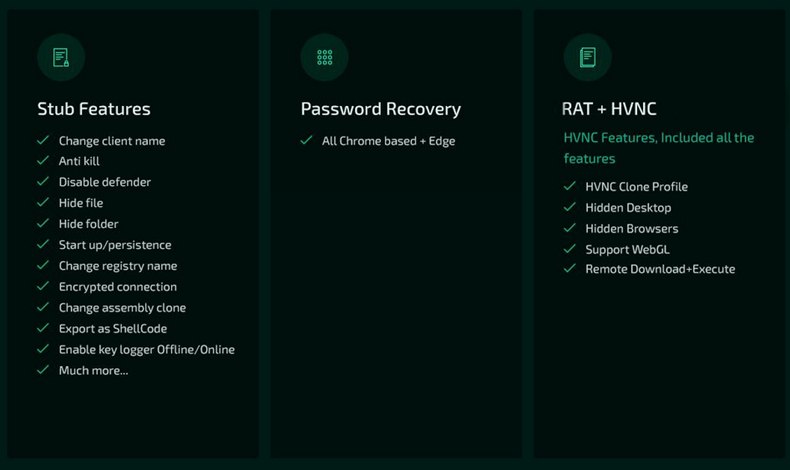

Det interessante faktum for cybersikkerhedsspecialisten er, at denne malware har mulighed for at kryptere ofrets filer og efterfølgende kræve en løsesum. Typisk for løsesumwaren har den også mulighed for at oprette en løsesumseddel på ofrets maskine.

keylogger

Borats modul "keylogger.exe" overvåger og gemmer tastetryk på ofrets maskine. De gemmes derefter i en fil kaldet "Sa8XOfH1BudXLog.txt" til efterfølgende eksfiltrering.

specialister’ anbefalinger

For at hjælpe brugere med at undgå truslen om en nyligt dukket trojaner, har de forberedt adskillige tips til at følge:

- Lav regelmæssige sikkerhedskopier af dine filer, og hold dem offline bedre på et separat netværk;

- Åbn ikke upålidelige vedhæftede filer eller links uden først at kontrollere deres ægthed;

- Brug antivirussoftware på enhver tilsluttet enhed inklusive mobil, bærbar og pc;

- Aktiver de automatiske opdateringer på dine enheder, når det er muligt og praktisk;

- Brug stærke adgangskoder, og aktivér multifaktorautentificering, hvor det er muligt og praktisk;

- Det er bedre ikke at opbevare de vigtige filer på almindelige steder som Mine dokumenter, Desktop.

Hvad er så specielt ved Borat RAT?

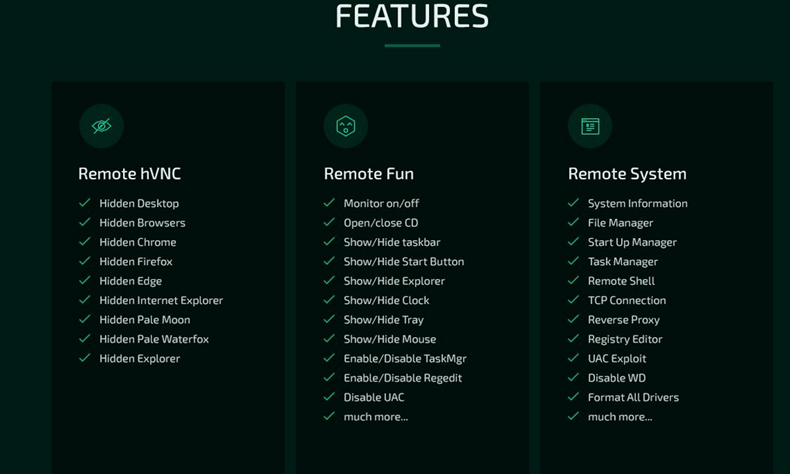

Den friske malware-stamme bortset fra typisk avanceret trojanske funktionalitet har en række moduler, som er i stand til at starte forskellige typer ondsindede aktiviteter. Sammenlignet med dens navnebror fra en film er denne malware ikke "særlig rar" - en af de mest populære slagord fra fiktive Borat.

"Malware-forfattere udvikler i stigende grad funktionssæt og muligheder, der tillader fleksibilitet fra angriberens side,John Bambenek, hovedtrusselsjæger hos Netenrich, en digital it- og sikkerhedsdriftsvirksomhed, skriver ind en e-mail til Threatpost.

I samme e-mail tilføjer forskeren, at han ikke ser den store trussel, der kommer fra dette “Pandora æske” af malware. Han forklarer, at sådanne typer værktøjer normalt bruges af mindre sofistikerede cyberkriminelle eller dem, der udgiver sig for at være en. På nogen måde kan de finde det svært at få succes med ransomware i stor skala. Som en sikkerhedsprofessionel bemærkede, denne malware er muligvis blevet oprettet bare for at tjene penge på de nytilkomne i den cyberkriminelle verden, som bare ikke kender deres veje endnu.

Analytikere vil holde øje med Borat RAT

Cyble Research Team vil fortsætte med at observere RATs handlinger og vil opdatere samfundet om udviklingen af situationen. Borat RAT præsenterer sig selv for at være en unik og potent kombination af Remote Access Trojan, Spyware og Ransomware gør det tredoble truslen mod den kompromitterede maskine. Dens evner til at optage lyd og styre webkameraet, mens den udfører traditionel info-tyveadfærd, beder om at holde et vågent øje med det. For at tilføje her DDOS og ransomware kapaciteter kræver endnu mere opmærksomhed.

Som Jack Mannino, CEO hos nVisium bemærkede, ransomware og DDoS-angreb er en konstant trussel mod organisationerne. Sværhedsgraden af sådanne angreb kan forstærkes af sikkerhedsfejl og fejl i selve softwaren.

Disse angreb er usædvanligt effektive, kan lanceres til en relativt lav pris. Derfor, DDoS- og ransomware-trusler vil fortsat være en vedvarende risiko for organisationer over hele verden. Og denne nye malware-stamme tilføjer bare det stadigt voksende og udviklende cyberkriminelt økosystem.