Secureworks encontrado que os operadores dos Trojan TrickBot parecem ter decidido para enfrentar ataques de swap SIM. Para fazer isso, os operadores TrickBot rouba usuários’ PINs e suas contas nas redes de grandes operadoras de telefonia móvel, incluindo Sprint, T-Mobile e Verizon Wireless.

Eut é enfatizado que TrickBot com a sua funcionalidade não é uma estirpe separada; todas as versões ativas deste Trojan recebeu essas atualizações.Recordando mais que a questão da troca de SIM nos últimos anos tem sido falado e mais frequentemente. A essência de tal esquema fraudulento é que o criminoso assume o controle do cartão SIM e o número de sua vítima (Como uma regra, entrar em contato com os representantes da operadora de telefonia móvel e aplicação de engenharia social, mas outros cenários são possíveis).

como um resultado, o atacante ganha controle total sobre o número da vítima e todos os serviços a que se encontra em anexo (incluindo contas bancárias, e-mail, e muito mais), bem como senhas de uso único, códigos de autenticação de dois fatores, e assim por diante.

“A situação está se deteriorando significativamente devido ao fato de que TrickBot funciona de acordo com o modelo de acesso-as-a-service, Isso é, operadores do trojan permitir que outros grupos de hackers para colocar o malware em computadores infectados com TrickBot. Graças a isto, autores TrickBot já estabeleceram contactos com outros grupos criminosos, e isso pode ser usado para trocar rapidamente ou vender os dados coletados sobre usuários móveis”, – dizem pesquisadores SecureWorks.

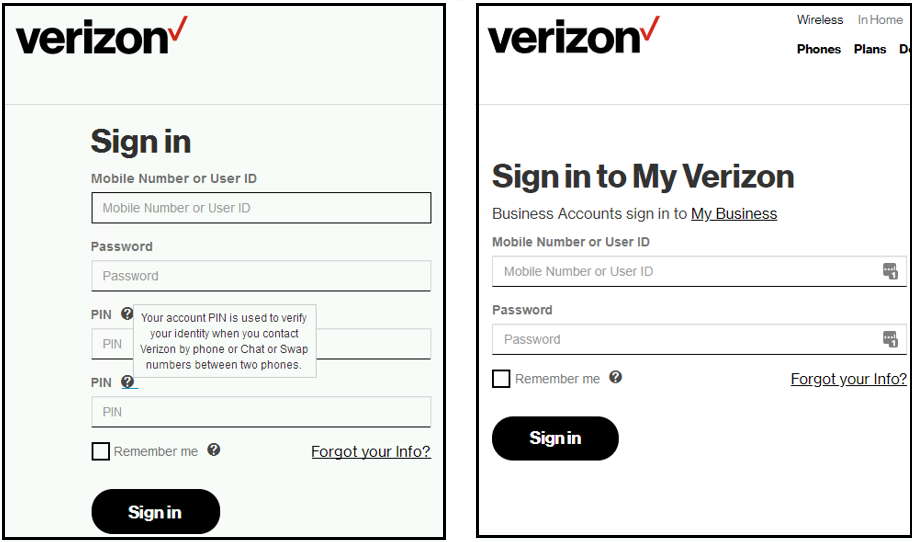

de acordo com pesquisadores, TrickBot começou a interceptar o tráfego para a página de login Verizon Wireless, em agosto 5, 2019, enquanto ele começou a adicionar dois novos campos de PIN para o formulário de login padrão Verizon. Esta modificação é facilmente esquecido, como Verizon geralmente não solicitar um PIN para seu site.

Para T-Mobile e Sprint, para o qual TrickBot começou a interceptar o tráfego de Agosto 12 e agosto 19, tudo parece um pouco diferente. Em vez de adicionar um campo falso separada para introdução de um código PIN, o Trojan adiciona esse campo como uma página separada que aparece depois de um login bem-sucedido, como mostrado abaixo.

Leia também: A nova versão do TrickBot Trojan bancário “arranca” Windows Defender

Pior ainda, hoje TrickBot é uma das ameaças mais ativas. Assim sendo, mesmo que o usuário não se tornar uma vítima de um ataque de swap SIM, ele pode em breve estar infectado com outra coisa, Por exemplo, um mineiro, Malware, roubar senhas de um navegador, ou ransomware.

Mitigação:

pesquisadores SecureWorks recomendam que as organizações utilizam tempo de uma senha baseada em tempo (TOTP) autenticação multi-fator (MFA) em vez de SMS MFA quando possível. similarmente, números de telefone não deve ser usado como opções de redefinição de senha em contas importantes. Permitindo um PIN em contas móveis permanece uma medida anti-fraude prudente que exige um atacante de possuir uma peça adicional de informação sobre a sua vítima.