Não é de admirar que, nos últimos anos, a indústria de ransomware tenha visto um aumento significativo. As pessoas se tornaram imprudentes com a segurança cibernética, ignorando seus princípios básicos. Crooks pegou o presente do destino e o usou para encher suas carteiras. E entre os jogadores mais notáveis neste jogo criminoso, o Grupo de hackers com base na Rússia REvil recebeu mais atenção neste momento.

Quem conseguiu esse tempo no caminho do Revil?

O meio de comunicação americano The Washington Post informou que REvil está online novamente. Em um período relativamente curto, já foi realizado 8 ataques de ransomware. Entre as vítimas estão fabricantes de plásticos e um serviço de assistência jurídica para os pobres. É a primeira atividade desde que o grupo de hackers ficou off-line no verão passado. A atividade deles é a coisa que o presidente americano Joe Biden repetidamente fez um sotaque para o presidente russo Vladimir Putin durante suas conversas.

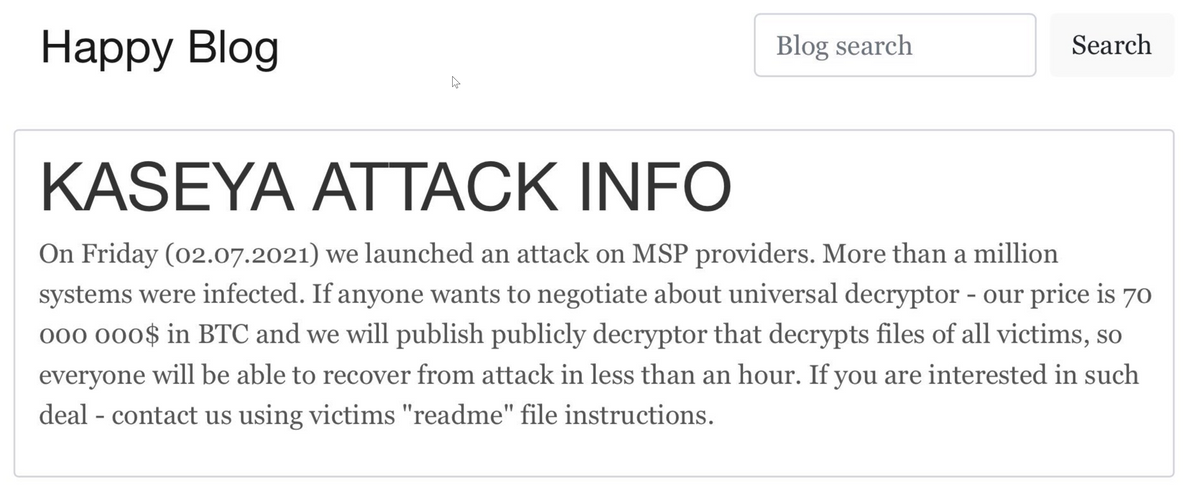

Antes de entrar em um breve hiato neste verão, REvil realizou a sequência de vários ataques bem-sucedidos e malsucedidos. Nos casos que são públicos, Kaseya, a empresa de TI, foi infectado em julho 21. JustTech, empresa de TI de Maryland com 120 funcionários também era o alvo. O maior caso de todos foi a paralisação da operação da maior empresa de carnes do mundo, a JBS. As operações da empresa no Canadá, Austrália e Estados Unidos foram temporariamente fechados.

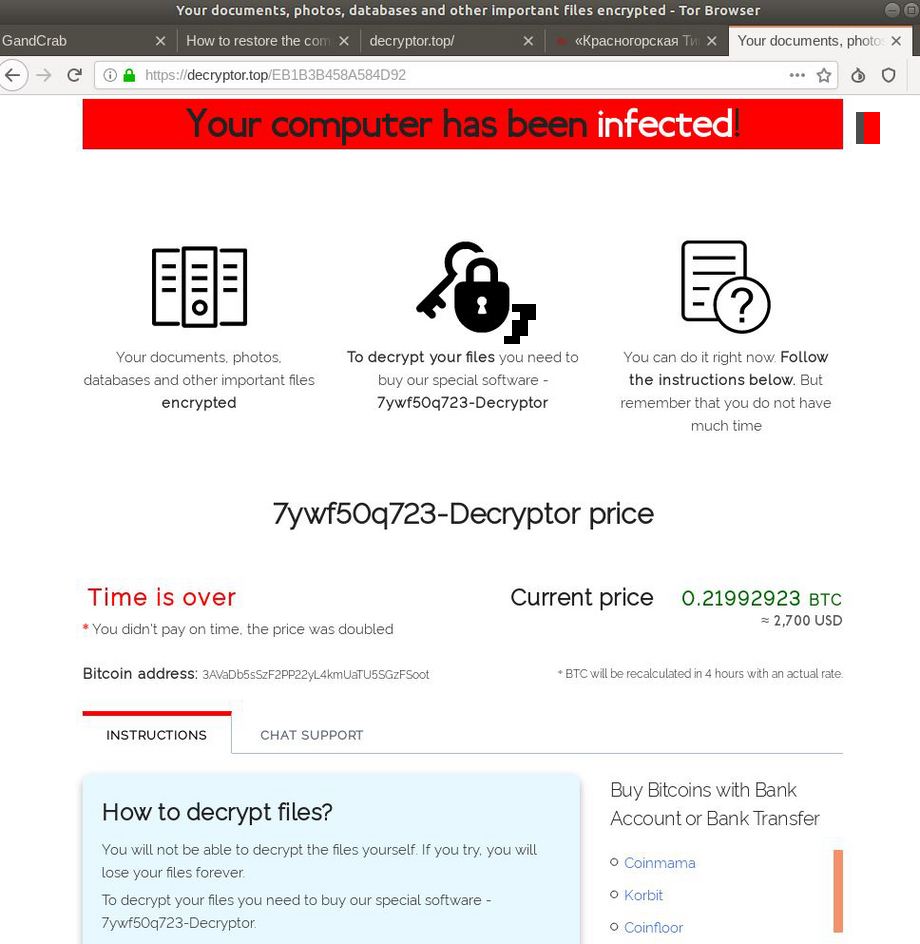

Opções de ransomware REvil

Escolas na Nova Zelândia, Mercearias Coop na Suécia, e pequenas cidades em Maryland foram afetadas pela atividade do grupo de hackers. Além disso, um hospital na Romênia acabou sendo um alvo, mas a administração tinha backups em papel de todos os arquivos dos pacientes. Então eles superaram isso facilmente, apesar do fato de que o ataque foi bem sucedido. Possivelmente, ter uma cópia em papel de todos os seus documentos eletrônicos é uma maneira de esquecer o ransomware. Claro, até que alguém derrame uma xícara de chá sobre ele. Mas além de brincar, a segurança da informação requer métodos de armazenamento muito mais seguros do que os que temos hoje em dia.

Como diz a porta-voz da Coop, Helena Esscher, eles tiveram que fechar sobre 700 de nossas lojas, e demorou seis dias até que todos eles abrissem novamente. O impacto financeiro obtido após o ataque depende de vários fatores, como perda de vendas, Claro, mas também seguros e até que ponto eles cobrem eventos como o que ocorreu. ”

Os resgates do vilão variaram de $45,000 para $5 milhões por dispositivo infectado, com a empresa Kaseya sendo cobrada $70 milhão. Se esta quantia for paga, será um novo recorde do valor do resgate pago que já foi pedido. atualmente, os maiores são pagos pela Acer e Accenture – ambos foram forçados a pagar $50 milhão. O ransomware acabou sendo um problema extremamente sério. É até listado nos planos de ação do atual presidente americano como um dos principais problemas a serem enfrentados.1.

Qual é o problema de todas as discussões?

O Federal Bureau of Investigations também foi colocado no centro das atenções. O Washington Post escreveu que a polícia obteve um descriptografador de chave, mas esperou quase três semanas para não assustar os hackers. o história do bombardeio de Coventry se repete mais uma vez?. O plano era realizar a queda apenas quando a plataforma do REvil ficasse offline. Muitos argumentam que o bureau não deveria ter esperado tanto tempo com a chave de descriptografia. Muitas empresas poderiam ter se recuperado com menos despesas de dinheiro, o bureau compartilhou a chave antes.

“Nós tomamos as decisões como um grupo, não unilateralmente ”. “Estes são complexos…decisões, projetado para criar o máximo impacto, e isso leva tempo para ir contra adversários, onde temos que organizar recursos não apenas em todo o país, mas em todo o mundo,”- Diretor do FBI Christopher A. Wray.