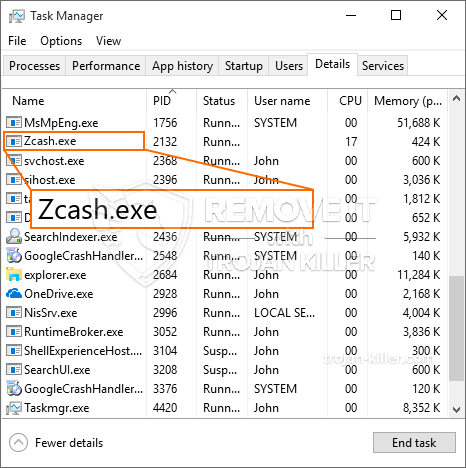

Um novo em folha, extremamente infecção mineiro criptomoeda prejudicial foi detectado por pesquisadores de proteção. o malware, chamado Zcash.exe pode contaminar sofredores alvo utilizando uma variedade de métodos. A essência por trás do minerador Zcash.exe é empregar tarefas de minerador de criptomoedas nos computadores dos sofredores, a fim de adquirir símbolos Monero a um custo alvo. The outcome of this miner is the raised power costs and if you leave it for longer periods of time Zcash.exe may even harm your computer systems parts.

Zcash.exe: Métodos de distribuição

o Zcash.exe malwares faz uso de 2 métodos populares que são feitos uso de contaminar alvos de sistema de computador:

- Payload Entrega via Infecções anteriores. If an older Zcash.exe malware is released on the target systems it can instantly upgrade itself or download a more recent variation. Isso é possível por meio do comando interno de atualização que recebe o lançamento. Isto é feito através da ligação a um servidor controlado por hackers predefinido especial que fornece o código de malware. The downloaded and install virus will get the name of a Windows solution and also be positioned in the “%% Temp sistema” localização. Vital properties and also running system setup documents are altered in order to allow a consistent as well as quiet infection.

- Exploração de vulnerabilidades de software. The latest variation of the Zcash.exe malware have actually been found to be triggered by the some exploits, amplamente reconhecida para ser usada nas greves ransomware. As infecções são feitas por alvo serviços abertos através da porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que olha para cima se a porta é aberta. If this problem is satisfied it will certainly scan the solution and also obtain information regarding it, consisting of any version and setup data. Exploits, bem como nome de usuário preferencial e também combinações de senha podem ser feitas. When the make use of is set off against the prone code the miner will be released in addition to the backdoor. Isso certamente vai apresentar a uma infecção dupla.

Aside from these approaches other methods can be utilized too. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like fashion as well as depend on social engineering techniques in order to puzzle the targets into believing that they have obtained a message from a reputable solution or firm. The infection documents can be either directly connected or placed in the body components in multimedia material or message links.

The lawbreakers can likewise develop harmful touchdown web pages that can pose supplier download web pages, software program download websites and other frequently accessed locations. When they utilize similar sounding domain names to legitimate addresses and also protection certifications the individuals may be pushed right into connecting with them. Em alguns casos simplesmente abri-los pode ativar a infecção mineiro.

An additional approach would be to use haul service providers that can be spread out making use of the above-mentioned approaches or through data sharing networks, BitTorrent é apenas um de uma das mais populares. It is often used to distribute both legitimate software and files and pirate material. 2 de um dos mais prestadores de serviços de destaque de carga útil são os seguintes:

Various other approaches that can be taken into consideration by the lawbreakers include the use of web browser hijackers -unsafe plugins which are made compatible with one of the most popular web internet browsers. They are posted to the relevant databases with fake user testimonials and also designer credentials. Muitas vezes as descrições pode consistir de screenshots, video clips and also sophisticated descriptions promising great feature enhancements and also efficiency optimizations. No entanto após a instalação das ações dos navegadores de internet impactados vai certamente transformar- individuals will certainly locate that they will be redirected to a hacker-controlled touchdown page and also their settings may be changed – a página inicial padrão, motor de pesquisa e também nova página tabs.

Zcash.exe: Análise

The Zcash.exe malware is a traditional situation of a cryptocurrency miner which depending on its arrangement can cause a wide range of harmful activities. Its main objective is to carry out complicated mathematical tasks that will take advantage of the offered system resources: CPU, GPU, memória, bem como sala de disco rígido. The means they function is by connecting to a special web server called mining pool from where the called for code is downloaded. Tão rapidamente como entre as tarefas é baixado será iniciado simultaneamente, várias circunstâncias pode ser executado de uma só vez. When an offered job is completed another one will certainly be downloaded and install in its place as well as the loophole will certainly proceed till the computer system is powered off, a infecção é removido ou de outra ocasião semelhante ocorre. Criptomoeda certamente será compensada para os controladores criminais (Hacker equipe ou um único cyberpunk) direto para suas carteiras.

An unsafe attribute of this classification of malware is that samples such as this one can take all system resources and virtually make the target computer unusable up until the hazard has actually been totally eliminated. A lot of them feature a persistent installation which makes them truly difficult to get rid of. Estes comandos certamente vai fazer ajustes também opções, setup data and Windows Registry values that will make the Zcash.exe malware start instantly as soon as the computer system is powered on. Access to recuperation menus and choices may be obstructed which renders numerous manual elimination guides virtually useless.

Esta infecção particular configuração de um serviço do Windows por si mesmo, following the carried out security evaluation ther complying with activities have been observed:

. Durante as operações do minerador, o malware vinculado pode se conectar a serviços do Windows já em execução e também a aplicativos montados por terceiros. By doing so the system managers might not discover that the resource lots originates from a different procedure.

| Nome | Zcash.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Zcash.exe |

Estes tipos de infecções por malware são especificamente eficaz em realizar comandos inovadores, se configurado para. Eles são baseados em uma estrutura modular que permite aos controladores criminais coordenar todo tipo de hábitos prejudiciais. Entre os exemplos populares é o ajuste do Registro do Windows – as seqüências de ajustes conectadas pelo sistema operacional podem desencadear graves distúrbios de eficiência e também a incapacidade de acessar as soluções do Windows. Dependendo da extensão das mudanças ele também pode fazer o sistema de computador totalmente inútil. Por outro lado, a manipulação do registro, pertencente a qualquer tipo de aplicativos de configuração de terceiros, pode sabotá-los. Alguns aplicativos podem não funcionar completamente, enquanto outros podem parar repentinamente de funcionar..

Esse certo minerador, em sua variação existente, está focado na extração da criptomoeda Monero, incluindo uma versão modificada do mecanismo de mineração de CPU XMRig. If the campaigns show successful after that future versions of the Zcash.exe can be launched in the future. Como o malware faz uso de programa de software susceptabilities para infectar hosts de destino, pode ser parte de uma co-infecção inseguro com ransomware e Trojans.

Elimination of Zcash.exe is highly advised, dado que você corre o risco de não apenas grandes custos de energia elétrica, se estiver trabalhando no seu PC, no entanto, o mineiro também pode executar várias outras atividades indesejáveis e também danificar completamente o seu COMPUTADOR..

Zcash.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Zcash.exe

Degrau 5. Zcash.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Zcash.exe

Como evitar que o seu PC seja infectado novamente com “Zcash.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Zcash.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Zcash.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Zcash.exe”.