Um novo, vírus criptomoeda muito inseguro foi detectado por pesquisadores de segurança. o malware, chamado WUDHostServices.exe pode infectar sofredores alvo utilizando uma variedade de métodos. A essência por trás do minerador WUDHostServices.exe é empregar tarefas de minerador de criptomoeda nos sistemas de computador dos sofredores, a fim de obter símbolos Monero com custo de destino. The end result of this miner is the elevated electrical energy bills and if you leave it for longer amount of times WUDHostServices.exe might even damage your computer systems components.

WUDHostServices.exe: Métodos de distribuição

o WUDHostServices.exe utiliza de malware 2 abordagens proeminentes que são feitos uso de contaminar alvos de computador:

- Payload Entrega via Infecções anteriores. If an older WUDHostServices.exe malware is deployed on the victim systems it can immediately upgrade itself or download a newer variation. Isso é possível por meio do comando de atualização integrado que adquire o lançamento. Isto é feito, anexando a um determinado servidor web controlado por hackers predefinida que oferece o código de malware. O vírus baixado e instalado certamente obterá o nome de uma solução Windows e será colocado no “%% Temp sistema” Lugar, colocar. Casas vitais e dados de organização do sistema operacional são alterados para permitir uma infecção persistente e silenciosa.

- Exploração de vulnerabilidades de software. The most recent version of the WUDHostServices.exe malware have actually been located to be triggered by the some exploits, amplamente entendida para ser utilizado nos ataques ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. Se esta condição for cumprida, certamente irá verificar o serviço, bem como recuperar detalhes a respeito, incluindo qualquer versão e informações de configuração. Podem ser feitas explorações e combinações de nomes de usuário e senhas importantes. Quando o uso for feito contra o código de risco, o mineiro certamente será implantado além do backdoor. Isso certamente vai oferecer a uma dupla infecção.

Além dessas técnicas, outras abordagens também podem ser utilizadas.. Os mineiros podem ser distribuídos por e-mails de phishing que são enviados em massa de uma forma semelhante a SPAM e dependem de truques de design social para fazer com que os alvos pensem que realmente receberam uma mensagem de uma solução ou empresa confiável. Os dados de infecção podem ser conectados diretamente ou colocados nos materiais do corpo em conteúdo multimídia ou links de texto.

Os criminosos também podem criar páginas da web de destino prejudiciais que podem se passar por páginas de download de fornecedores, sites de download de programas de software, bem como outras áreas acessadas regularmente. Quando eles usam um domínio que parece semelhante para endereços legítimos e certificações de segurança, os usuários podem ser coagidos a interagir com eles. Às vezes, simplesmente abri-los pode ativar a infecção mineiro.

Uma abordagem adicional certamente seria usar transportadores que podem ser espalhados usando as abordagens acima mencionadas ou usando redes de compartilhamento de documentos, BitTorrent é um dos um dos mais preferidos. É frequentemente utilizado para distribuir software legítimo, bem como documentos e também material pirata. 2 de um dos provedores de carga útil mais populares são os seguintes:

Várias outras abordagens que podem ser pensadas pelos infratores incluem o uso de sequestradores de navegador da web - plug-ins perigosos que são adequados para um dos navegadores da web mais populares. Eles são enviados para os bancos de dados relevantes com avaliações de clientes falsas e também credenciais de programador. Em muitos casos, os resumos podem consistir de screenshots, videoclipes e resumos sofisticados que prometem melhorias fantásticas de atributos e otimizações de eficiência. No entanto, após a instalação, o comportamento dos navegadores afetados será alterado- os clientes descobrirão que certamente serão redirecionados para uma página de destino controlada por hacker e suas configurações podem ser alteradas – a página web padrão, motor de pesquisa online e nova página guias web.

WUDHostServices.exe: Análise

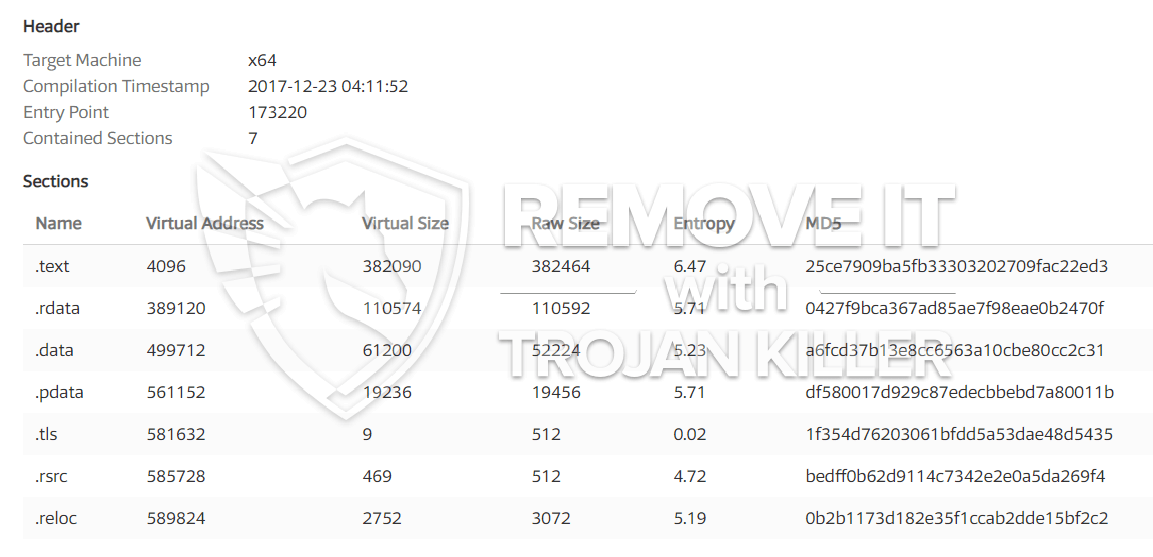

The WUDHostServices.exe malware is a classic case of a cryptocurrency miner which depending upon its configuration can cause a wide array of hazardous activities. Seu objetivo principal é realizar trabalhos matemáticos complexos que aproveitarão ao máximo as fontes de sistema oferecidas: CPU, GPU, memória e também espaço no disco rígido. O meio pelo qual funcionam é vinculando-se a um servidor web especial chamado piscina de mineração, onde o código chamado é baixado. Assim que uma das tarefas é baixado ele vai ser iniciado ao mesmo tempo, inúmeros casos pode ser executado em quando. Quando uma tarefa oferecida é concluída, mais uma será baixada e instalada em seu lugar e também a brecha certamente continuará até que o sistema do computador seja desligado, a infecção é eliminada ou ocorre outra ocasião semelhante. Criptomoeda certamente será compensada para os controladores criminais (grupo pirataria ou um único hackers) diretamente para os seus orçamentos.

Uma característica insegura desta classificação de malware é que amostras semelhantes a esta podem pegar todas as fontes do sistema e também tornar praticamente inútil o sistema do computador da vítima até que o perigo seja totalmente eliminado. A maioria deles inclui uma parcela persistente que os torna realmente difíceis de se livrar. Estes comandos certamente vai fazer modificações também opções, setup files as well as Windows Registry values that will make the WUDHostServices.exe malware beginning instantly when the computer system is powered on. A acessibilidade aos menus de cura e também às opções pode ser bloqueada, o que torna várias visões gerais de remoção manual quase inúteis.

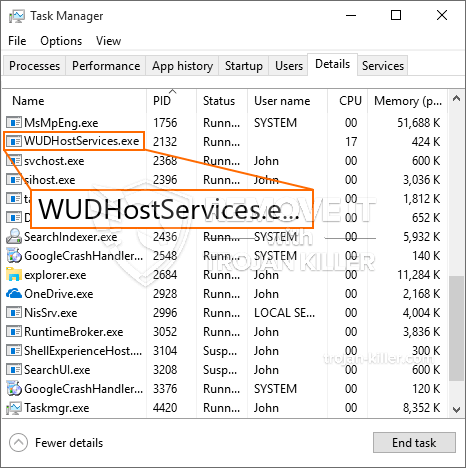

Esta infecção específica certamente configuração um serviço do Windows por si mesmo, em conformidade com a análise de segurança conduzida, as seguintes atividades foram realmente observadas:

. Durante as operações do minerador, o malware conectado pode se conectar a soluções do Windows em execução e aplicativos de terceiros instalados. Ao fazer isso, os gerentes de sistema podem não ver que a carga de origem se origina de um processo diferente.

| Nome | WUDHostServices.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove WUDHostServices.exe |

id =”82697″ alinhar =”aligncenter” largura =”600″] WUDHostServices.exe

WUDHostServices.exe

Esse tipo de infecção por malware é especificamente eficiente na execução de comandos avançados, se configurado para. They are based on a modular framework permitting the criminal controllers to orchestrate all type of unsafe actions. Entre os exemplos preferidos é o ajustamento do registo do Windows – modifications strings connected by the operating system can cause major efficiency interruptions as well as the lack of ability to accessibility Windows services. Dependendo da extensão dos ajustes, também pode tornar o sistema do computador completamente inútil. On the various other hand control of Registry values coming from any third-party set up applications can sabotage them. Alguns aplicativos podem parar de trabalhar para lançar completamente, enquanto outros podem, de repente parar de trabalhar.

This particular miner in its existing variation is focused on mining the Monero cryptocurrency consisting of a changed variation of XMRig CPU mining engine. If the projects verify effective then future versions of the WUDHostServices.exe can be introduced in the future. Como o malware utiliza susceptabilities programa de software para infectar hosts de destino, ele pode ser componente de uma co-infecção perigosa com ransomware e Trojans.

Elimination of WUDHostServices.exe is highly advised, given that you take the chance of not only a big electrical energy bill if it is working on your COMPUTER, yet the miner might also perform other unwanted tasks on it and also damage your PC permanently.

WUDHostServices.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove WUDHostServices.exe

Degrau 5. WUDHostServices.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove WUDHostServices.exe

Como evitar que o seu PC seja infectado novamente com “WUDHostServices.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “WUDHostServices.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “WUDHostServices.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “WUDHostServices.exe”.