Um novo, realmente infecção inseguro criptomoeda mineiro realmente foi descoberto por pesquisadores de proteção. o malware, chamado Uninstall.exe pode infectar sofredores alvo utilizando uma variedade de meios. O principal ponto por trás do minerador Uninstall.exe é utilizar as atividades do minerador de criptomoedas nos sistemas de computador das vítimas para obter símbolos Monero ao custo de quem sofre. The result of this miner is the raised power bills and if you leave it for longer time periods Uninstall.exe might also damage your computers elements.

Uninstall.exe: Métodos de distribuição

o Uninstall.exe malware uses two prominent methods which are used to contaminate computer targets:

- Payload Entrega usando Infecções anteriores. If an older Uninstall.exe malware is deployed on the sufferer systems it can immediately upgrade itself or download and install a more recent version. This is feasible using the integrated upgrade command which obtains the release. Isso é feito anexando a um servidor específico controlado por hacker predefinido que fornece o código de malware. O vírus baixado e instalar irá adquirir o nome de um serviço do Windows e também ser colocado na “%% Temp sistema” localização. Crucial residential properties and also operating system arrangement files are altered in order to allow a persistent and also silent infection.

- Software exploração de vulnerabilidades Programa. The most recent variation of the Uninstall.exe malware have actually been discovered to be brought on by the some ventures, notoriamente entendido para ser utilizado nos ataques ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os ataques são automatizados por um quadro controlado por hackers que procura se a porta está aberta. If this condition is fulfilled it will certainly scan the service as well as fetch details regarding it, constituído por qualquer tipo de variação e também informações arranjo. Ventures, bem como nome de usuário preferido, bem como misturas de senha pode ser feito. When the make use of is activated versus the at risk code the miner will certainly be released along with the backdoor. Isso certamente vai apresentar a uma dupla infecção.

Apart from these approaches various other strategies can be made use of too. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like fashion and depend upon social engineering methods in order to confuse the targets right into thinking that they have actually received a message from a legitimate solution or company. The virus files can be either directly connected or put in the body contents in multimedia content or text links.

The lawbreakers can also develop harmful landing web pages that can pose supplier download pages, sites de download de software e outras áreas acessadas regularmente. When they use comparable appearing domain names to legitimate addresses and safety and security certificates the users might be coerced into connecting with them. Em alguns casos simplesmente abri-los pode desencadear a infecção mineiro.

Another method would certainly be to utilize payload service providers that can be spread utilizing those techniques or through documents sharing networks, BitTorrent é apenas um dos mais preferidos. It is regularly utilized to disperse both legitimate software program and also data and also pirate content. Dois de um dos transportadores de carga útil mais proeminentes são os seguintes:

Various other techniques that can be considered by the crooks include the use of browser hijackers -hazardous plugins which are made compatible with the most preferred internet browsers. They are uploaded to the appropriate databases with phony user evaluations as well as developer credentials. Em muitos casos, os resumos pode consistir de screenshots, video clips and intricate descriptions appealing excellent attribute improvements and efficiency optimizations. Nonetheless upon installation the habits of the influenced browsers will transform- users will discover that they will certainly be redirected to a hacker-controlled touchdown page and also their setups may be changed – a página web padrão, motor de pesquisa e nova página tabs.

Uninstall.exe: Análise

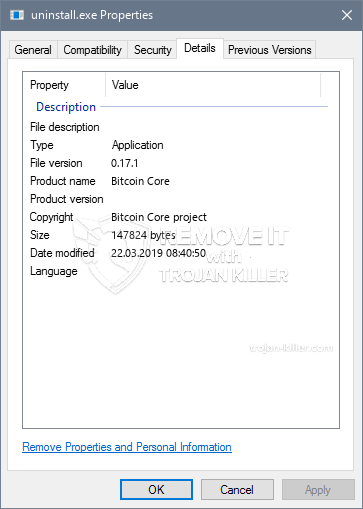

The Uninstall.exe malware is a timeless instance of a cryptocurrency miner which depending upon its setup can trigger a wide variety of unsafe actions. Seu principal objetivo é realizar tarefas matemáticas intrincadas que aproveitarão as fontes disponíveis do sistema: CPU, GPU, memória e espaço no disco rígido. O meio pelo qual eles funcionam é conectando-se a um servidor da Web exclusivo chamado piscina de mineração, onde o código necessário é baixado e instalado. Tão rapidamente como um dos trabalhos é descarregado será iniciada de imediato, inúmeras circunstâncias podem ser executados ao mesmo tempo. Quando uma tarefa oferecida for concluída, outra certamente será baixada em sua área e a brecha continuará até que o sistema do computador seja desligado, a infecção é removida ou um evento semelhante adicional ocorre. Criptomoeda serão compensados aos controladores criminais (Hacker equipe ou um hacker solitário) diretamente para seus bolsos.

Um atributo inseguro deste grupo de malware é que exemplos como este podem pegar todas as fontes do sistema, bem como quase tornar o computador de destino inutilizável até que o perigo tenha sido totalmente eliminado. Muitos deles incluem uma instalação consistente que os torna realmente difíceis de remover. Estes comandos fará mudanças para arrancar escolhas, configuration data as well as Windows Registry values that will certainly make the Uninstall.exe malware start automatically when the computer system is powered on. O acesso aos menus de recuperação e também às opções pode ser obstruído, o que torna quase ineficazes várias visões gerais de remoção manual.

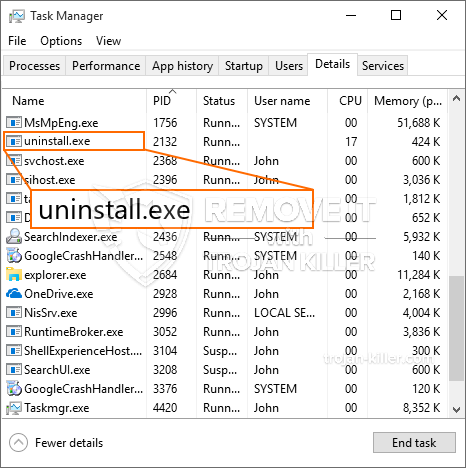

Esta determinada infecção vai configuração um serviço do Windows por si mesmo, após a análise de segurança realizada, as seguintes ações foram realmente observadas:

Durante os procedimentos de mineração, o malware conectado pode se conectar a soluções do Windows em execução no momento e também a aplicativos montados por terceiros. Ao fazer isso, os gerentes do sistema podem não observar que os lotes de origem se originam de um processo separado.

| Nome | Uninstall.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Uninstall.exe |

These type of malware infections are particularly efficient at carrying out advanced commands if set up so. They are based upon a modular structure permitting the criminal controllers to manage all kinds of dangerous habits. Um dos exemplos populares é a modificação do Registro do Windows – alterations strings related by the operating system can trigger serious performance disruptions and also the lack of ability to access Windows solutions. Depending on the extent of modifications it can likewise make the computer system entirely pointless. On the various other hand control of Registry values coming from any third-party installed applications can undermine them. Some applications may stop working to release entirely while others can suddenly stop working.

This specific miner in its existing version is focused on extracting the Monero cryptocurrency consisting of a modified variation of XMRig CPU mining engine. If the campaigns show successful after that future versions of the Uninstall.exe can be released in the future. Como o malware utiliza susceptabilities programa de software para contaminar anfitriões alvo, ele pode ser componente de uma co-infecção prejudicial com ransomware, bem como Trojans.

Removal of Uninstall.exe is highly suggested, given that you take the chance of not just a huge electrical power expense if it is working on your COMPUTER, however the miner may additionally perform various other undesirable activities on it and even damage your COMPUTER permanently.

Uninstall.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Uninstall.exe

Degrau 5. Uninstall.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Uninstall.exe

Como evitar que o seu PC seja infectado novamente com “Uninstall.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Uninstall.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Uninstall.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Uninstall.exe”.