Um novo em folha, vírus criptomoeda mineiro realmente prejudicial foi identificado por pesquisadores de segurança e proteção. o malware, chamado Systems.exe pode infectar vítimas de destino usando uma variedade de meios. A essência por trás do minerador Systems.exe é empregar tarefas de minerador de criptomoeda nos sistemas de computador dos alvos, a fim de obter tokens Monero nas despesas das vítimas. The result of this miner is the elevated electricity bills as well as if you leave it for longer time periods Systems.exe may also harm your computers elements.

Systems.exe: Métodos de distribuição

o Systems.exe malwares utiliza duas técnicas importantes que são feitas uso de infectar alvos de computador:

- Payload Entrega usando Infecções anteriores. If an older Systems.exe malware is released on the victim systems it can immediately update itself or download and install a newer version. Isto é possível através do comando de atualização integrado que recebe o lançamento. Isto é feito através da ligação a um servidor web específico pré-definido controlado por hackers que fornece o código de malware. O vírus baixado e instalar obterá o nome de um serviço do Windows e também ser colocado na “%% Temp sistema” Lugar, colocar. propriedades residenciais ou comerciais importantes e dados de configuração do sistema que operam também são alterados, a fim de permitir uma infecção consistente e também silenciosa.

- Software exploração de vulnerabilidades de aplicativos. The most recent variation of the Systems.exe malware have actually been discovered to be caused by the some ventures, popularmente entendido por ser feito uso de nas greves ransomware. As infecções são feitas por alvo serviços abertos usando a porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. Se esta condição for satisfeita ele irá verificar a solução e obter informações sobre ele, que consiste de qualquer variação, bem como dados de arranjo. Ventures e nome de usuário também preferiu bem como combinações de senha pode ser feito. Quando a exploração é activada contra o código vulnerável o mineiro vai certamente ser implantado em adição a porta das traseiras. Isso certamente vai oferecer a uma infecção dupla.

Além dessas técnicas de outras estratégias podem ser usadas também. Mineiros podem ser distribuídos por phishing e-mails que são enviados para fora atacado em um SPAM-como moda, bem como dependem de métodos de projeto sociais a fim de confundir os doentes a pensar que eles têm realmente chegado uma mensagem de um serviço de boa reputação ou empresa. Os documentos de vírus podem ser quer ligados directamente ou colocado no conteúdo do corpo em multimédia materiais ou links de texto.

Os malfeitores da mesma forma pode desenvolver maliciosos páginas pouso web que podem representar fornecedor de download de páginas web, portais de download de aplicativos de software, bem como várias outras áreas regularmente acessados. Quando eles utilizam domínio aparente comparáveis aos endereços legítimos e certificados de segurança dos usuários pode ser persuadido a interagir com eles. Em muitos casos, apenas abri-los pode ativar a infecção mineiro.

Um método mais seria certamente fazer uso de provedores de serviços de transporte que pode ser transmitida utilizando as abordagens acima mencionadas ou por meio de documentos que compartilham redes, BitTorrent está entre um dos mais preferidos. Ele é regularmente usado para distribuir tanto aplicação de software genuíno e arquivos, bem como material pirata. 2 dos transportadores curso mais preferidos são os seguintes:

Várias outras abordagens que podem ser considerados pelos criminosos incluem o uso de seqüestradores de navegador plugins -harmful que são feitas compatível com um dos maioria dos navegadores preferidos. Eles são publicados aos repositórios apropriados com avaliações de usuários falso e qualificações programador. Em muitos casos, as descrições podem consistir de screenshots, vídeos e também descrições sofisticados atraentes grandes melhorias de funcionalidades e otimizações de desempenho. No entanto após a instalação dos hábitos dos navegadores afetados vai mudar- clientes certamente vai achar que eles vão certamente ser redirecionado para uma página de aterrissagem controlada por hackers e suas configurações podem ser alteradas – a página inicial padrão, motor de busca na internet e também a página web novas guias.

Systems.exe: Análise

The Systems.exe malware is a traditional case of a cryptocurrency miner which depending upon its setup can create a variety of unsafe activities. Its main objective is to execute complex mathematical tasks that will certainly take advantage of the available system sources: CPU, GPU, memória, bem como área de disco rígido. The means they operate is by connecting to a special server called mining swimming pool where the needed code is downloaded and install. Assim que um dos trabalhos é descarregado será iniciada ao mesmo tempo, inúmeros casos pode ser executado em tão logo. When a provided job is finished an additional one will certainly be downloaded in its area and the loop will continue up until the computer is powered off, a infecção é removido ou um evento semelhante adicional acontece. Criptomoeda certamente será compensada para os controladores criminais (Hacker equipe ou um hacker solitário) direto para suas carteiras.

A hazardous characteristic of this category of malware is that examples such as this one can take all system sources as well as virtually make the sufferer computer unusable until the threat has been completely eliminated. The majority of them include a relentless setup which makes them actually difficult to eliminate. Estes comandos certamente vai fazer alterações para arrancar escolhas, configuration files as well as Windows Registry values that will certainly make the Systems.exe malware begin immediately when the computer system is powered on. Accessibility to recuperation menus and options might be blocked which renders many hands-on elimination overviews practically ineffective.

Esta infecção particular configuração de um serviço do Windows por si mesmo, adhering to the conducted security analysis ther complying with actions have actually been observed:

. Além disso, as infecções por Trojan são uma das maneiras mais importantes de liberar vários outros perigos de malware. By doing so the system managers might not discover that the source load comes from a different process.

| Nome | Systems.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Systems.exe |

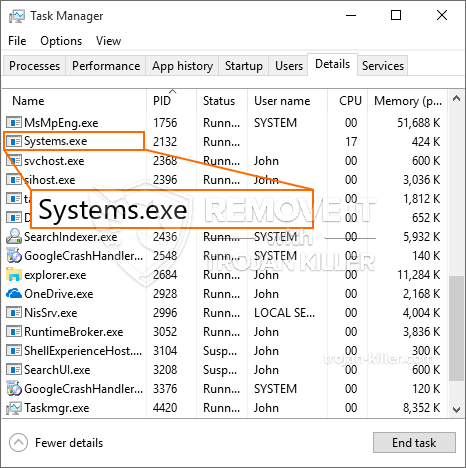

id =”82066″ alinhar =”aligncenter” largura =”600″] Systems.exe

Systems.exe

These kind of malware infections are particularly effective at accomplishing innovative commands if set up so. They are based upon a modular framework permitting the criminal controllers to manage all type of harmful behavior. Um dos exemplos preferidos é a modificação do Registro do Windows – modifications strings related by the os can create significant performance interruptions and also the failure to accessibility Windows solutions. Depending upon the scope of adjustments it can likewise make the computer entirely unusable. On the various other hand control of Registry values coming from any third-party mounted applications can undermine them. Alguns aplicativos podem deixar de liberar completamente, enquanto outros podem, de repente parar de trabalhar.

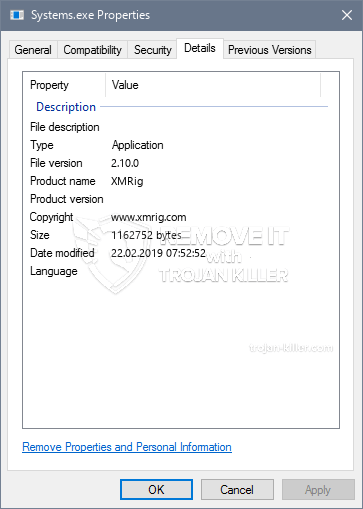

This specific miner in its current variation is focused on extracting the Monero cryptocurrency containing a changed variation of XMRig CPU mining engine. If the projects verify successful then future variations of the Systems.exe can be launched in the future. Como o malware faz uso de programa de software susceptabilities para infectar hosts de destino, ele pode ser componente de uma co-infecção prejudicial com ransomware e Trojans.

Elimination of Systems.exe is highly recommended, since you risk not only a large power bill if it is working on your PC, but the miner may likewise perform other unwanted tasks on it and also damage your PC permanently.

Systems.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Systems.exe

Degrau 5. Systems.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Systems.exe

Como evitar que o seu PC seja infectado novamente com “Systems.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Systems.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Systems.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Systems.exe”.