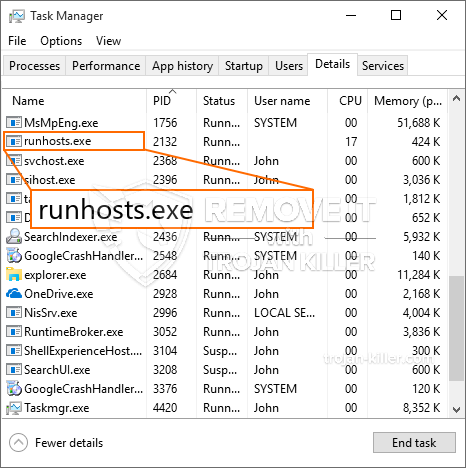

Um novo, extremamente infecção inseguro criptomoeda mineiro realmente foi descoberto por pesquisadores de segurança e proteção. o malware, chamado Runhosts.exe pode infectar vítimas de destino usando uma seleção de formas. A ideia principal por trás do minerador Runhosts.exe é usar tarefas de minerador de criptomoeda nos sistemas de computador dos sofredores, a fim de adquirir símbolos Monero às custas dos alvos. The result of this miner is the raised electrical energy expenses and also if you leave it for longer periods of time Runhosts.exe may also harm your computers components.

Runhosts.exe: Métodos de distribuição

o Runhosts.exe utiliza de malware 2 abordagens preferidas que são feitos uso de contaminar alvos de computador:

- Payload entrega por meio de infecções anteriores. If an older Runhosts.exe malware is deployed on the target systems it can immediately update itself or download and install a newer variation. Isso é viável usando o comando de atualização integrado que obtém o lançamento. Isto é feito através da ligação a um determinado servidor controlado por hackers predefinido que fornece o código de malware. O vírus baixado e instalado receberá o nome de um serviço do Windows, bem como será colocado no “%% Temp sistema” localização. Propriedades residenciais essenciais e arquivos de configuração do sistema em execução são alterados para permitir uma infecção implacável e silenciosa.

- Software exploração de vulnerabilidades Programa. The most recent version of the Runhosts.exe malware have actually been discovered to be caused by the some exploits, notoriamente reconhecido por ser utilizada nos ataques ransomware. As infecções são feitas por alvo serviços abertos através da porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. Se este problema for encontrado, certamente irá verificar o serviço e obter informações a respeito, consistindo em qualquer tipo de versão e também informações de configuração. Exploits, bem como combinações proeminentes de nome de usuário e senha podem ser feitas. Quando a manipulação é causada contra o código vulnerável, o minerador será implantado além da porta dos fundos. Isso certamente vai apresentar a uma infecção dupla.

Além desses métodos vários outros métodos podem ser utilizados também. Os mineiros podem ser distribuídos por e-mails de phishing que são enviados em massa de forma semelhante a SPAM, bem como confiar em técnicas de design social para confundir as vítimas fazendo-as pensar que receberam uma mensagem de um serviço ou empresa legítima. Os arquivos de vírus podem ser anexados diretamente ou inseridos nos componentes do corpo em conteúdo multimídia ou links de mensagens da web.

Os criminosos também podem produzir páginas touchdown destrutivas que podem se passar por download do fornecedor e instalar páginas da web, sites de programa de download de software, bem como outros locais freqüentemente acessados. Quando eles utilizam um domínio de som semelhante a endereços genuínos e certificações de proteção e segurança, os indivíduos podem ser persuadidos diretamente a se envolver com eles. Em muitos casos, apenas abri-los pode ativar a infecção mineiro.

Outro método seria usar provedores de serviços de transporte que podem ser difundidos fazendo uso dessas abordagens ou por meio de redes de compartilhamento de arquivos, BitTorrent é apenas um dos um dos mais preferidos. É frequentemente utilizado para dispersar software legítimo e dados e material pirata. 2 de um dos mais prestadores de serviços de destaque de carga útil são os seguintes:

Vários outros métodos que podem ser pensados pelos criminosos consistem em fazer uso de sequestradores de navegador de internet - plug-ins nocivos que são compatíveis com um dos navegadores mais populares. Eles são publicados nos repositórios pertinentes com avaliações de usuário falsas e também credenciais de desenvolvedor. Na maioria dos casos, as descrições podem consistir de screenshots, clipes de vídeo e descrições extravagantes que atraem aprimoramentos fantásticos de funções, bem como otimizações de desempenho. No entanto, após a instalação, as ações dos navegadores afetados mudarão- os usuários certamente descobrirão que serão redirecionados para uma página de destino controlada por hacker, bem como suas configurações podem ser alteradas – a página inicial padrão, motor de pesquisa e nova página tabs.

Runhosts.exe: Análise

The Runhosts.exe malware is a traditional case of a cryptocurrency miner which relying on its setup can trigger a wide range of harmful actions. Its primary objective is to execute complex mathematical tasks that will capitalize on the available system resources: CPU, GPU, memória, bem como espaço no disco rígido. The means they function is by linking to an unique web server called mining pool from where the needed code is downloaded and install. Assim que uma das tarefas é baixado certamente será iniciado simultaneamente, várias instâncias pode ser executado em quando. When an offered job is completed an additional one will be downloaded in its area and the loop will continue up until the computer is powered off, a infecção é removido ou outro evento comparável ocorre. Criptomoeda serão compensados aos controladores criminais (grupo de hackers ou um hacker solitário) diretamente para suas carteiras.

A dangerous characteristic of this category of malware is that examples like this one can take all system sources and practically make the target computer unusable until the hazard has been totally removed. The majority of them feature a persistent setup which makes them actually hard to eliminate. Estes comandos farão ajustes também alternativas, arrangement documents and also Windows Registry values that will certainly make the Runhosts.exe malware start automatically when the computer is powered on. Accessibility to healing menus and also alternatives may be obstructed which makes lots of hands-on elimination overviews virtually pointless.

Esta infecção específica certamente arranjo uma solução Windows para si, após a avaliação de segurança realizada e aderente às atividades, foram realmente observados:

. During the miner procedures the associated malware can attach to currently running Windows services and also third-party installed applications. Ao fazer isso, os gerentes do sistema podem não descobrir que os lotes de origem vêm de um procedimento separado.

| Nome | Runhosts.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Runhosts.exe |

Estes tipos de infecções por malware são particularmente eficazes na execução de comandos avançados se configurado de modo. Eles são baseados em uma estrutura modular que permite os controladores criminais para orquestrar todo o tipo de hábitos perigosos. Um dos exemplos populares é a alteração do Registro do Windows – modifications strings associated by the operating system can cause significant performance interruptions and the inability to gain access to Windows solutions. Depending upon the range of adjustments it can likewise make the computer system completely pointless. Por outro lado, o ajuste dos valores do Registro pertencentes a qualquer tipo de aplicativos montados por terceiros pode sabotá-los. Some applications might fail to introduce entirely while others can unexpectedly stop working.

This certain miner in its existing variation is focused on extracting the Monero cryptocurrency having a changed variation of XMRig CPU mining engine. If the campaigns show successful then future variations of the Runhosts.exe can be launched in the future. Como o malware faz uso de vulnerabilidades de software para contaminar anfitriões alvo, ele pode ser componente de uma co-infecção prejudicial com ransomware, bem como Trojans.

Removal of Runhosts.exe is highly suggested, considering that you run the risk of not just a big electricity bill if it is operating on your PC, yet the miner may likewise carry out other unwanted tasks on it and even damage your COMPUTER permanently.

Runhosts.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Runhosts.exe

Degrau 5. Runhosts.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Runhosts.exe

Como evitar que o seu PC seja infectado novamente com “Runhosts.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Runhosts.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Runhosts.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Runhosts.exe”.