Um novo em folha, realmente perigosa infecção criptomoeda mineiro realmente foi descoberto por cientistas de proteção. o malware, chamado Nano.exe pode contaminar pessoas que sofrem de destino usando uma seleção de formas. A essência por trás do minerador Nano.exe é usar tarefas de minerador de criptomoeda nos computadores dos sofredores para obter símbolos Monero nas despesas dos sofredores. O resultado desse minerador é o aumento dos gastos com energia elétrica, bem como se você deixá-lo por mais tempo Nano.exe pode até danificar as peças do sistema do seu computador.

Nano.exe: Métodos de distribuição

o Nano.exe malware faz uso de dois métodos preferidos que são usados para contaminar os alvos do sistema de computador:

- Payload Entrega usando Infecções anteriores. Se um malware Nano.exe mais antigo for lançado nos sistemas de destino, ele poderá se atualizar instantaneamente ou baixar e instalar uma variação mais recente. Isso é possível por meio do comando de atualização integrado que adquire o lançamento. Isto é feito através da ligação a um servidor web específico pré-definido controlado por hackers que fornece o código de malware. A infecção baixada certamente adquirirá o nome de uma solução do Windows e será colocada no “%Sistema% temp” localização. Propriedades residenciais ou comerciais essenciais e também dados de configuração do sistema operacional são transformados para permitir uma infecção persistente e também silenciosa.

- Exploração de vulnerabilidades de software. Na verdade, descobriu-se que a versão mais atual do malware Nano.exe foi provocada por alguns exploits, popularmente entendido por ser feito uso de nas greves ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. As greves são automatizados por um quadro controlado por hackers que olha para cima se a porta está aberta. Se este problema for resolvido, ele verificará a solução e também obterá detalhes sobre ela, incluindo qualquer tipo de variação, bem como dados de configuração. Ventures e também nome de usuário proeminente, bem como combinações de senha pode ser feito. Quando o uso é acionado contra o código propenso, o minerador será implantado junto com o backdoor. Isso certamente vai oferecer a uma dupla infecção.

Além dessas técnicas, outras estratégias também podem ser utilizadas. Os mineradores podem ser dispersos por e-mails de phishing que são enviados em massa de maneira semelhante ao SPAM e dependem de truques de engenharia social para confundir os alvos e fazê-los acreditar que obtiveram uma mensagem de um serviço ou negócio legítimo. Os dados de infecção podem ser anexados diretamente ou inseridos no conteúdo do corpo em conteúdo multimídia ou links da web de mensagens.

Os bandidos também podem desenvolver páginas de touchdown maliciosas que podem representar sites de download e instalação de fornecedores, sites de download de software e outras áreas acessadas regularmente. Quando eles usam nomes de domínio aparentemente semelhantes a endereços reais e também certificados de proteção, os indivíduos podem ser coagidos a se comunicar com eles. Em muitos casos, simplesmente abri-los pode ativar a infecção mineiro.

Outra abordagem certamente seria fazer uso de provedores de carga útil que podem ser espalhados usando as abordagens mencionadas acima ou por meio de redes de compartilhamento de dados, BitTorrent está entre os mais populares. É freqüentemente usado para dispersar aplicativos de software genuínos, bem como arquivos e conteúdo da web pirata. Duas das transportadoras de transporte mais proeminentes são as seguintes:

Várias outras abordagens que podem ser consideradas pelos criminosos consistem no uso de sequestradores de navegador - plug-ins inseguros que são adequados para um dos navegadores da web mais preferidos. Eles são postados nos repositórios pertinentes com avaliações individuais falsas e também credenciais de designer. Muitas vezes os resumos podem consistir de screenshots, videoclipes e também resumos elaborados apelando para excelentes melhorias de atributos e otimizações de eficiência. No entanto, após a configuração, os hábitos dos navegadores influenciados mudarão- Os usuários perceberão que serão redirecionados para uma página de touchdown controlada por hackers e suas configurações podem ser alteradas – a página web padrão, motor de busca na internet e também a página guias web totalmente nova.

Nano.exe: Análise

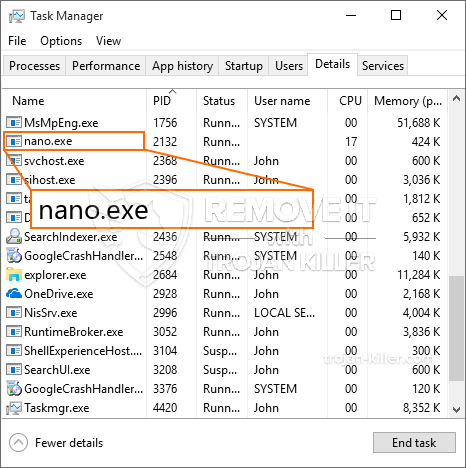

O malware Nano.exe é um caso atemporal de um minerador de criptomoedas que, dependendo de seu arranjo, pode desencadear uma variedade de atividades perigosas. Seu objetivo principal é realizar tarefas matemáticas complexas que se beneficiarão dos recursos do sistema oferecidos: CPU, GPU, memória e também a sala de disco rígido. A maneira como eles operam é conectando-se a um servidor especial chamado piscina de mineração, de onde o código solicitado é baixado. Assim que uma das tarefas é baixado ele certamente vai ser iniciado de imediato, inúmeros casos pode ser executado em tão logo. Quando uma tarefa fornecida for concluída, outra será baixada e instalada em seu local e também a brecha continuará até que o computador seja desligado, a infecção está se livrado ou uma ocasião comparável adicional ocorre. Criptomoeda serão compensados aos controladores criminais (Hacker equipe ou um único cyberpunk) direto para o bolso.

Uma característica insegura deste grupo de malware é que amostras semelhantes a esta podem pegar todas as fontes do sistema, bem como praticamente tornar o sistema do computador da vítima inutilizável até que o risco tenha sido totalmente eliminado.. A maioria deles inclui uma instalação implacável que os torna realmente difíceis de se livrar. Estes comandos certamente vai fazer ajustes também opções, documentos de configuração e valores do Registro do Windows que certamente farão com que o malware Nano.exe inicie automaticamente quando o sistema do computador for ligado. O acesso a seleções e alternativas de alimentos de recuperação pode ser bloqueado, o que torna inúmeras visões gerais de eliminação manuais praticamente inúteis.

Esta determinada infecção certamente configuração uma solução Windows para si, aderindo à realizada avaliação de segurança ther aderir a ações têm sido observados:

. Durante os procedimentos de mineração, o malware conectado pode se vincular a soluções do Windows em execução e aplicativos montados de terceiros. Ao fazer isso, os administradores do sistema podem não ver que a carga de origem se origina de um procedimento diferente.

| Nome | Nano.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware para detectar e remover Nano.exe |

id =”82082″ alinhar =”aligncenter” largura =”600″] Nano.exe

Nano.exe

Esse tipo de infecção por malware é especificamente eficiente na execução de comandos inovadores, se configurado para isso.. Eles são baseados em uma estrutura modular que permite aos controladores criminais coordenar todo tipo de comportamento prejudicial. Um dos exemplos populares é a modificação do Registro do Windows – cadeias de caracteres de ajustes associados ao sistema operacional podem criar graves interrupções de eficiência, bem como a incapacidade de acessar os serviços do Windows. Contando com a variedade de mudanças, pode tornar o computador totalmente inutilizável. Por outro lado, o ajuste dos valores do Registro provenientes de aplicativos montados por terceiros pode sabotá-los. Alguns aplicativos podem não ser totalmente lançados, enquanto outros podem parar de funcionar repentinamente.

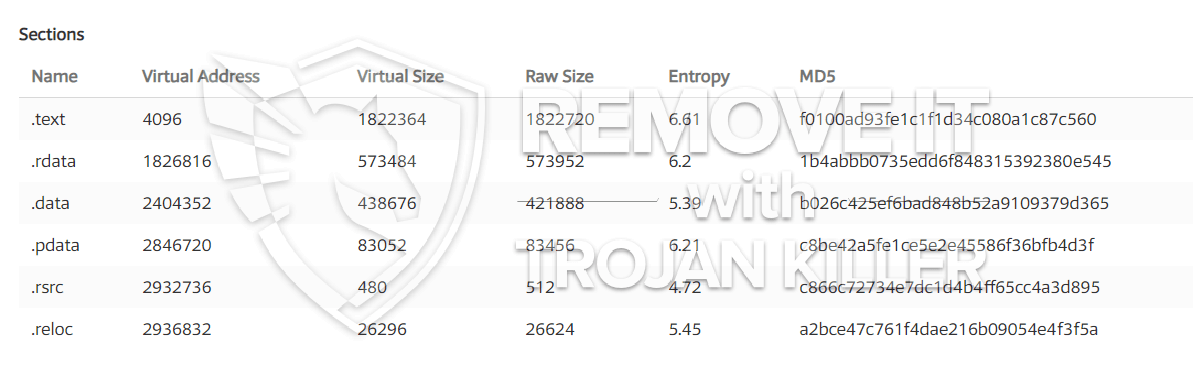

Este minerador em particular em sua versão atual está concentrado em extrair a criptomoeda Monero contendo uma versão personalizada do mecanismo de mineração de CPU XMRig. Se as campanhas forem eficazes, futuras variações do Nano.exe poderão ser lançadas no futuro. Como o malware usa vulnerabilidades de programas de software para infectar hosts de destino, pode ser parte de uma co-infecção perigosa com ransomware e Trojans.

A remoção de Nano.exe é fortemente recomendada, considerando que você corre o risco de não apenas um grande gasto de energia se estiver rodando no seu COMPUTADOR, no entanto, o minerador também pode realizar várias outras atividades indesejadas nele e até danificar seu COMPUTADOR permanentemente.

Processo de remoção de Nano.exe

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” botão para remover Nano.exe

Degrau 5. Nano.exe removido!

Guia de vídeo: Como usar GridinSoft Anti-Malware para remover Nano.exe

Como evitar que o seu PC seja infectado novamente com “Nano.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Nano.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Nano.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Nano.exe”.