Sobre Icc

Icc é classificado pela nossa equipe de antivírus como o gênero cryptoware Djvu. Outras variantes desta família aqui: Sobre STOP/Djvu Ransomware. Existem alguns programas de proteção que ignorá-lo, bem como, portanto, permitindo que sua irrupção. na realidade, temos que chamar-lo dessa maneira, por causa da “.Icc” extensão que atribui ao final de seus documentos.

Vamos esclarecer. O ransomware Iicc também atinge seu laptop por meio de astúcia e habilidade. Depois disso, uma vez invadido, aplica métodos de criptografia AES ou RSA para manter seus dados.

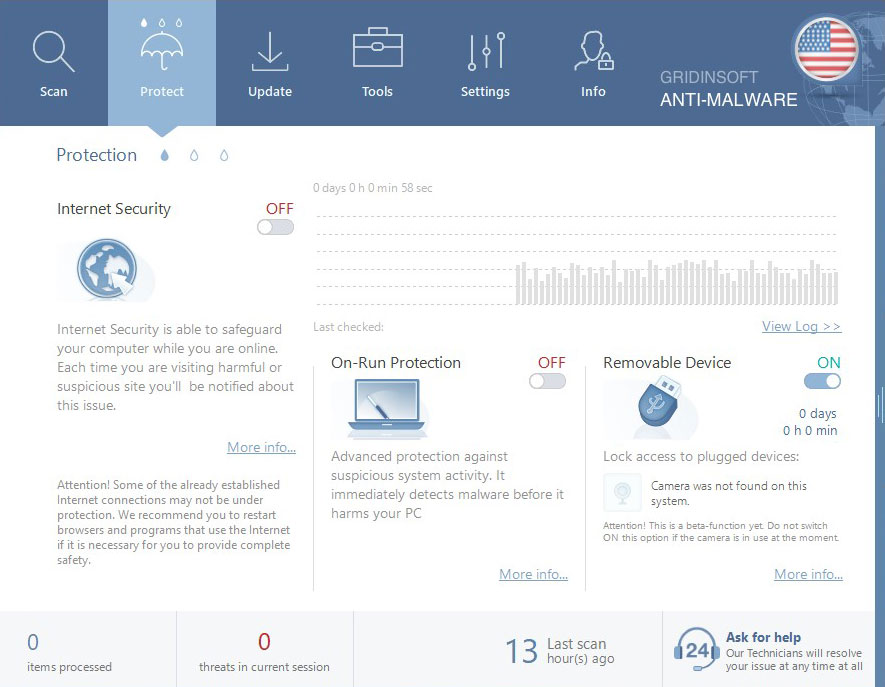

Icc criptografado seus arquivos, mas que pode não ser o único dano feito para você. Os vírus ainda pode estar no seu computador. Para removê-los, sugerimos que transfira GridinSoft Anti-Malware.

Baixar GridinSoft Anti-Malware

Revisão GridinSoft Anti-Malware, Como chegar teste gratuito?, EULA, e Política de Privacidade.

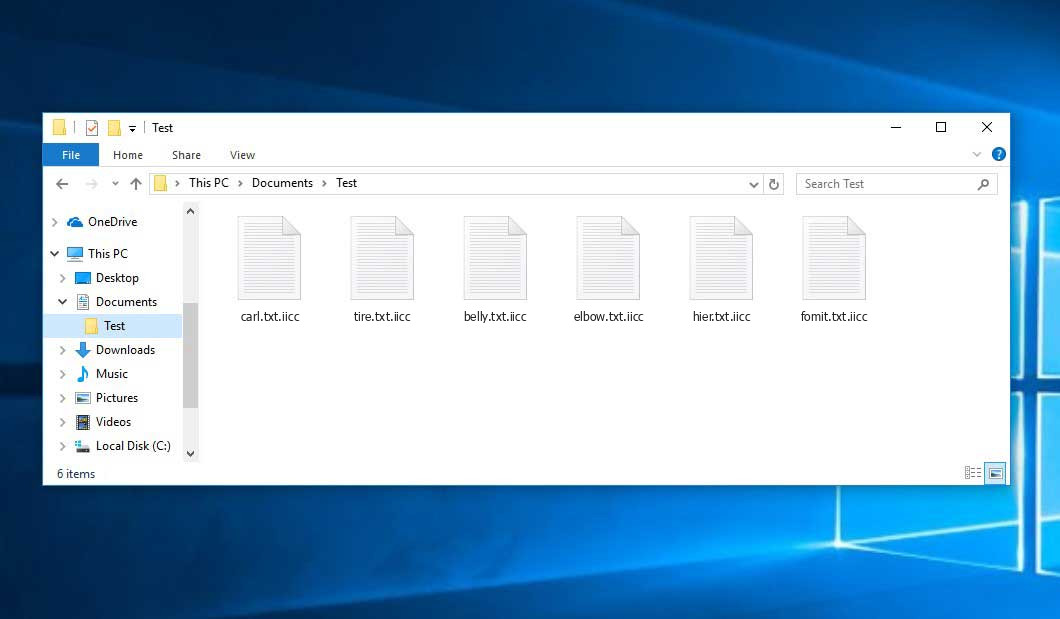

Depois disso, eles chantageá-lo para sua decodificação. Depois que o Iicc escapa direto para o seu dispositivo, ele coloca cada um de seus documentos a encerrar. Ele acrescenta sua própria extensão “.Icc” no fim, tornando os documentos inacessíveis.

arquivos com “.Icc” extensão anexado pelo vírus Iicc:

Ele tem como alvo arquivos, Folders, fotos, mp3s, filmagens, tudo isso! Depois disso, você não pode mais vê-los. Mudar os arquivos ou redefini-los não ajudará. O único meio para liberar seus dados contra o vírus’ manter é decifrar. O vírus espera que você desembolse dinheiro de resgate se desejar recuperar seus arquivos. Ele deixa isso claro (na mensagem de chantagem) ele vai decodificar os dados após o pagamento.

A nota é normalmente um arquivo de texto, deixou em seu Desktop. Você também pode localizá-lo em qualquer diretório que tenha arquivos criptografados. Ele descreve seus problemas e também oferece uma decisão. De acordo com Iicc, o único remédio para liberar seus arquivos é com um único código de descriptografia. E também, para obtê-lo você tem que pagar uma compra. A quantidade é $980, assim como é geralmente pediu em Bitcoins.

A nota do vírus Iicc afirma as seguintes informações:

ATENÇÃO! Não se preocupe, você pode retornar todos os seus arquivos! Todos os seus arquivos como fotos, bases de dados, documentos e outros importantes são criptografados com criptografia mais forte e chave única. O único método de recuperação de arquivos é a compra de ferramenta de descriptografar e chave única para você. Este software vai decodificar todos os seus arquivos criptografados. O que garante que você tem? Você pode enviar um de seu arquivo criptografado a partir do seu PC e decifrá-lo de graça. Mas só podemos descriptografar 1 arquivo de graça. Arquivo não deve conter informações valiosas. Você pode obter e procurar vídeo ferramenta visão geral descriptografar: https://we.tl/t-WbgTMF1Jmw Preço da chave privada e software descriptografar é $980. Desconto 50% disponível se você contacte-nos primeiro 72 horas, que o preço para você é $490. Por favor, note que você nunca vai restaurar os dados sem pagamento. Verifique seu e-mail "Spam" ou "Lixo" pasta, se você não se responder a mais de 6 horas. Para obter este software você precisa escrever sobre o nosso e-mail: restorealldata@firemail.cc Reserve o e-mail para nos contactar: gorentos@bitmessage.ch Nossa conta Telegram: @datarestore Sua identidade pessoal: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Não pague para descriptografar de “Icc” arquivos!

O ransomware Iicc garante, para enviar-lhe o código depois de renderizar. Assim como, é isso aí. Isso é tudo o que você obter - uma promessa. Você não tem garantias de que os resultados de conformidade em algo apropriado. Não descansar sobre palavras de fraudes virtuais. Isso é que as pessoas, que irá trair você. Não pagar um centavo. Não chamá-los não cumprem com as suas necessidades.

Como meu PC foi danificado pelo Iicc?

Seus computadores são contaminados com o malware Iicc devido à sua incapacidade de estar atento. Algumas pessoas não prestam atenção a detalhes significativos enquanto navegam na web ou instalam vários softwares.

O malware Iicc usa métodos antigos, mas vorazes, para enganar você. E arrasta-se em despercebida. Que envolve esconder atrás de links defeituosos, locais, e torrentes. Aplica-se o software livre como uma maneira de esconder-se. E as formas como um sistema falso ou atualização do aplicativo. Gostar, Adobe Flash Player ou Java.

No entanto, mais frequentemente do sim do que não, ele utiliza e-mails indesejados. Você obter um e-mail que parece encontrar a partir de uma marca bem conhecida. Gostar, Amazon ou PayPal. e, o email pede-lhe para visitar um link da web, ou baixar e instalar uma ferramenta. Se você fizer, você acaba com vírus.

Tenha em mente que estes tipos de riscos estão enganando a sua inadvertência. Eles precisam de você se apressar e perder fazendo due diligence. Isso facilita a sua infiltração escondido. Eles carregam em você para deixar o seu destino ao acaso. Não! Não escolher rashness sobre cuidados. Um mantém vírus fora. O outro recebe-los em.

Consequentemente, não desembolsar-lhes uma taxa. Não ligue para os sequestradores virtuais. Se você fizer, você vai se arrepender. É uma tentativa vã de restaurar seus registros, bem como isso não vai acabar bem para você. Abaixo é por isso.

Existem algumas ocasiões que podem explicar quando você vê a mensagem da moeda de compra em seu display. Afirmação, você resolver se conformar. Você se conectar aos chantagistas, dar seus fundos de resgate, e espere. Você espera com eles para enviar-lhe o truque descriptografia asseguraram. Bem, o que acontece se não o fizerem?

mesmo assim, você não tem garantias. Todos, você descansar sobre, é uma promessa. você pode perfeitamente pensar palavras de fraudes cibernéticas? A resposta é ‘Não’ Estes são os indivíduos, que certamente vai deixar para baixo você. Não envie dinheiro! Há também uma outra maneira.

Eles podem enviar-lhe uma chave de decifração. Contudo, quando você tenta aplicá-lo, ele não consegue trabalhar.

sim, eles podem enviar-lhe a chave infiel. Depois disso, você tem muito menos fundos, bem como seus arquivos continua a ser bloqueada. Não desembolsar! E também o seu caso ideal não é uma razão para a apreciação. O que ocorre após o envio da moeda da chantagem, obter o truque apropriada, bem como totalmente livre seus documentos? Bem? Considere isso. Você paga taxa para eliminar um sinal e sintoma, ainda não o malware provocando-lo.

assim, você elimina a codificação, ainda assim, o criptoware Iicc permanece. Ainda está rondando nos cantos do seu sistema, cortesia para atacar uma vez. Depois disso, você está de volta em um novo começo.

Por que o Iicc é inseguro?

Futhermore, para codificar os arquivos de um ferido, a infecção Iicc também começou a instalar o Azorult Spyware no PC para roubar senhas de contas, carteiras criptomoeda, arquivos do desktop, e mais.

assim, seu dispositivo foi atacado pelo Iicc e provavelmente você perdeu tempo tentando excluí-lo manualmente. Temos certeza absoluta de que a solução abaixo certamente será útil na remoção do Iicc de forma automatizada.

Como proteger o PC do ransomware Iicc?

Contudo, vamos inicialmente falar sobre a exclusão de tais invasões ransomware no futuro. Há algo existe que você pode fazer para evitar este tipo de ameaça desagradável de entrar em seu computador com antecedência?

Há um par de coisas que queremos falar aqui. A primeira é a sua responsabilidade particular por ser incrivelmente cuidadoso enquanto utiliza seu dispositivo e principalmente enquanto navega na web. Ao inspecionar o seu e-mail e ver alguns acessórios suspeitos consistia, não se apresse para abri-los.

similarmente, quando você chegar no Facebook e redes sociais também alguém que você se comunicar com lhe envia mensagens, incluindo acessórios, tenha muito cuidado, especialmente se estes são alguns arquivos .exe.

A segunda coisa a considerar é pesquisar a confiabilidade do seu programa antimalware atual. Infelizmente, hoje em dia existem vários softwares de segurança e proteção que apenas afirmam ser confiáveis, Considerando que, em tempos de invasões de infecção real, eles simplesmente não conseguem fazer a tarefa conforme indicado.

Caso o Iicc invada seu laptop, isso especifica que sua ferramenta de segurança atual não cumpriu o propósito anunciado e também não conseguiu proteger seu sistema. Então, obviamente, é uma razão para você superestimar suas escolhas e também definitivamente mudar para algum outro software que possa garantir exatamente o nível de segurança desejado..

Nem todos os antivírus são bons

Podemos também discutir alguma parcela de usuários que não gostam de ter qualquer tipo de programa de software de segurança em tudo. Definitivamente, este é um grande erro do seu lado, devido ao fato de que atualmente a Internet apresenta muitos perigos virtuais que podem invadir secretamente sistemas suscetíveis, especialmente aqueles que não estão equipados com algum grau padrão de segurança.

assim, ter uma ferramenta de proteção operando incessantemente e protegendo seu computador é uma obrigação no mundo atual da Internet.

Iicc está irritando muita gente, então você não está a sua única vítima.

As pessoas perguntam como corrigir o problema de forma eficaz. Livrar-se da infecção manualmente pode ser uma tarefa longa duração e pode danificar outros arquivos importantes do sistema. Faça uma varredura no seu PC com GridinSoft Anti-Malware para detectar e excluir Iicc da maneira certa.

15 Razões para escolher o GridinSoft, Como chegar teste gratuito?, EULA, e Política de Privacidade.

Guia de remoção Iicc

Degrau 1. Recupere arquivos da criptografia ransomware Iicc

Você pode baixar ferramenta de descriptografia livre aqui: Decryptor para PARAR Djvu. Mas funcionou quando o vírus Iicc usou uma chave offline para criptografia.

Se a chave não encontrado, aconselhamos para restaurar o seu PC

Há um monte de diferentes vírus ransomware na internet. Alguns deles são mais perigosos do que os outros, porque eles não só deixando processos maliciosos para se proteger, mas também a remoção de backups do seu sistema para fazer o processo de recuperação impossível.

Observe: Nem todas as infecções ransomware são capazes de remover backups do seu sistema, por isso é sempre vale a pena tentar uma recuperação janelas.

Recomendamos o uso Modo seguro com prompt de comando para executar com segurança uma recuperação de seus arquivos. Você terá que reiniciar o seu computador, assim você economiza melhor esta instrução:

Como restaurar arquivos de um backup no Windows 7/8/10

Degrau 2. Removendo arquivos maliciosos do ransomware Iicc

Uma vez que o processo de recuperação é completa, você deve considerar a varredura de seu computador com um GridinSoft Anti-Malware para encontrar quaisquer vestígios de infecção Iicc. Embora alguns vírus ransomware está removendo-se logo após a criptografia de seus arquivos, alguns podem deixar processos maliciosos no seu computador para fins especiais de criminosos cibernéticos.

-

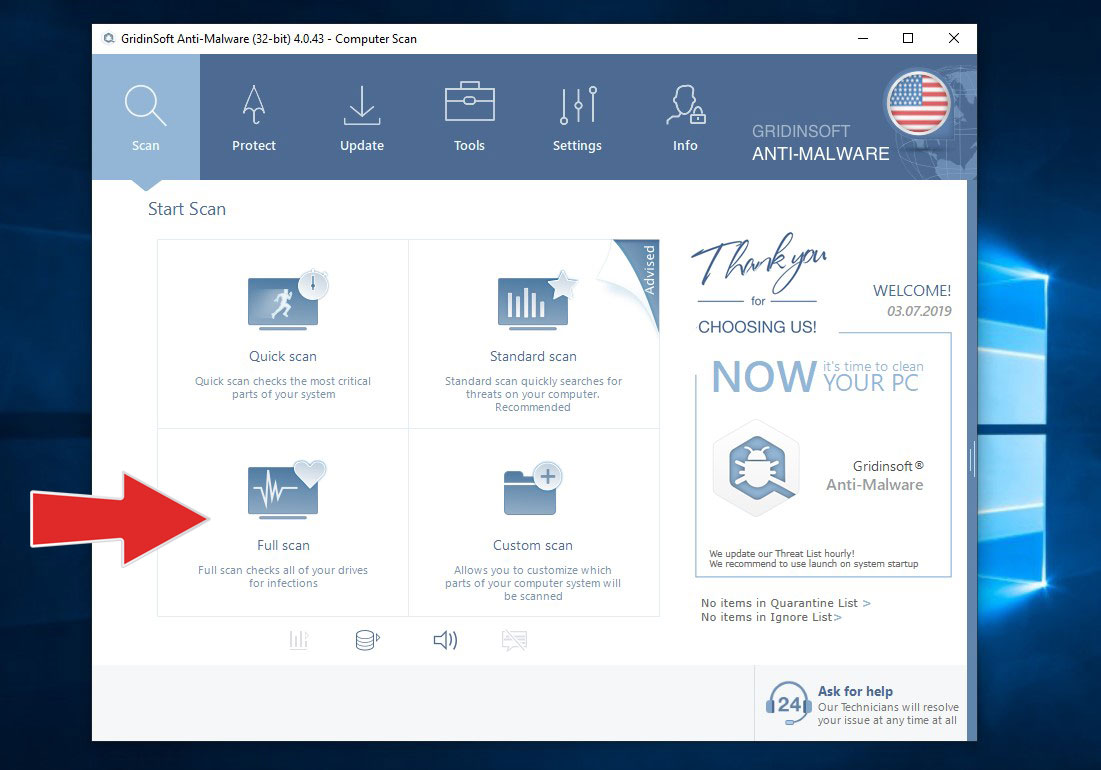

Execute GridinSoft Anti-Malware e escolher o tipo de digitalização, que é apropriado para suas necessidades. Claro, para os accuratest resultados da verificação recomendamos que você escolha o “Verificação completa”.

-

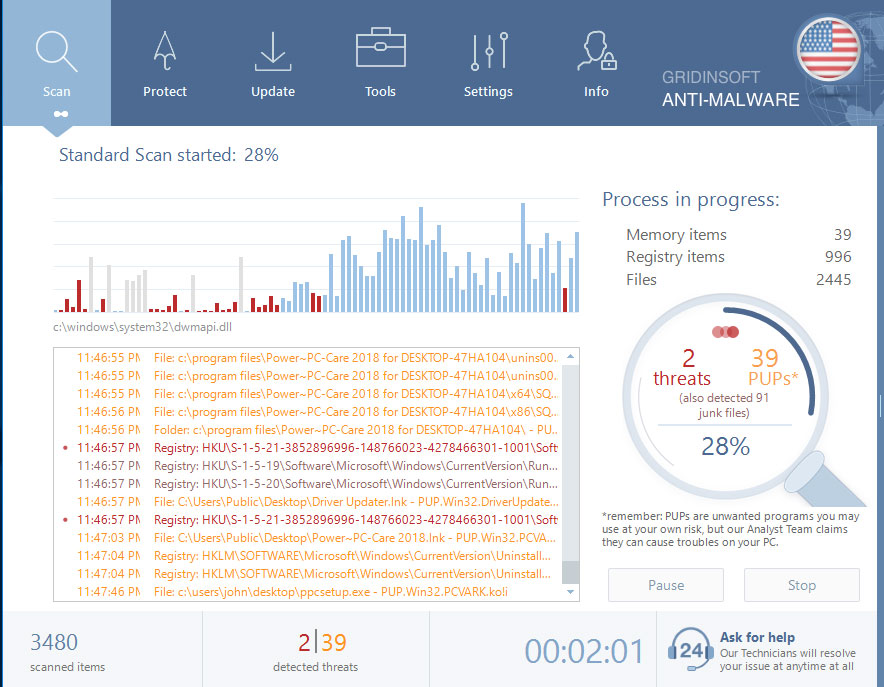

Dê Anti-Malware um pouco de tempo para verificar o seu sistema:

-

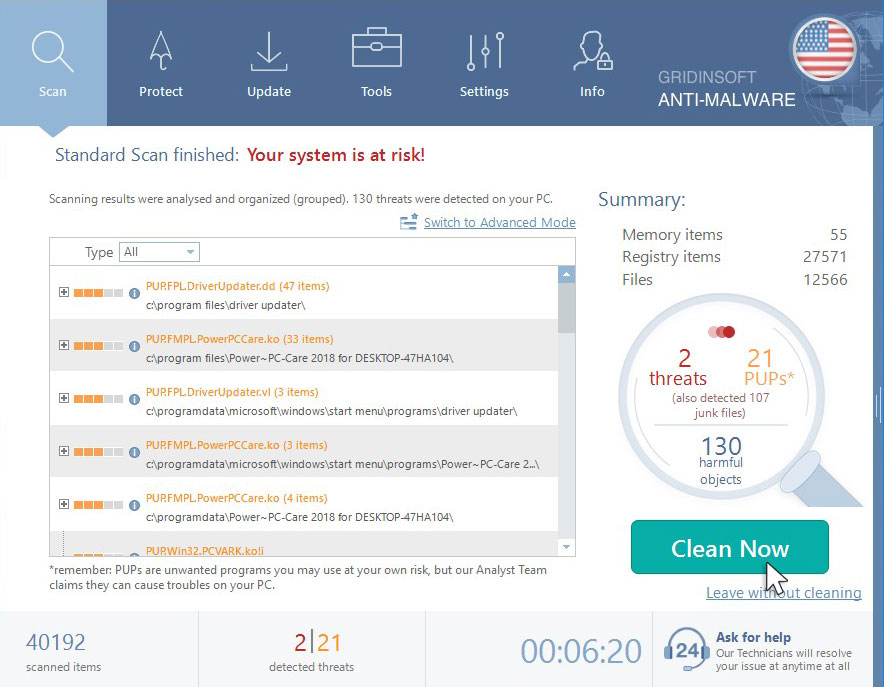

Mover-se para colocar em quarentena todos os vírus e arquivos indesejados, que você vê na lista de resultados:

-

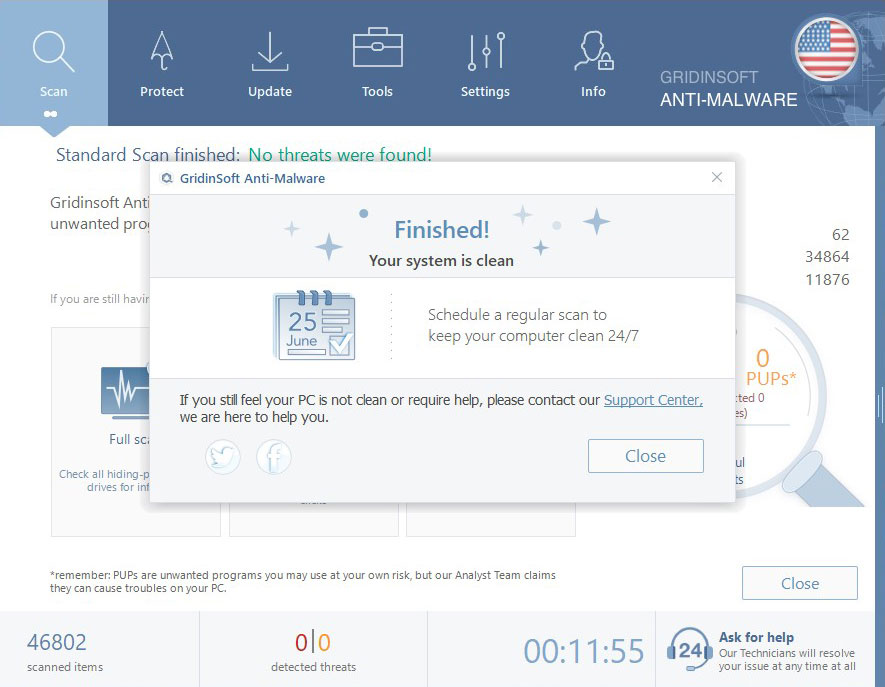

Apreciar o processo de remoção de malware:

-

Uso de No prazo de proteção pode adicionalmente impedir a diferentes tipos de ataques cibernéticos, nossa proteção pode sinalizar o downloader do ransomware como um aplicativo malicioso, impedindo o download do Iicc.

Degrau 3. Prevenir a infecção pelo vírus Iicc

Além da ferramenta de proteção, você deve ler e aprender algumas regras simples. Segui-los cada vez que você trabalha em seu computador e seu irá diminuir as chances de sua infecção ao mínimo:

- Não abra cartas suspeitas. De jeito nenhum! Tenha muito cuidado com seus downloads. Baixar e instalar aplicativos de preferência de seu site confiável.

- Fazer cópias de segurança dos seus arquivos importantes regularmente. Armazenar seus arquivos realmente importantes em alguns lugares diferentes é uma boa decisão.

- Mantenha seu sistema livre de adware, sequestradores e PUPs O computador infectado será mais provável comprometida com outro software malicioso, e ransomware não é uma exceção neste caso.

- Não entre em pânico e ser razoável. Não pagar a taxa de resgate logo depois que você foi infectado, é sempre melhor para procurar na internet para algumas respostas. É possível que alguém tenha desenvolvido uma ferramenta de descriptografia que pode ajudá-lo.