Sobre .Hceem

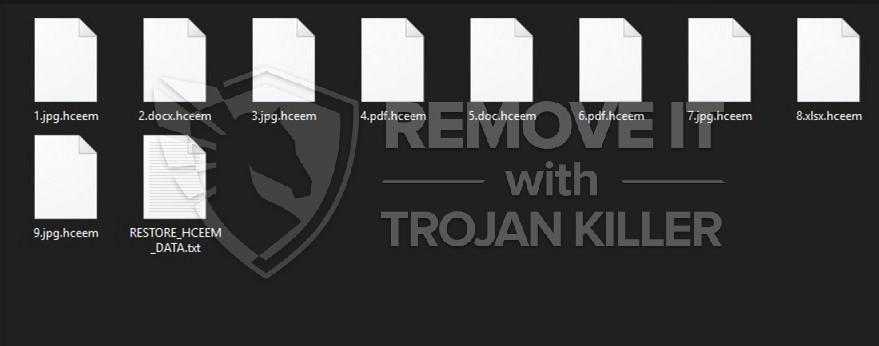

.ः Cem é categorizado pelo nosso grupo de pesquisa de malware como a infecção ransomware novíssimo. Alguns programas anti-vírus atualmente detectá-lo, mesmo assim, existem aplicações específicas que ignoram isso e, portanto, permitem a sua violação. Os indivíduos têm realmente em causa chamando-o de que, devido à expansão, ele inclui no final de seus dados. Vamos elaborar. ferramenta ransomware invadir o seu sistema de computador através de astúcia e também finesse. então, uma vez que eles entram em, eles se espalharam sua corrupção. Eles usam algoritmos de criptografia para proteger seus documentos. então, obter-lhe a sua libertação. Depois .Hceem foge em seu sistema, ele coloca cada um de seus dados sob o lock-down. Ele atribui sua própria extensão no final, portanto, tornando-inatingível. E também, os dados não podem escapar de seu alcance. Ele tem como alvo arquivos, arquivo, imagens, música, vídeo clipes, tudo isso! Depois disso, você pode muito mais tempo abri-lo. Movendo os documentos, ou relabeling-lo, não vai ajudar. A única maneira de lançar seus dados do ransomware de manter, é o cumprimento. A infecção espera que você pagar um resgate, se você deseja liberar seus dados. Ele deixa isso claro, no dinheiro do resgate, note que deixa depois da segurança. A nota é normalmente uma documentos mensagens, deixou em seu Desktop. Você também pode descobrir que em cada pasta que contém informação de forma segura. Ele explica sua situação, e fornece-lhe uma fuga. De acordo com .Hceem, o único meio para liberar seus dados é com um truque único descriptografia. Assim como, para obtê-lo, você precisa pagar um dinheiro do resgate. A quantidade difere, e também é normalmente solicitado em Bitcoin. Mas vários outros cryptocurrencies são, adicionalmente, uma opção. As garantias de infecção, para enviar-lhe o segredo que você precisa, depois de terminar a transferência. e, é isso aí. Isso é tudo que você obtenha– uma promessa. Você não tem absolutamente nenhuma garantia de que o cumprimento leva a algo positivo. Não depender da palavra de infratores cibernéticos. Estes são os indivíduos undependable com horários destrutivos. indivíduos, que irá trair você. Não pagar um centavo. Não chamá-los não aderem às suas necessidades. Pode parecer uma decisão difícil de fazer, no entanto, é o mais adequado.

Exatamente como é que o meu PC ficou prejudicado por .Hceem?

Os computadores fica poluído com a infecção .Hceem por causa de sua incapacidade de estar alerta. Algumas pessoas não prestar atenção aos detalhes essenciais enquanto navega na web ou instalar vários programas. Assim como, talvez este seja o meio você acabou com uma infecção. Abaixo é a coisa. A infecção usa as antigas técnicas invasivas ainda ouro para enganar você. e, escorregar passado você não detectada. Isso inclui escondendo atrás de links danificados, locais, e torrentes. Ele faz uso de softwares livres como uma maneira de esconder-se. e, se apresenta como um sistema falso ou atualização do programa. Gostar, Adobe Flash Player ou Java. Ainda, Mais frequentemente do que não, ele utiliza e-mails de spam. Você obter um e-mail que parece encontrar a partir de um negócio bem conhecido. Gostar, Amazon ou PayPal. e, o email pede-lhe para clicar em um link web, ou baixar e instalar um acessório. Se você fizer, você acaba com um ransomware. Tenha em mente que estes tipos de riscos vitimizar sua negligência. Eles precisam de você se apressar, e perder fazendo due diligence. Isso facilita a sua infiltração secreta. Eles dependem de você para deixar o seu destino ao acaso. Não! Não escolher imprudência sobre cuidados. Um mantém infecções fora. O outro recebe-los em.

Por que é .Hceem perigosos?

Não aja o método .Hceem aconselha. Obedecendo seus comandos perigosos ameaça, bem como, obviamente, vai fazer a sua mais fino carteira. Assim sendo, não pagar-lhes dinheiro. Não chegar aos sequestradores virtuais. Se você fizer, você vai se arrepender. É um esforço fútil para recuperar seus dados, e também não vai acabar bem para você. Aqui está o porquê. Há um par de circunstâncias que podem se desdobrar, quando você vê a nota dinheiro do resgate em seu monitor. Estado, de tomar uma decisão em conformidade. Você chegar aos extorsionários, pagar seu resgate, e espere. Você espera com eles para enviar-lhe o segredo de decodificação que prometeram. Bem, o que se não o fizerem? Depois de tudo, você não tem garantias. Todos, você descansar sobre, é uma garantia. você pode realmente acha palavras de sequestradores virtuais? A resposta é ‘No.’ Estas são as pessoas, que certamente vai decepcioná-lo. Não forneça dinheiro! Há mesmo modo outra alternativa. Eles podem, de fato, enviar-lhe um truque descriptografia. Contudo, quando você tenta usá-lo, fica aquém para funcionar. sim, eles podem enviar-lhe o caminho errado. então, você tem muito menos dinheiro, e seus dados ficam protegidos. Não pagam! E também, também a sua situação melhor caso, não é um fator de alegria. O que acontece depois que você paga o dinheiro do resgate, obter a melhor chave, bem como cortesia seus documentos? Bem? Pense nisso. Você pagou em dinheiro para remover um sinal, ainda não a infecção criá-la. assim, você elimina a segurança, mas o ransomware .Hceem continua a ser. Ainda está à espreita nas bordas de seu sistema, totalmente livre para atacar mais uma vez. Depois disso, você está de volta ao começo. Não existem meios adequados para enfatizar esta suficientes. Não pagam!

assim, o seu computador obteve atacado por .Hceem e, provavelmente, você tem desperdiçado tempo tentando eliminá-lo manualmente. Estamos definitivamente certo que a opção abaixo com certeza vai trabalhar na exclusão de .Hceem de forma automática. No entanto, permitir-nos primeiro falar sobre a prevenção de tais ataques ransomware no futuro. Existe algo que você pode fazer para evitar este tipo de ameaça desagradável de se envolver em seu PC com antecedência? Existem algumas coisas que quer rever aqui. Primeiro é a sua obrigação pessoal por ser muito consciente, enquanto você usa seu computador, bem como principalmente enquanto você navega na internet. Ao verificar seu e-mail, bem como ver alguns anexos questionáveis consistia, não se apresse para abri-los. Do mesmo jeito, quando você está no Facebook e também alguém em seus contatos lhe envia mensagens que consistem em anexos, ter muito cuidado, especialmente se estes são alguns dados executáveis. O segundo ponto a pensar é verificar a confiabilidade de seu programa de anti-vírus existente. pesarosamente, existem muitas aplicações de segurança nos dias de hoje que apenas declaram ser de confiança, enquanto que em tempos de invasões de malware reais eles simplesmente parar de trabalhar para fazer o trabalho, como a promovida. No caso .Hceem atravessou para a direita em seu computador isto indica que o seu actual anti-vírus não fez a sua característica comercializados e também realmente não conseguiu proteger o seu sistema. assim, claramente, é uma razão para você a reavaliar suas escolhas, bem como mais definitivamente mudar para algum outro aplicativo que pode definitivamente tornar o nível desejado de defesa. Podemos também destacar alguma porcentagem de usuários que não favorecem a ter qualquer programa de software anti-vírus de qualquer maneira. Certamente, este é um grande erro da sua componente, porque atualmente a rede está cheia de perigos cibernéticos que podem penetrar em particular em sistemas de risco, especificamente aqueles que não são fornecidos com algum nível fundamental de proteção. assim, tendo anti-malware rodando permanentemente, bem como proteger o seu computador é uma coisa deve ser fazer em globo cibernético de hoje.

Degrau 1. Recuperar arquivos de criptografia ransomware .Hceem

Há um monte de diferentes vírus ransomware na internet. Alguns deles são mais perigosos do que os outros, porque eles não só deixando processos maliciosos para se proteger, mas também a remoção de backups do seu sistema para fazer o processo de recuperação impossível.

Observe: Nem todas as infecções ransomware são capazes de remover backups do seu sistema, por isso é sempre vale a pena tentar um método de recuperação de janelas abaixo. A fim de proteger seus backups a partir deste perigo, tentar o nosso Anti-Ransomware produtos:

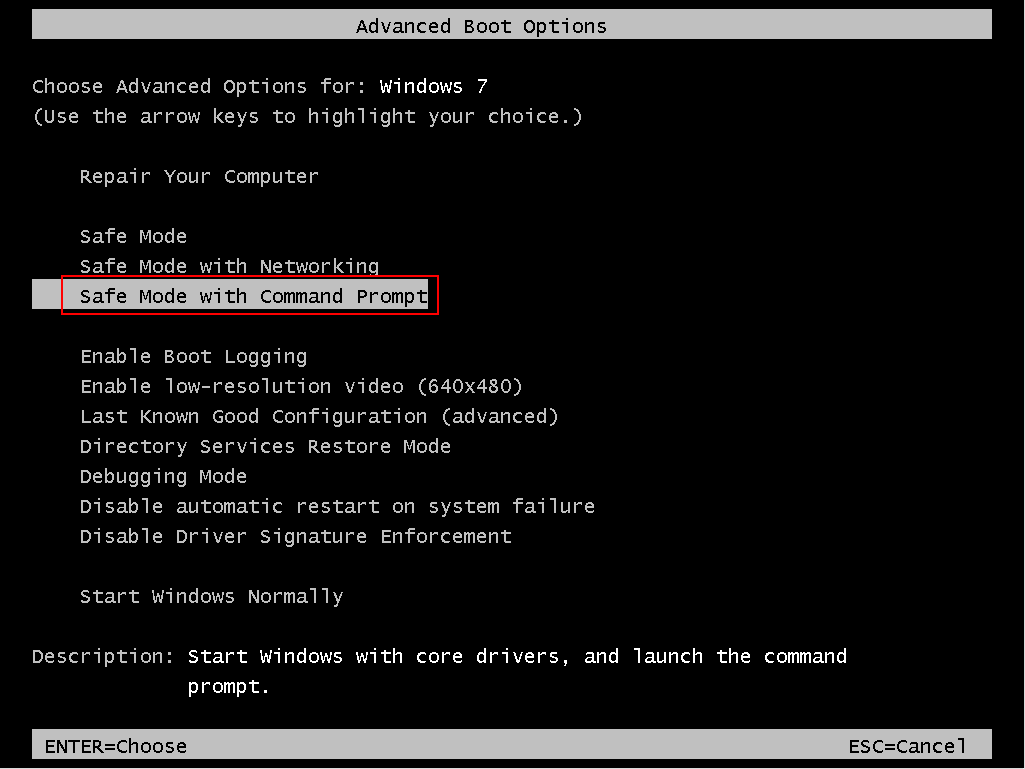

Recomendamos o uso Modo seguro com prompt de comando para executar com segurança uma recuperação de seus arquivos. Você terá que reiniciar o seu computador, então é melhor você salvar esta instrução em algum lugar no seu disco rígido ou ler se do segundo computador.

-

janelas 7 Comercial: Você precisa reiniciar o sistema e antes da sua carregada constantemente pressione “F8” botão até ver as opções de inicialização.

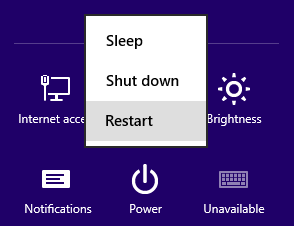

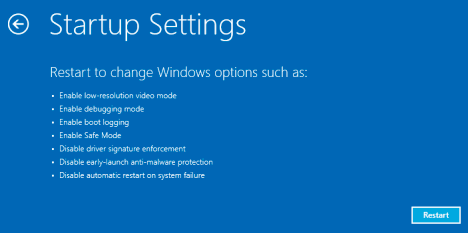

- janelas 8/10 Comercial: aperte o “Poder” botão a partir da tela de login do Windows ou Configurações. Segure o Mudança tecla no teclado e clique em “Reiniciar”

- Após reiniciar seu computador – Clique em “solucionar” – pressione “Opções avançadas” – “Definições de arranque”

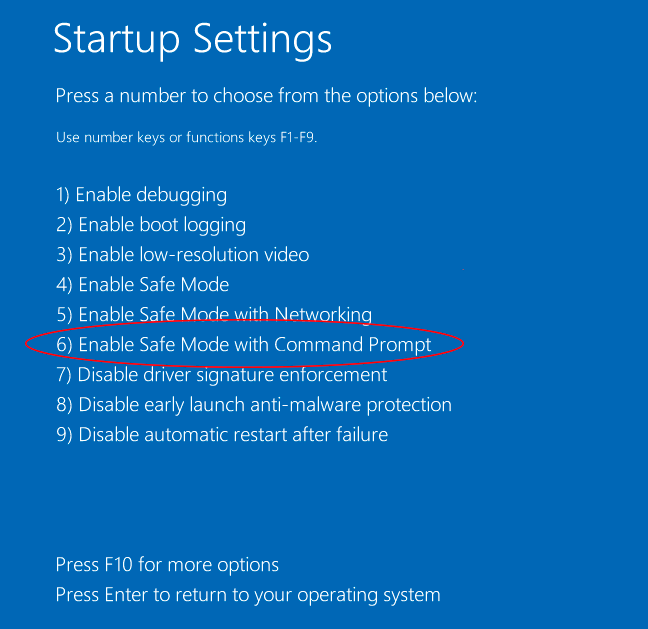

- Clique no “Reiniciar” botão e seu computador irá recarregar novamente e mostrar-lhe a lista com todas as opções. Você precisa escolher o “Modo seguro com prompt de comando”

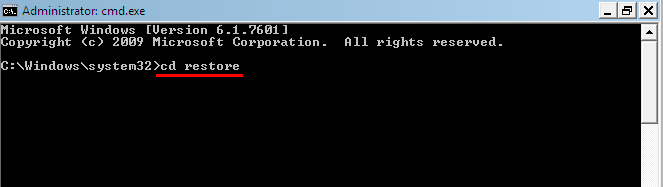

- Quando seu Windows cargas, introduzir a seguinte linha de: restaurar cd e pressione Enter.

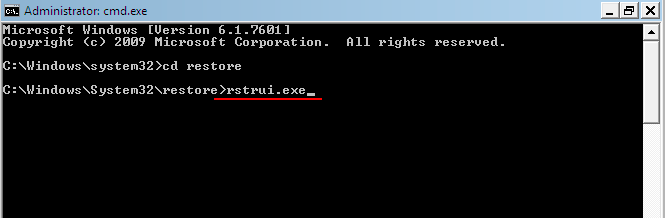

- Depois de que tipo rstrui.exe linha e pressione Enter.

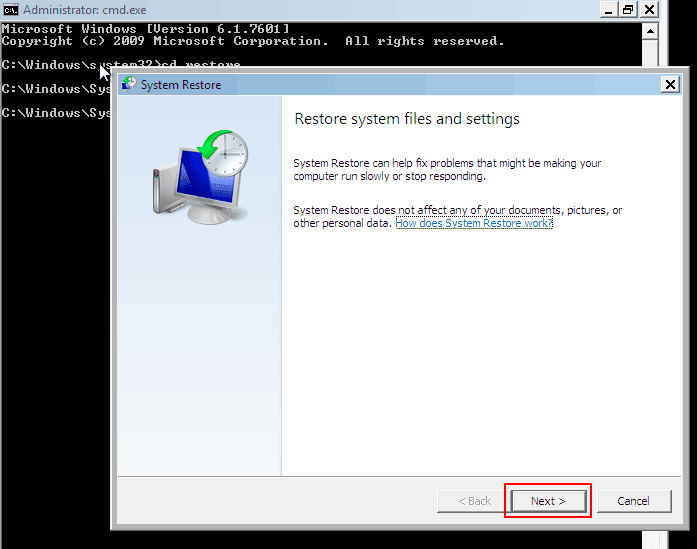

- A janela de recuperação irá abrir antes de você, Clique em Avançar para continuar.

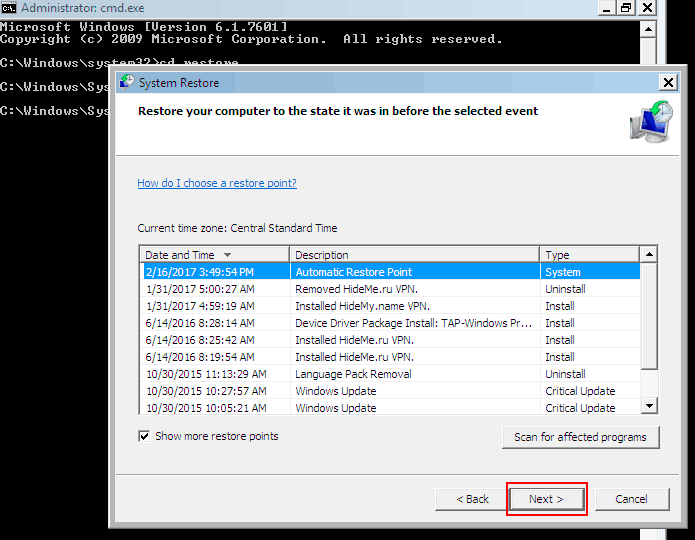

- Na próxima janela, você precisa escolher um ponto de restauração. Todos os arquivos em unidades protegidas serão recuperados no momento em que este ponto foi criado (antes da infecção com .Hceem). No caso quando ransomware remove esses backups, não haverá Restaurar pontos listados. Selecione um ponto de restauração e clique “Próximo”.

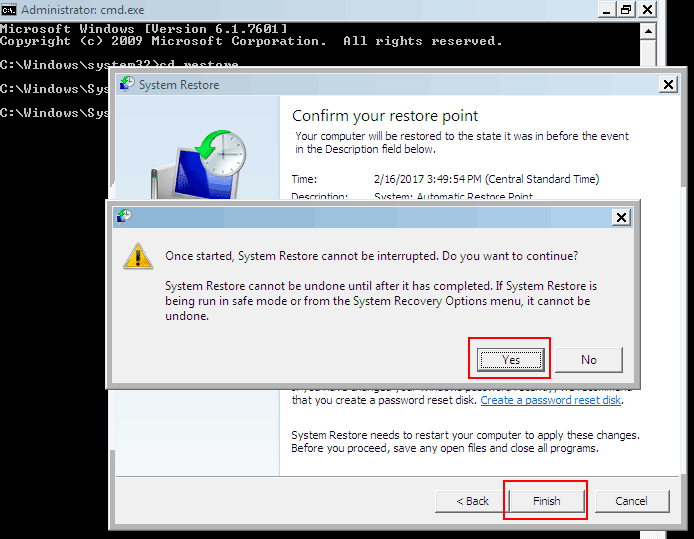

- Clique “Terminar” nesta janela e confirmar o processo de recuperação, premindo “sim“.

exemplo simples de como recuperar os arquivos de infecção ransomware:

Degrau 2. Removendo .Hceem ransomware arquivos maliciosos

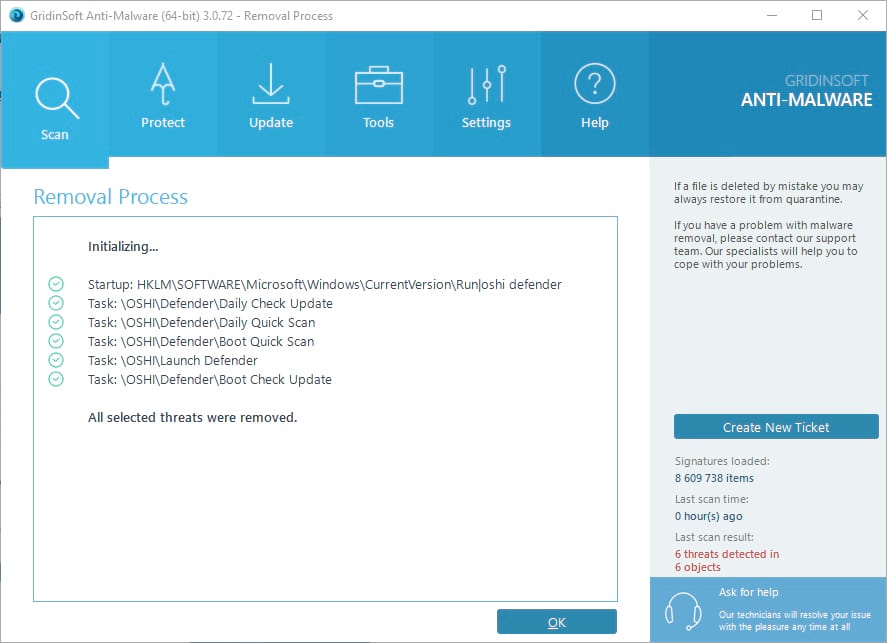

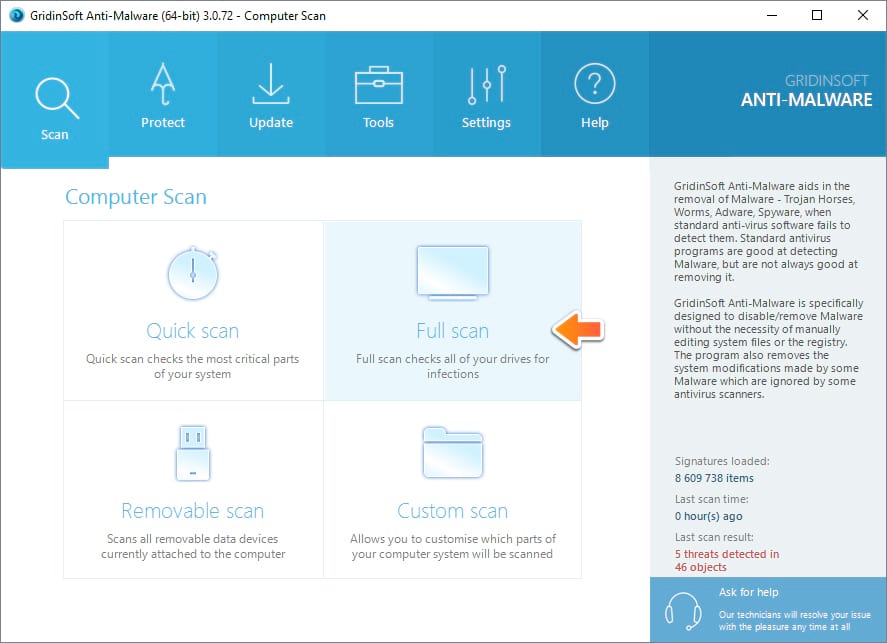

Uma vez que o processo de recuperação é completa, você deve considerar a varredura de seu computador com um GridinSoft Anti-Malware a fim de encontrar quaisquer vestígios de infecção .Hceem. Embora alguns vírus ransomware está removendo-se logo após a criptografia de seus arquivos, alguns podem deixar processos maliciosos no seu computador para fins especiais de criminosos cibernéticos.

- Execute GridinSoft Anti-Malware e escolher o tipo de digitalização, que é apropriado para suas necessidades. Claro, para os accuratest resultados da verificação recomendamos que você escolha o “Verificação completa”.

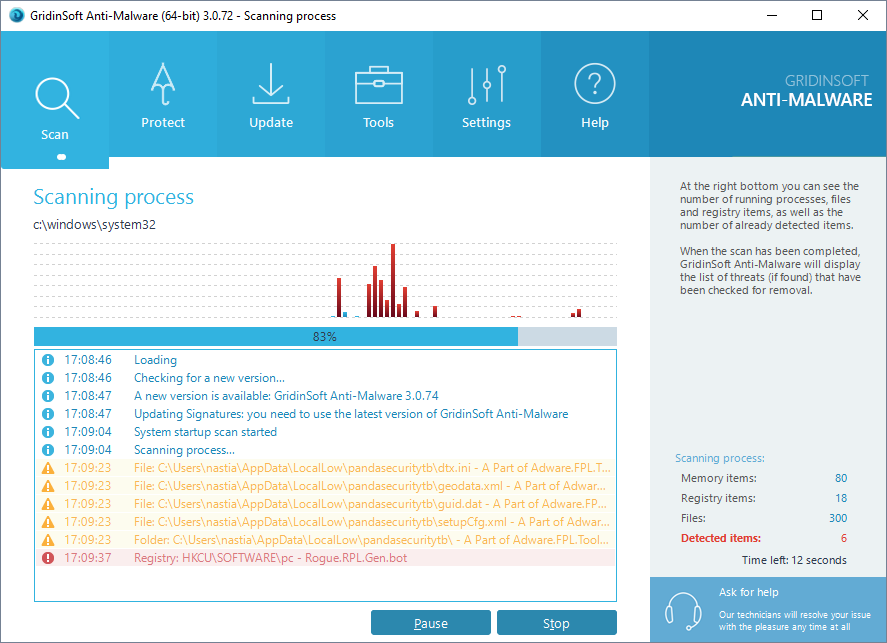

- Dê Anti-Malware um pouco de tempo para verificar o seu sistema:

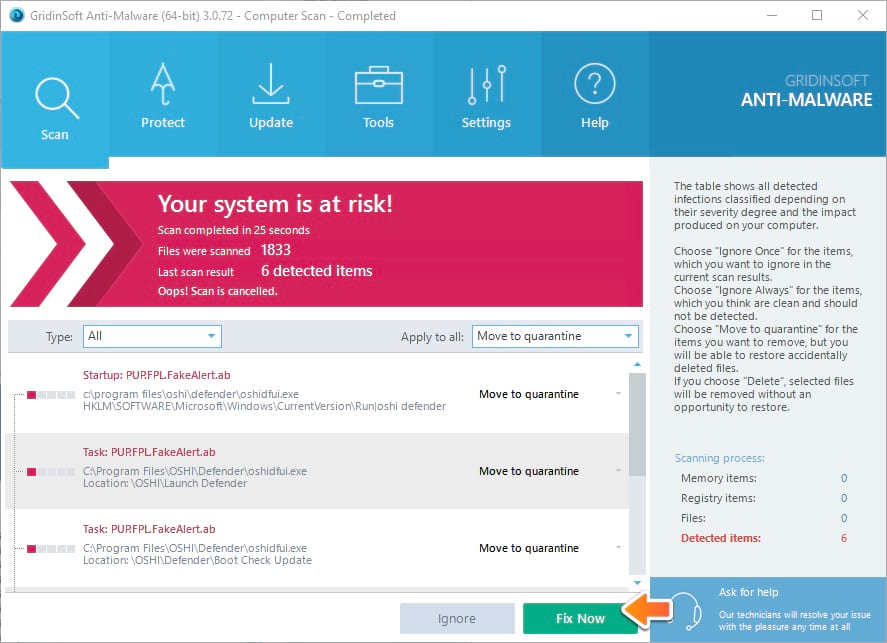

- Mover-se para colocar em quarentena todos os vírus e arquivos indesejados, que você vê na lista de resultados:

- Apreciar o processo de remoção de malware:

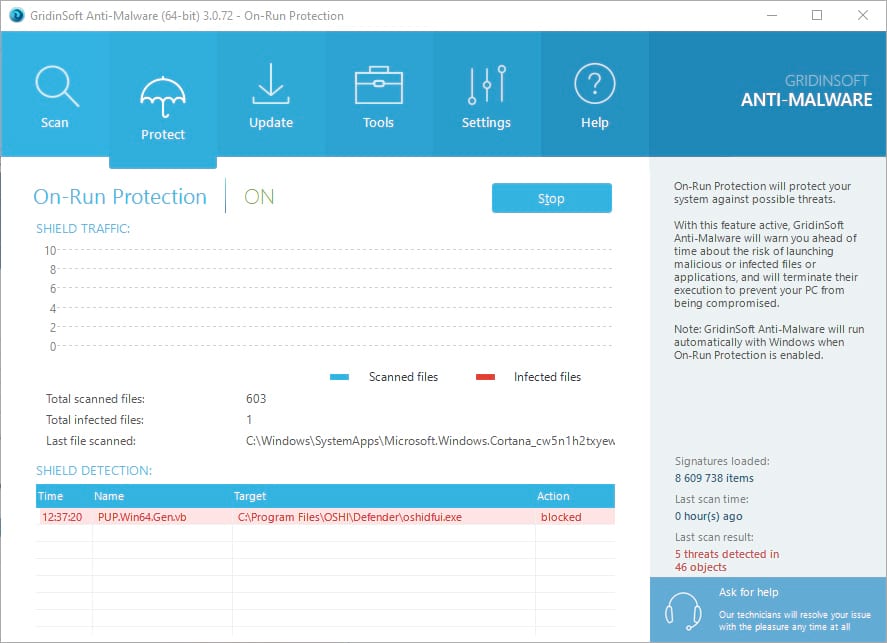

Uso de No prazo de proteção pode adicionalmente impedir a diferentes tipos de ataques cibernéticos, nossa bandeira podem proteger o downloader do ransomware como um aplicativo malicioso impedindo o download de .Hceem.

Degrau 3. Prevenir a infecção ransomware .Hceem com GridinSoft Anti-Ransomware

Apesar de que alguns ransomware pode remover backups de seu sistema operacional, nosso produto GridinSoft Anti-Ransomware é capaz de protegê-los da remoção em primeiro lugar. Quando algum tipo de programa ou ransomware vírus malicioso tenta excluir seus backups, programa intercepta este pedido e bloqueia o processo de envio.

Nota: que o produto ainda está em fase de testes Beta, alguns bugs e falhas são possíveis.

Além da ferramenta de proteção, você deve ler e aprender algumas regras simples. Segui-los cada vez que você trabalha em seu computador e seu irá diminuir as chances de sua infecção ao mínimo:

- Não abra letras de spam suspeitas. De jeito nenhum! Tenha muito cuidado com seus downloads. Baixe e instale o software de preferência de seu site oficial.

- Fazer cópias de segurança dos seus arquivos importantes regularmente. Armazenar seus arquivos realmente importantes em alguns lugares diferentes é uma boa decisão.

- Mantenha seu sistema livre de adware, sequestradores e PUPs O computador infectado será mais provável comprometida com outro software malicioso, e ransomware não é uma exceção neste caso.

- Não entre em pânico e ser razoável. Não pagar a taxa de resgate logo depois que você foi infectado, é sempre melhor para procurar na internet para algumas respostas. É possível que alguém tenha desenvolvido uma ferramenta de descriptografia que pode ajudá-lo.