Um novo em folha, muito infecção mineiro criptomoeda inseguro foi identificado por cientistas de proteção. o malware, chamado Contosog.exe can infect target victims making use of a range of methods. A essência por trás do mineiro Contosog.exe é usar actividades mineiro criptomoeda sobre os sistemas de computadores das vítimas, a fim de obter Monero fichas às custas alvos. The result of this miner is the elevated electrical power costs and if you leave it for longer amount of times Contosog.exe might also harm your computers components.

Contosog.exe: Métodos de distribuição

o Contosog.exe malwares faz uso de 2 abordagens populares que são usadas para contaminar os alvos do sistema de computador:

- Payload Entrega via Infecções anteriores. If an older Contosog.exe malware is deployed on the target systems it can automatically update itself or download and install a more recent variation. Isso é possível utilizando o comando de atualização integrado que obtém o lançamento. Isto é feito, anexando a um servidor controlado por hackers específico predefinido que dá o código de malware. The downloaded virus will get the name of a Windows service and also be put in the “%% Temp sistema” área. Important properties as well as operating system configuration documents are changed in order to allow a consistent and quiet infection.

- Exploração de vulnerabilidades de software. The latest variation of the Contosog.exe malware have been located to be caused by the some exploits, famously known for being used in the ransomware attacks. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os assaltos são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. If this problem is fulfilled it will scan the solution and also obtain details concerning it, consisting of any kind of variation and arrangement information. Exploits and also prominent username as well as password mixes might be done. When the exploit is activated versus the vulnerable code the miner will certainly be released along with the backdoor. Isso certamente irá fornecer a uma infecção dupla.

Besides these methods various other approaches can be made use of also. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like way and depend on social design methods in order to perplex the sufferers into believing that they have actually obtained a message from a genuine service or business. The infection files can be either straight affixed or put in the body components in multimedia content or text web links.

The offenders can also produce malicious landing pages that can pose vendor download web pages, software program download sites as well as other often accessed locations. When they make use of comparable sounding domain names to legitimate addresses as well as protection certificates the individuals might be coerced into connecting with them. Às vezes, basta abri-los pode ativar a infecção mineiro.

An additional technique would certainly be to use haul providers that can be spread out using the above-mentioned techniques or by means of data sharing networks, BitTorrent é apenas um dos mais populares. It is regularly used to distribute both legitimate software and also documents and also pirate material. 2 de um dos provedores de carga útil mais proeminentes são os seguintes:

Other techniques that can be thought about by the wrongdoers include the use of browser hijackers -harmful plugins which are made suitable with the most popular web internet browsers. They are published to the appropriate databases with phony user reviews and developer credentials. Muitas vezes os resumos podem incluir screenshots, video clips as well as intricate summaries promising great feature improvements and also efficiency optimizations. Nonetheless upon installment the behavior of the impacted browsers will transform- customers will certainly discover that they will certainly be rerouted to a hacker-controlled touchdown web page and also their setups might be modified – a página web padrão, motor de pesquisa online e nova página guias web.

Contosog.exe: Análise

The Contosog.exe malware is a timeless situation of a cryptocurrency miner which depending on its arrangement can create a wide array of unsafe activities. Seu principal objetivo é executar tarefas matemáticas complexas que certamente vai fazer uso dos recursos do sistema prontamente disponíveis: CPU, GPU, memória e espaço no disco rígido. O método operam é ligando-se a um servidor chamado piscina especial de mineração web a partir de onde o código necessário é baixado. Assim que um dos trabalhos é descarregado será iniciado simultaneamente, inúmeras circunstâncias podem ser ido para quando. Quando um determinado trabalho é concluído mais um um vai certamente ser baixado e instalar em seu lugar e também o ciclo irá prosseguir até que o sistema de computador está desligado, a infecção é eliminada ou uma ocasião mais comparáveis ocorre. Criptomoeda será recompensado aos controladores criminais (Hacker equipe ou um único hackers) diretamente para suas bolsas.

Uma característica perigosa desta classificação de malware é que amostras semelhantes a este pode-se tomar todas as fontes do sistema e também quase fazer o computador vítima inútil até que o risco tenha realmente sido totalmente se livrado. A maioria deles apresentam uma instalação implacável que os torna realmente difícil de se livrar de. Estes comandos certamente vai fazer mudanças também opções, configuration files as well as Windows Registry values that will certainly make the Contosog.exe malware start instantly once the computer is powered on. Acessibilidade aos menus de recuperação e também opções podem estar bloqueadas o que torna numerosas hands-on remoção orienta praticamente inútil.

Esta infecção particular, certamente arranjo um serviço do Windows por si mesmo, aderindo à avaliação de segurança efectuado ther aderir a acções foram realmente observado:

. Durante as operações mineiro o malware conectado pode conectar-se a actualmente em execução soluções Windows, bem como aplicativos de terceiros instalados. Ao fazer isso os gestores do sistema pode não notar que a carga fonte provém de um procedimento separado.

| Nome | Contosog.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Contosog.exe |

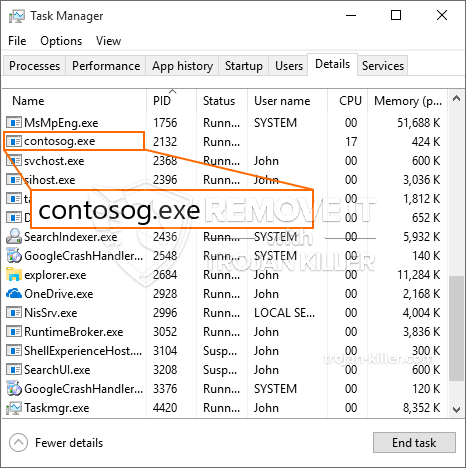

id =”81920″ alinhar =”aligncenter” largura =”600″] Contosog.exe

Contosog.exe

These sort of malware infections are especially effective at executing sophisticated commands if configured so. They are based on a modular structure enabling the criminal controllers to coordinate all kinds of dangerous habits. Um dos exemplos populares é a modificação do Registro do Windows – adjustments strings associated by the operating system can cause significant performance disruptions and also the inability to gain access to Windows solutions. Relying on the scope of changes it can likewise make the computer system completely pointless. Por outro lado, a manipulação de Worths de registo que pertence a qualquer tipo de conjunto de terceiros-se aplicações pode sabotagem los. Some applications might fail to introduce completely while others can unexpectedly stop working.

This particular miner in its present variation is focused on extracting the Monero cryptocurrency having a customized version of XMRig CPU mining engine. If the projects prove successful after that future versions of the Contosog.exe can be introduced in the future. Como o malware utiliza susceptabilities programa de software para contaminar anfitriões alvo, ele pode ser componente de uma co-infecção perigosos com ransomware e também Trojans.

Removal of Contosog.exe is strongly suggested, because you take the chance of not only a large electrical energy expense if it is running on your COMPUTER, but the miner may also do various other undesirable tasks on it as well as also damage your PC completely.

Contosog.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Contosog.exe

Degrau 5. Contosog.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Contosog.exe

Como evitar que o seu PC seja infectado novamente com “Contosog.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Contosog.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Contosog.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Contosog.exe”.