Um novo em folha, infecção por minerador criptomoeda realmente perigosa foi encontrada por cientistas de segurança. o malware, chamado CC.exe pode infectar vítimas-alvo fazendo uso de uma variedade de maneiras. A essência por trás do minerador CC.exe é usar tarefas de minerador de criptomoeda nos computadores das vítimas para adquirir tokens Monero às despesas das vítimas. The outcome of this miner is the elevated electrical energy bills and also if you leave it for longer time periods CC.exe might even damage your computers components.

CC.exe: Métodos de distribuição

o CC.exe marcas de malware uso de duas técnicas preferidas que são utilizados para alvos de computador infecto:

- Payload Entrega via Infecções anteriores. If an older CC.exe malware is deployed on the victim systems it can immediately update itself or download and install a newer variation. Isto é possível através do comando de atualização integrado que recebe o lançamento. Isto é feito através da ligação a um servidor web em particular predefinido controlado por hackers que dá o código de malware. The downloaded virus will acquire the name of a Windows service and also be positioned in the “%% Temp sistema” área. Crucial buildings and running system arrangement data are transformed in order to allow a consistent as well as quiet infection.

- Software exploração de vulnerabilidades Programa. The latest version of the CC.exe malware have actually been located to be triggered by the some ventures, amplamente conhecida por ser utilizada nos ataques ransomware. As infecções são feitas por alvo serviços abertos por meio da porta TCP. Os assaltos são automatizados por um quadro controlado por hackers que procura se a porta é aberta. If this condition is met it will certainly scan the solution and retrieve details concerning it, consisting of any variation as well as arrangement information. Exploits and also preferred username and password mixes may be done. When the manipulate is activated against the susceptible code the miner will certainly be released in addition to the backdoor. Isto irá apresentar a uma dupla infecção.

Besides these methods other approaches can be used as well. Miners can be dispersed by phishing emails that are sent wholesale in a SPAM-like manner and also depend on social engineering techniques in order to puzzle the victims into thinking that they have actually gotten a message from a legit solution or company. The infection data can be either straight affixed or placed in the body materials in multimedia material or text web links.

The crooks can also create harmful touchdown pages that can pose supplier download web pages, software sites programa de download e outros locais regularmente acessados. When they use comparable sounding domain to legitimate addresses and protection certifications the customers might be coerced right into connecting with them. Às vezes, simplesmente abri-los pode desencadear a infecção mineiro.

One more technique would be to use haul service providers that can be spread out using the above-mentioned techniques or by means of data sharing networks, BitTorrent é apenas um dos mais preferidos. It is frequently used to distribute both reputable software and data and also pirate content. Dois de um dos transportadores de carga útil a maioria preferenciais são os seguintes:

Various other methods that can be considered by the wrongdoers consist of using internet browser hijackers -dangerous plugins which are made compatible with one of the most prominent internet browsers. They are published to the relevant databases with phony individual testimonials and programmer qualifications. Na maioria dos casos, as descrições podem incluir screenshots, video clips and sophisticated descriptions appealing fantastic function enhancements and performance optimizations. However upon installment the habits of the impacted internet browsers will certainly alter- customers will certainly discover that they will certainly be rerouted to a hacker-controlled touchdown page and also their setups might be changed – a página web padrão, motor de pesquisa, bem como nova página tabs.

CC.exe: Análise

The CC.exe malware is a timeless instance of a cryptocurrency miner which depending on its configuration can trigger a wide range of harmful activities. Its main goal is to perform complex mathematical jobs that will certainly take advantage of the offered system resources: CPU, GPU, memória e também a área de disco rígido. The way they operate is by attaching to an unique web server called mining pool from where the needed code is downloaded. Tão rapidamente como um dos trabalhos é descarregado será iniciado simultaneamente, inúmeros casos pode ser executado em quando. When a provided task is finished one more one will be downloaded in its location and also the loophole will proceed until the computer system is powered off, a infecção está se livrado ou um evento similar adicional acontece. Criptomoeda será recompensado aos controladores criminais (grupo pirataria ou um único hackers) direto para os seus orçamentos.

A harmful feature of this classification of malware is that examples like this one can take all system resources and virtually make the target computer system pointless till the risk has been totally gotten rid of. The majority of them include a consistent installation that makes them actually tough to eliminate. Estes comandos farão ajustes também opções, arrangement data and also Windows Registry values that will make the CC.exe malware begin automatically as soon as the computer system is powered on. Access to recovery food selections and alternatives might be blocked which renders several hands-on elimination guides practically worthless.

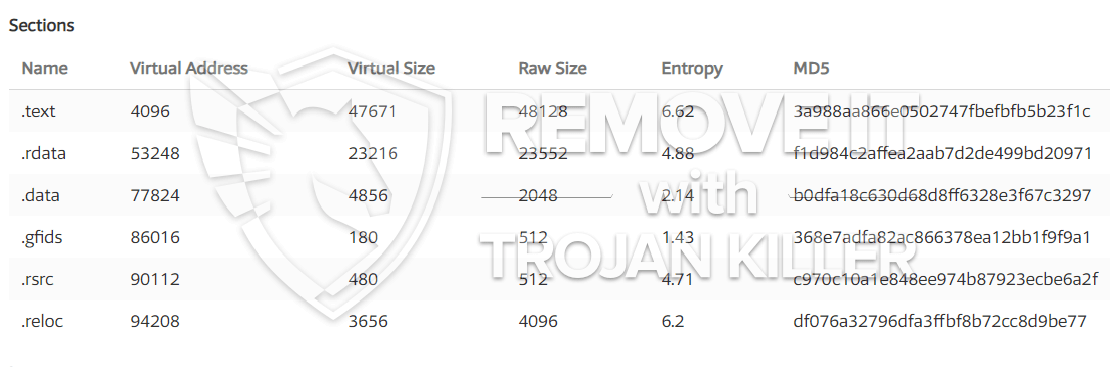

Esta infecção específica certamente configurar um serviço do Windows por si mesmo, following the conducted security analysis ther complying with activities have actually been observed:

. During the miner operations the associated malware can link to already running Windows solutions and third-party mounted applications. By doing so the system managers might not see that the source tons originates from a different procedure.

| Nome | CC.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove CC.exe |

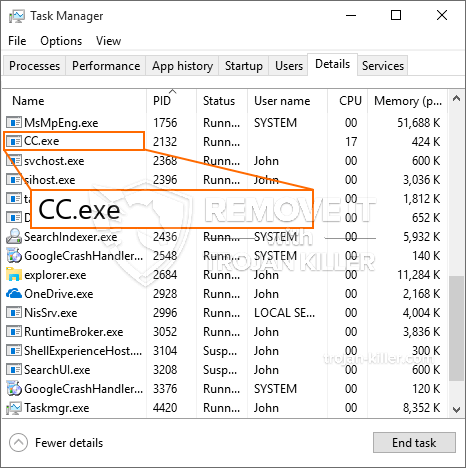

id =”81970″ alinhar =”aligncenter” largura =”600″] CC.exe

CC.exe

Estes tipos de infecções maliciosos são particularmente eficazes em executar comandos inovadoras se configurado de modo. Eles são baseados em uma estrutura modular permitindo que os controladores criminais para coordenar todos os tipos de comportamento perigoso. Um dos casos de destaque é o ajuste do Registro do Windows – modificações cordas associadas pelo sistema operacional pode criar perturbações graves de desempenho e a incapacidade de acessar soluções Windows. Dependendo da variedade de modificações que podem também tornar o computador totalmente inútil. Por outro lado, o ajuste dos valores de registo pertencentes a qualquer tipo de terceiros montado aplicações pode sabotagem los. Alguns aplicativos podem deixar de introduzir completamente, enquanto outros podem, de repente parar de trabalhar.

Este mineiro particular na sua presente variação está focada em mineração do criptomoeda Monero ter uma versão modificada do motor XMRig mineração CPU. If the projects show successful then future variations of the CC.exe can be introduced in the future. Como o malware faz uso de vulnerabilidades de software para contaminar anfitriões alvo, ele pode ser componente de uma co-infecção inseguro com ransomware e também Trojans.

Elimination of CC.exe is highly suggested, desde que você risco não apenas uma despesa de energia elétrica enorme se ele está operando no seu computador, ainda o mineiro pode também executar várias outras atividades indesejáveis sobre ele e também até mesmo danificar o seu PC completamente.

CC.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove CC.exe

Degrau 5. CC.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove CC.exe

Como evitar que o seu PC seja infectado novamente com “CC.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “CC.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “CC.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “CC.exe”.