a partir de 2020, uma indicação separada para componentes de sistemas de controlo industriais vai aparecer na competição hacker ético Pwn2Own. organizadores Pwn2Own dará aos participantes uma tarefa para hackear sistemas ICS.

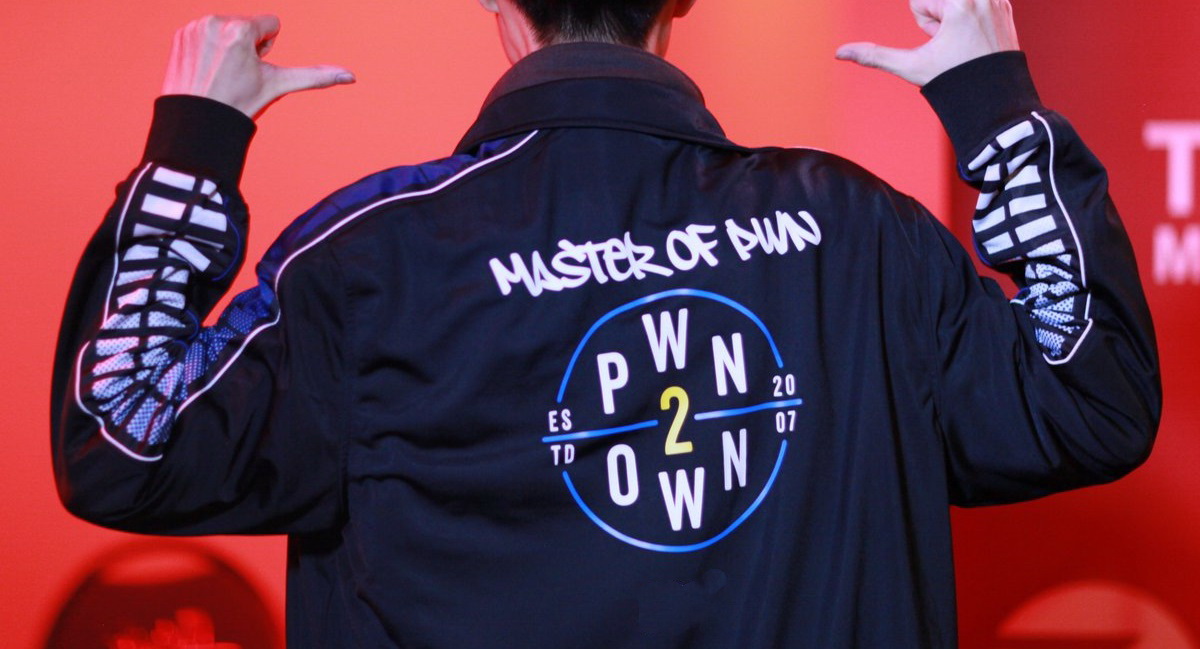

UMAt da Cúpula de Miami em janeiro, peritos vão tentar quebrar oito produtos apresentados em cinco categorias. O prêmio fundo desta parte da competição será mais do que $250 mil.“Começando em janeiro próximo, Pwn2Own cresce novamente, adicionando uma terceira competição na conferência S4 em Miami South Beach em 21-23 janeiro, 2020. Este concurso se concentra em sistemas de controle industrial (ICS) e protocolos associados”, - organizadores gravação Pwn2Own.

Na nomeação “Servidores de Gerenciamento“, os participantes terão a atacar iconics Genesis64 e plataformas SCADA indutivo Automação Ignição disponível na rede de teste de seu laptop.

Os organizadores sugeriram vários níveis de desempenho possível de hackers. portanto, um encerramento forçado de um sistema ou a sua transferência para uma condição de negação de serviço é estimado em $5,000, e um exploit para a divulgação não autorizada de informações vai trazer um especialista duas vezes mais. O bônus máximo de $20 mil receberá um hacker ético que vai conseguir a execução remota de código em qualquer um dos programas.

além do que, além do mais, concorrentes será capaz de tentar comprometer o Triângulo MicroWorks SCADA Data Gateway aplicação, apresentado no “DNP3 Gateways" categoria. Para cortar um programa de comunicação, hackers éticos pode começar a partir $5 para $20 mil, bem como até 20 Mestre de pontos Pwn, tidos em conta ao determinar o vencedor absoluto.

“Tivemos discussões por anos sobre a execução de um Pwn2Own para ICS, mas há muitos desafios para segurando uma tal competição. Para superar esses problemas, nós trabalhamos com várias pessoas e empresas dentro da indústria do ICS para garantir que temos os produtos e categorias certas para criar um teste significativo da segurança desses produtos e protocolos”, - organizadores do relatório.

Para servidores usando o Plataforma Aberta de Comunicações (OPC) especificação, uma categoria separada vai ser fornecida para Pwn2Own 2020. Os participantes serão convidados a chamar DoS, para obter a divulgação de informações confidenciais ou para executar remotamente o seu código em Unified Automation ANSI C Demonstração Servidor e OPC Foundation OPC UA .NET Padrão plataformas.

Na categoria “As estações de trabalho de engenharia” há apenas um produto. Para o lançamento remoto de um script de terceiros no ambiente de desenvolvimento de Rockwell Automation Studio 5000, especialistas de segurança da informação vai ser capaz de obter $20 mil.

Para a nomeação “Interface homem-máquina”, os organizadores prepararam um confronto de produtos concorrentes dos dois maiores players do mercado. hackers éticos será capaz de executar remotamente o seu código em Schneider Electric e FactoryTalk View SE estações de trabalho EcoStruxure Operator Terminal especialista da Rockwell Automation. Para os participantes que tentam invadir o mais recente sistema, bônus adicionais são fornecidos para colocá-lo em uma condição de negação de serviço ou divulgação não autorizada de informações, bem como um bónus separado para um exploit que é resistente a reiniciar o programa.

Leia também: Os pesquisadores descobriram vulnerabilidades em eRosary rosários inteligentes de desenvolvedores do Vaticano

A última Pwn2Own ocorreu em março deste ano e trouxe seus participantes mais de meio milhão de dólares. O triunfo da competição foi o fluoroacetate equipe, que conseguiu invadir o sistema on-board do modelo Tesla 3 e recebeu o carro elétrico como um prêmio para a competição.

Pwn2Own recorda que o objetivo é sempre obter esses bugs corrigidos antes atacantes explorá-los ativamente.