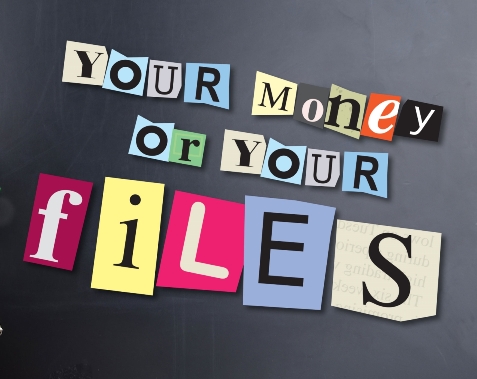

usuários NextCloud enfrentou um problema grave. New NextCry ransomware ataques NextCloud armazenamento em nuvem e destrói salvo backups. De acordo com especialistas em segurança, os sistemas penetra malware através de uma vulnerabilidade recentemente descoberta no motor de PHP-FPM.

UMAcombate a ameaça relatado os visitantes do fórum BleepingComputer que estavam procurando uma maneira de recuperar o acesso dos seus dados.À medida que o utilizador sob a xact64 apelido disse, ele notou um problema durante a sincronização do laptop com armazenamento em nuvem.

Percebi imediatamente que o meu servidor foi hackeado e esses arquivos foi criptografado. A primeira coisa que fiz foi para puxar para baixo o servidor para limitar o dano que estava sendo feito (só 50% dos meus arquivos foi criptografado)”, - xact64 disse.

Por trás de seus olhos, os arquivos corretos começou a mudar a cópias criptografadas. O utilizador rapidamente desconectados, mas metade do conteúdo foi bloqueado.

Pesquisadores que estudaram o malware chamou-NextCry – esta extensão recebe arquivos criptografados. O programa é um script Python compilados em um arquivo executável ELF (Este formato é usado em sistemas UNIX).

Leia também: Ransomware atacaram duas empresas espanholas: Internet local está em pânico como durante os dias WannaCry

Uma vez no computador da vítima, NextCry encontra a pasta de sincronização com o armazenamento NextCloud, exclui as pastas de dados de origem da máquina e criptografa a cópia nuvem. como um resultado, arquivos afetados são baixados em vez dos originais, como no caso de xact64.

especialista ransomware Michael Gillespie Disse NextCry processa arquivos vítima usando um algoritmo AES.

“Após a conclusão de criptografia, o programa também codifica o conteúdo usando o padrão Base64, o que não é típico para este tipo de malware”, – também observou Michael Gillespie.

Para arquivos de desbloqueio, criminosos pedir 0.025 BTC. Note-se que a carteira especificado pelos atacantes ainda está vazio.

Depois de examinar as mensagens de usuários afetados, especialistas BleepingComputer sugeriu que NextCry explora própria vulnerabilidade do NextCloud. Isto é evidenciado pelo fato de que os infecta de malware protegido repositórios com a mais recente versão do software.

Outras investigações permitiram que os desenvolvedores para rastrear a origem da infecção para a vulnerabilidade do mecanismo PHP-FPM, em que alguns servidores Nginx está executando. De acordo com repórteres, no final de outubro, representantes NextCloud advertiu de um bug RCE que está presente na configuração básica dos seus produtos. Esta solução é construído sobre uma versão vulnerável do PHP-FPM.

Mitigação

Os desenvolvedores disseram que a ameaça afetou apenas uma pequena fração dos servidores. Eles enviaram administradores uma notificação sobre a necessidade de atualizar o PHP montagem para v.7.3.11 / 7.2.24, dado que no momento não há nenhum decodificador para NextCry, única um upgrade pode proteger os dados do usuário.