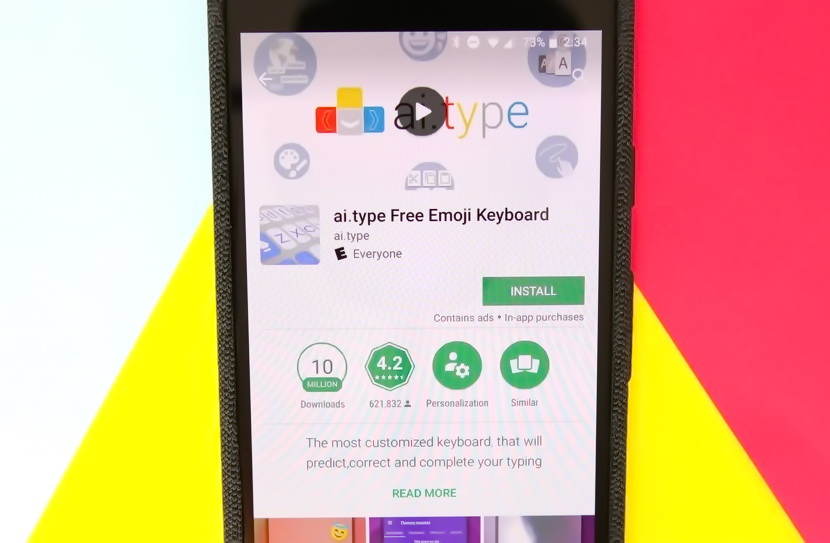

Segura-D e a montante Sistemas especialistas constataram que ai.type, um teclado Android populares, estava infectado com código malicioso, e os usuários podem perder cerca de $18 milhões por causa disso.

Recalling, descoberta de malware como parte do aplicativo foi reprorted primeiro verão passado.então, especialistas reveladas no Google Play muitos aplicativos infectados com um Trojan clicker, entre os quais estava ai.type instalado Mais que 40 milhão de vezes.

“O aplicativo foi entregar milhões de anúncios invisíveis e cliques falsos, ao entregar dados de usuários genuínos cerca de visualizações reais, cliques e compras para as redes de anúncios. Ai.type realiza algum do seu esconderijo atividade sob outras identidades[1], incluindo disfarçando-se a aplicativos populares paródia como Soundcloud”, - escrever especialistas Upstream Sistemas.

Agora, Secure-D e Upstream Sistemas especialistas alertam que, mesmo após a desinstalação do Google Play, a aplicação permaneceu activo em milhões de dispositivos e ainda está disponível noutros, lojas de aplicativos não oficiais. Embora a actividade da malwares diminuiu, Infelizmente, não parar completamente.

O problema é que o trojan não só pode se envolver em publicidade e promoção de outros aplicativos no Google Play, mas também pode tranquilamente carregar sites, incluindo aqueles com publicidade (incluindo vídeo) ou outro conteúdo duvidoso.

Leia também: xHelper Trojan “undeletable” infectado 45,000 dispositivos Android

É relatado que até à data, analistas Upstream sistemas detectaram e bloquearam mais de 14,000,000 pedidos suspeitos para transações provenientes de 110,000 dispositivos únicos em que o teclado ai.type foi carregado.

Se esses pedidos não foram bloqueados, compra de serviços digitais premium aconteceu sem notificação da vítima, que no total custaria usuários sobre $18,000,000.

“Ai.type contém kits de desenvolvimento de software (SDKs) com links codificado para anúncios e subscreve os usuários para serviços premium sem o seu consentimento. Estes SDKs navegar para os anúncios através de uma série de redirecionamentos e automaticamente executar cliques para desencadear as inscrições. Este está empenhada em segundo plano para que os usuários normais não vai perceber que está ocorrendo”, - explica Chefe de seguro-D em Upstream, Dimitris Maniatis.

atividade suspeita deste tipo foi gravado em 13 países, mas foi especialmente elevado no Egito e no Brasil.

recomendações:

Upstream está aconselhando todos os consumidores que fizeram o download ai.type para verificar seus telefones para o comportamento incomum. Os usuários devem verificar regularmente os seus telefones e remover qualquer malware relataram. Eles também devem verificar as suas facturas para cobranças indesejadas ou inesperadas para acessar serviços de dados premium e olhar para fora para sinais de uso de dados aumentou o que poderia indicar um aplicativo malicioso está consumindo dados em segundo plano.