Tilbake i februar i år, 16-år gammel bug-jeger fra deres Tsjekkia, Thomas Orlita, oppdaget en farlig sårbarhet i et Google-backend-programmet.

Discovered bug lov å stjele cookies fra selskapets interne programmer og brukerinformasjonskapsler, og med deres hjelp organisere phishing angrep og få tilgang til andre deler av Google interne nettverket.Problemet ble løst i april, Og, etter å ha ventet en stund, Orlita besluttet å avsløre detaljer om oppdaget sårbarhet offentlig.

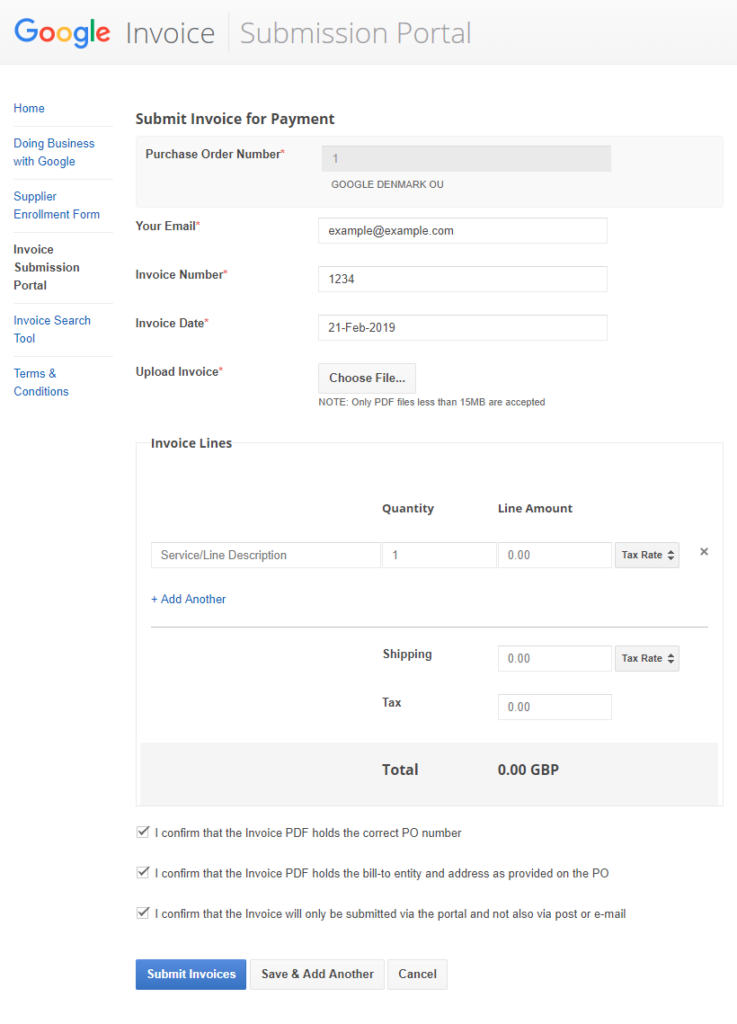

Sikkerhetsproblemet var XSS (kryss-site skript) på Google Faktura Submission Portal (gist-uploadmyinvoice.appspot.com), der selskapets forretningspartnere sende fakturaer til betaling i henhold til allerede ordnet kontrakter.

Forskeren oppdaget at angriper kan laste opp spesielt modifiserte filer ved hjelp av Last opp Faktura felt.

Ved hjelp av en proxy, Angriperen kan snappe nedlastede filen umiddelbart etter tilsetting form, men før validering fant sted.

“Bortsett fra skriving, det er også en inngang for å velge en PDF-fil. Selv om det er på en måte som bare PDF-filer kan velges opplasting. Siden dette er bare front-end validering, det stopper ikke oss fra å endre filtype under sending for opplasting POST-forespørsel. Når vi velge hvilken som helst PDF-fil, en opplastings forespørsel sparken. Vi kan fange opp forespørselen ved hjelp av en web proxy debugger og endre filnavn og innholdet fra PDF til no.html”, – sier Thomas Orlita.

Etter endring av dokumentet fra PDF til HTML, data faller på Google backend, hvor det ble automatisk når den ansatte prøvde å se dem.

«Den XSS feil ble utløst på googleplex.com underdomene, Si, xxx.googleplex.com, når en ansatt logget på systemet. Siden vilkårlig javascript kan utføres på denne underdomene, en angriper får tilgang til kontrollpanelet på denne underdomene, hvor det er mulig å vise og administrere kontoer. Avhengig av innstillinger for informasjonskapsler på googleplex.com, Det var også mulig å få tilgang til andre interne applikasjoner ligger på dette domenet”, – Orlita forklarer.

Google fikset en bug.

XSS er nå på et sandkasse domenet der XSS utgjør noen risiko for brukeren.

Kilde: https://appio.dev