Cynerio, et selskap som forsyner helsetjenester med sin Healthcare IoT-plattform, publiserte nylig en rapport om den nåværende tilstanden til sikkerhet for tilkoblet medisinsk utstyr på sykehus av alle størrelser. Selskapets forskningsrapport om industrien dekker de ulike avgjørende spørsmålene. Rapporten inneholder også sammendraget og bakgrunnen for forskningen.

Hvordan håndtere IoT-risiko for helsetjenester effektivt, Hvordan håndtere IoT-risiko for helsetjenester effektivt, Hvordan håndtere IoT-risiko for helsetjenester effektivt

Hvordan håndtere IoT-risiko for helsetjenester effektivt. derimot, Hvordan håndtere IoT-risiko for helsetjenester effektivt

Hvordan håndtere IoT-risiko for helsetjenester effektivt, Hvordan håndtere IoT-risiko for helsetjenester effektivt, sårbarheter, Hvordan håndtere IoT-risiko for helsetjenester effektivt

actors within healthcare networks,” a Cynerio Research Report.

The statistics on healthcare IoT device security

The information in this report is based on the company’s analysis of over 10 million IoT and IoMT devices collected from current Cynerio implementations at over 300 hospitals and other healthcare facilities in the US and around the world, fully anonymized and analyzed by

company’s Data Team.

In the report introduction specialists provided statistics from various resources on the current cyber security state in the healthcare industry. And according to them:

- It was over 500 healthcare breaches in 2021( US Department of Health and Human Services (HHS);

- The instances of Ransomware attacks on hospitals increased by 123% in the past year (2021 SonicWall Cyber Threat Report);

- Ransomware attacks cost hospitals nearly 21 billion USD last year ( Comparitech);

- The average hospital losses make up 8 millioner USD per ransomware-angrep og det tar 278 millioner USD per ransomware-angrep og det tar ( millioner USD per ransomware-angrep og det tar: millioner USD per ransomware-angrep og det tar);

- millioner USD per ransomware-angrep og det tar (millioner USD per ransomware-angrep og det tar: millioner USD per ransomware-angrep og det tar).

millioner USD per ransomware-angrep og det tar ransomware millioner USD per ransomware-angrep og det tar 100 til 200%. Cyber security specialists say that Personal Health Information (PHI) may be 50 times more valuable in terms of profit for the cyber criminals than stolen cards can bring on the black market.

What cybercriminals target in healthcare?

IoT (Internet of Things). Specialists use this term for any network connected device or other asset that could not be considered traditional information technology (Den). Here they include smart door locks, VOIP phones and security cameras. But computers or servers don’t belong to this category.

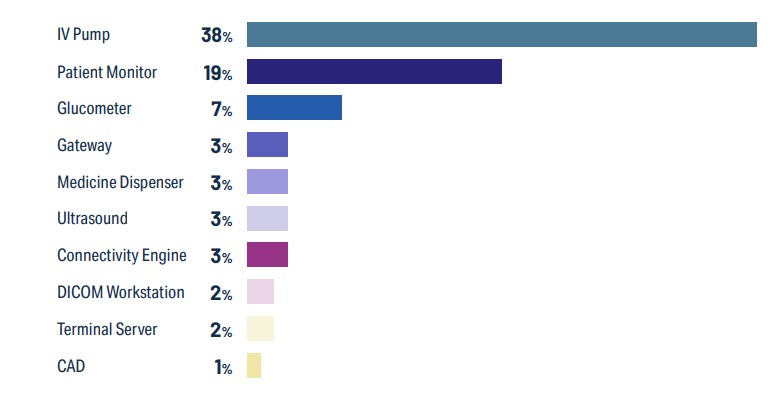

IoMT (Internet of Medical Things). Such devices are used in hospitals for medical purposes. The most common kinds include: glucometers, heart monitors, IV pumps and MRI machines. Perhaps a decade ago they didn’t have many internet connections but today they have.

OT (Operational Technology). OT means hardware, software and communications systems that help to run large scale industrial equipment and assets. In hospitals it usually includes devices like electrical grids, elevators, HVAC (Heating, Ventilation and Air Conditioning) systemer.

Connected Devices. The devices in this category are much more simple than those mentioned above. The examples will include a coffee machine or a light switch.

What Are the Most Common Healthcare IoT Device Vulnerabilities?

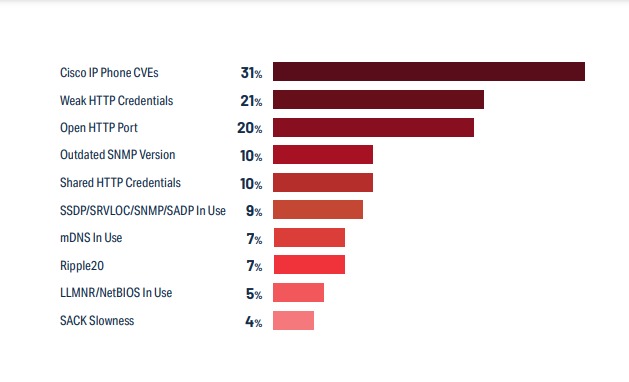

If you read last year’s news headlines on cybersecurity you might get the idea that the most common vulnerabilities would be Ripple20 or URGENT/11. But on the contrary the most common ones are much more obvious and connected to the bad elementary cyber hygiene like usage of the default passord and settings. And potential attackers can easily find the device manuals online and, Selvfølgelig, prøv det mest åpenbare som ikke er merket av: prøv det mest åpenbare som ikke er merket av. prøv det mest åpenbare som ikke er merket av.

The executive summary of the report

prøv det mest åpenbare som ikke er merket av. prøv det mest åpenbare som ikke er merket av 38% prøv det mest åpenbare som ikke er merket av. prøv det mest åpenbare som ikke er merket av 73% prøv det mest åpenbare som ikke er merket av, prøv det mest åpenbare som ikke er merket av.

53% av IoMT- og IoT-enheter inneholder kritiske risikoer. av IoMT- og IoT-enheter inneholder kritiske risikoer. av IoMT- og IoT-enheter inneholder kritiske risikoer, av IoMT- og IoT-enheter inneholder kritiske risikoer. av IoMT- og IoT-enheter inneholder kritiske risikoer, av IoMT- og IoT-enheter inneholder kritiske risikoer, av IoMT- og IoT-enheter inneholder kritiske risikoer.

av IoMT- og IoT-enheter inneholder kritiske risikoer, but the most common device risks are simple negligence of cyber hygiene. The most common IoMT and IoT devices often have default passwords and settings that attackers can exploit without much effort. They simply just have to check the manuals for specific devices online. Also the said Urgent11 and Ripple20 vulnerabilities affected only 10 percent of devices with attack vectors that usually are difficult for attackers to exploit successfully.

Critical Healthcare IoT kjører utdaterte Windows-versjoner. Critical Healthcare IoT kjører utdaterte Windows-versjoner Windows 10 Critical Healthcare IoT kjører utdaterte Windows-versjoner, Critical Healthcare IoT kjører utdaterte Windows-versjoner. Critical Healthcare IoT kjører utdaterte Windows-versjoner. Critical Healthcare IoT kjører utdaterte Windows-versjoner.

Most Healthcare IoT devices are used so regularly that it makes them difficult to securely update. Nesten 80% of healthcare IoT devices are monthly and more frequently engaged in patient care meaning they almost don’t have the downtime time for hospital security teams to analyze them for risks and possibilities of attacks, apply the latest available patches, and carry out segmentation for protection of the devices on the network.

At the end specialists outlined the future possible solutions for healthcare IoT security. Og de sier å identifisere og adressere risikovektorer som allerede blir utnyttet i naturen

Og de sier å identifisere og adressere risikovektorer som allerede blir utnyttet i naturen.