En ny, svært usikre kryptovaluta miner infeksjonen har faktisk blitt identifisert av sikkerhetsforskere. den malware, kalt WmiHost.exe kan infisere målet ofre ved hjelp av et utvalg av metoder. Hovedideen bak WmiHost.exe miner er å ansette kryptovaluta miner oppgaver på datamaskinene til ofre for å få Monero tokens på mål kostnads. Utfallet av denne miner er forhøyet elektrisk kraft utgifter så vel som om du lar den stå for lengre tidsperioder WmiHost.exe kan også skade din datamaskin komponenter.

WmiHost.exe: distribusjonsmetoder

De WmiHost.exe malware gjør bruk av 2 foretrukne teknikker som benyttes for å infisere datasystem mål:

- Nyttelast Levering via Tidligere infeksjoner. Hvis en eldre WmiHost.exe malware er utplassert på offeret systemer kan det umiddelbart oppgradere seg selv eller laste ned og installere en nyere versjon. Dette er mulig gjennom den integrerte oppdateringskommando som får lansering. Dette gjøres ved å feste til et spesifikt forhåndsdefinert hacker styrt server som gir den skadelige koden. Den lastet ned og installere infeksjon vil få navnet på en Windows-tjeneste og plasseres i “%Systemet% temp” område. Essensielle bolig eller kommersielle egenskaper og operativsystemet oppsett data er endret for å tillate en vedvarende og stille infeksjon.

- Programvare Utnytter Program for sikkerhetsproblem. Den siste varianten av WmiHost.exe malware har blitt lokalisert til å være forårsaket av noen exploits, allment anerkjent for å bli anvendt i Ransomware angrep. Infeksjonene er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis dette problemet er oppfylt vil det sikkert sjekke tjenesten og hente informasjon om det, bestående av en hvilken som helst form for versjon, samt ordning informasjon. Utnytter og populær brukernavn samt passord mikser kan gjøres. Når gjøre bruk av er satt av mot sårbare koden miner vil sikkert bli utplassert i tillegg til bakdør. Dette vil gi den en dual-smitte.

I tillegg til disse fremgangsmåter andre teknikker kan også brukes. Gruvearbeidere kan bli distribuert av phishing e-poster som sendes engros i en spam-aktig måte, og er avhengige av sosiale engineering metoder for å forvirre de syke til å tro at de har fått en melding fra en legit løsning eller firma. Infeksjonen filer kan enten rett tilkoblet eller plassert i kroppen materialer i multimedieinnhold eller tekstnettlenker.

Skurkene kan i tillegg lage destruktive landing websider som kan etterligne leverandør nedlastingssidene, program nedlasting nettsteder og diverse andre regelmessig tilgang til steder. Når de gjør bruk av likelydende domenenavn til legit adresser og også sikkerhetssertifiseringer kundene kan bli tvunget til å engasjere med dem. Noen ganger bare åpne dem kan utløse miner infeksjon.

En annen teknikk er å bruke nyttelast operatører som kan spres gjør bruk av de tilnærminger eller via dokumenter som deler nettverk, BitTorrent er blant de mest fremtredende. Det er ofte brukt til å distribuere både legit programvare og dokumenter, og også pirat webinnhold. To av de mest prominente nyttelast leverandører er følgende:

Andre metoder som kan tas i betraktning ved crooks består av bruk av internett browser hijackers -unsafe plugins som er laget kompatibel med en av de mest fremtredende nettlesere. De er sendt til de aktuelle repositories med falske individuelle vurderinger og også designer kvalifikasjoner. I mange tilfeller sammendragene kan bestå av skjermbilder, videoer og også forseggjort beskrivelser tiltalende store funksjonsforbedringer samt ytelsesoptimaliseringer. Likevel på oppsett oppførselen til påvirket lesere vil sikkert forandre- brukere vil finne at de vil bli omdirigert til en hacker styrt destinasjonsside samt innstillingene kan endres – standard nettside, Internett-søkemotor og nye faner nettside.

WmiHost.exe: Analyse

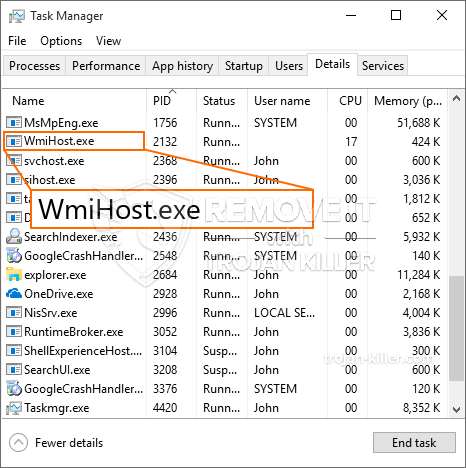

Den WmiHost.exe malware er en klassisk situasjon med en kryptovaluta gruvearbeider som avhengig av konfigurasjonen kan skape et bredt spekter av skadelige handlinger. Dens hovedmål er å utføre intrikate matematiske oppgaver som vil sikkert gjøre bruk av de tilbudte systemressurser: prosessor, GPU, minne samt harddisk rom. De betyr at de arbeider er ved å koble til en spesiell server kalt gruve svømmebasseng fra der den nødvendige koden er lastet ned og installere. Så snart en av jobbene er lastet ned vil det sikkert bli startet samtidig, flere forhold kan kjøres på en gang. Når en tilbudt jobb er fullført en mer man vil bli lastet ned og installere på sin plass, samt smutthull vil sikkert fortsette til datamaskinen er slått av, infeksjonen er blitt kvitt eller annen tilsvarende hendelse finner sted. Kryptovaluta vil bli kompensert for den kriminelle kontrollerne (hacking team eller en enkelt cyberpunk) direkte til sine lommebøker.

En farlig karakteristisk for denne gruppen av malware er at prøver som dette kan man ta alle system kilder og praktisk talt gjøre offeret datasystem ubrukelig inntil trusselen har faktisk vært helt blitt kvitt. De fleste av dem inneholder et vedvarende installasjon som gjør dem faktisk vanskelig å bli kvitt. Disse kommandoene vil sikkert gjøre endringer i oppstartsalternativer, konfigurasjons dokumenter samt Windows Registry verdier som vil sikkert gjøre WmiHost.exe malware begynner automatisk så snart datamaskinen er slått på. Tilgjengelighet til utvinning mat valg og alternativer kan bli blokkert som gjør mye hands-on eliminering oversikter nesten meningsløst.

Denne infeksjonen vil ordningen en Windows-løsning for seg selv, i samsvar med utført sikkerhetsvurdering ther holde aktiviteter har faktisk blitt observert:

. Under gruvearbeider prosedyrer den tilhørende malware kan koble til kjører Windows løsninger og også tredjeparts installerte programmer. Ved å gjøre dette systemet ledere kan ikke se at kilde mange kommer fra en annen prosess.

| Navn | WmiHost.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å detektere og fjerne WmiHost.exe |

Disse slags skadelige infeksjoner er spesielt pålitelig ved å utføre avanserte kommandoer om å sette opp så. De er basert på et modulært rammeverk slik at kriminelle kontrollere for å administrere alle slags usikre handlinger. En av de fremtredende tilfeller er endring av Windows-registeret – modifikasjoner strenger som er forbundet med den os kan forårsake betydelige ytelsesforstyrrelser, og også den manglende evne til å få tilgang til Windows løsninger. Stole på rekke justeringer kan det også gjøre datamaskinen helt meningsløst. På de ulike derimot kontroll av register worths kommer fra enhver form for tredjeparts satt opp programmer kan undergrave dem. Noen programmer kan unnlate å innføre helt, mens andre kan avsluttes uventet arbeids.

Denne spesifikke miner i sin eksisterende variasjoner er konsentrert på å ekstrahere Monero kryptovaluta inkludert en modifisert versjon av XMRig CPU gruvedrift motoren. Hvis prosjektene bekrefte vellykket etter at fremtidige versjoner av WmiHost.exe kan bli lansert i fremtiden. Som malware gjør bruk av programvare susceptabilities å forurense målet verter, det kan være en del av en skadelig samtidig infeksjon med ransomware samt trojanere.

Eliminering av WmiHost.exe på det sterkeste, med tanke på at du risikerer ikke bare en stor elektrisk kraftkostnader om det fungerer på datamaskinen, ennå gruvearbeideren kan i tillegg utføre ulike andre uønskede oppgaver på det, og også selv skade datamaskinen din helt.

WmiHost.exe fjerningen

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne WmiHost.exe

SKRITT 5. WmiHost.exe Fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for remove WmiHost.exe

Hvor å forhindre din PC blir infisert med “WmiHost.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “WmiHost.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “WmiHost.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “WmiHost.exe”.