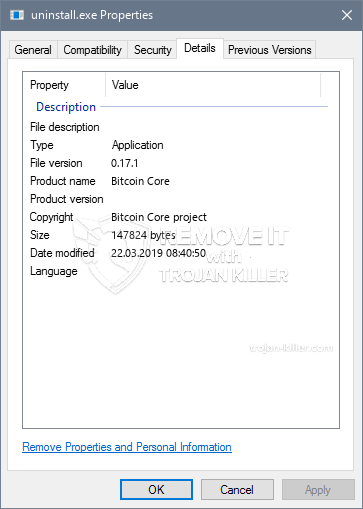

En ny, virkelig usikre kryptovaluta miner infeksjonen har faktisk blitt oppdaget av beskyttelses forskere. den malware, kalt Uninstall.exe kan infisere target lider det benyttes en rekke midler. Hovedpoenget bak Uninstall.exe-gruvearbeideren er å bruke cryptocurrency-gruvearbeideraktiviteter på datasystemene til ofrene for å skaffe Monero-symboler til lidende kostnad. Resultatet av denne gruvearbeideren er de økte strømregningene, og hvis du lar den stå i lengre perioder kan Uninstall.exe også skade datamaskinens elementer.

Uninstall.exe: distribusjonsmetoder

De Uninstall.exe malware bruker to fremtredende metoder som brukes til å forurense datamaskinmål:

- Nyttelast Levering bruke Prior Infeksjoner. Hvis en eldre Uninstall.exe-malware er distribuert på de lidende systemene, kan den umiddelbart oppgradere seg selv eller laste ned og installere en nyere versjon. Dette er mulig ved å bruke den integrerte oppgraderingskommandoen som henter utgivelsen. Dette gjøres ved å koble til en spesifikk forhåndsdefinert hackerkontrollert server som leverer skadevarekoden. Det nedlastede og installerende viruset vil skaffe seg navnet på en Windows-tjeneste og også bli lagt inn i “%Systemet% temp” plassering. Viktige boligeiendommer og også operativsystemfiler endres for å tillate en vedvarende og også stille infeksjon.

- Programvare Utnytter Program for sikkerhetsproblem. Den siste varianten av Uninstall.exe malware har faktisk blitt oppdaget å være forårsaket av noen ventures, kjent forstås energi for oppbevaring i Ransomware streik. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Angrepene er automatiserte av hackere styrt rammeverk som søker etter om porten er åpen. Hvis denne betingelsen er oppfylt, vil den sikkert skanne tjenesten samt hente detaljer om den, bestående av alle slags variasjoner og også informasjon om arrangementet. Ventures samt foretrukne brukernavn samt passord mikser kan gjøres. Når bruken av er aktivert mot risikokoden, vil gruvearbeideren bli løslatt sammen med bakdøren. Dette vil sikkert presentere en dobbelinfeksjon.

Bortsett fra disse tilnærmingene kan forskjellige andre strategier også benyttes. Gruvearbeidere kan distribueres ved phishing-e-poster som sendes i grossistsalg på en SPAM-lignende måte og er avhengige av sosiale ingeniørmetoder for å forvirre målene rett til å tro at de faktisk har mottatt en melding fra en legitim løsning eller et selskap. Virusfilene kan enten kobles direkte eller legges inn i kroppens innhold i multimedieinnhold eller tekstlenker.

Lovbryterne kan også utvikle skadelige landingssider som kan utgjøre leverandørnedlastingssider, nedlastingssider for programvare og andre områder som ofte er tilgjengelige. Når de bruker sammenlignbare domenenavn med legitime adresser og sikkerhets- og sikkerhetssertifikater, kan brukerne bli tvunget til å koble seg til dem. I noen tilfeller rett og slett å åpne dem kan sette av miner infeksjon.

En annen metode ville absolutt være å bruke nyttelasttjenesteleverandører som kan spres ved bruk av disse teknikkene eller gjennom dokumentdelingsnettverk, BitTorrent er bare ett av de mest foretrukne seg. Det brukes regelmessig til å spre både legitimt programvare og data og piratinnhold. To av en av de mest fremtredende nyttelastbærerne er følgende:

Ulike andre teknikker som kan vurderes av skurkene inkluderer bruk av nettleserkaprere - farlige plugins som er gjort kompatible med de mest foretrukne nettleserne. De lastes opp til de riktige databasene med falske brukerevalueringer samt utviklerlegitimasjon. I mange tilfeller kan sammendragene bestå av skjermbilder, videoklipp og intrikate beskrivelser tiltalende utmerkede attributtforbedringer og effektivitetsoptimaliseringer. Ikke desto mindre vil vanene til de påvirkede nettleserne endres ved installasjon- brukere vil oppdage at de helt sikkert vil bli omdirigert til en hackerkontrollert touchdown-side, og at oppsettene deres kan endres – standard nettside, søkemotor og nye faner siden.

Uninstall.exe: Analyse

Uninstall.exe malware er en tidløs forekomst av en kryptovaluta-gruvearbeider som avhengig av oppsettet kan utløse en lang rekke usikre handlinger. Hovedmålet er å gjøre intrikate matematiske oppgaver som vil dra nytte av de tilgjengelige systemkildene: prosessor, GPU, minne og harddisk plass. Måten de fungerer er ved å koble til en unik webserver kalt mining swimming pool hvor den nødvendige koden lastes ned og installeres. Så raskt som en av jobbene er lastet ned vil det bli startet på en gang, flere omstendigheter kan kjøres på en gang. Når en tilbudt oppgave er fullført, vil en ekstra en sikkert bli lastet ned i området, og smutthullet vil sikkert fortsette til datasystemet slås av, infeksjonen fjernes eller et ytterligere lignende arrangement foregår. Kryptovaluta vil bli kompensert for den kriminelle kontrollerne (hacking team eller en enslig hacker) direkte til sine lommebøker.

En usikker egenskap ved denne gruppen av skadelig programvare er at eksempler som dette kan ta alle systemkilder og nesten gjøre måldatamaskinen ubrukelig til faren er fullstendig kvitt. Mange av dem inkluderer en konsekvent installasjon som gjør dem faktisk utfordrende å eliminere. Disse kommandoene vil gjøre endringer for å starte opp valg, konfigurasjonsdata samt Windows-registerverdier som helt sikkert vil få Uninstall.exe til å starte automatisk når datasystemet slås på. Tilgang til gjenopprettingsmenyer og alternativer kan bli hindret, noe som gjør flere manuelle elimineringsoversikter nesten ineffektive.

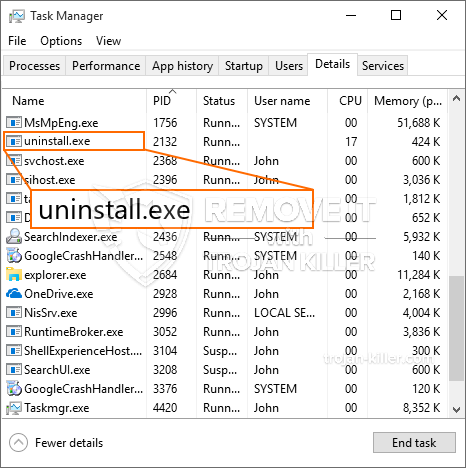

Dette bestemte infeksjon vil konfigurasjons en Windows-tjeneste for seg selv, etter den utførte sikkerhets- og sikkerhetsanalysen har følgende handlinger faktisk blitt observert:

Under gruveprosessen kan den tilkoblede skadevare koble seg til Windows-løsninger som kjører for øyeblikket og også tredjepartsmonterte applikasjoner. Ved å gjøre det kan det hende at systemansvarlige ikke observerer at kildepartiene stammer fra en separat prosess.

| Navn | Uninstall.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne Uninstall.exe |

Denne typen malware-infeksjoner er spesielt effektive til å utføre avanserte kommandoer hvis de er konfigurert slik. De er basert på en modulær struktur som tillater de kriminelle kontrollørene å håndtere alle slags farlige vaner. En av de populære eksemplene er endring av Windows-registeret – endringsstrenger knyttet til operativsystemet kan utløse alvorlige ytelsesforstyrrelser og også mangel på tilgang til Windows-løsninger. Avhengig av omfanget av modifikasjoner kan det også gjøre datasystemet helt meningsløst. På den andre siden kan kontroll av registerverdier som kommer fra tredjeparts installerte applikasjoner undergrave dem. Noen applikasjoner kan slutte å virke for å frigis helt, mens andre plutselig kan slutte å fungere.

Denne spesifikke gruvearbeideren i sin eksisterende versjon er fokusert på å trekke ut Monero-kryptovalutaen som består av en modifisert variant av XMRig CPU-gruvemotoren. Hvis kampanjene viser seg å være vellykkede etter det, kan fremtidige versjoner av Uninstall.exe utgis i fremtiden. Som malware bruker programvare program susceptabilities å forurense målet verter, det kan være bestanddel av en skadelig samtidig infeksjon med ransomware samt trojanere.

Fjerning av Uninstall.exe anbefales sterkt, gitt at du tar sjansen på ikke bare en stor strømutgift hvis det fungerer på DATAMASKINEN din, Men gruvearbeideren kan i tillegg utføre forskjellige andre uønskede aktiviteter på den og til og med skade DATAMASKINEN din permanent.

Fjerningsprosess for Uninstall.exe

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne Uninstall.exe

SKRITT 5. Uninstall.exe fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne Uninstall.exe

Hvor å forhindre din PC blir infisert med “Uninstall.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Uninstall.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Uninstall.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Uninstall.exe”.