En helt ny, ekstremt skadelig kryptovaluta-gruvevirus har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt System64.exe kan forurense målofre ved å bruke en rekke midler. Hovedideen bak System64.exe-gruvearbeideren er å bruke kryptovaluta-gruvearbeidere på ofrenes datasystemer for å skaffe Monero-tokens til målkostnad. The end result of this miner is the elevated electrical energy expenses and also if you leave it for longer periods of time System64.exe might also harm your computer systems components.

System64.exe: distribusjonsmetoder

De System64.exe malware benytter to populære tilnærminger som er brukt til å forurense data mål:

- Nyttelast Levering bruke Prior Infeksjoner. If an older System64.exe malware is released on the sufferer systems it can automatically update itself or download a newer variation. Dette er mulig ved hjelp av den innebygde oppdateringskommando som får lansering. Dette gjøres ved å koble til en spesiell forhånds hacker styrt web-server som leverer den skadelige koden. Den lastet ned og installere viruset vil få navnet på en Windows løsning samt bli plassert i “%Systemet% temp” sted. Vitale bygninger og operativsystemet arrangement dataene blir transformert for å tillate en ubøyelig og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The most current variation of the System64.exe malware have been found to be brought on by the some exploits, kjent forstås energi for oppbevaring i Ransomware angrep. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatiserte av hackere styrt ramme som søker ut om porten er åpen. Hvis dette problemet er oppfylt vil det sikkert sjekke tjenesten og også få informasjon om det, inkludert alle typer variasjon og oppsettdata. Utnytter og foretrukne brukernavn- og passordkombinasjoner kan gjøres. Når utnytte utløses mot risiko kode miner vil sikkert bli utgitt sammen med bakdør. Dette vil gi den en dual-smitte.

Bortsett fra disse teknikkene diverse andre strategier kan benyttes også. Gruvearbeidere kan spres ved phishing e-poster som er sendt ut i bulk i en spam-aktig måte, samt er avhengig av sosiale design teknikker for å puslespill ofrene til å tro at de faktisk har mottatt en melding fra en legitim løsning eller firma. Viruset data kan enten være direkte festet eller satt i kroppen materialer i multimedia webinnhold eller tekst linker.

Synderne kan også utvikle ondsinnede Touchdown sider som kan utgjøre leverandør nedlastingssidene, programvare applikasjonsnedlastingsportaler og også andre ofte tilgang til steder. Når de bruker sammenlign tilsynelatende domenenavn til legit adresser samt sikkerhet og sikkerhetssertifikater enkeltpersoner kan bli overtalt til høyre inn engasjerende med dem. I noen tilfeller bare åpne dem kan sette av miner infeksjon.

En annen teknikk ville sikkert være å bruke hale bærere som kan spres utnytte disse teknikkene eller ved hjelp av fildelingsnettverk, BitTorrent er bare ett av de mest fremtredende. Det blir jevnlig brukt til å distribuere både legitimt program samt data og også pirat innhold. To av en av de mest foretrukne hale bærere er følgende:

Andre metoder som kan vurderes av lovbrytere består av å gjøre bruk av nettleserkaprere -harmful plugins som er laget kompatibel med en av de mest populære web nettlesere. De er sendt til de aktuelle repositories med falske kunde attester og også utviklerlegitimasjoner. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videoklipp og også sofistikerte beskrivelser oppmuntrende gode funksjonsforbedringer og ytelsesoptimaliseringer. Likevel ved konfigurasjon handlingene påvirket nettlesere vil forvandle- brukere vil oppdage at de vil bli omdirigert til en hacker styrt destinasjonssiden og også deres oppsett kan endres – standard nettside, online søkemotoren, og også nye faner siden.

System64.exe: Analyse

The System64.exe malware is a timeless case of a cryptocurrency miner which depending upon its arrangement can create a wide variety of hazardous activities. Its main objective is to carry out intricate mathematical jobs that will make use of the offered system sources: prosessor, GPU, minne samt plass på harddisken. Midlene de opererer er ved å koble til en unik server som heter mining swimming pool hvor den nødvendige koden lastes ned. As soon as one of the tasks is downloaded it will be begun at once, multiple circumstances can be gone for as soon as. When an offered task is completed an additional one will be downloaded in its area as well as the loophole will proceed till the computer system is powered off, infeksjonen elimineres eller en annen sammenlignbar anledning finner sted. Kryptovaluta vil bli kompensert for den kriminelle kontrollerne (hacking gruppe eller en enslig hacker) rett til sine lommebøker.

A hazardous attribute of this classification of malware is that samples such as this one can take all system resources and almost make the victim computer pointless up until the hazard has been completely gotten rid of. Most of them feature a relentless setup which makes them truly difficult to remove. Disse kommandoene vil foreta justeringer for å starte opp alternativer, configuration documents and Windows Registry values that will certainly make the System64.exe malware beginning immediately as soon as the computer is powered on. Accessibility to recovery food selections and also options might be blocked which renders numerous manual removal guides virtually pointless.

Denne visse infeksjonen vil sikkert konfigurere en Windows-løsning for seg selv, adhering to the carried out safety analysis ther complying with activities have been observed:

. During the miner operations the connected malware can attach to already running Windows solutions as well as third-party installed applications. By doing so the system managers may not discover that the resource tons originates from a separate procedure.

| Navn | System64.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove System64.exe |

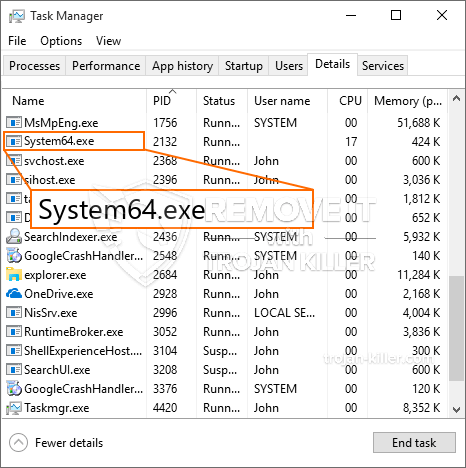

id =”82485″ juster =”aligncenter” width =”600″] System64.exe

System64.exe

These type of malware infections are specifically reliable at accomplishing innovative commands if set up so. They are based on a modular framework allowing the criminal controllers to coordinate all kinds of hazardous actions. En av de populære eksemplene er endring av Windows-registeret – alterations strings connected by the os can trigger severe efficiency interruptions as well as the lack of ability to gain access to Windows solutions. Relying on the scope of changes it can likewise make the computer entirely unusable. On the other hand adjustment of Registry values belonging to any kind of third-party installed applications can sabotage them. Some applications may fall short to release completely while others can all of a sudden quit working.

This certain miner in its existing variation is focused on extracting the Monero cryptocurrency consisting of a changed version of XMRig CPU mining engine. If the campaigns show effective then future variations of the System64.exe can be released in the future. Ettersom skadelig programvare bruker mottakelighet for programvare for å infisere målverter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Removal of System64.exe is strongly advised, because you take the chance of not just a big electrical energy expense if it is working on your PC, however the miner might likewise perform other unwanted activities on it as well as even damage your COMPUTER permanently.

System64.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove System64.exe

SKRITT 5. System64.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove System64.exe

Hvor å forhindre din PC blir infisert med “System64.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “System64.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “System64.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “System64.exe”.