En ny, virkelig usikre kryptovaluta miner infeksjonen har blitt identifisert av sikkerhet og sikkerhetsforskere. den malware, kalt ShellExperienceHost.exe kan forurense target lider det benyttes en rekke fremgangsmåter. Hovedideen bak ShellExperienceHost.exe miner er å ansette kryptovaluta miner aktiviteter på datamaskinene til mål for å skaffe Monero Merker på mål kostnad. Resultatet av dette miner er hevet elektriske energikostnader samt hvis du lar det for lengre tidsperioder ShellExperienceHost.exe kan skade datamaskinen systemkomponenter.

ShellExperienceHost.exe: distribusjonsmetoder

De ShellExperienceHost.exe malware bruksområder 2 Foretrukne fremgangsmåter som er brukt til å forurense data mål:

- Nyttelast Levering bruke Prior Infeksjoner. Hvis en eldre ShellExperienceHost.exe malware er utgitt på offeret systemer kan den automatisk oppdatere seg selv eller laste ned og installere en nyere versjon. Dette er mulig via den innebygde oppdatert kommando som får frigjørings. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede viruset vil få navnet på en Windows-løsning, samt være satt i “%Systemet% temp” plassering. Crucial egenskaper og kjører systemkonfigurasjon dokumenter er forvandlet for å tillate en vedvarende og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den nyeste versjonen av ShellExperienceHost.exe malware har blitt funnet å bli brakt videre av den enkelte bedriftene, allmenn kjent for å bli anvendt i Ransomware angrepene. Infeksjoner er gjort ved å målrette åpne tjenester ved hjelp av TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis denne betingelsen er oppfylt vil det sikkert sjekke tjenesten og hente informasjon om det, bestående av en hvilken som helst variasjon og arrangement informasjon. Utnytter og også ønsket brukernavn samt passord kombinasjoner kan gjøres. Når manipulere bevirkes mot den følsomme koden miner vil bli utplassert sammen med bakdør. Dette vil sikkert presentere en dobbelinfeksjon.

Bortsett fra disse metodene diverse andre tilnærminger kan benyttes for. Gruvearbeidere kan spres ved phishing e-poster som sendes ut engros i en spam-aktig måte, samt stole på sosiale design triks for å forvirre de lider akkurat til å tro at de faktisk har fått en melding fra en pålitelig løsning eller firma. Viruset dokumenter kan enten direkte festet eller plassert i kroppen innholdet i multimedieinnhold eller tekstnettlenker.

Synderne kan også utvikle skadelige touchdown websider som kan etterligne leverandør laste ned nettsider, programvare applikasjons nedlasting nettsteder, samt diverse andre ofte tilgang til steder. Når de bruker lignende klingende domenenavn til anerkjente adresser og også sikkerhetssertifikater kundene kan bli overtalt til å kommunisere med dem. I noen tilfeller bare åpne dem kan føre til at miner infeksjon.

En annen metode vil være å benytte nyttelast leverandører som kan spres anvendelse av de ovennevnte eller teknikker gjennom datadelingsnettverk, BitTorrent er en av en av de mest populære. Det blir jevnlig brukt til å distribuere både legitimt program og også dokumenter samt pirat webinnhold. 2 av de mest foretrukne nyttelastleverandører er de følgende:

Forskjellige andre metoder som kan vurderes av de kriminelle inkluderer bruk av internett browser hijackers -dangerous plugins som er laget passende med en av de mest fremtredende nettlesere. De er sendt til relevante databaser med falske individuelle attester samt designer kvalifikasjoner. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videoer og også fancy beskrivelser oppmuntrende store funksjonsforbedringer og effektivitetsoptimaliseringer. Men ved installasjon vaner av de berørte nettlesere vil forvandle- individer vil sikkert finne at de vil bli omdirigert til en hacker-kontrollert landing nettside og deres innstillinger kan endres – standard nettside, online søkemotoren samt splitter nye faner siden.

ShellExperienceHost.exe: Analyse

Den ShellExperienceHost.exe skadelig er en tidløs forekomst av en kryptovaluta miner som i avhengighet av dens konfigurasjon kan skape et bredt spekter av farlige aktiviteter. Dens primære mål er å utføre intrikate matematiske oppgaver som vil dra nytte av de tilgjengelige system kilder: prosessor, GPU, minne og harddisk område. Måten de opererer er ved å koble til en unik server kalt gruvedrift basseng hvor den nødvendige koden er lastet ned. Så snart en av oppgavene blir lastet ned det vil sikkert være begynt på samme tid, mange tilfeller kan kjøres på når. Når en tilbudt jobben er ferdig med en ekstra en vil sikkert lastes ned i sitt område og smutthull vil fortsette til datamaskinen er slått av, infeksjonen fjernes eller et ytterligere lignende anledning skjer. Kryptovaluta vil sikkert bli belønnet til de kriminelle kontrollerne (hacking team eller en enkelt hacker) rett til sine lommebøker.

En skadelig kvaliteten på denne kategorien av malware er at eksempler som dette kan man ta alle system kilder så vel som praktisk gjør den lidende datamaskinen ubrukelig inntil trusselen har blitt fullstendig eliminert. De fleste av dem har en konsekvent oppsett som gjør dem faktisk vanskelig å fjerne. Disse kommandoene vil selvfølgelig gjøre endringer også alternativer, oppsettdata og Windows Registry verdier som vil sikkert gjøre ShellExperienceHost.exe malware begynner automatisk når datamaskinen er slått på. Tilgjengelighet til rekreasjon menyer og alternativer kan bli hindret som gjør masse hånd-opererte eliminering guider praktisk talt ubrukelig.

Denne bestemt infeksjon vil sette opp en Windows-løsning for seg selv, i samsvar med utført sikkerhetsanalyse ther holde aktiviteter har faktisk blitt observert:

. Under gruvearbeider prosedyrer forbundet malware kan koble til allerede kjører Windows-tjenester og tredjeparts installerte programmer. Ved å gjøre slik at systemadministratorer kan ikke observere at kilden last kommer fra en annen prosess.

| Navn | ShellExperienceHost.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å detektere og fjerne ShellExperienceHost.exe |

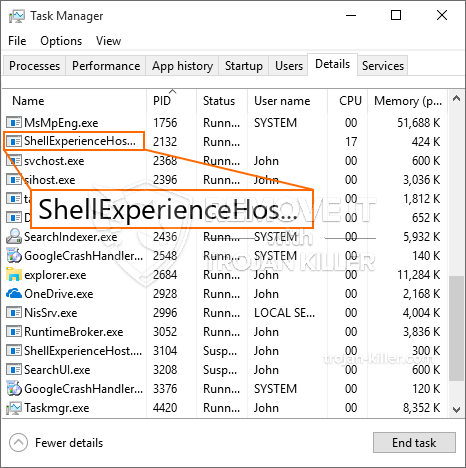

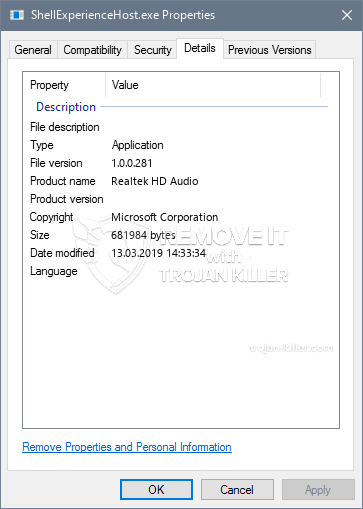

id =”83211″ juster =”aligncenter” width =”600″] ShellExperienceHost.exe

ShellExperienceHost.exe

Disse type skadelige infeksjoner er spesielt effektiv ved å oppnå innovative kommandoer hvis konfigurert så. De er basert på et modulært rammeverk slik at kriminelle kontrollere for å organisere alle slags farlige handlinger. Blant de foretrukne eksempler er endring av Windows-registeret – modifikasjoner strenger som er forbundet med den os kan forårsake alvorlige ytelsesforstyrrelser så vel som den manglende evne til å få tilgang til Windows løsninger. Stole på omfanget av endringene kan også gjøre datamaskinen helt meningsløst. På den annen side manipulering av register worths som tilhører tredjeparts installerte programmer kan sabotere dem. Noen programmer kan falle kort for å slippe helt, mens andre kan avsluttes uventet arbeids.

Denne spesifikke miner i sin eksisterende variasjoner er konsentrert på å ekstrahere Monero kryptovaluta bestående av en endret versjon av XMRig CPU gruvedrift motoren. Hvis kampanjene bekrefte effektive etter at fremtidige variasjoner av ShellExperienceHost.exe kan bli lansert i fremtiden. Som malware gjør bruk av programvare susceptabilities å forurense målet verter, det kan være en del av en usikker samtidig infeksjon med ransomware samt trojanere.

Fjerning av ShellExperienceHost.exe er sterkt anbefalt, gitt at du risikerer ikke bare en stor strøm regning hvis det fungerer på din PC, men miner kan også utføre ulike andre uønskede aktiviteter på det, og også med skade datamaskinen permanent.

ShellExperienceHost.exe fjerningen

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne ShellExperienceHost.exe

SKRITT 5. ShellExperienceHost.exe Fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for remove ShellExperienceHost.exe

Hvor å forhindre din PC blir infisert med “ShellExperienceHost.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “ShellExperienceHost.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “ShellExperienceHost.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “ShellExperienceHost.exe”.