En helt ny, ekstremt skadelig kryptovaluta miner infeksjonen har faktisk blitt funnet av sikkerhetsforskere. den malware, kalt Novoopt.exe kan forurense målet ofrene å gjøre bruk av en rekke måter. Hovedpoenget bak Novoopt.exe-gruvearbeideren er å bruke gruvearbeideroppgaver i kryptovaluta på datamaskiner til syke for å skaffe seg Monero-tokens på ofrenes bekostning. The end result of this miner is the elevated power costs and if you leave it for longer periods of time Novoopt.exe might even damage your computer systems components.

Novoopt.exe: distribusjonsmetoder

De Novoopt.exe malware benytter 2 fremtredende metoder som brukes til å forurense datasystemmål:

- Nyttelast Levering bruke Prior Infeksjoner. If an older Novoopt.exe malware is released on the victim systems it can automatically update itself or download and install a more recent variation. Dette er mulig ved å bruke den integrerte oppgraderingskommandoen som henter lanseringen. Dette gjøres ved å koble til en bestemt forhåndsdefinert hackerkontrollert server som gir skadevarekoden. Den nedlastede infeksjon vil få navnet på en Windows-tjeneste og også plasseres i “%Systemet% temp” sted. Viktige bolig- eller næringseiendommer og kjørende systemkonfigurasjonsdata transformeres for å tillate en vedvarende og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The newest version of the Novoopt.exe malware have actually been found to be caused by the some exploits, kjent for å ha blitt brukt i ransomware -angrepene. Infeksjonene er gjort ved å målrette åpne løsninger via TCP-port. Angrepene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis denne betingelsen er oppfylt, vil den sikkert skanne løsningen og gjenopprette detaljer om den, inkludert alle typer variasjoner samt konfigurasjonsdata. Foretak og også foretrukne brukernavn samt passordblandinger kan gjøres. Når manipulasjonen er aktivert mot den utsatte koden, vil gruvearbeideren sikkert bli utplassert i tillegg til bakdøren. Dette vil sikkert tilby en dual-smitte.

Bortsett fra disse metodene kan forskjellige andre strategier også brukes. Gruvearbeidere kan distribueres ved phishing-e-poster som sendes i grossistsalg på en SPAM-lignende måte og er avhengige av sosiale designteknikker for å forvirre pasientene til å tro at de har mottatt en melding fra en ekte tjeneste eller et firma. Virusdokumentene kan enten festes rett eller settes inn i kroppskomponentene i multimediemateriale eller meldingsnettlenker.

De kriminelle kan også utvikle destruktive landingssider som kan etterligne leverandørnedlastingssider, nedlastingsportaler for programvare og også forskjellige andre steder som regelmessig brukes. Når de bruker lignende domene som ekte adresser samt sikkerhetssertifikater, kan brukerne bli tvunget rett til å samhandle med dem. I noen tilfeller kan bare åpning av dem utløse minerinfeksjonen.

En annen tilnærming vil absolutt være å benytte seg av transporttjenesteleverandører som kan spres ut ved hjelp av de ovennevnte teknikkene eller via fildelingsnettverk, BitTorrent er en av en av de mest fremtredende. Det brukes ofte til å distribuere både legitime programvareapplikasjoner så vel som data og også piratnettinnhold. 2 av de mest populære transportleverandørene er følgende:

Ulike andre teknikker som kan tenkes på av kriminelle inkluderer bruk av nettleserkaprere -usikre plugins som er laget egnet med de mest fremtredende nettleserne. De sendes til de aktuelle depotene med falske individuelle anmeldelser og utviklerkvalifikasjoner. I de fleste tilfeller oppsummeringer kan inkludere skjermbilder, videoklipp så vel som intrikate beskrivelser tiltalende fantastiske attributtforbedringer og effektivitetsoptimaliseringer. Likevel ved avbetaling vil handlingene til de berørte nettleserne endres- enkeltpersoner vil sikkert finne at de vil bli omdirigert til en hackerkontrollert destinasjonsside og at oppsettene deres kan endres – standard nettside, Internett-søkemotor og nye fanesider.

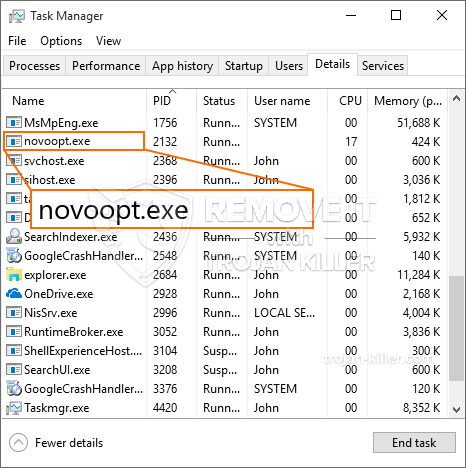

Novoopt.exe: Analyse

The Novoopt.exe malware is a classic situation of a cryptocurrency miner which depending on its configuration can cause a wide range of dangerous actions. Its major objective is to carry out complicated mathematical tasks that will certainly make the most of the available system sources: prosessor, GPU, minne og også harddisk plass. The way they function is by connecting to a special server called mining pool from where the needed code is downloaded and install. As quickly as among the tasks is downloaded it will be begun at the same time, flere forekomster kan utføres på når. When a given task is finished an additional one will certainly be downloaded in its place and also the loop will proceed till the computer is powered off, the infection is gotten rid of or another similar occasion occurs. Kryptovaluta vil sikkert deles ut til de kriminelle kontrollerne (hacking gruppe eller en enkelt hackere) rett til deres vesker.

A dangerous quality of this classification of malware is that samples similar to this one can take all system sources as well as practically make the target computer pointless until the risk has actually been completely eliminated. The majority of them feature a consistent installation which makes them actually difficult to get rid of. Disse kommandoene vil selvfølgelig gjøre endringer i oppstartsalternativer, arrangement documents and Windows Registry values that will certainly make the Novoopt.exe malware start instantly once the computer system is powered on. Accessibility to recuperation menus as well as alternatives might be blocked which renders lots of hands-on elimination guides virtually useless.

Denne spesielle infeksjonen vil absolutt sette opp en Windows-tjeneste for seg selv, complying with the performed security evaluation ther complying with activities have actually been observed:

. During the miner operations the connected malware can connect to already running Windows solutions and also third-party set up applications. By doing so the system administrators might not notice that the resource tons originates from a different procedure.

| Navn | Novoopt.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Novoopt.exe |

Denne typen malware-infeksjoner er spesielt effektive til å utføre innovative kommandoer hvis de er konfigurert slik. De er basert på et modulært rammeverk som lar de kriminelle kontrollørene koordinere all slags farlig atferd. En av de foretrukne tilfeller er modifiseringen av Windows-registret – endringsstrenger knyttet til operativsystemet kan skape betydelige effektivitetsavbrudd i tillegg til at Windows-tjenester ikke er tilgjengelige. Å stole på omfanget av modifikasjoner kan likeledes gjøre datasystemet helt meningsløst. På den andre siden kan kontroll av registerverdier som kommer fra alle slags tredjeparts installerte applikasjoner undergrave dem. Noen programmer kan mislykkes i å frigis helt, mens andre uventet kan slutte å fungere.

Denne bestemte gruvearbeideren i sin eksisterende variant er konsentrert om å trekke ut Monero-kryptovalutaen som består av en endret variant av XMRig CPU-gruvemotoren. If the campaigns verify successful then future variations of the Novoopt.exe can be released in the future. Som malware gjør bruk av programvare applikasjonssårbarheter å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Elimination of Novoopt.exe is strongly suggested, fordi du tar sjansen på ikke bare en enorm strømregning hvis den opererer på din PC, men gruvearbeideren kan på samme måte utføre forskjellige andre uønskede aktiviteter på den og til og med skade DATAMASKINEN din permanent.

Novoopt.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Novoopt.exe

SKRITT 5. Novoopt.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Novoopt.exe

Hvor å forhindre din PC blir infisert med “Novoopt.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Novoopt.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Novoopt.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Novoopt.exe”.